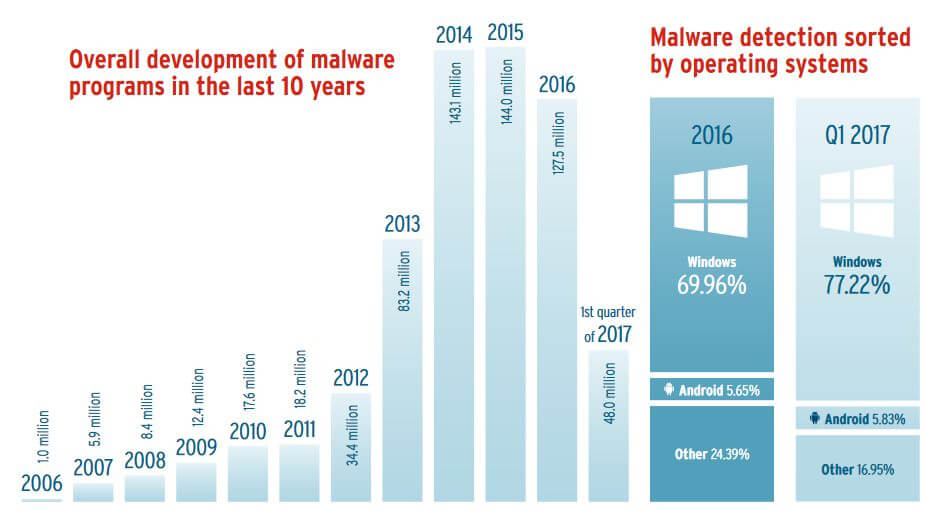

Debido a su dominio global en el mercado, Windows siempre ha sido el sistema operativo más atacado por ahí. Sin embargo, Microsoft ha estado luchando para asegurar su producto que ha dado lugar a una (eso no) resultado sorprendente. Resulta que el más seguro de Windows va más propensos a ataques MacOS y Linux convertido. A pesar de que pueda parecer estos eventos no están directamente relacionados, bien es cierto que los últimos sistemas operativos han visto más ataques que nunca antes.

De acuerdo a la seguridad AV-TEST informe para 2016/2017, los sistemas de Apple han visto tres veces más ataques en comparación con años anteriores. Como para Windows, el malware que ataca el sistema operativo de Microsoft se ha incrementado en los insignificantes 10%. Por otra parte, la cantidad de malware específicamente elaborado para Windows incluso han disminuido en 13%.

"Sigue siendo positivo observar que la tendencia decreciente en el malware 2016 proporcionado algún alivio, al menos cuantitativamente. Por lo tanto, comparado con 2015, Se requieren sistemas de detección para buscar y defenderse contra 14% un menor número de muestras de malware,”Indica el informe. "En total, esto equivale a, precisamente, 11,725,292 menos de nuevo desarrollo de programas de malware que en el año anterior."

Sin embargo, es lamentable que el volumen de malware nuevo desarrollo en 2016 sigue siendo la segunda más alta desde el primer momento AV-TEST comenzó a medir los números, los investigadores dicen.

El más popular de Windows, Linux y Apple malware

Aunque Windows sigue siendo el sistema operativo más atacado por ahí, máquinas de Apple y Linux han registrado tres veces más ataques.

De acuerdo con las mediciones del instituto, el más popular de malware de Windows en 2016 era Allaple, una amenaza que ha estado activo desde 2006 o incluso antes. Siguiente en la lista son populares Virut, Ramnit, y Virlock. Curiosamente, a pesar de los ataques ransomware eran bastante frecuente el año pasado y continuaron siéndolo en 2017 (WannaCry, NotPetya) , ransomware representa menos 1% de todo el malware de Windows. Los virus y gusanos continúan encabezando la lista con, respectivamente, 37.60% y 25.44%.

El número de muestras de malware en 2016 disminuido en 15% en comparación con el año anterior. Sin embargo, la curva de la fiebre subió de nuevo por 7% en el primer trimestre de 2017. En el momento de este informe se concluyó a finales de junio 2017, ya había 600 millones de programas maliciosos detectados por AV-TEST focalización del sistema operativo utilizado con frecuencia de Redmond.

Mac OS, Por otra parte, ha visto una gran cantidad de troyanos - el tipo de malware que se impuso en 2016 en 85.59%. ransomware representa 0.07% de todos los ataques.

Con una tasa de crecimiento de más 370% en comparación con el año anterior, no es exagerado hablar de un crecimiento explosivo. Sin embargo, También es importante mantener un ojo en el número total de programas de malware con el que los delincuentes tratan de engañar a los usuarios de Mac: Mientras en 2015 hubo un moderado 819 diferentes amenazas de malware dirigidos macOS, Los usuarios de Apple en 2016 Ya tenía que proteger sus dispositivos de 3033 muestras de malware.

En cuanto a los más populares programas maliciosos en Mac 2016 - los tres primeros nombres son Flashback, MacControl, y Keranger.

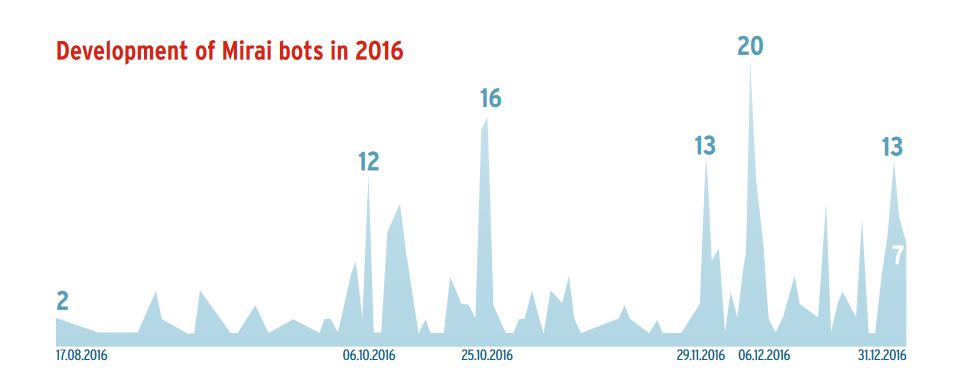

El informe también presta atención a la red de bots Mirai. “Debido a errores de programación y la variante de ataque público orientado, DDoS, los programas de malware de este tipo eran relativamente fáciles de localizar”, investigadores señalan. Lo que es bastante desgracia y en el mismo tiempo problemático es que la mayoría de los dispositivos IO no ofreció ninguna protección eficaz contra las infecciones Mirai.

IO malware – Nada nuevo

¿Qué pasa con otros tipos de malware Linux? Por ejemplo, la puerta trasera del tsunami ha estado activo durante muchos años y puede ser modificado fácilmente a los dispositivos de la IO. AV-TEST detecta primero la amenaza en 2003, y aunque no había software malicioso IO en ese entonces, la puerta de atrás era suficiente para ofrecer funciones que trabajarían aún hoy en día. el malware de edad de hecho puede ser utilizado en los ataques DDoS relacionadas con la IO.

Tsunami no es el único software malicioso de edad que puede ser desplazado hacia los dispositivos IO. El gusano Darlloz, conocido desde 2013, junto con muchos otros programas maliciosos Linux y Unix, tienen patrones de ataque similares. Esto sólo significa que la IO malware es nada nuevo, y el número cada vez mayor de dispositivos conectados continuará para empeorar las cosas cada año.