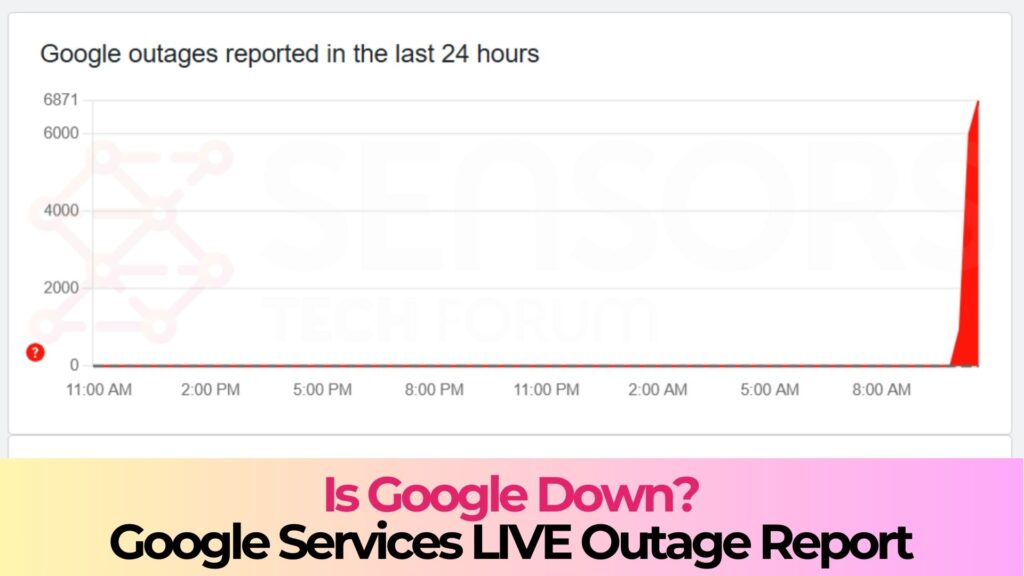

¿Está caído Cloudflare?? Últimos informes de Cloudflare

Sala de prensa de Sensorstechforum.com – Noviembre 18, 2025. Una importante interrupción en el proveedor de infraestructura de internet Cloudflare dejó hoy fuera de servicio brevemente gran parte de la red., servicios de llamada como X (anteriormente Twitter), ChatGPT de OpenAI, Canva and multiple other platforms offline or making them…