Se acerca la Navidad! Desafortunadamente, en los dominios de malware y el fraude cibernético, la venida de las vacaciones de invierno tiene un tinte de amargura. Es esa época del año cuando la actividad cibercriminal golpea el techo. Dicho esto, debe venir a la sorpresa de nadie que Locky ransomware se revivió una vez más, en una nueva campaña de marca que fácilmente podría ser seguido por más actividades en favor de los operadores de Locky.

Relacionado: Android Banca troyano roba dinero a los usuarios de banca en línea

Además de ransomware, Los usuarios de Android deben estar más alerta desde el invierno parece ser el momento más favorito para el malware bancario. La Navidad puede ser un mes de distancia, pero ya estamos viendo un aumento en las campañas dirigidas a los bancos Android famosos. Fortinet investigadores ya divulgados en una campaña de este tipo que se dirige 15 diferentes aplicaciones de banca móvil para los bancos alemanes. Es muy posible que los bancos adicionales u otras organizaciones podrían añadirse en futuras versiones de este malware, investigadores escriben.

Este malware bancario está diseñado para robar credenciales de acceso de 15 diferentes aplicaciones de banca móvil para los bancos alemanes. También tiene la capacidad de resistir las aplicaciones móviles anti-virus, así como obstaculizar 30 diferentes programas anti-virus y evitar que el lanzamiento.

¿Cómo se instala el malware en un dispositivo Android?

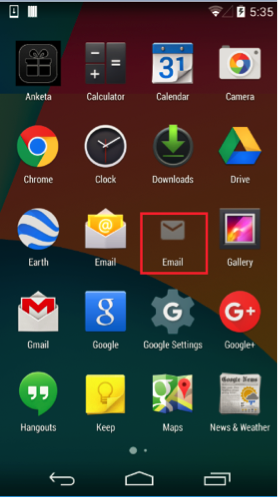

Al parecer,, el malware se hace pasar por una aplicación de correo electrónico. Una vez instalado, aparecerá un icono en el lanzador. Esto es lo que parece:

Después de la instalación de la aplicación maliciosa, se otorgan derechos de administrador dispositivo. Cuando el usuario inicia una aplicación de banca orientada, el malware envía una solicitud a través de HTTPS a su servidor de comando y control para la carga útil. El C&C servidor responde con una página de inicio de sesión personalizado falsa. La aplicación maliciosa muestra un elaborado superposición de pantalla de inicio de sesión en la parte superior de la aplicación legítima. Esta es de hecho la forma en la aplicación maliciosa recoge los datos bancarios introducidos. Adicionalmente, los criminales cibernéticos han creado una pantalla de inicio de sesión diferente para cada uno de los bancos dirigidos.

Relacionado: DRESSCODE malware para Android y sus peligros a los usuarios

El malware también está diseñado para ocultar el icono del lanzador. Es por ello que las víctimas pueden creer que no han podido instalar la aplicación. Mientras que en el fondo, sin embargo, el malware intentará prevenir alrededor 30 diferentes aplicaciones anti-virus móviles de lanzamiento. El malware también

- Recopilar datos sobre el dispositivo;

- Recoger la aplicación instalada perdido;

- Mandar todo a la C&Servidor C;

- Espere instrucciones.

Según los investigadores de Fortinet, el malware puede interceptar mensajes SMS, enviar mensajes de texto de masas, actualizar la lista de aplicaciones dirigidas, y establecer una nueva contraseña para el dispositivo. El malware también podría ser capaz de otras actividades maliciosas.

Una cosa que el malware no es todavía capaz de robar datos es la tarjeta de crédito, pero esto también se podría añadir a su conjunto de habilidades.

¿Cómo pueden las víctimas eliminar la aplicación maliciosa?

Los usuarios afectados deben desactivar primero derechos de administrador de dispositivo del software malicioso. Esto se hace en Ajustes -> Seguridad -> Administradores de dispositivos -> Administrador de dispositivos -> Desactivar. Las víctimas deben continuación, desinstalar el malware con la ayuda de Android depuración Puente mediante el uso de ‘desinstalación ADB [Nombre del paquete]'.