Dado que muchos de los usuarios en nuestro foro y en nuestra queja correos electrónicos han reportado ser víctimas de las infecciones causadas por los archivos .js(Formato de archivo de código fuente de JavaScript) hemos decidido servir a la necesidad de conocimiento de nuestros lectores deben tener y educar a ellos cómo protegerse de la ejecución maliciosa de un JavaScript que pueden hacer que sus archivos iguales a la basura y hacer que paguen una suma considerable. Tener en cuenta, vamos a ofrecer los mejores consejos sobre nuestras capacidades, pero incluso el mejor consejo no le protegerá si no se presta atención a lo que está haciendo durante la navegación en una base diaria. Empecemos!

Dado que muchos de los usuarios en nuestro foro y en nuestra queja correos electrónicos han reportado ser víctimas de las infecciones causadas por los archivos .js(Formato de archivo de código fuente de JavaScript) hemos decidido servir a la necesidad de conocimiento de nuestros lectores deben tener y educar a ellos cómo protegerse de la ejecución maliciosa de un JavaScript que pueden hacer que sus archivos iguales a la basura y hacer que paguen una suma considerable. Tener en cuenta, vamos a ofrecer los mejores consejos sobre nuestras capacidades, pero incluso el mejor consejo no le protegerá si no se presta atención a lo que está haciendo durante la navegación en una base diaria. Empecemos!

El correo electrónico

Este segmento es la pieza más importante de la educación que tendrá que recibir si usted es un principiante, ya que brevemente le enseñará cómo detectar la diferencia entre los mensajes de correo electrónico falsos y correos electrónicos reales. Esto se debe también al hecho de que la mayoría de las veces causa de la infección por .js virus es a través de adjuntos de correo electrónico. Por eso, cuando estamos hablando de la protección .js, también nos dirigimos a la protección contra spam de correo electrónico, así.

El primer paso cuando se recibe un correo electrónico y decidir si abrir o no un archivo .js en que es tener un sistema de. Tal sistema es muy sencillo de memorizar. Si pudiera resumir, Definitivamente, me gustaría utilizar esta frase:

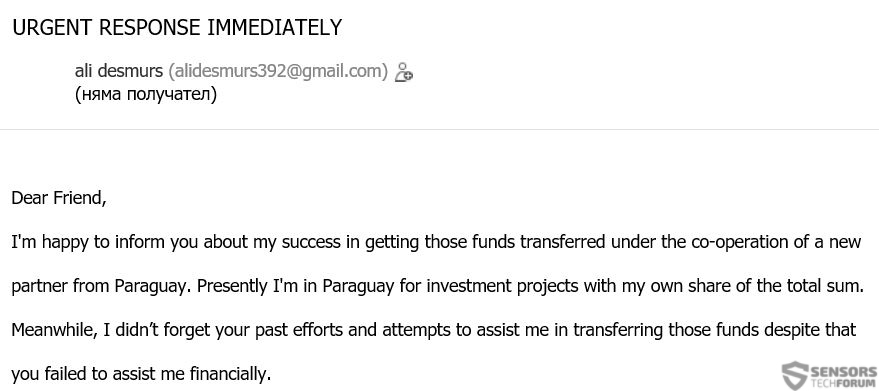

El "top" es el asunto del e-mail que se envía a usted y la fuente de e-mail que se envía desde. Aquí se puede clasificar los correos electrónicos baratos que se pueden eliminar de inmediato, incluso sin tener que abrirlos. Estos son los correos electrónicos llamados "promoción" y "importantes" que no son de organizaciones, pero los diferentes individuos que nunca han visto antes. En general, la gente tiende a escribir temas de correo electrónico de algo familiar para el usuario que se está enviando el mensaje a. De lo contrario, ¿por qué habría proporcionado su dirección de correo electrónico a personas específicas para el contacto, derecho?

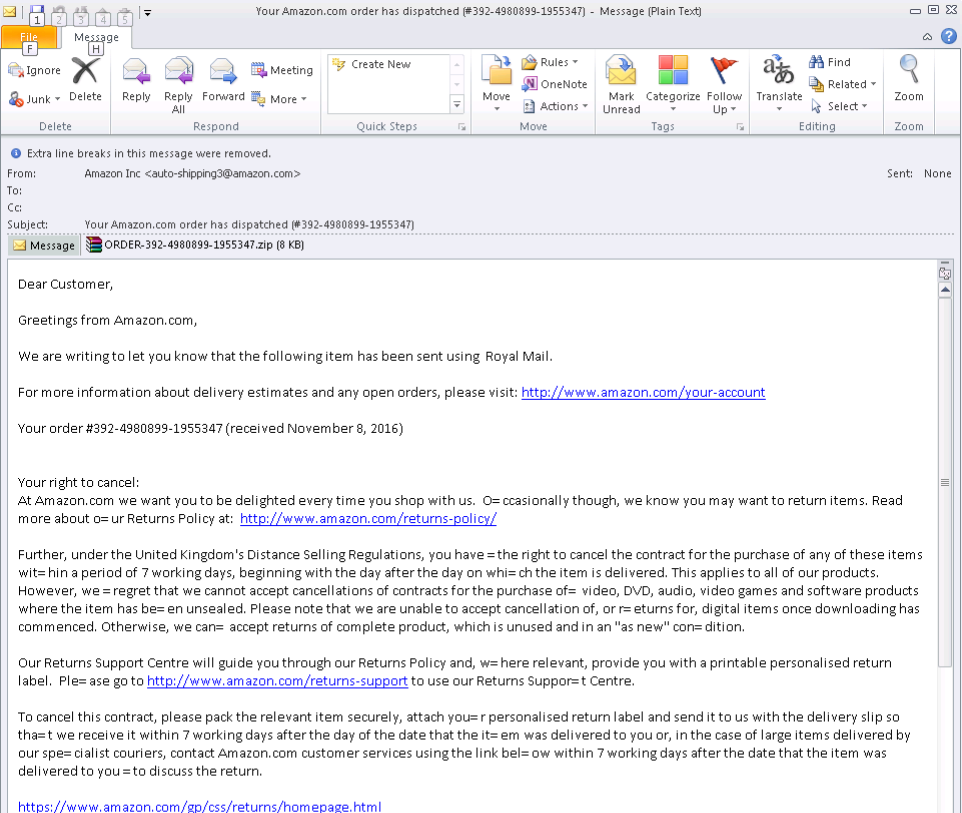

Pero, de nuevo, ¿y si el mensaje no tiene un tema o lo que si es enviado por una empresa, como Amazon, por ejemplo (ver la imagen siguiente). ¿Y si la dirección de correo está diciendo que su cuenta PayPal se suspende? La reacción en contra de esto en caso de que no está seguro es utilizar un entorno seguro al abrir el correo electrónico.También, tener en cuenta de lo obvio, y esto es si un archivo .js se retrata a usted como un documento en un correo electrónico, puede que no sea, porque es muy atípico para los documentos estén en JavaScript.

Una solución es utilizar una aplicación de caja de arena que "se devuelve" su navegador web o cliente de correo electrónico (Mozilla Thunderbird, Microsoft Outlook) en un cifrado seguro en el que si se activa el malware infección ransomware, puede apagar de inmediato, ya que será detenido dentro del programa. Un muy buen ejemplo de una aplicación de caja de arena es una pequeña aplicación ordenada, Sandboxie llamada, que probamos a continuación. Incluso tiene la opción de auto envolver cada programa se inicia en un entorno limitado automáticamente sin afectar al rendimiento de su equipo, incluso la más mínima.

Sin embargo, algunos virus y malware sofisticados que funcionan con .js para infectar usuarios pueden codificarse y ofuscado con ofuscadores caros y explotar los kits que pueden incluso ir tan lejos como a través de la aplicación en sí cajón de arena. Aquí es donde se necesita una herramienta de protección avanzada contra estos programas cuando lo hace su dirección de correo - una herramienta anti-malware avanzado es sólo la cosa para usted. A diferencia de los antivirus tradicionales, la mayoría de los programas anti-malware se actualizan con más frecuencia, y que no sólo se centran en Js de malware, pero en otros archivos sospechosos vagabundeando en correos electrónicos no deseados que lleva lo que puede ser el virus dura Locky o Cerber.

Hay una variedad de programas anti-malware para elegir por ahí, y muchos aseguran que la más conocida es un software de seguridad, más se convierte en un objetivo para el malware, debido a la mayor interés en ella. Por esta razón, debe haber un equilibrio entre una herramienta en la que los hackers tienen poca inteligencia, mientras que al mismo tiempo se mantiene y actualiza con frecuencia. La mejor opción es una herramienta que va a tener un sistema de actualización heurístico de segunda generación. Esto significa que si la última Locky impacta en los EE.UU., el programa en su computadora debe saber acerca de esto y tienen la heurística tan rápido como sea posible después de este tipo "paciente cero" de la infección. Un buen ejemplo de estas herramientas es la versión profesional de Heimdal, que hemos revisado amablemente para usted a continuación y en caso de que no parece ser aficionado a ella que hay muchas otras herramientas que hay entre los que puede elegir.

¿Y si no tienen el tiempo o la experiencia para comprobar cada E-mail?

En caso de que la situación es tan grave, o vas a ser educar a alguien que sistemáticamente se está infectando a través del correo electrónico ya través de JavaScript y otros tipos de archivos, no te preocupes. Al explicar la situación al usuario inexperto puede no tener éxito, incluso si se repite una y otra vez. Esto es por lo que tenemos una idea brillante que puede ayudar a proteger su envío por correo electrónico todos los días si está ejecutando un sistema operativo de Windows y esto es utilizar un sistema operativo Android virtuales directamente en su dispositivo de Windows. Astutamente, derecho?

La idea de esta solución de forma inesperada inteligente es que la mayoría de los correos electrónicos de spam están diseñados para engañar a los usuarios de Windows para convertirse infectar con malware. Seguramente, Hay una gran cantidad de programas maliciosos escritos para Android, pero siempre un poco de educación y de malware autores prefieren URLs maliciosas a través de anuncios falsos o aplicaciones sospechosas para infectar a los usuarios de Android, No e-mail. Más que eso, dispositivos Android también se pueden asegurar, además, de una infección archivos .js con un software antivirus y otras utilidades y monitores de aplicaciones, Lo cual es genial. Una aplicación que es el líder y es muy sencillo de utilizar (instalar e iniciar) se llama Nox App jugador, y después de usarlo, nos sentimos convencidos en su estabilidad, así como la seguridad

¿Qué hay de URL maliciosas?

URLs maliciosos son un método muy sofisticado de la infección y muy eficaz, así. Por ello, si el guión está escrito adecuada para contrarrestar sus defensas, ninguna de las herramientas anteriormente puede ahorrar. Aquí es donde se habla de protección directa contra cualquier forma de archivos JavaScript maliciosos. Para proteger el equipo, de esta manera, especialmente si usted está utilizando un navegador en lugar de un cliente de correo electrónico es educarse a sí mismo en el escaneo de URL manualmente antes de la apertura. Lo sé, se ve complicada al inicio, Pero hay que tener en cuenta que se puede simplificar de manera significativa con el navegador gratuito add-ons, como VTzilla, el navegador web de VirusTotal.com add-on. Necesito recordarles que VirusTotal es muy probable que el uno de los mayores (si no, El más largo) base de datos de la web en busca de malware y no sólo utiliza la combinación de una amplia base de datos de archivos .js maliciosos ser detectado 24/7 pero también aprende a detectar cualquier JavaScript maliciosos de URL y antes de que incluso hayan abierto. Todo lo que necesita hacer clic derecho sobre la URL antes de abrir y escanearlo.

Si lo que ocurra lo inevitable?

Si usted está usando alguna de estas herramientas para principiantes, la actualización periódica de su sistema operativo, etc. y todavía se las arreglan para infectarse de alguna manera con un ataque de archivos .js, buena gestión de los datos es crucial para su supervivencia de la devastación. Abajo, usted puede encontrar más información sobre cómo almacenar de forma segura sus archivos importantes y protegerlos de los virus de archivos .js.

Dado que una gran cantidad de malware incluyendo ransomware, Ahora no sólo puede deslizarse otros virus en el ordenador si se convierte en su víctima, pero también se puede propagar gusanos o hacer que el equipo forma parte de una red de bots (red bot). Esto hace que todos los demás ordenadores conectados a la misma red en peligro de extinción, y puede que no tengan este tipo de herramientas defensivas. Esta es la razón, antes de todo, su primer acuerdo de negocio es desconectar el ordenador a través de Internet "el camino de hardware". Así evitará que los paquetes maliciosos para viajar en su red LAN e infectar a los otros dispositivos en ella. Desde allí, puede comenzar a hacer frente a la situación.

Preparación antes de retirar .js.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de ficheros .js con la herramienta SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por archivos .js en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por archivos .js existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Encuentre archivos de virus creados por .js Files en su PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

.Preguntas frecuentes sobre archivos js

What Does .js Files Trojan Do?

The .js Files Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, como archivos .js, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can .js Files Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can .js Files Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Acerca de la investigación de archivos .js

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de archivos .js incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

¿Cómo llevamos a cabo la investigación sobre archivos .js??

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, la investigación detrás de la amenaza Archivos .js está respaldada con VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..