Este artículo ha sido creado con el fin de ayudarle al explicar cómo quitar virus de Thanatos virus de su sistema informático y cómo restaurar .thanatos encriptada archivos.

Este artículo ha sido creado con el fin de ayudarle al explicar cómo quitar virus de Thanatos virus de su sistema informático y cómo restaurar .thanatos encriptada archivos.

Los expertos en seguridad descubrieron una nueva y peligrosa amenaza de malware llamado virus Thanatos. Es capaz de penetrar todos los componentes del sistema operativo, causar problemas de rendimiento y datos de usuario cifrar con un cifrado fuerte.

Resumen de amenazas

| Nombre | Thanatos |

| Escribe | El ransomware, Cryptovirus |

| Descripción breve | El virus Thanatos es una amenaza original que puede causar mucho daño a los equipos de las víctimas. El virus puede afectar a todos los componentes del sistema operativo y cifrar datos de usuario sensibles. |

| Los síntomas | Las víctimas pueden percibir los problemas de rendimiento y encontrar que sus datos se renombra con la extensión de tipo de archivo .thanatos. |

| Método de distribución | Los correos electrónicos de spam, Archivos adjuntos de correo electrónico, Archivos ejecutables |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Experiencia de usuario | Unirse a nuestro foro para hablar sobre Thanatos. |

| Herramienta de recuperación de datos | Ventanas de recuperación de datos de Stellar Phoenix darse cuenta! Este producto escanea los sectores del disco para recuperar archivos perdidos y no puede recuperarse 100% de los archivos cifrados, pero sólo unos pocos de ellos, dependiendo de la situación y de si está o no han reformateado la unidad. |

virus de thanatos - Proceso de infección

El virus Thanatos es una nueva amenaza ransomware que está siendo distribuido utilizando diferentes estrategias para los usuarios finales. Dependiendo de los objetivos elegidos los piratas informáticos pueden optar por usar varios mecanismos de entrega a la vez.

Una de las formas más utilizadas es la distribución de mensajes de correo electrónico de spam que las tácticas de uso de ingeniería social para chantajear a las víctimas. Los operadores de hackers detrás del virus de Thanatos pueden optar por entregar los ejecutables de malware archivos adjuntos a las víctimas. Ellos pueden ser enmascarados como archivos de interés y se describen en el contenido del cuerpo como tal. En ciertos casos, los atacantes pueden incluso utilizar archivos protegidos por contraseña para convencer aún más las víctimas que el archivo está destinado para ellos. En otros casos, los operadores pueden depender de hackers hipervínculos que llevan a las víctimas a instancias de malware alojados en sitios de hackers controlado. Al hacer clic sobre ellos el archivo puede ser descargado inmediatamente a su ordenador o las víctimas puede ser redirigido a un portal de descarga u otro tipo de sitio que puede infectar con todo tipo de amenazas.

Dos métodos notables se pueden mencionar en relación con los mismos mensajes de correo electrónico. La primera de ellas depende de distribución instaladores de software de malware. Se hacen mediante la adopción de los instaladores legítimos de software libre y el juicio que luego se infunden con el código peligroso. El archivo resultante se distribuye por medio de mensajes de correo electrónico y sitios de descarga. De una manera similar a los criminales pueden crear documentos infectados que contienen secuencias de comandos que pueden conducir a la infección por el virus Thanatos. Por lo general, se enmascaran como facturas, cartas o avisos. El mecanismo de malware depende de la ejecución de la víctima de los scripts incorporados. Cuando se abren los archivos aparece un mensaje que pregunta a los usuarios habilitar las macros. Una vez hecho esto la infección por el virus sigue Thanatos.

La infección por el virus también puede ser causada por el uso de secuestradores de navegador. Son los plugins del navegador peligrosos que buscan redirigir las víctimas a un sitio peligroso de manipular los parámetros de la aplicación. Por lo general son compatibles con los navegadores más populares: Mozilla Firefox, Google Chrome, Safari, Ópera, Microsoft y Microsoft Edge Edge.

virus de thanatos - Análisis y Actividad

El virus Thanatos no parece provenir de cualquiera de las familias de malware famosos surgir en el curso. El análisis de seguridad inicial muestra que utiliza un marco modular lo que significa que las futuras actualizaciones pueden formar de nuevo y modelar las cepas de una manera completamente nueva.

El virus Thanatos emplea un archivo tenedor de recursos que contiene todos los comandos de malware en sí mismo. Este es un tipo específico de infección que en algunos casos se puede utilizar para ocultar datos y parámetros de hackers-set. Los analistas de seguridad, tenga en cuenta que el virus Thanatos también contiene un módulo de extracción de información que se puede consultar el núcleo del sistema operativo. El motor virus puede cosechar la lista de procesos en ejecución y poner fin a todo lo que puede interferir con las operaciones de malware. Los hackers pueden optar por usar esto contra entornos sandbox, depuradores, hosts de máquinas virtuales y los productos anti-virus.

El módulo de recolección de información Se ha encontrado que reunir una gran cantidad de información sobre el equipo host y el usuario víctima. Por lo general, los datos se clasifican en dos categorías principales - datos anónimos y información de identificación personal. El primer tipo de datos se refiere a la información sobre el propio sistema operativo y los componentes de hardware instalados. La mayor parte de los datos recogidos se utiliza generalmente para juzgar la eficacia de la campaña de ataque es. El segundo tipo de información puede exponer directamente la identidad de la víctima mediante la búsqueda de secuencias relacionadas con su nombre, dirección, número telefónico, ubicación, credenciales de cuenta y contraseñas. Por lo general se agrupan en bases de datos y pueden ser vendidos a las partes interesadas o utilizados por delitos como el robo de identidad o abuso financiero.

El motor de malware del virus Thanatos también puede modificar los archivos y componentes del sistema operativo. Se ha encontrado que son capaces de modificar el opciones de arranque eliminando de este modo las opciones de recuperación. Esto hace que sea imposible para los usuarios entrar en el menú de recuperación. Esto está relacionado con la instalación del virus como una amenaza persistente. Se puede proteger automáticamente de los intentos para extraerlo mediante la manipulación de la Registro de Windows y el establecimiento de sí mismo para poner en marcha automáticamente una vez que se inicia el equipo. También puede crear sus propios procesos, eliminar ciertos archivos del sistema y etc..

Una de las tácticas más peligrosos que han sido incluidos con el virus de Thanatos es el hecho de que puede modificar la configuración del proxy que, como resultado rutas de todo el tráfico de Internet a través del servidor pirata informático controlado. Esto permite que los delincuentes utilizan a ataques man-in-the-middle y espiar a las víctimas en tiempo real. Los hackers también pueden descargar los archivos antes del proceso de cifrado. Al interactuar con el componente de Windows Administrador de volúmenes que pueden acceder a los dispositivos de almacenamiento extraíbles y recursos compartidos de red, así.

Cuando todos los componentes han conseguido que el motor se pone en marcha ransomware. Al igual que otras amenazas similares que utiliza una lista integrada de extensiones de tipos de archivo de destino. El virus suele actuar en contra de los siguientes datos:

- Archivos

- Las copias de seguridad

- Cine

- Imágenes

- Música

- Documentos

- Las copias de seguridad

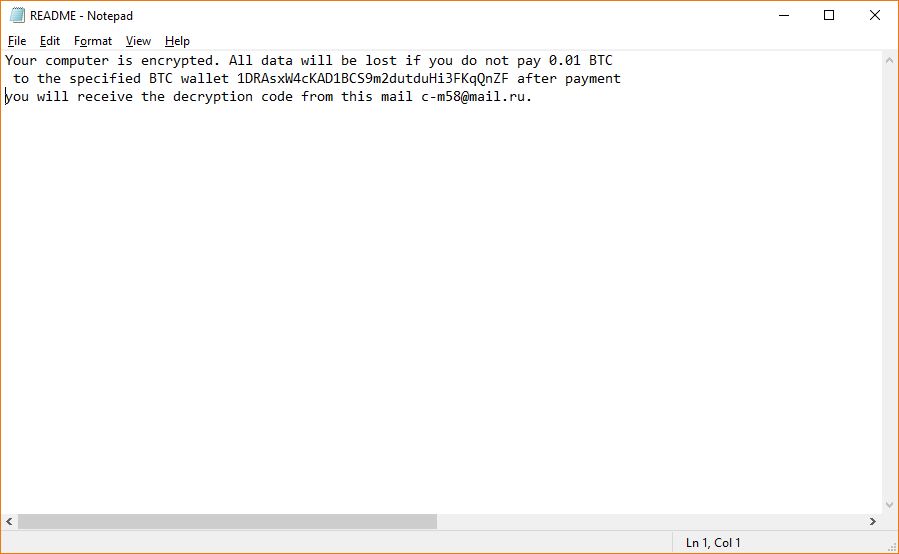

Como resultado, todos los archivos de destino son encriptados usando un fuerte sistema de cifrado que se añade el .extensión thanatos. Una nota ransomware se crea en un archivo llamado LÉAME.txt que lee el siguiente mensaje:

El ordenador está encriptada. Todos los datos se perderán si no paga 0.01 BTC a la cartera BTC especificada 1DRAsxW4cKAD1BCS9m2dutduHi3FKqQnZF después del pago, recibirá el código de descifrado de esta c-m58@mail.ru electrónico.

Los investigadores de seguridad fueron capaces de crear un descifrador que puede intentar y restaurar los archivos de la víctima. Por el momento sólo un número limitado de archivos puede ser restaurado, la lista incluye los siguientes tipos de datos y extensiones:

- Imágenes: .gif, .tif, .pelea, .jpg, .jpeg, .png

- Videos: .mpg, .mpeg, .mp4, .avi

- Audio: .wav

- Documentos: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .párrafo, .Responder, .rtf

- Otro: .cremallera, .7desde, .vmdk, .psd, .lnk

La utilidad debe ejecutarse tan pronto como sea posible después de la infección. Será recursivas escanear las carpetas más utilizadas primero antes de proceder con las otras áreas del sistema.

El descifrador Thanatos se puede descargar desde GitHub.

Eliminar el virus de Thanatos y descifrar archivos .THANATOS

Con el fin de proporcionarle la manera más eficaz para eliminar este malware y descifrar sus archivos, hemos decidido separar las instrucciones de eliminación en dos fases, fase 1 siendo la remoción y 2 siendo las instrucciones de descifrado. En caso de que ya se ha librado de este malware se puede ir a la derecha por delante saltando a las instrucciones de descifrado para sus archivos.

Cómo quitar el virus de Thanatos y restauración. 下 物 妹! Los archivos cifrados

Con el fin de asegurarse de que este malware se ha ido permanentemente del ordenador, usted debe seguir las instrucciones de eliminación manual o automática abajo. Si usted tiene la experiencia en la eliminación de ransomware manualmente, le recomendamos que se concentre en la primera 2 pasos de la extracción manual y para detectar los archivos de registro que hemos explicado en la parte anterior análisis. De lo contrario, Si desea una solución más automático y más rápido y carecen de la experiencia en la eliminación de malware, le instamos a descargar un programa anti-malware avanzado, que tiene como objetivo realizar automáticamente la operación de eliminación de virus Thanatos y protege el ordenador contra futuras infecciones en tiempo real,.

Si desea restaurar los archivos que han sido cifrados por esta infección ransomware, le recomendamos que pruebe las herramientas alternativas para la recuperación de archivos abajo en el paso “2. Restaurar archivos cifrados por. 下 物 妹! Virus archivos”. Ellos no pueden garantizar totalmente que va a recuperar todos los archivos, pero si no se ha vuelto a instalar su sistema operativo ya, hay una buena probabilidad de que apenas los restaurar.

Preparation before removing Thanatos.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de Thanatos con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por Thanatos en tu computadora.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por Thanatos allí. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Thanatos on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Preguntas frecuentes de Thanatos

What Does Thanatos Trojan Do?

The Thanatos Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, like Thanatos, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Thanatos Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Thanatos Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Acerca de la investigación de Thanatos

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de Thanatos incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

How did we conduct the research on Thanatos?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Thanatos threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..