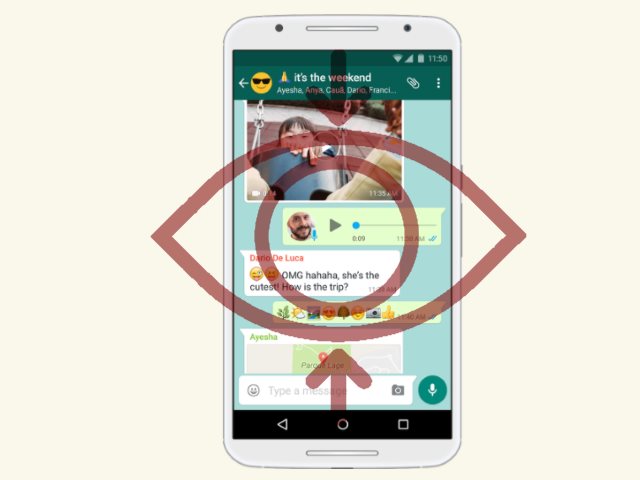

Un fallo de seguridad peligroso ha sido identificado en los populares APS mensajero de WhatsApp y la señal que permite a los hackers encubierta acceso a grupos de chat cifrados. Los expertos que descubrieron la hazaña revela que el problema radica en los servidores intermedios y su configuración. El hecho de que se encuentran entre las aplicaciones móviles más utilizados hace que sea una vulnerabilidad grave.

WhatsApp y seguridad de la señal Errores Exposed: Los chats de grupo ya no son seguras

Los delincuentes informáticos han descubierto un defecto peligroso en dos de las aplicaciones de mensajería más populares - WhatsApp y Signal. Los errores de seguridad identificados permiten a los criminales a los explotan y revelan el contenido de grupos de chat cifrados. La vulnerabilidad no se encontró en la aplicación en sí, sino más bien los servidores intermedios que transmitió el tráfico de la red. Los investigadores afirman que los usuarios de malware que pueden controlar ellos pueden añadir de forma encubierta nuevos socios ningún chats privados privados de WhatsApp y de señal sin tener el permiso del administrador que por lo general se requiere para hacerlo.

Al contrario de otras soluciones de infraestructura de las aplicaciones de mensajería dan a cabo los controles de conversación para los servidores que no se rigen dentro del nodo principal. El ejemplo clásico de una instancia de múltiples de chat (como el protocolo IRC populares) el trabajo en entornos asíncronos. Los mensajes se envían a un servidor central, que luego entrega el contenido, incluso si algunos de los miembros del grupo están fuera de línea. Dos principal vulnerabilidad permite a un grupo de intrusión se lleve a cabo. Los expertos muestran cómo los piratas informáticos pueden entrometerse en las conversaciones en grupo. Los atacantes pueden extraer todos los mensajes de grupo y también enviar sus propios mensajes. La aplicación de la señal asigna privilegios administrativos a todos los usuarios que también se delega a los piratas informáticos.

WhatsApp y Signal Exploit Metodología

Con el fin de tener acceso a los grupos a los criminales necesitan saber el ID de grupo correspondiente y el número de teléfono de uno de sus miembros. Dos tipos de ataques pueden ser ejecutados. El básico requiere que el usuario malicioso para haber sido un ex miembro del grupo. Pueden registrar el ID de grupo utilizando un ID de cliente modificado y con la información extraída puede recuperar la entrada. El segundo tipo es la forja de credenciales que necesitan ser transmitido a los servidores de aplicaciones intermedias. No sólo los piratas informáticos pueden extraer, eliminar y editar el contenido, pero también pueden reordenar. Algunas de las conclusiones se señala que la aplicación WhatsApp Android emplea un componente de verificación clave que puede ser parcialmente E eludidas por razones de usabilidad.

Los investigadores han señalado que, si bien estos ejemplos se centran en un número limitado de aplicaciones populares de su metodología y modelos se pueden aplicar a otros protocolos, así. Ejemplos incluyen: al, Cable y Facebook Messenger.