Avez-vous déjà pensé qu'un botnet d'appareils Android pourrait être contrôlé via Twitter? Ce n'est plus une théorie, car il est déjà arrivé, comme décrit par des chercheurs de ESET. le botnet, surnommé Android / Twitoor ou tout simplement Twitoor est utilisé pour diffuser des messages de contrôle aux combinés compromis. Actuellement, la charge utile de l'opération est de logiciels malveillants bancaire.

Android / Twitoor: Présentation technique

Applications / Twitoor est une porte dérobée capable de télécharger d'autres logiciels malveillants sur un dispositif infecté, les chercheurs disent.

Selon CAS, le botnet a été actif pendant environ un mois. L'application ne peut être trouvé sur un magasin d'application Android officielle, il est donc très probable que le botnet se propage par SMS ou via des URL malveillants.

En outre, il se déguise en une application application de lecteur porno ou MMS, il ne dispose pas de cette fonctionnalité.

Comment est l'attaque menée? Le cheval de Troie Twitoor vérifiera les comptes Twitter à intervalles réguliers pour les nouvelles commandes. Puis, opérateur botnet serait gazouiller les instructions, interprété par le cheval de Troie et transformé en actions malveillantes.

Lukáš Štefanko, le chercheur ESET Malware qui a découvert l'application malveillante, dit que l'utilisation de Twitter au lieu d'une commande & serveur de contrôle est tout à fait innovant pour un botnet Android.

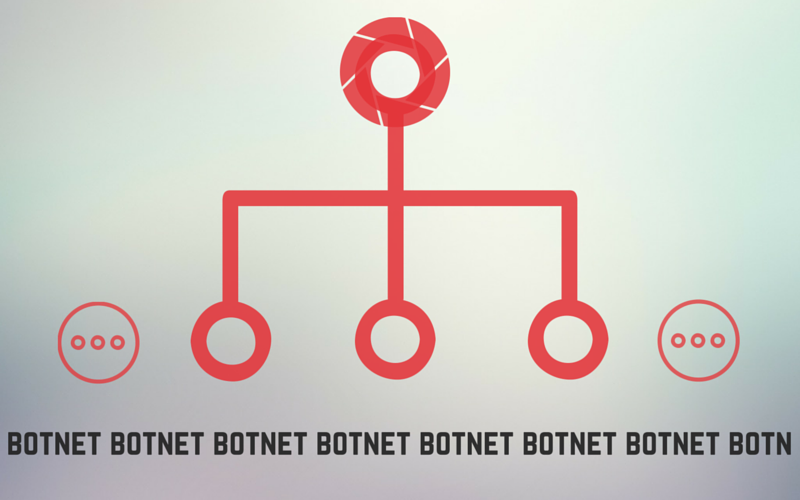

Malware qui asservit dispositifs pour former des réseaux de zombies doit être en mesure de recevoir des instructions mises à jour. Cette communication est un talon d'Achille pour tout botnet - il peut éveiller les soupçons et, couper les bots off est toujours mortelle pour le fonctionnement du botnet.

De plus, si la commande & serveur de contrôle est détecté par la police, il révélerait plus d'informations sur le réseau de zombies et de ses activités.

Pour la communication du réseau de zombies Twitoor plus résistants, les concepteurs de réseaux de zombies ont pris diverses mesures comme le chiffrement de leurs messages, en utilisant des topologies complexes du C&Réseau C - ou en utilisant des moyens de communication innovants, notamment l'utilisation des réseaux sociaux.

Une caractéristique spécifique de l'Android / Twitoor permet de basculer le Twitter C&C représente un nouveau compte chaque fois que nécessaire, ce qui le rend encore plus dangereux. Selon Stefanko, le botnet est actuellement déployé pour propager des logiciels malveillants bancaire, mais peut être modifiée de la charge utile malveillante en fonction des truands’ ordre du jour.

Lukáš Štefanko prévoit que les opérateurs de logiciels malveillants se déplaçaient vers d'autres réseaux sociaux comme Facebook ou LinkedIn pour déployer le réseau de zombies.