Le cheval de Troie Trickbot se propage via de faux contenus Black Lives Matter

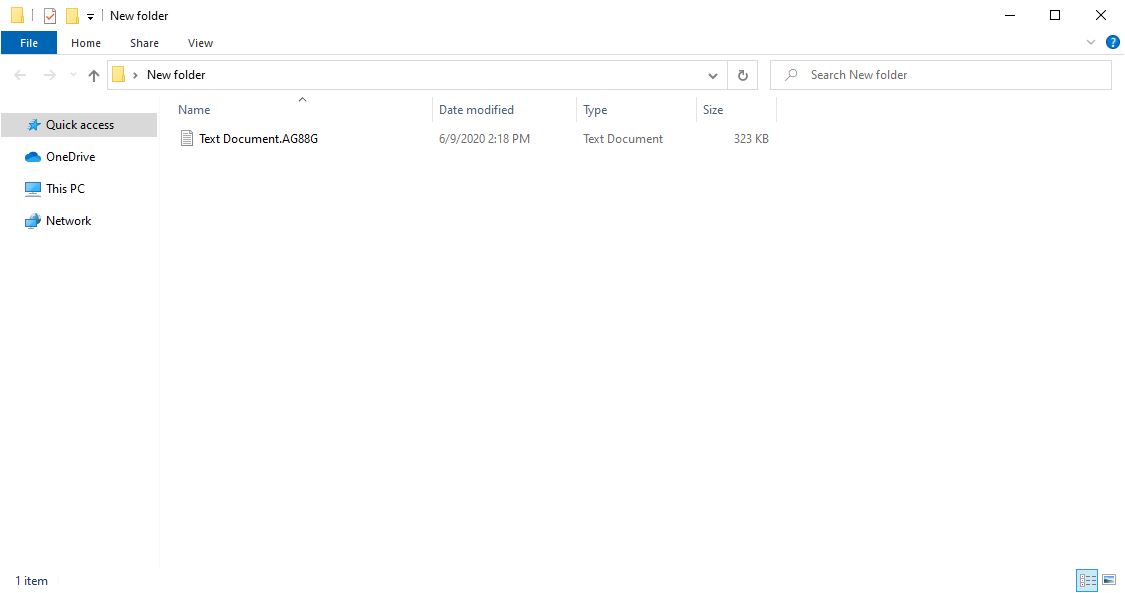

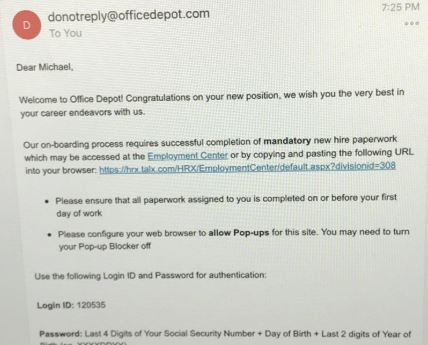

Les criminels informatiques utilisent diverses pages de phishing et d'autres types de contenu Web liés au mouvement de protestation Black Lives Matter et, par conséquent, fournissent le cheval de Troie Trickbot. Ce malware a été utilisé au fil des ans comme principal…