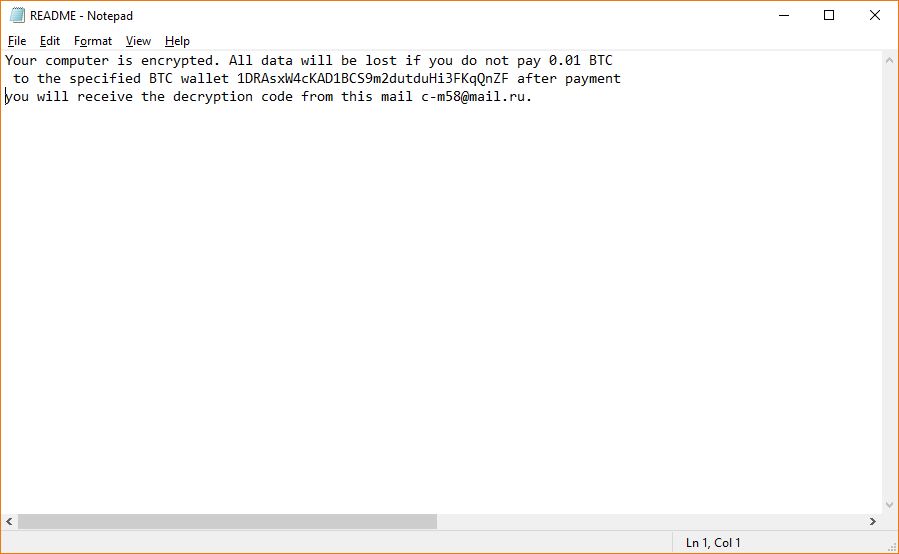

Vol maintenant possible crypto-monnaie via les documents Microsoft Word

Les analystes de sécurité ont fait état d'une nouvelle découverte inquiétante - le vol est maintenant de crypto-monnaie possible grâce à une nouvelle fonctionnalité dans Microsoft Word qui permet aux utilisateurs d'intégrer des éléments multimédias. Microsoft a apparemment essayé de faciliter la création de services interactifs…