Raccoon Infostealer de retour dans les campagnes malveillantes optimisées pour le référencement sur Google

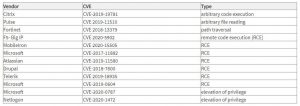

Des chercheurs en sécurité de Sophos Labs ont récemment suivi une nouvelle campagne de distribution du célèbre inforstealer Raccoon. Le malware, qui est géré en tant que service par ses développeurs, a été mis à jour avec de nouvelles tactiques, techniques et procédures pour voler des informations critiques…