Microsoft Will not Stop Nagging utilisateurs, Même après 1 Milliards d'appareils But Accomplished

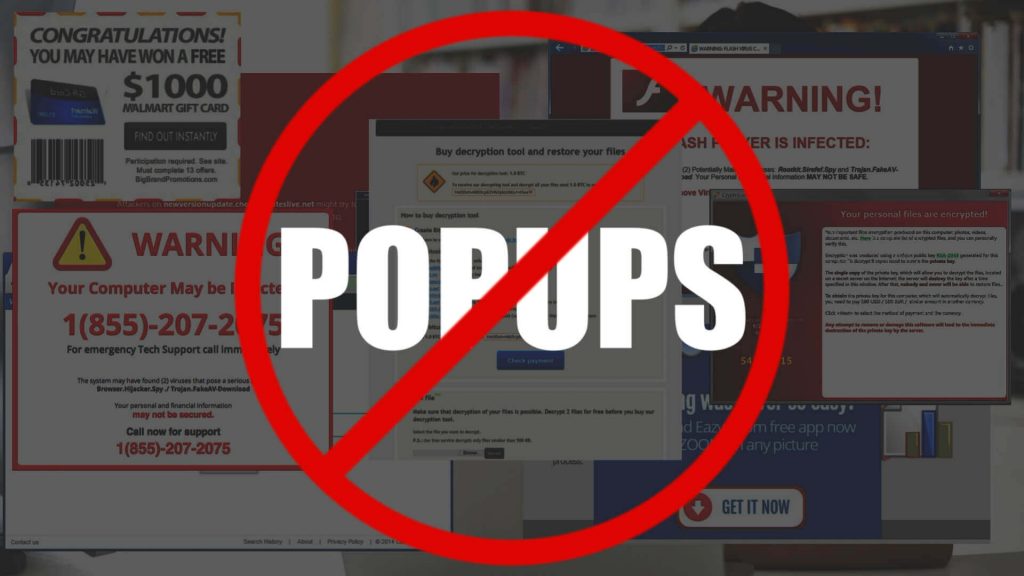

En novembre 2015 nous avons partagé ce plan ultime de Microsoft était sous Windows 10 fonctionnant sur 1 milliards d'appareils. Il y a cinq ans, la société avait pas d'autre choix que d'admettre qu'il était en cours de téléchargement de Windows 10 sur tous de Windows 7 et Windows…