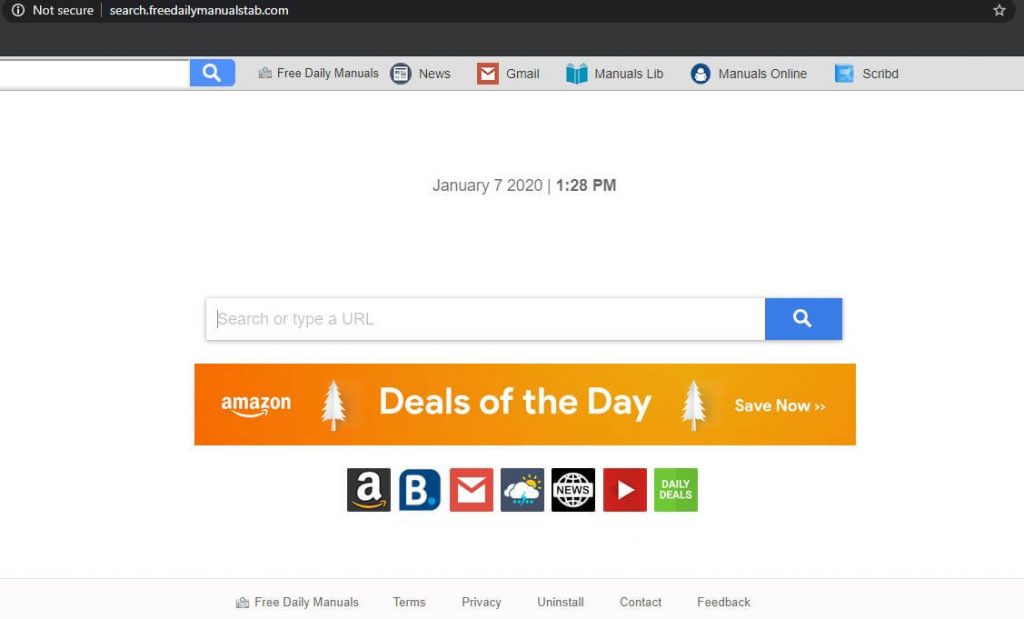

Retirer Search.freedailymanualstab.com Redirect “Virus”

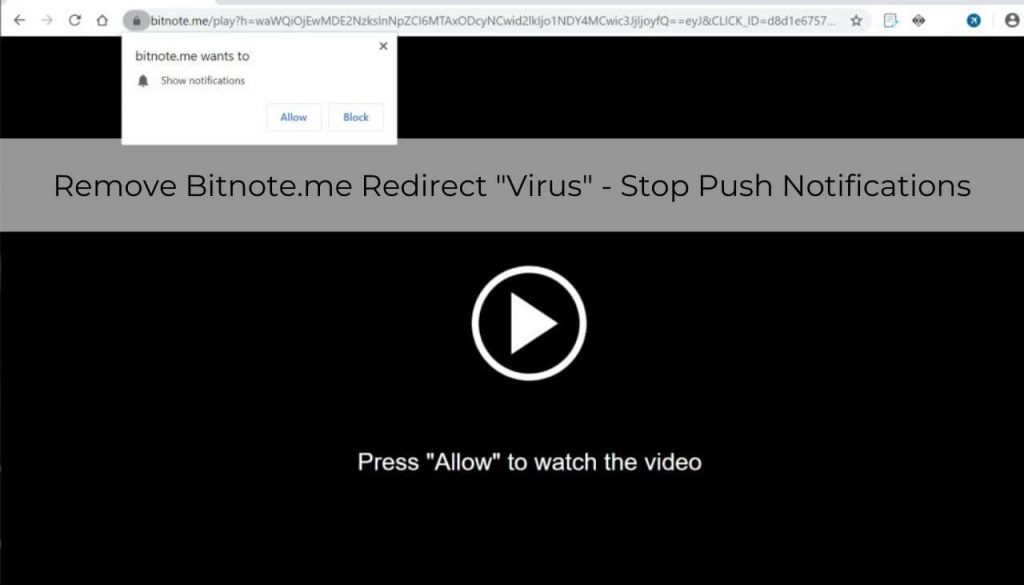

Est-ce que l'été modifié pour search.freedailymanualstab.com la page par défaut de votre navigateur à votre insu ou sans son consentement? Si cela vous est arrivé, alors votre navigateur peut avoir été affectée par une application de détournement de navigateur. FreeDailyManualsTab (search.freedailymanualstab.com) « Virus » Qu'est-ce que classe les sites Web…