La vulnérabilité de contournement de haute gravité dans macOS XNU noyau encore non corrigées

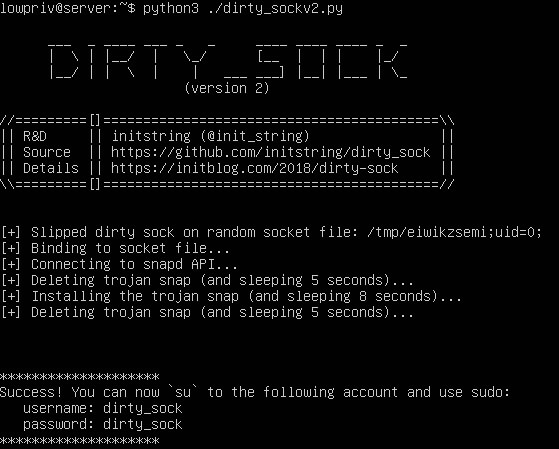

macOS a été trouvé pour contenir une vulnérabilité de sécurité de haute gravité qui a été récemment révélé au public. Apparemment, Apple n'a pas abordé la question dans le délai de 90 jours, et Jann Corne, chercheur à Google Project Zero, publié l'information…