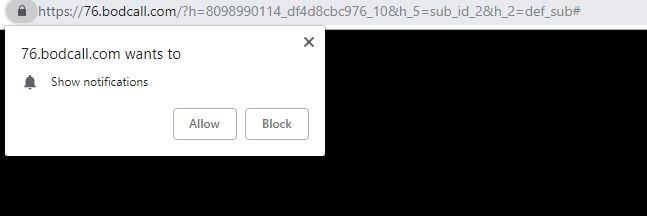

Retirer Notifications Bodcall.com et annonces

Bodcall.com est une redirection du navigateur qui peut essayer de vous tromper en vous inscrivant à ses notifications. Le site affichera probablement un message « confirmer notification ». Cependant, si vous cliquez sur le bouton « Autoriser » il est très possible que vous…