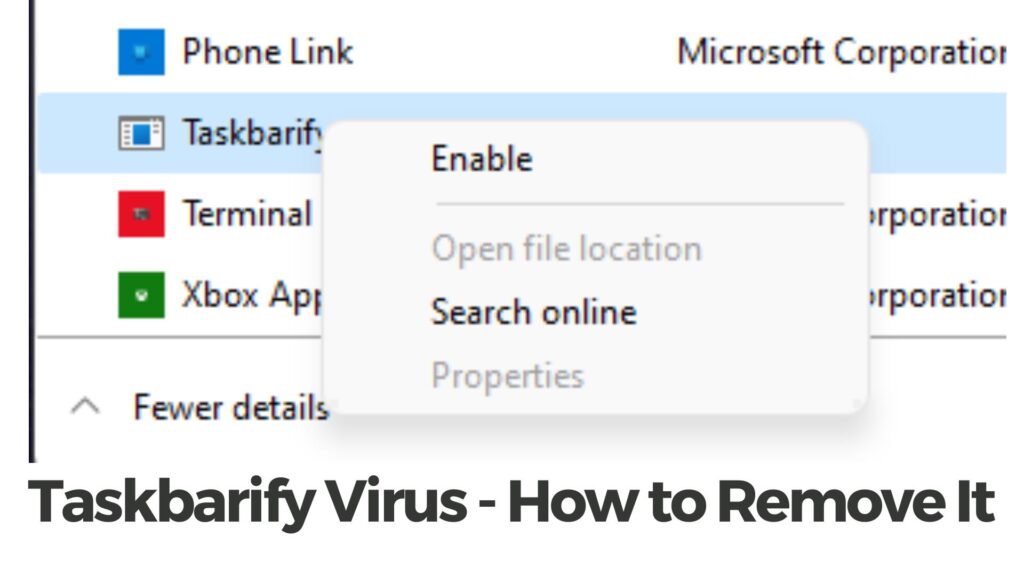

Virus publicitaire Taskbarify – Guide de suppression

Qu'est-ce que la barre des tâches? Barre des tâches, alors qu'il est commercialisé comme un outil de personnalisation de la barre des tâches Windows, a été signalé comme dangereux. Les rapports indiquent qu'il fonctionne comme un proxyware, détournement potentiel des utilisateurs’ bande passante Internet pour des activités non divulguées telles que les études de marché et la vérification des publicités. Quoi…