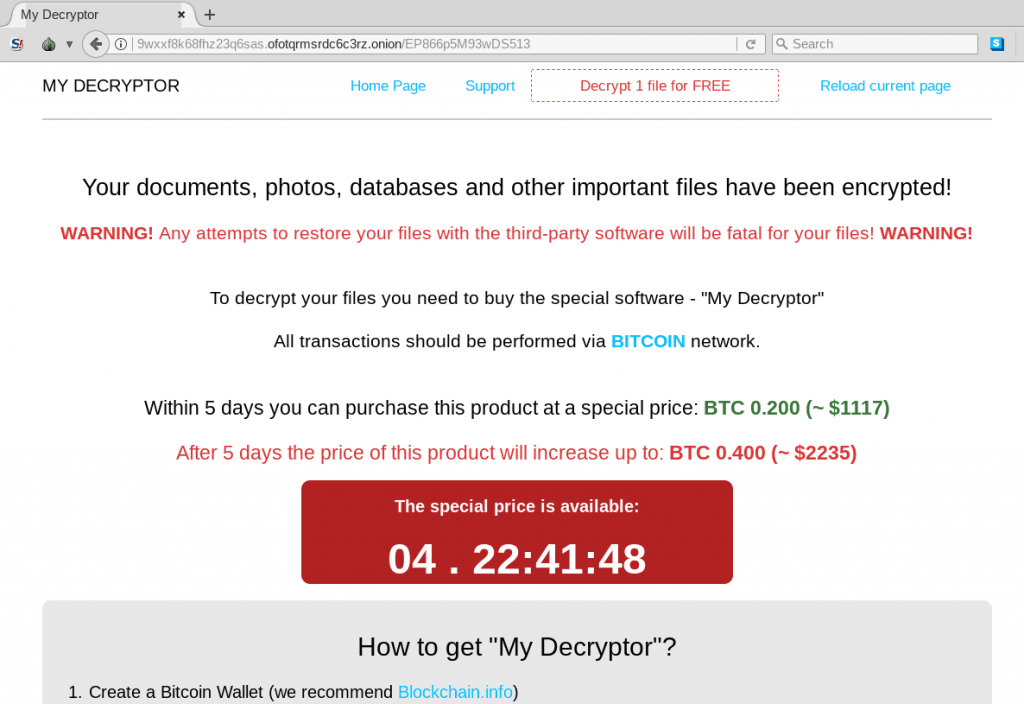

Comment le paysage des menaces Cyber va changer 2018

La seule constante réelle est le changement Cybersécurité. Dans cet esprit, nous allons jeter un coup d'œil avant de voir comment cela va entrer en vigueur en 2018. Il a été toute une année, a pas? De la nouvelle que les pirates russes peuvent…