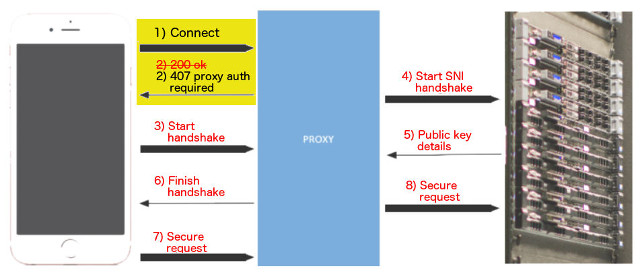

M.. Robot Saison 2 Hacks et Exploits: Handshake et Midland Ville

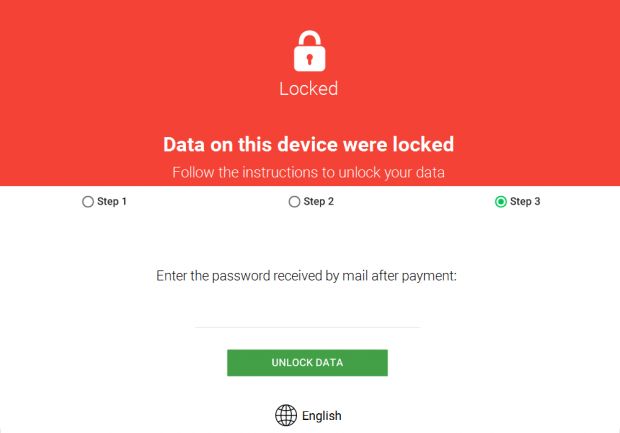

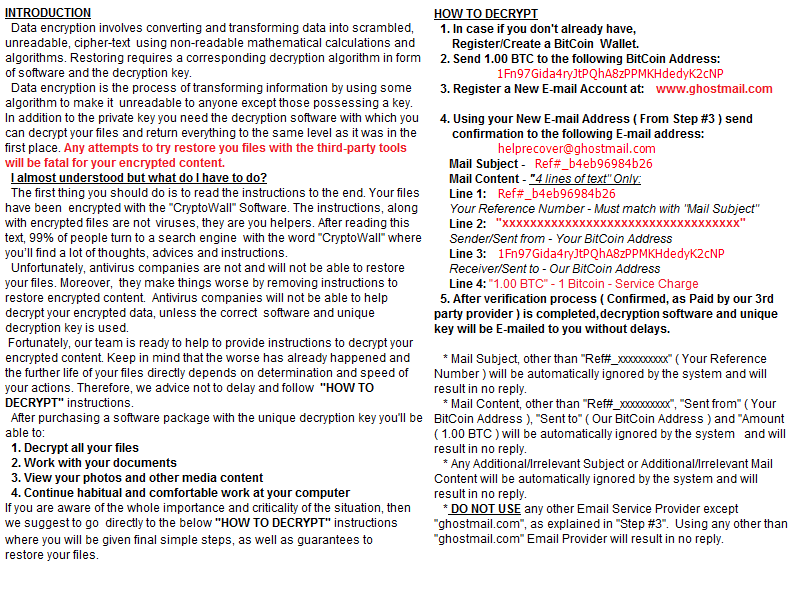

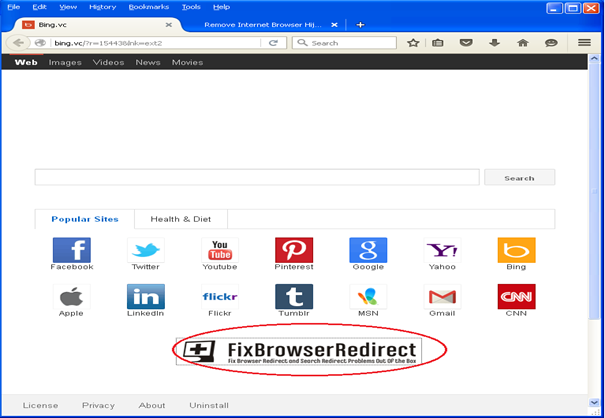

Avez-vous été avec impatience impatient de M.. la deuxième saison de Robot? Avez-vous toujours des questions sur les hacks qui ont lieu pendant le spectacle? Etes-vous une pause souvent pour regarder de plus près ce qui est écrit sur ce PC…