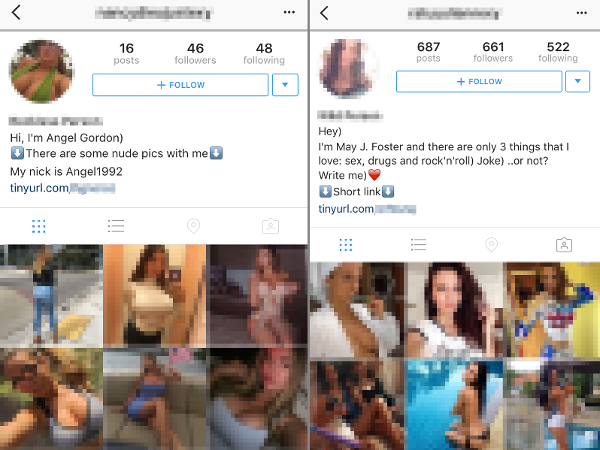

Avez-vous un compte Instagram que vous utilisez sur une base régulière? Dans l'affirmative, se sentent mis en garde - il y a une tendance des profils Instagram piraté la promotion du contenu adulte. Cette tendance a été repéré au début de 2016 mais actuellement prendre un virage vers la pire. Tel que rapporté par Symantec, escrocs sont le piratage des comptes Instagram et modifier des profils avec des images sexuellement suggestif pour inciter les utilisateurs à visiter des sites de rencontres pour adultes et NSFW.

Instagram campagne semblable aux comptes Twitter pour le contenu NSFW compromises

Les chercheurs soulignent que la situation actuelle avec Instagram profils étant piraté et exploités pour la promotion du contenu pornographique ressemble à un cas précédent avec des comptes Twitter. Cependant, une connexion directe entre les deux n'a pas encore été établie.

Comment repérer un compte Hacked Instagram

Il y a plusieurs signes qui laissent entrevoir des comptes étant exploitées par des attaquants:

- nom d'utilisateur modifié

- image de profil différent

- Différent profil nom complet

- Différent profil bio

- Profil lien a changé / ajouté

- Nouvelles photos téléchargées

Pour un, l'image de profil modifié est généralement remplacée par une photo d'une femme, quel que soit le sexe du propriétaire du compte. D'autres photos sexuellement suggestifs sont également ajoutés au profil. En outre, le profil piraté indique généralement l'utilisateur à visiter le lien de profil. Le lien est soit une URL raccourcie ou un lien direct vers la page particulière.

La meilleure façon d'apprendre que votre compte Instagram a été piraté est si vous tentez de vous connecter mais votre mot de passe a été changé, à votre insu. Les chercheurs croient que les propriétaires des comptes piratés se déplacent à créer de nouveaux profils, puisque ceux piratés endurent dans le temps.

Intéressant, les chercheurs ont observé une légère simplification du contenu adulte arnaque. Certains traits précédemment identifiés de comptes compromis sont maintenant absents, comme aucun changement dans le nom ou pas de nouvelles photos téléchargées. La raison pour cela “paresse” est pas particulièrement clair.

Cependant, la campagne est certainement un exemple de spam en fonction affilié-. Les chercheurs expliquent que “comme avec les escroqueries similaires, les liens de profil rediriger vers un site intermédiaire contrôlé par l'escroc.”

Ce site contient une étude suggérant que la femme a des photos nues de partager et que l'utilisateur sera dirigé vers un site qui offre “sexe rapide” plutôt que datant. Intéressant, cette page apparaît uniquement sur les navigateurs mobiles. Si l'utilisateur tente de visiter les URL sur un ordinateur de bureau ou portable, ils sont envoyés au profil d'un utilisateur aléatoire Facebook.

Spam-escroqueries compromis Autres réseaux sociaux et Rencontres, Aussi

Nous avons récemment écrit sur un même scam affecter les utilisateurs Tinder, également dénoncé par Symantec. L'escroquerie implique l'ouverture de conversations flirty avec des messages d'ouverture ludiques comme “Wanna manger la pâte à biscuits ensemble quelque temps?”. Le spam bot serait alors “Libération” plusieurs messages, puis demander à l'utilisateur s'il avait été vérifié par Tinder.

Pour éviter l'un de vos comptes d'utilisateur piraté et déployé pour les activités NSFW, maintenir une excellente hygiène de mot de passe:

- Utilisez des mots de passe complexes seulement

- Changez vos mots de passe fréquemment

- Ne pas recycler les mots de passe utilisés précédemment, sois créatif

- S'abonner à Ai-je été Pwned? pour être informé d'une violation

- Employez 2FA chaque fois que possible

- Ne pas répondre aux messages de spam dans votre boîte e-mail