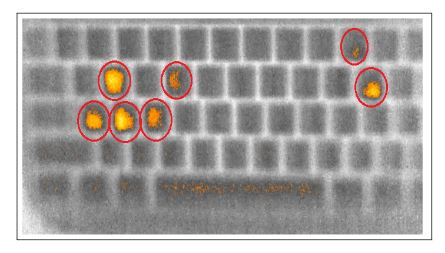

Thermanator Attaque thermique utilise des résidus de claviers pour voler vos mots de passe

Un nouveau type d'attaque pourrait permettre à un acteur malveillant avec une caméra thermique milieu de gamme pour capturer les touches pressées sur un clavier standard. La découverte a été faite par trois professeurs de l'Université de Californie. En d'autres termes, nos doigts thermique…