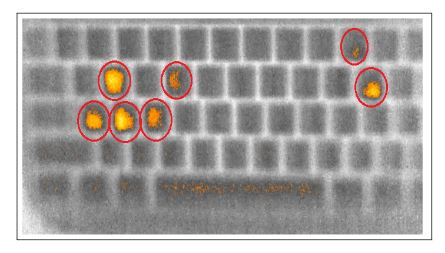

Un nouveau type d'attaque pourrait permettre à un acteur malveillant avec une caméra thermique milieu de gamme pour capturer les touches pressées sur un clavier standard. La découverte a été faite par trois professeurs de l'Université de Californie. En d'autres termes, résidus thermique sur les touches du clavier de nos doigts peut être enregistré par un pirate qui peut ensuite l'utiliser pour révéler les mots de passe de l'utilisateur ou tout autre texte qu'il / elle a tapé.

Le Thermanator attaque Explained

“Si vous tapez votre mot de passe et marchez ou éloignez, quelqu'un peut apprendre beaucoup à ce sujet après le fait,” a déclaré le professeur Gene Tsudik de l'équipe universitaire.

L'attaque a été appelé Thermanator et il peut être utilisé pour récupérer des informations utilisateur sensibles telles que les mots de passe et codes PIN, ainsi que de courtes chaînes de texte. L'attaque Thermanator nécessite plusieurs conditions à remplir afin de fonctionner correctement. Première, les attaquants doivent placer une caméra spécialisée avec des capacités d'enregistrement thermique près de la victime. L'appareil devrait également être en mesure de saisir les touches du clavier de la victime, sinon il ne fonctionnera pas.

Selon l'explication de l'attaque Thermanator des chercheurs (voir papier), il est un type distinct d'attaque d'initié, où un scénario typique d'attaque se déroule dans les étapes suivantes:

ÉTAPE 1:La victime utilise un clavier pour saisir un mot de passe véritable, dans le cadre du journal en (ou déverrouillage de la session) procédure.

ÉTAPE 2:Peu de temps après, la victime soit: (1) les étapes volontairement à une distance, ou (2) est dessiné loin, du lieu de travail.

ÉTAPE 3:En utilisant l'imagerie thermique (par exemple, les photos prises par une caméra FLIR des produits de base) l'adversaire récolte des résidus thermiques à partir du clavier.

ÉTAPE 4:À un moment ultérieur, l'adversaire utilise la « carte de chaleur » des images pour déterminer les touches pressées récemment. Cela peut être fait manuellement (c'est à dire., par inspection visuelle) ou automatiquement (c'est à dire.,

via un logiciel spécialisé).

Ces conditions étant réunies, l'attaquant devient en mesure de découvrir les touches pressées par la victime même sans connaissance de piratage informatique spéciale. Les clés capturées peuvent être assemblés en chaînes possibles et peuvent être déployées dans une attaque par dictionnaire. Une attaque par dictionnaire est une technique populaire pour déchiffrer les algorithmes et mécanismes d'authentification en essayant de déterminer la clé de déchiffrement ou mot de passe. Cela se fait en utilisant des centaines, voire des millions de possibilités probables.

Les chercheurs ont réalisé plusieurs expériences où ils avaient 31 les utilisateurs entrent des mots de passe sur quatre modèles de clavier différents. Puis, On a demandé aux huit non-experts en piratage informatique pour obtenir l'ensemble des touches enfoncées à l'aide des données enregistrées à partir de la caméra thermique. Les résultats de ces tests ont révélé que les données thermiques enregistrées jusqu'à 30 secondes après l'entrée de texte est suffisant pour un attaquant non professionnel pour récupérer ensemble des clés de l'utilisateur ciblé a pressé.

Si vous êtes le type d'utilisateur qui appuie sur une touche à la fois en utilisant seulement deux doigts sont plus sensibles à l'attaque Thermanator.

Y at-il conclure à la découverte de Thermanator des chercheurs?

Peu de temps mis, la recherche « expose la vulnérabilité des systèmes à base de mot de passe standard pour la collecte contradictoire des émanations thermiques ». Sur la base des résultats de l'étude, les chercheurs pensent que ces attaques « représentent une nouvelle menace crédible pour les systèmes à mot de passe », ce qui suggère qu'il pourrait être temps de réévaluer l'utilisation des mots de passe.