Les réseaux Wi-Fi non sécurisés se sont révélés être une passerelle vers de nombreuses attaques. Plus particulièrement, cryptage du point d'accès mal configuré (ou des services qui permettent aux données d'être envoyées sans être crypté) a été décrite comme l'une des plus grandes menaces pour les utilisateurs.

Pour illustrer les risques liés à la circulation non chiffrée aux points d'accès sans fil, Les chercheurs de Kaspersky ont mené une recherche qui répond à des questions telles que, ce qui se passe réellement dans la pratique? Est-ce le trafic toujours crypté sur les réseaux publics Wi-Fi? Comment la situation diffère d'un pays à?

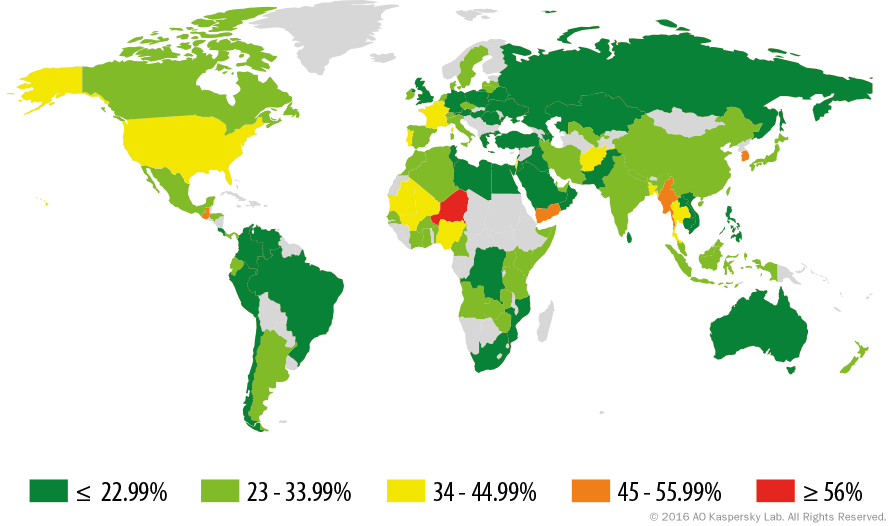

Ce que Kaspersky a fait, c'est comparer la situation avec le trafic Wi-Fi dans différents pays via les données de leur base de données sur les menaces.. Ils ont également compté le nombre de deux réseaux fiables et peu fiables dans ces pays. Il est important de noter que les pays dans lesquels ils reposent sur la recherche ont plus de dix mille points d'accès.

histoire connexes: Qui est le plus piratable Pays?

L'équipe analysé statistiques de Kaspersky Security Network (KSN) et a traversé presque 32 millions de points d'accès Wi-Fi accessibles par les adaptateurs sans fil des utilisateurs KSN.

Les résultats, Sur la base de la base de données des menaces de Kaspersky

Apparemment, 24.7% des points d'accès Wi-Fi dans le monde n'utilisent aucun cryptage.

“Cela signifie essentiellement que par l'utilisation d'une antenne capable d'envoyer et de recevoir des données à 2.4 GHz, toute personne située à proximité d'un point d'accès peut facilement intercepter et stocker tout le trafic utilisateur, puis le parcourir pour les données qui les intéressent. Heureusement, les systèmes bancaires en ligne modernes et messagers ne transfèrent pas de données non chiffrées,” le rapport.

En outre, les chercheurs ont expliqué que le WEP (Wired Equivalent Privacy) Protocole pour le chiffrement des données transmises sur le signal Wi-Fi est employé par 3.1 pour cent des points d'accès analysés. Malheureusement, ce protocole a été créé il y a longtemps et est maintenant obsolète et peu fiable. Les pirates ont seulement besoin de quelques minutes pour briser.

“D'un point de vue de la sécurité des données, utilisant le protocole WEP ne diffère pas beaucoup de l'utilisation de réseaux ouverts. Ce protocole est reléguée aux oubliettes partout, mais comme on le voit dans le tableau ci-dessus, il se trouve encore en usage,” l'ajouté.

La recherche a révélé qu'environ les trois quarts de tous les points d'accès utilisaient un cryptage basé sur le WPA (L'accès Wi-Fi Protected) famille de protocole. Ces protocoles sont considérés comme les plus sûrs, au moins pour l'instant. Un hack succès de WPA dépendra des paramètres et la complexité du mot de passe défini par le propriétaire du hotspot.

“Il convient de noter qu'une tentative de déchiffrer le trafic de « personnel » (WPA-Personnel, l'authentification PSK) réseaux sans fil (avec des points d'accès publics) peut être fait en interceptant les poignées de main entre le point d'accès et le dispositif au début de la session. Les versions « corporate » sont protégées de ce type d'interception car elles utilisent l'autorisation interne de l'entreprise.”

Quels pays ont l'accès Wi-Fi La plupart des points non garanties?

La Corée a 47.9% de points non garanties d'accès Wi-Fi et figure parmi les cinq premiers pays. France (40.14%) et aux États-Unis (39.31%) 9e et 12e taux dans cette liste.

La recherche de Kaspersky montre que l'Allemagne est le pays le plus sûr en Europe occidentale, avec 84.91% des points d'accès sécurisés par cryptage du protocole WPA / WPA2.

Quels sont les risques liés à l'utilisation des réseaux Wi-Fi publics?

Ou quel type de cyberattaques pourraient se produire sur un réseau Wi-Fi non sécurisé?

Man-in-the-middle

Ce type d'attaque permettrait aux pirates de capturer les utilisateurs’ circulation, comme ils seront “situé” entre les utilisateurs et le serveur. Une fois cela fait, les pirates peuvent voler des informations sensibles, y compris les informations bancaires et de crédit, et ils peuvent même manipuler des paquets de données.

Surveillance du réseau

En fait, l'espionnage du réseau est un type d'attaque de l'homme du milieu. Il s'agit de surveiller le trafic entrant et sortant sur un réseau public avec une intention malveillante à l'esprit. Malheureusement, l'espionnage du réseau peut être fait assez facilement. Outils qui permettent ce type d'attaque, tel que Wireshark, sont disponibles en ligne, ainsi que des tutoriels sur la façon de réussir une telle attaque.

Injection de logiciels malveillants

Sans surprise, il est également possible de livrer les logiciels malveillants sur des réseaux Wi-Fi non sécurisés. Si les pirates utilisent des outils d'espionnage pour inspecter le trafic et les données qui le traversent, ils peuvent certainement l'intercepter et déposer des logiciels malveillants sur les utilisateurs’ dispositifs. Le type d'attaque par injection de logiciels malveillants consiste à intercepter la réponse d'un serveur Web avant qu'elle n'atteigne le terminal de l'utilisateur., et insertion de code malveillant sur des pages ciblées que les utilisateurs ouvriront. Ce type d'attaque est assez secret, et si c'est fait professionnellement, vous ne remarquerez même pas que quelque chose ne va pas.

Que peuvent-ils faire pour les utilisateurs protéger leurs données personnelles lors de l'utilisation des réseaux Wi-Fi publics?

Les chercheurs en sécurité les organismes suivants:

- Utilisateurs ne devrait pas faire confiance à des réseaux qui ne sont pas protégées par mot de passe.

- Même si un réseau demande un mot de passe, les utilisateurs doivent rester prudent. Il est pas difficile pour les attaquants d'obtenir un mot de passe réseau public, puis concevoir une connexion fait avec le même mot de passe. Ceci est fait pour voler des informations personnelles des utilisateurs.

- Les utilisateurs doivent désactivez la connexion Wi-Fi quand ils ne l'utilisent pas. Il est également recommandé de désactiver la connexion automatique aux réseaux Wi-Fi existants.

- Si vous ne disposez pas d'un choix mais de se connecter à un réseau douteux, les utilisateurs doivent limiter leurs actions à la recherche d'information seulement. Saisie références de connexion est très dangereux, dans ces circonstances spécifiques.

- Les utilisateurs devraient aussi envisager d'autoriser la «Toujours utiliser une connexion sécurisée» ou HTTPS dans les paramètres de leurs appareils.

- Connexion via un VPN est également considéré comme une bonne option. Cette attaquants façon ne seraient pas en mesure de lire les données des utilisateurs, même si son accès est obtenu.

- Last but not least important est l'emploi des solutions de sécurité sur les appareils mobiles.

Le VPN est la meilleure solution..