Le reti Wi-Fi non protette si sono rivelate un gateway per molti attacchi. Più in particolare, crittografia punto di accesso mal configurato (o servizi che permettono ai dati di essere trasmessi senza essere criptati) è stata descritta come una delle maggiori minacce per gli utenti.

Per illustrare i rischi derivanti dal traffico non crittografato nei punti di accesso senza fili, I ricercatori di Kaspersky hanno condotto una ricerca che risponde a domande come, ciò che effettivamente accade in pratica? Il traffico sempre crittografato su reti Wi-Fi pubbliche? In che modo la situazione differisce da paese a paese?

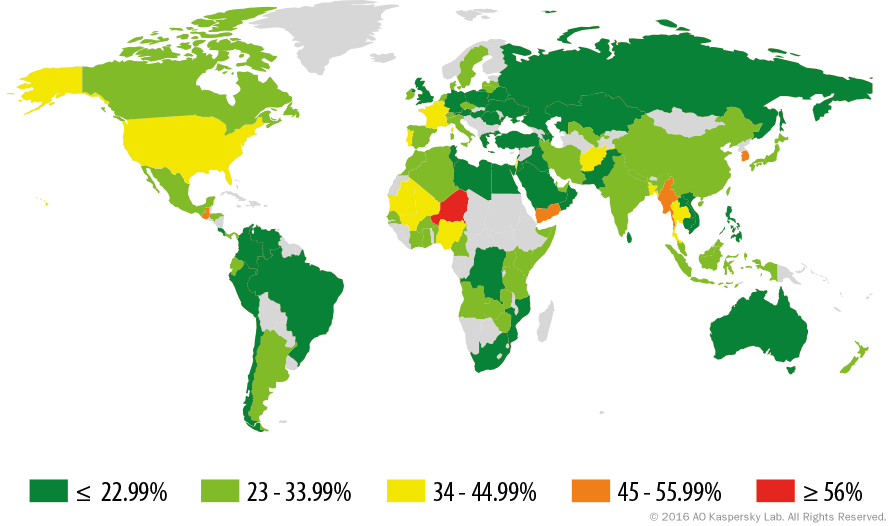

Quello che ha fatto Kaspersky è stato confrontare la situazione con il traffico Wi-Fi in diversi paesi tramite i dati del loro database delle minacce. Essi hanno anche contato il numero di entrambe le reti affidabili e inaffidabili in questi paesi. E 'importante notare che i paesi che basano la ricerca sulla hanno più di diecimila punti di accesso.

Story correlati: Quale è il paese più hackable?

Il gruppo analizzato statistiche di Kaspersky Security Network (KSN) e ha attraversato quasi 32 milione di hotspot Wi-Fi a cui si accede dalle schede di rete wireless di utenti KSN.

I risultati, Basato sul database delle minacce di Kaspersky

Apparentemente, 24.7% degli hotspot Wi-Fi in tutto il mondo non utilizzano alcuna crittografia.

“Ciò significa che utilizzando un'antenna grado di inviare e ricevere dati a 2.4 GHz, ogni individuo si trova in prossimità di un punto di accesso può facilmente intercettare e memorizzare tutto il traffico utente e quindi passare per i dati sono interessati ad. Per fortuna, moderni sistemi di online banking e messaggeri non trasferiscono dati non criptati,” dice il rapporto.

Inoltre, i ricercatori hanno spiegato che il WEP (Wired Equivalent Privacy) Protocollo per la cifratura dei dati trasmessi in segnale Wi-Fi è impiegato da 3.1 per cento dei punti di accesso analizzati. Sfortunatamente, questo protocollo è stato creato molto tempo fa ed è ormai superata e inaffidabile. hacker hanno bisogno solo di un paio di minuti per romperlo.

“Dal punto di vista della sicurezza dei dati, utilizzando WEP non è molto diverso da utilizzando reti aperte. Questo protocollo è stato relegato all'oblio in tutto il mondo, ma come si vede dal grafico qui sopra, può ancora essere trovato in uso,” l'aggiunto.

La ricerca ha rivelato che circa tre quarti di tutti i punti di accesso utilizzavano la crittografia basata su WPA (Wi-Fi Protected Access) famiglia di protocolli. Questi protocolli sono considerati più sicuri, almeno per ora. Un hack WPA successo dipenderebbe dalle sue impostazioni e la complessità della password impostata dal proprietario Hotspot.

“Vale la pena notare che un tentativo di decifrare il traffico proveniente da "personale" (WPA-Personal, PSK) reti wireless (con i punti di accesso pubblici) può essere fatto intercettando le strette di mano tra il punto di accesso e il dispositivo all'inizio della sessione. Le versioni “corporate” sono protette da questo tipo di intercettazione perché utilizzano l'autorizzazione interna dell'azienda.”

Quali paesi hanno la maggior parte non garantiti punti di accesso Wi-Fi?

La Corea ha 47.9% di punti di accesso Wi-Fi non protette e ranghi nei primi cinque paesi. Francia (40.14%) e gli Stati Uniti (39.31%) 9 rate e il 12 in questo elenco.

La ricerca di Kaspersky dimostra che la Germania è il paese più sicuro in Europa occidentale, con 84.91% di punti di accesso sicuro tramite WPA / WPA2 crittografia del protocollo.

Quali sono i rischi dell'utilizzo di reti Wi-Fi pubbliche?

O che tipo di attacchi informatici potrebbero verificarsi su una rete Wi-Fi non protetta?

Attacchi the-middle man-in-

Questo tipo di attacco consentirebbe agli attori delle minacce di catturare gli utenti’ traffico, come saranno “situato” tra utenti e server. Una volta fatto questo, gli hacker possono rubare informazioni sensibili, comprese le informazioni bancarie e di credito, e possono persino manipolare pacchetti di dati.

Snooping di rete

Infatti, lo snooping di rete è un tipo di attacco man-in-the-middle. Implica il monitoraggio del traffico in entrata e in uscita su una rete pubblica tenendo presente l'intento dannoso. Sfortunatamente, lo snooping della rete può essere eseguito abbastanza facilmente. Strumenti che consentono questo tipo di attacco, come Wireshark, sono disponibili in linea, oltre a tutorial su come sferrare un attacco del genere.

Iniezione di malware

Non sorprende, è anche possibile consegnare il malware su reti Wi-Fi non protette. Se gli attori delle minacce utilizzano alcuni strumenti di snooping per ispezionare il traffico e i dati su di esso, possono sicuramente intercettarlo e rilasciare malware sugli utenti’ dispositivi. Il tipo di attacco di malware injection prevede l'intercettazione della risposta di un server Web prima che raggiunga l'endpoint dell'utente, e inserendo codice dannoso su pagine mirate che gli utenti apriranno. Questo tipo di attacco è abbastanza nascosto, e se fatto professionalmente, non ti accorgerai nemmeno che qualcosa non va.

Che cosa gli utenti possono fare per proteggere i propri dati personali quando si utilizza la connessione Wi-Fi reti pubbliche?

I ricercatori di sicurezza consigliano le seguenti:

- Utenti non dovrebbe fidarsi di reti che non sono protetti da password.

- Anche se una rete richiede una password, gli utenti dovrebbero rimanere cauti. Non è difficile per gli attaccanti di ottenere una password di rete pubblica, e poi predisporre un collegamento fatto con la stessa password. Questo viene fatto per rubare le informazioni personali degli utenti.

- Gli utenti dovrebbero disattivare la connessione Wi-Fi quando non lo si utilizza. Si raccomanda inoltre di disattivare la connessione automatica a reti Wi-Fi esistenti.

- Se non si dispone di una scelta, ma di connettersi a una rete dubbia, gli utenti dovrebbero limitare le loro azioni al solo ricerca di informazioni. Entrando credenziali di accesso è molto pericoloso, in tali circostanze specifiche.

- Gli utenti dovrebbero anche considerare permettendo al "Usa sempre una connessione protetta"o HTTPS nelle impostazioni dei loro dispositivi '.

- Connessione tramite una VPN è anche considerato una buona opzione. In questo modo gli attaccanti non sarebbero in grado di leggere i dati degli utenti anche quando si ottiene l'accesso ad essa.

- Ultimo ma non meno importante è l'impiego di soluzioni di sicurezza su dispositivi mobili.

La VPN è la soluzione migliore..