Cet article va vous aider à enlever Payer 2018 Virus. Suivez les instructions de suppression ransomware prévues à la fin de l'article.

Payer 2018 Virus est celui qui crypte vos données et demande de l'argent en rançon pour l'obtenir restauré. Les fichiers recevront les .***777 extension. La Payer 2018 Virus laissera des instructions ransomware comme une image de fond d'écran. Continuez à lire l'article et voir comment vous pourriez essayer de récupérer potentiellement certains de vos fichiers verrouillés et les données.

Menace Résumé

| Nom | Payer 2018 |

| Type | Ransomware, Cryptovirus |

| brève description | Le ransomware crypte les fichiers en plaçant le .***777 avant que les fichiers concernés sur votre système informatique et exige une rançon à payer pour les récupérer prétendument. |

| Symptômes | Le ransomware va chiffrer vos fichiers et laisser une note de rançon avec les instructions de paiement. |

| Méthode de distribution | spams, Email Attachments |

| Detection Tool |

Voir si votre système a été affecté par des logiciels malveillants

Télécharger

Malware Removal Tool

|

Expérience utilisateur | Rejoignez notre Forum pour discuter COUVRIR LES 2018. |

| Outil de récupération de données | Windows Data Recovery Stellar Phoenix Avis! Ce produit numérise vos secteurs d'entraînement pour récupérer des fichiers perdus et il ne peut pas récupérer 100% des fichiers cryptés, mais seulement quelques-uns d'entre eux, en fonction de la situation et si oui ou non vous avez reformaté votre lecteur. |

Payer 2018 Virus – Distribution Techniques

le COUVRIR LES 2018 virus est un ransomware qui est lancé par un groupe inconnu des pirates. Les campagnes d'attaque détectés semblent cibler principalement anglophones dans une campagne limitée. Il est très possible que les versions ultérieures utiliseront l'utilisation des méthodes de distribution les plus populaires.

Une stratégie commune est de coordonner Les e-mails SPAM que faire usage de tactiques d'hameçonnage. Ils sont conçus pour apparaître comme étant envoyé par une entreprise bien connue ou d'un service et presque tous les scénarios forcera les victimes à ouvrir le fichier joint ou cliquez sur un lien dans le contenu du corps. La conception des messages et le contenu du texte sera comme une notification régulière. Dans la plupart des cas, il mon être très difficile de faire la distinction entre un vrai et un faux message.

Les pirates peuvent construire fausses pages web que les pages de fournisseur usurper l'identité de téléchargement et les portails web les plus populaires. le COUVRIR LES 2018 les fichiers de virus peuvent se propager par d'autres méthodes telles que réseaux de partage de fichiers, l'un des endroits les plus populaires où les fichiers peuvent être répartis est BitTorrent.

infections en masse ransomware peuvent également se propager par infecter d'autres fichiers et de les utiliser comme supports de charge utile. Un exemple typique est l'utilisation de documents de tous types populaires: feuilles de calcul, des documents texte, des présentations et des bases de données. Chaque fois qu'ils sont ouverts une invite de notification apparaîtra en demandant aux utilisateurs d'activer les scripts intégrés. Si cela est fait, ils les scripts télécharger la charge utile à partir d'un serveur distant et l'exécuter.

L'autre type de charge utile populaire est le installateur malveillant. Les criminels prendront les fichiers de configuration légitimes des applications populaires auprès des sources officielles et les modifier pour y inclure le code de téléchargement de virus. Après cela, ils se répandront comme téléchargements légitimes et sûrs.

Les campagnes à grande échelle font usage de les pirates de navigateur - les extensions malicieuses effectuées pour les navigateurs web les plus populaires. Pour contraindre les victimes en les installant les pirates utiliseront des informations d'identification de faux développeurs et avis d'utilisateurs. Quand ils sont installés sur les ordinateurs passent généralement aux navigateurs installés auront lieu - ils vont changer les options par défaut pour rediriger les utilisateurs vers une page contrôlée hacker. A côté de cette action, la COUVRIR LES 2018 virus sera également déployé.

Payer 2018 Virus - Analyse détaillée

Une fois que le prendra à sa charge 2018 le virus est déployé, il lancera un modèle de comportement d'infection ransomware typique. Il semble provenir d'une ancienne version appelée “Payer” ce qui montre qu'il pourrait être faite par le même pirate ou groupe criminel. Les échantillons capturés semblent être les premiers tests de presse qui peuvent être mis à jour dans les campagnes futures.

La version actuelle du COUVRIR LES 2018 virus ne comprend que le module ransomware nu. Nous prévoyons que les futures versions comprendront plus de composants.

Les futures versions de la COUVRIR LES 2018 virus peut commencer par la la collecte d'informations module. Il va scanner le système infecté des informations sensibles qui peuvent être récoltées. La première catégorie de données est celle qui est liée aux informations personnelles de l'utilisateur victime. Les pirates peuvent l'utiliser pour exposer leurs crimes d'identité et des comportements tels que vol d'identité ou l'abus financier. contenu par exemple sont les suivants: leur vrai nom, adresse, emplacement et tout nom d'utilisateur enregistré et les combinaisons de mot de passe.

L'autre type de données collectées est lié à la génération d'un ID unique victime. Il est généralement fait en créant un rapport des composants matériels installés, configuration de l'utilisateur et les paramètres régionaux.

Ces informations peuvent être utilisées par le module suivant dans le modèle - by-pass de sécurité. Il va scanner le contenu local pour tout logiciel de sécurité qui peuvent interférer avec l'exécution du virus. En général, il va scanner pour les applications comme anti-virus, pare-feu, environnements de débogage et les hôtes de machines virtuelles. Leurs moteurs en temps réel peuvent être désactivés ou totalement supprimés. Dans certaines configurations si le virus est incapable de le faire, il peut se retirer pour éviter la détection.

A ce stade, le COUVRIR LES 2018 le virus sera en mesure d'obtenir le contrôle total de la machine infectée. Une liste des actions possibles est la suivante:

- Les modifications du Registre Windows - Le moteur va modifier les valeurs appartenant à la fois au système d'exploitation et les applications installées tiers. Cela peut les rendre inaccessibles ou causer de graves problèmes de performances.

- Installation persistante du virus - La menace ransomware peut être installé d'une manière qui démarre automatiquement une fois l'ordinateur démarre. Le danger supplémentaire est que cette étape peut désactiver l'accès à certaines options de menu de récupération. Cela rendra plus instructions de suppression manuelle de l'utilisateur inefficace.

- Installation des menaces supplémentaires - Actif COUVRIR LES 2018 Les infections ransomware peuvent être utilisés pour déployer d'autres logiciels malveillants. Ceci est particulièrement utile lorsque la principale menace a désactivé le logiciel de sécurité et a le contrôle total du système.

- instance cheval de Troie - Le COUVRIR LES 2018 virus peut être utilisé pour charger une infection par le virus cheval de Troie. Il installera une connexion sécurisée et cryptée à un certain serveur contrôlé hacker. Il permet aux opérateurs de prendre en charge le contrôle des hôtes infectés à un moment donné, pirater les données utilisateur et aussi espionner les victimes.

Pour rendre la récupération plus difficile le moteur peut également supprimer des données utilisateur sensibles telles que Points de restauration système ou Des copies de volume de l'ombre. Dans ces cas, les pirates devront utiliser à la fois un utilitaire anti-spyware avec un logiciel de récupération de données.

Payer 2018 Virus - Processus de cryptage

Dès que tous les modules ont terminé l'exécution du moteur de chiffrement sera lancé. Comme les autres logiciels malveillants, il utilisera une liste intégrée des extensions de type de fichier cible qui sera traité avec un chiffre fort. Les données obtenues seront inaccessibles et les victimes seront soumis à un chantage en “frais de décryptage”. Une liste d'exemple généralement cibler les types de données suivants:

- Archives

- sauvegardes

- Documents

- la musique

- Vidéos

- Photos

- Bases de données

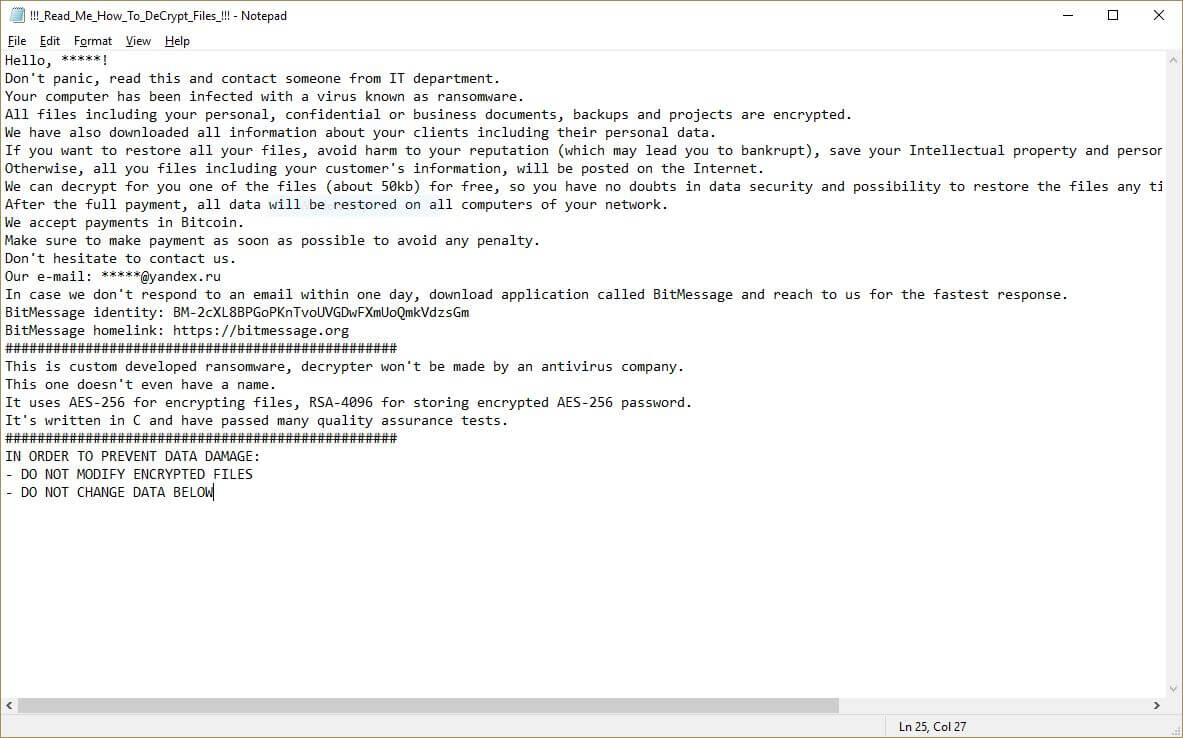

Tous les fichiers traités seront rebaptisés avec le .***777 extension. La note ransomware suivante sera créé dans les dossiers où le processus ransomware a été lancé - !!!_Read_Me_How_To_DeCrypt_Files_!!!.SMS. Son contenu lit ce qui suit:

Bonjour, *****!

Ne pas paniquer, lire et communiquer avec quelqu'un de service informatique.

Votre ordinateur a été infecté par un virus connu sous le nom ransomware.

Tous les fichiers, y compris votre personnel, documents confidentiels ou d'affaires, Les sauvegardes et les projets sont chiffrés.

Nous avons également téléchargé toutes les informations sur vos clients, y compris leurs données personnelles.

Si vous souhaitez restaurer tous vos fichiers, éviter de nuire à votre réputation (qui peut vous conduire à la faillite), enregistrer votre propriété intellectuelle et les données personnelles de vos clients, vous devez effectuer le paiement.

Autrement, tous les fichiers, y compris les informations de votre client, sera affiché sur Internet.

Nous pouvons décrypter pour vous l'un des fichiers (A propos de 50kb) gratuitement, de sorte que vous avez aucun doute dans la sécurité des données et la possibilité de restaurer les fichiers à tout moment.

Après le paiement intégral, toutes les données seront restaurées sur tous les ordinateurs de votre réseau.

Nous acceptons les paiements en Bitcoin.

Assurez-vous d'effectuer le paiement le plus tôt possible pour éviter toute pénalité.

Ne hésitez pas à nous contacter.

Notre e-mail: *****@ Yandex.r de

Dans le cas où nous ne répondons pas à un e-mail en un jour, télécharger l'application appelée bitmessage et nous rejoindre à la réponse la plus rapide.

identité bitmessage: BM-2cXL8BPGoPKnTvoUVGDwFXmUoQmkVdzsGm

bitmessag HomeLink: https://bitmessage.org

#################################################

Ceci est développé sur mesure ransomware, décrypteur ne sera pas fait par une compagnie d'antivirus.

Celui-ci n'a même pas un nom.

Il utilise AES-256 pour crypter les fichiers, RSA-4096 pour stocker le mot de passe crypté AES-256.

Il est écrit en C et ont passé de nombreux tests d'assurance qualité.

#################################################

POUR endommager les données:

– Ne pas modifier des fichiers chiffrés

– NE CHANGEZ PAS CI-DESSOUS DE DONNÉES

Retirer COUVRIR LES 2018 Virus et essayez de restaurer des données

Si votre ordinateur a été infecté par le .***777 virus ransomware, vous devriez avoir un peu d'expérience dans l'élimination des logiciels malveillants. Vous devriez vous débarrasser de cette ransomware le plus rapidement possible avant qu'il puisse avoir la chance de se propager plus loin et infecter d'autres ordinateurs. Vous devez retirer le ransomware et suivez le guide d'instructions étape par étape ci-dessous.

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Étape 5

Étape 1: Rechercher Defray 2018 avec outil de SpyHunter Anti-Malware

Suppression automatique des rançongiciels - Guide vidéo

Étape 2: Désinstaller COUVRIR LES 2018 et logiciels malveillants connexes de Windows

Voici une méthode en quelques étapes simples qui devraient pouvoir désinstaller la plupart des programmes. Peu importe si vous utilisez Windows 10, 8, 7, Vista ou XP, ces mesures seront faire le travail. Faire glisser le programme ou de son dossier à la corbeille peut être un très mauvaise décision. Si vous faites cela, des morceaux du programme sont laissés, et qui peut conduire à un travail instable de votre PC, erreurs avec les associations de types de fichiers et d'autres activités désagréables. La bonne façon d'obtenir un programme sur votre ordinateur est de le désinstaller. Pour ce faire,:

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Étape 3: Nettoyer les registres, créé par Defray 2018 sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par Defray 2018 Là. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Avant de commencer "Étape 4", S'il vous plaît démarrer en mode normal, dans le cas où vous êtes actuellement en mode sans échec.

Cela vous permettra d'installer et utilisation SpyHunter 5 avec succès.

Étape 4: Démarrez votre PC en mode sans échec pour isoler et éliminer COUVRIR LES 2018

Étape 5: Essayez de restaurer des fichiers Chiffré par COUVRIR LES 2018.

Méthode 1: Utilisez STOP Decrypter par Emsisoft.

Toutes les variantes de ce ransomware peuvent être décryptées gratuitement, mais nous avons ajouté le décrypteur utilisé par des chercheurs qui est souvent mis à jour avec les variantes qui finissent par devenir décryptés. Vous pouvez essayer de décrypter vos fichiers en utilisant les instructions ci-dessous, mais si elles ne fonctionnent pas, puis, malheureusement, votre variante du virus ransomware n'est pas déchiffrable.

Suivez les instructions ci-dessous pour utiliser le décrypteur Emsisoft et décrypter vos fichiers gratuitement. Tu peux télécharger l'outil de décryptage Emsisoft liée ici puis suivez les étapes indiquées ci-dessous:

1 Clic-droit sur le décrypteur et cliquez sur Exécuter en tant qu'administrateur comme indiqué ci-dessous:

2. D'accord avec les termes de la licence:

3. Cliquer sur "Ajouter le dossier" puis ajoutez les dossiers où vous voulez que les fichiers décryptés comme indiqué ci-dessous:

4. Cliquer sur "Décrypter" et attendez que vos fichiers à décoder.

Note: Crédit pour le décrypteur va EMSISOFT chercheurs qui ont fait la percée avec ce virus.

Méthode 2: Utiliser un logiciel de récupération de données

infections Ransomware et prendra à sa charge 2018 but de crypter vos fichiers en utilisant un algorithme de cryptage qui peut être très difficile à déchiffrer. Voilà pourquoi nous avons proposé une méthode de récupération de données qui peuvent vous aider à faire le tour de décryptage direct et essayer de restaurer vos fichiers. Gardez à l'esprit que cette méthode ne peut pas être 100% efficace, mais peut aussi vous aider un peu ou beaucoup dans différentes situations.

Cliquez simplement sur le lien et sur les menus du site en haut, choisir Récupération de données - Assistant de récupération de données pour Windows ou Mac (en fonction de votre système d'exploitation), puis téléchargez et exécutez l'outil.

Defray 2018-FAQ

Qu'est-ce que Defray 2018 Ransomware?

Payer 2018 est un ransomware infection - les logiciels malveillants qui pénètrent silencieusement dans votre ordinateur et bloquent l'accès à l'ordinateur lui-même ou chiffrent vos fichiers.

De nombreux virus rançongiciels utilisent des algorithmes de cryptage sophistiqués pour rendre vos fichiers inaccessibles. Le but des infections par rançongiciels est d'exiger que vous payiez un paiement de rançon pour avoir accès à vos fichiers..

What Does Defray 2018 Ransomware Do?

Les ransomwares en général sont un logiciel malveillant qui est conçu pour bloquer l'accès à votre ordinateur ou à vos fichiers jusqu'à ce qu'une rançon soit payée.

Les virus Ransomware peuvent également endommager votre système, corrompre les données et supprimer des fichiers, entraînant la perte permanente de fichiers importants.

How Does Defray 2018 Infecter?

De plusieurs manières. 2018 Un ransomware infecte les ordinateurs en étant envoyé par e-mails de phishing, contenant un virus attaché. Cette pièce jointe est généralement masquée comme un document important, comme une facture, un document bancaire ou encore un billet d'avion et cela semble très convaincant aux utilisateurs.

Another way you may become a victim of Defray 2018 is if you télécharger un faux installateur, crack ou correctif provenant d'un site Web de mauvaise réputation ou si vous cliquez sur un lien de virus. De nombreux utilisateurs signalent avoir contracté un ransomware en téléchargeant des torrents.

How to Open .Defray 2018 fichiers?

Toi can't sans décrypteur. À ce point, la .Payer 2018 les fichiers sont crypté. Vous ne pouvez les ouvrir qu'une fois qu'ils ont été déchiffrés à l'aide d'une clé de déchiffrement spécifique à un algorithme particulier..

Que faire si un décrypteur ne fonctionne pas?

Ne panique pas, et sauvegarder les fichiers. Si un déchiffreur n'a pas déchiffré votre .Payer 2018 fichiers avec succès, alors ne désespérez pas, parce que ce virus est encore nouveau.

Puis-je restaurer ".Payer 2018" dossiers?

Oui, parfois les fichiers peuvent être restaurés. Nous avons proposé plusieurs méthodes de récupération de fichiers cela pourrait fonctionner si vous souhaitez restaurer .Payer 2018 fichiers.

Ces méthodes ne sont en aucun cas 100% garanti que vous pourrez récupérer vos fichiers. Mais si vous avez une sauvegarde, vos chances de succès sont bien plus grandes.

How To Get Rid of Defray 2018 Virus?

Le moyen le plus sûr et le plus efficace pour supprimer cette infection par rançongiciel est d'utiliser un programme anti-malware professionnel.

Il recherchera et localisera Defray 2018 ransomware, puis supprimez-le sans causer de dommage supplémentaire à votre important .Defray 2018 fichiers.

Puis-je signaler un ransomware aux autorités?

Au cas où votre ordinateur serait infecté par une infection ransomware, vous pouvez le signaler aux services de police locaux. Il peut aider les autorités du monde entier à suivre et à déterminer les auteurs du virus qui a infecté votre ordinateur.

Dessous, nous avons préparé une liste de sites Web gouvernementaux, où vous pouvez déposer un rapport au cas où vous seriez victime d'un cybercriminalité:

Autorités de cybersécurité, responsable de la gestion des rapports d'attaque de ransomware dans différentes régions du monde:

Allemagne - Portail officiel de la police allemande

États Unis - IC3 Centre de plaintes contre la criminalité sur Internet

Royaume-Uni - Action Fraud Police

France - Ministère de l'Intérieur

Italie - Police d'État

Espagne - Police nationale

Pays-Bas - Forces de l'ordre

Pologne - Police

le Portugal - Police judiciaire

Grèce - Unité de la cybercriminalité (Police hellénique)

Inde - Police de Mumbai - Cellule d'enquête sur la cybercriminalité

Australie - Australian High Tech Crime Center

Les rapports peuvent recevoir une réponse dans des délais différents, selon vos autorités locales.

Pouvez-vous empêcher les ransomwares de crypter vos fichiers?

Oui, vous pouvez empêcher les ransomwares. La meilleure façon de le faire est de vous assurer que votre système informatique est mis à jour avec les derniers correctifs de sécurité., utiliser un programme anti-malware réputé et pare-feu, sauvegardez fréquemment vos fichiers importants, et évitez de cliquer sur liens malveillants ou télécharger des fichiers inconnus.

Can Defray 2018 Ransomware Steal Your Data?

Oui, dans la plupart des cas, un rançongiciel va voler vos informations. It is a form of malware that steals data from a user's computer, le crypte, puis demande une rançon pour le décrypter.

Dans de nombreux cas,, la auteurs de logiciels malveillants ou les attaquants menaceront de supprimer les données ou le publier en ligne à moins que la rançon est payée.

Un ransomware peut-il infecter le WiFi?

Oui, un ransomware peut infecter les réseaux WiFi, car des acteurs malveillants peuvent l'utiliser pour prendre le contrôle du réseau, voler des données confidentielles, et verrouiller les utilisateurs. Si une attaque de ransomware réussit, cela pourrait entraîner une perte de service et/ou de données, et dans certains cas, pertes financières.

Dois-je payer un rançongiciel?

Aucun, vous ne devriez pas payer les extorqueurs de rançongiciels. Les payer ne fait qu'encourager les criminels et ne garantit pas que les fichiers ou les données seront restaurés. La meilleure approche consiste à disposer d'une sauvegarde sécurisée des données importantes et à être vigilant quant à la sécurité en premier lieu.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, les pirates peuvent toujours avoir accès à votre ordinateur, données, ou des fichiers et peut continuer à menacer de les exposer ou de les supprimer, ou même les utiliser pour commettre des cybercrimes. Dans certains cas,, ils peuvent même continuer à exiger des paiements de rançon supplémentaires.

Une attaque de ransomware peut-elle être détectée?

Oui, les rançongiciels peuvent être détectés. Logiciel anti-malware et autres outils de sécurité avancés peut détecter les ransomwares et alerter l'utilisateur quand il est présent sur une machine.

Il est important de se tenir au courant des dernières mesures de sécurité et de maintenir les logiciels de sécurité à jour pour s'assurer que les ransomwares peuvent être détectés et empêchés..

Les criminels du ransomware se font-ils prendre?

Oui, les criminels rançongiciels se font prendre. Les organismes d'application de la loi, comme le FBI, Interpol et d'autres ont réussi à traquer et à poursuivre les criminels de ransomware aux États-Unis et dans d'autres pays.. Alors que les menaces de rançongiciels continuent d'augmenter, il en va de même pour l'activité d'application.

About the Defray 2018 Recherche

Le contenu que nous publions sur SensorsTechForum.com, this Defray 2018 guide de suppression inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à supprimer les logiciels malveillants spécifiques et à restaurer vos fichiers cryptés.

Comment avons-nous mené la recherche sur ce ransomware?

Notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, et en tant que tel, nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants et de ransomwares.

En outre, the research behind the Defray 2018 la menace de ransomware est soutenue par VirusTotal et l' projet NoMoreRansom.

Pour mieux comprendre la menace des ransomwares, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.

En tant que site dédié à fournir des instructions de suppression gratuites pour les ransomwares et les malwares depuis 2014, La recommandation de SensorsTechForum est de ne prêter attention qu'aux sources fiables.

Comment reconnaître des sources fiables:

- Vérifiez toujours "À propos de nous" page web.

- Profil du créateur de contenu.

- Assurez-vous que de vraies personnes sont derrière le site et non de faux noms et profils.

- Vérifiez Facebook, Profils personnels LinkedIn et Twitter.