Une nouvelle escroquerie liée à la santé a été détectée encerclant le web, et ce n'est pas lié au coronavirus. Apparemment, phishers exploitent maintenant la peur du VIH.

Scammers ont envoyé les résultats des tests de faux VIH contenant du code malveillant, masqueradé à ressembler comme s'ils ont été envoyés par l'Université Vanderbilt est respecté centre médical. Cette escroquerie phishing a été révélé par des chercheurs de Proofpoint.

Faux VIH Résultats Spam Campagne: Quelques détails

Dans cette dernière escroquerie de soins de santé, phishers ont été faisant passer pour l'Université Vanderbilt Medical Center emails faux leurrer les victimes potentielles pour ouvrir le contenu malveillant intégré dans le message.

Cette campagne de faible volume avait ciblé les industries top: l'assurance mondiale, soins de santé, et les organisations pharmaceutiques, mais d'autres ont été ciblés aussi bien, Proofpoint dit. En ce qui concerne le logiciel malveillant qui se cache dans les e-mails, arnaqueurs ont choisi d'utiliser Koadic RAT qui a permis aux pirates d'exécuter des programmes et des données sensibles des victimes d'accès, telles que les informations personnelles et financières.

Comment les e-mails de spam ressemblent?

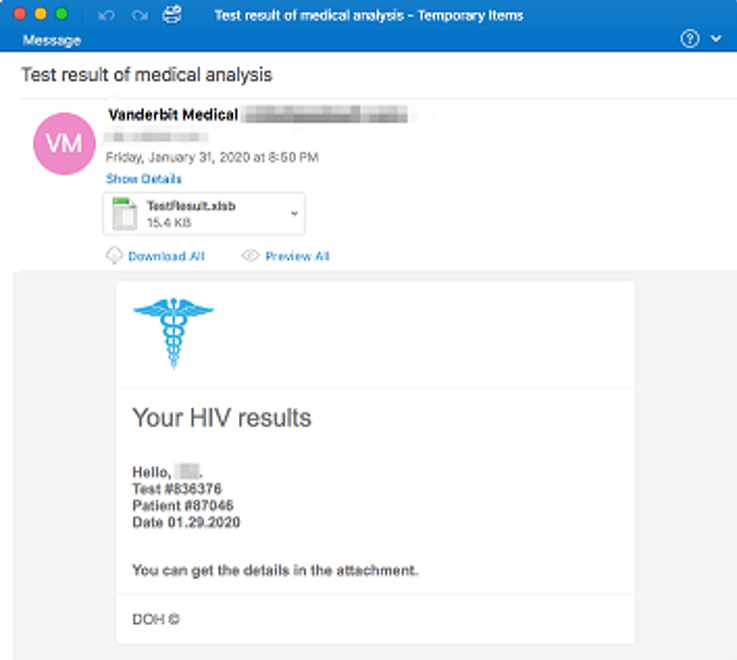

La ligne d'objet de la campagne de spam a été identifié comme suit: « Les résultats des tests d'analyse médicale ». Les leurres du corps e-mail les destinataires à ouvrir une pièce jointe Microsoft Excel malveillant appelé « TestResults.xlsb » qui est censé résultats contenus VIH. Bien sûr, rien dans ces e-mails revendiqué est vrai.

Voici un email échantillon de cette campagne de spam de santé:

Si, ce qui se passe après que la victime ouvre le document Excel malveillant et permet des macros?

Si cela est fait, le document serait télécharger le RAT Koadic. Il est à noter que l'origine Koadic a été créé comme un outil pour les défenseurs du réseau. La plate-forme originale a été présentée lors de la conférence sur la sécurité Defcon par ses développeurs - Sean Dillon et Zach Harding.

Cependant, Koadic a été adoptée par les acteurs de la menace, et a été tiré parti par une variété d'acteurs étatiques nationaux, y compris le chinois et les pirates parrainés par l'État russe, chercheurs Proofpoint dire.

Ce n'est pas l'arnaque uniquement liée à la santé actuellement actif dans la nature.

Il y a eu plusieurs campagnes exploiteuses la panique liée à la Coronavirus. Nous avons écrit récemment au sujet d'une telle campagne de spam, qui se répandait des fichiers malveillants faisant passer pour des documents avec des instructions vidéo sur la façon de protéger contre le coronavirus. Au lieu de tout apprentissage utile, la victime potentielle obtiendrait une infection informatique allant de chevaux de Troie aux vers, a révélé des données télémétriques d'IBM X-Force et Kaspersky.