Android est encore une fois pris pour cible par des logiciels malveillants, cette fois-ci par une version mise à jour d'un cheval de Troie précédemment connu. Le Marcheur Android Trojan a été récemment mis à jour et maintenant il peut montrer les écrans de connexion faux. Le cheval de Troie est fait afin de voler les informations d'identification de la victime pour plusieurs applications Android populaires.

Marcher Android Trojan: Chronologie des attaques

Lancé en 2013, ce cheval de Troie Android a été très actif sur Google Play. Son objectif principal a toujours été informations d'identification utilisateur récolte et les données de carte de crédit. Selon un rapport par Zscaler, 2013 les attaques lancées par Marcheur ont comme ça:

Les attentes de logiciels malveillants pour les victimes d'ouvrir le Google Play Store, puis affiche une page html overlay faux demandant des informations de carte de crédit. La fausse page ne disparaîtra pas tant que l'utilisateur fournit les informations de paiement.

Puis, à 2014, le malware a déjà été fourni avec des variantes plus récentes qui ont été spécifiquement pour cible les organisations en Allemagne:

Lors de l'infection, Marcher inspectait l'appareil de la victime et envoyer une liste de toutes les applications installées à son commandement et de contrôle (C&C) serveur.

Dans le cas d'une application financière allemande, le malware serait montrer une fausse page demandant des informations d'identification de l'utilisateur pour l'institution particulière.

Ignorant que la page de connexion est un faux, la victime fournirait leurs pouvoirs où ils seraient ensuite envoyés à C du malware&C.

Marcher a également ciblé les organismes financiers dans d'autres pays - Australie, France, La Turquie et les Etats-Unis. Finalement, le malware a ajouté le Royaume-Uni à la liste des victimes.

Marcher Android Trojan 2016 Mise à jour. Quoi de neuf?

La dernière mise à jour du cheval de Troie est tout ce qui rend encore plus dangereux et sournois. Ce temps, les opérateurs de logiciels malveillants ont déplacé leur ciblé pour les applications Android populaires au lieu des applications bancaires.

La liste des applications ciblées devrait faire tous les utilisateurs Android plus conscients de la sécurité de son appareil:

- Playstore (com.android.vending)

- Viber app (com.viber.voip)

- WhatsApp (com.whatsapp)

- Skype (com.skype.raider)

- Facebook messenger (com.facebook.orca)

- Facebook (com.facebook.katana)

- Instagram (com.instagram.android)

- Chrome (com.android.chrome)

- Gazouillement (com.twitter.android)

- Gmail (com.google.android.gm)

- UC Browser (com.UCMobile.intl)

- Ligne (jp.naver.line.android)

En d'autres termes, la dernière 2016 variante du cheval de Troie est uniquement après les informations d'identification des applications mentionnées ci-dessus. Pour les récupérer avec succès, Marcher montrerait un écran de connexion faux à chaque fois que l'utilisateur utilise l'une des applications énumérées.

Un autre changement dans les nouvelles variantes de Marcheur est la mise en œuvre d'une simple obfuscation par l'auteur des logiciels malveillants via l'encodage base64 et chaîne de remplacement fonctions. Dans les échantillons plus âgés, les chercheurs disent obfuscation de code était pas présent.

Sans surprise, les données récoltées sont envoyées à une commande en ligne & serveur de contrôle qui appartient à cyber-criminels. Une autre mise à jour en Marcheur concerne la manière dont les données sont transmises. Auparavant, cela a été fait en clair via HTTP, et maintenant le malware a employé une canal SSL protégé.

Infections Marcher Initié par Faux Android Mises à jour de sécurité

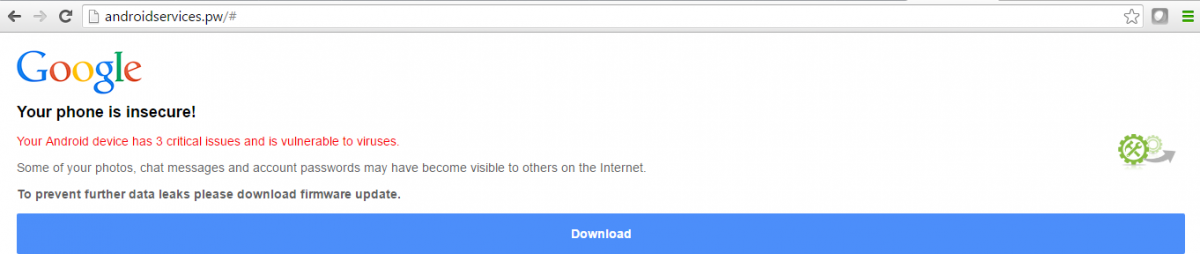

Dans sa dernière campagne, le malware est distribué par l'intermédiaire de faux Android mise à jour du firmware.

Les chercheurs ont pu dévoiler la charge utile a chuté comme “Firmware_Update.apk“:

Une page HTML servant ce malware effraie la victime en montrant que le dispositif est vulnérable aux virus et pour empêcher le vol de données personnelles, les incitant à installer la mise à jour de faux, les chercheurs disent.

Comment rester protégé contre Trojan Marcheur, Android Malware

Toutes les mises à jour enregistrées le mois dernier indiquent que Marcher est une pièce en constante évolution des logiciels malveillants. Il est peut-être la menace la plus répandue pour les appareils Android.

Depuis Play Store est souvent exploitée dans des attaques, les utilisateurs doivent être prudents avec les applications à venir à la fois Play Store et tiers app stores. Cependant, les chances d'obtenir des logiciels malveillants à partir d'une boutique officielle sont beaucoup moins que d'obtenir les logiciels malveillants de lieux non spécifiés.

Aussi, être sûr de suivre ces étapes simples pour une meilleure sécurité Android:

- La recherche de vos applications avant de les installer;

- Lisez attentivement la politique de confidentialité, termes de service et liste des autorisations dans Google Play Store;

- Vérifiez si les autorisations de l'application pose sont couverts par les fonctionnalités de l'application;

Je me suis toujours inquiet de cheval de Troie chaque fois que je tente de télécharger une application de Google Play, cela devrait être sous contrôle dans ma perception.

Je suis piraté majoritairement! Je suis allé à travers 4 téléphones et il les a tous repris. Je ne savais rien sur le piratage mais dans ce cauchemar j'ai beaucoup appris. J'avais un faux compte google, pkaystore, fb, Tim tok, toutes mes applications de réseaux sociaux étaient fausses. Mes appels ont été redirigés ainsi que mes e-mails. J'ai réinitialisé mes téléphones avec un démarrage dur, mais lorsque je configure mon téléphone après la réinitialisation, je suis toujours dirigé vers la fausse inscription Google., etc… Je ne sais pas comment me débarrasser de ce hacker.

Salut Denise,

Avez-vous essayé de contacter les autorités?