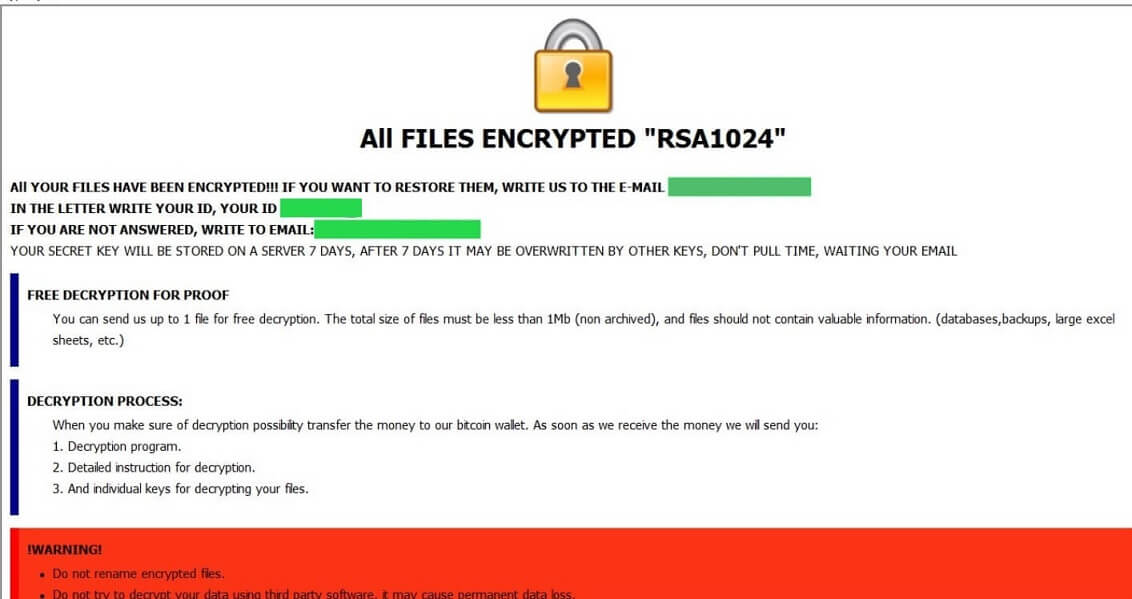

CVE-2019-17093: Une vulnérabilité dans AVG Antivirus Avast et

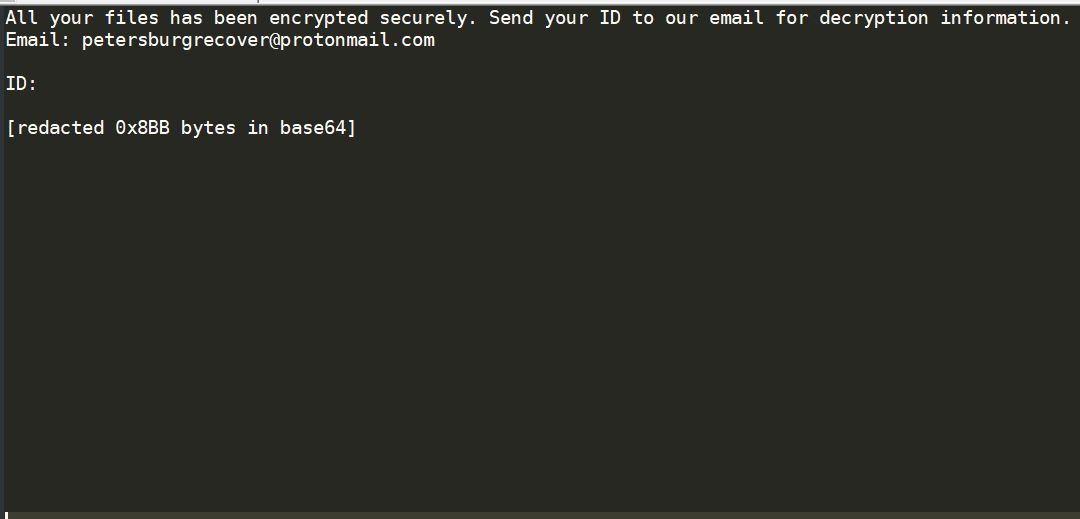

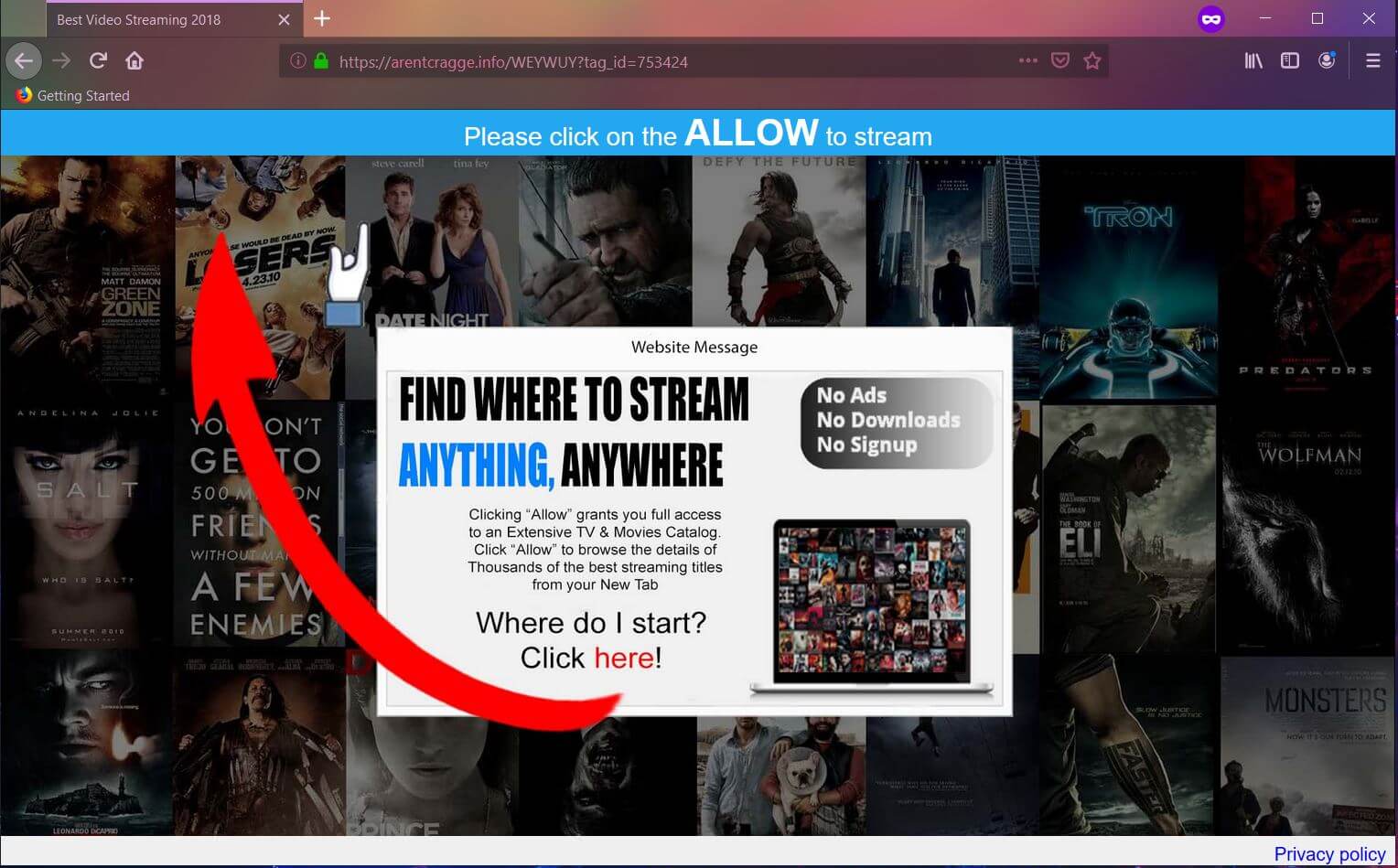

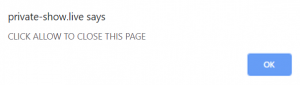

CVE-2019-17093 est une vulnérabilité découverte dans toutes les éditions de AVG et Avast programmes antivirus. La question pourrait permettre à un attaquant de charger des fichiers DLL malicieuses afin de contourner la protection et à atteindre la persistance sur les systèmes compromis. Il convient de noter que l'exploitation…