Retirer Mldksmfioewngiwngow.org Redirect

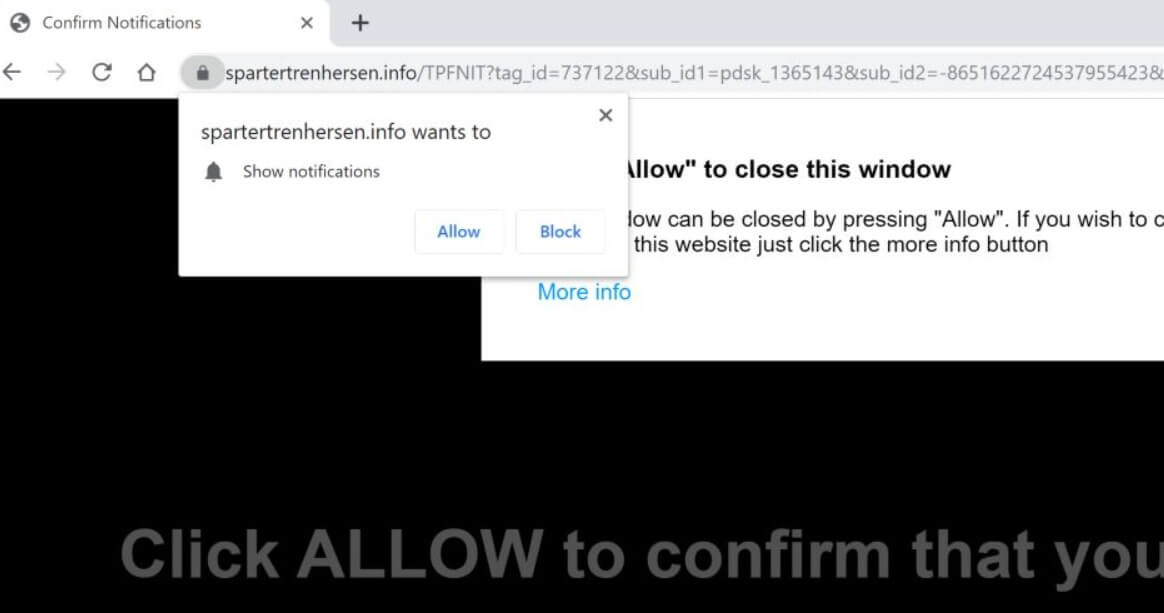

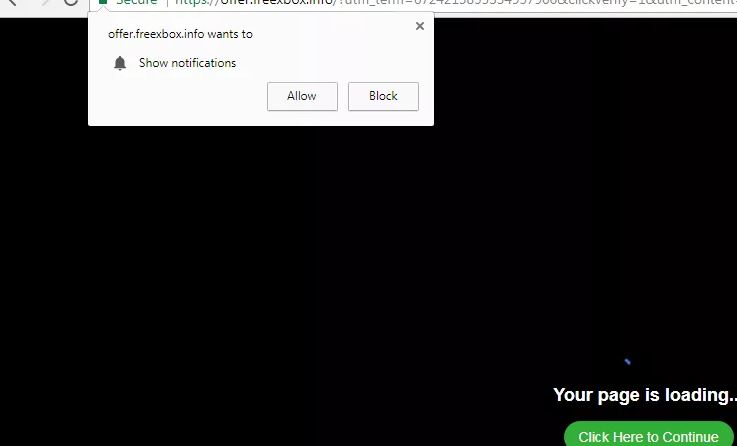

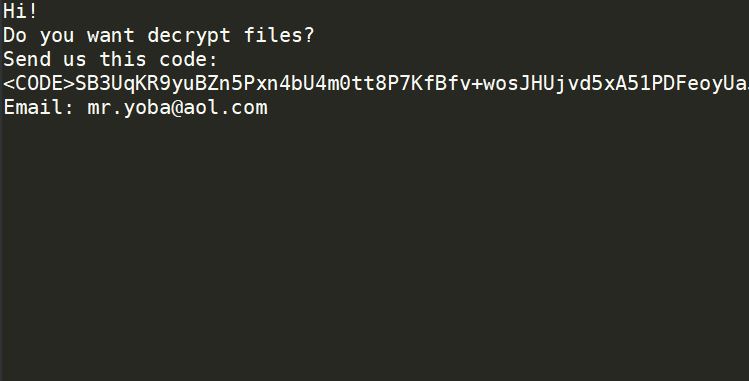

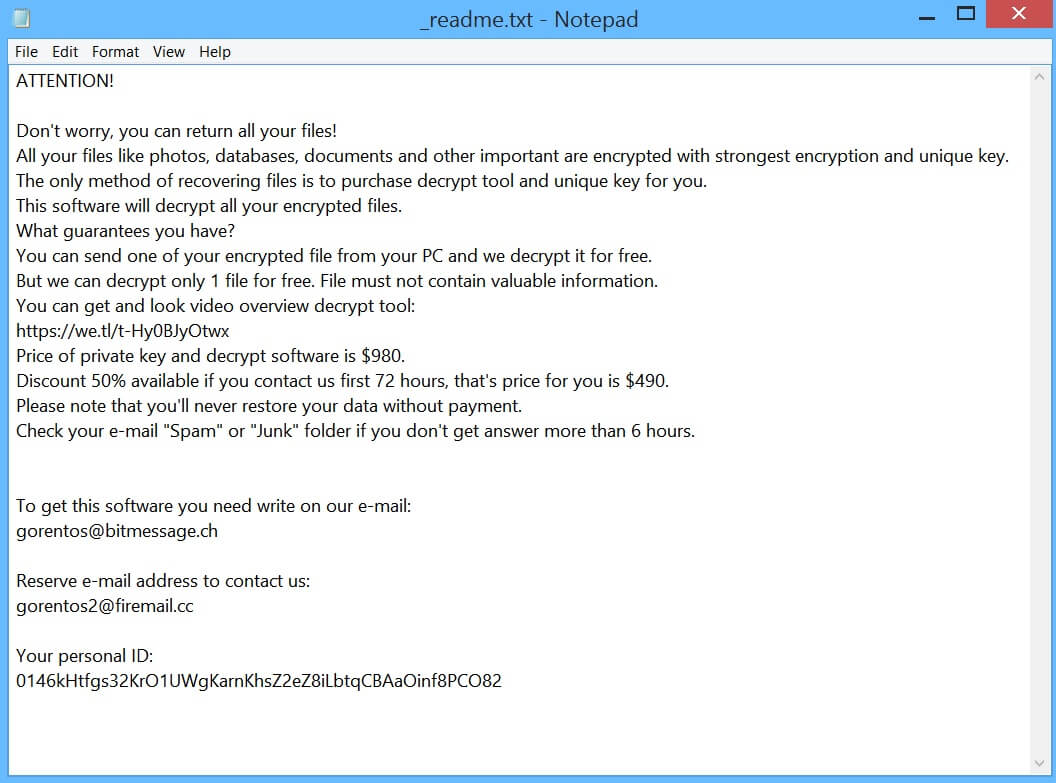

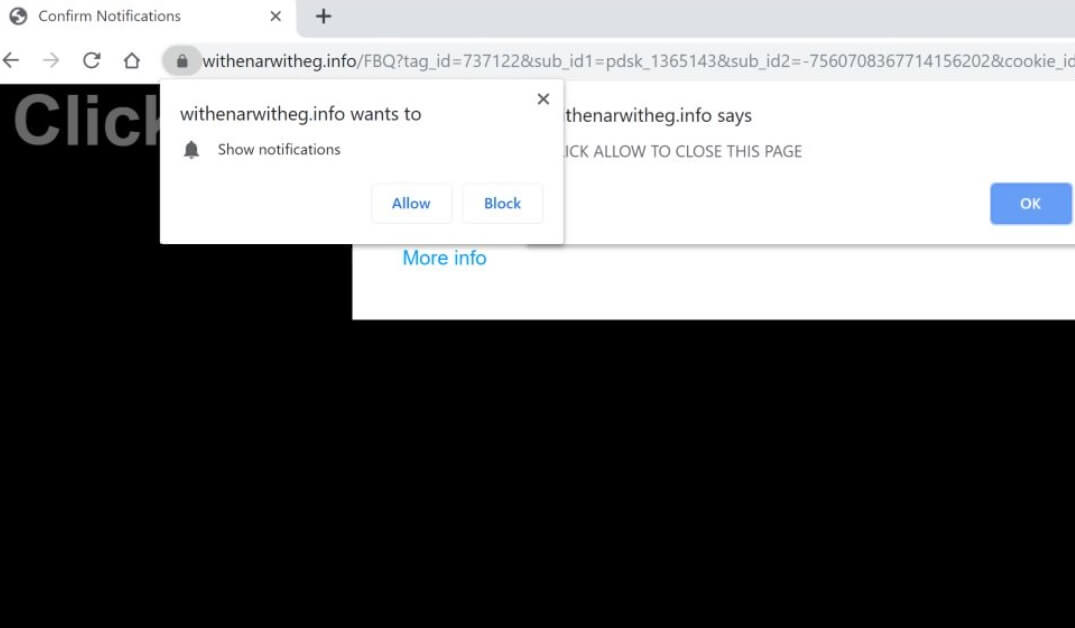

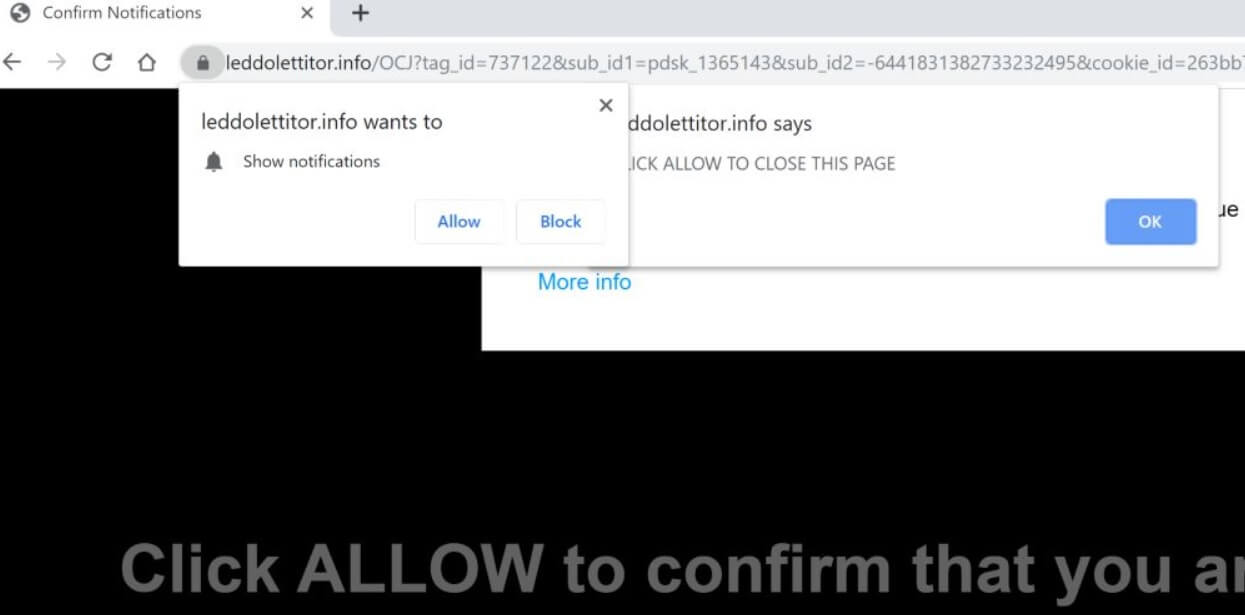

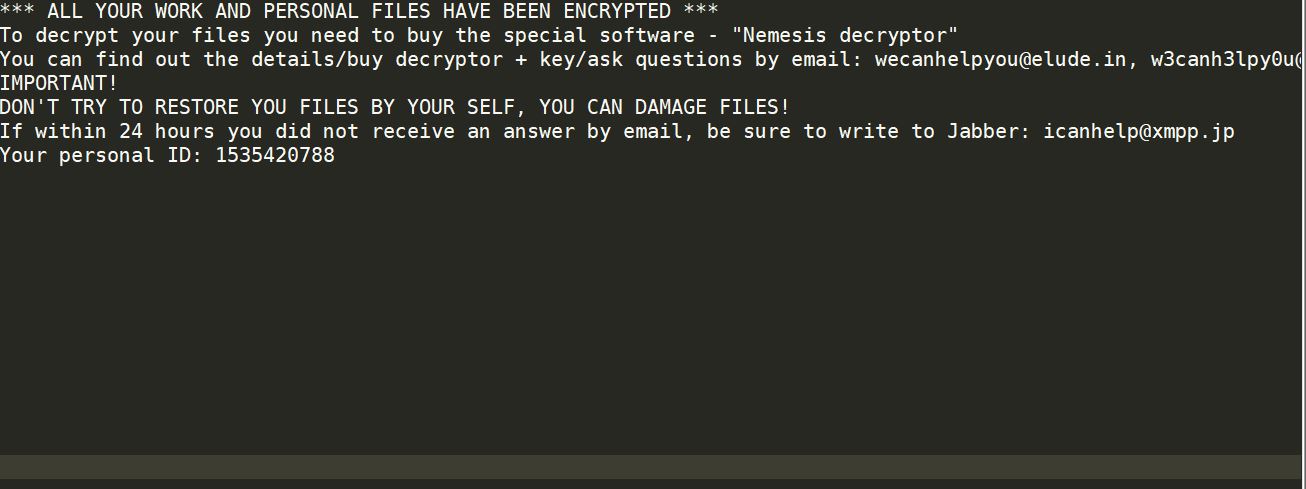

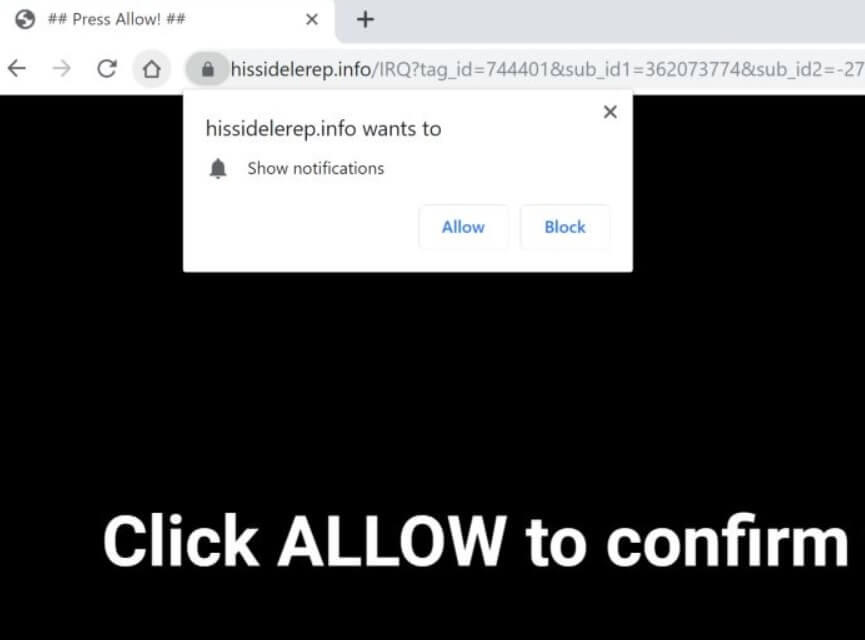

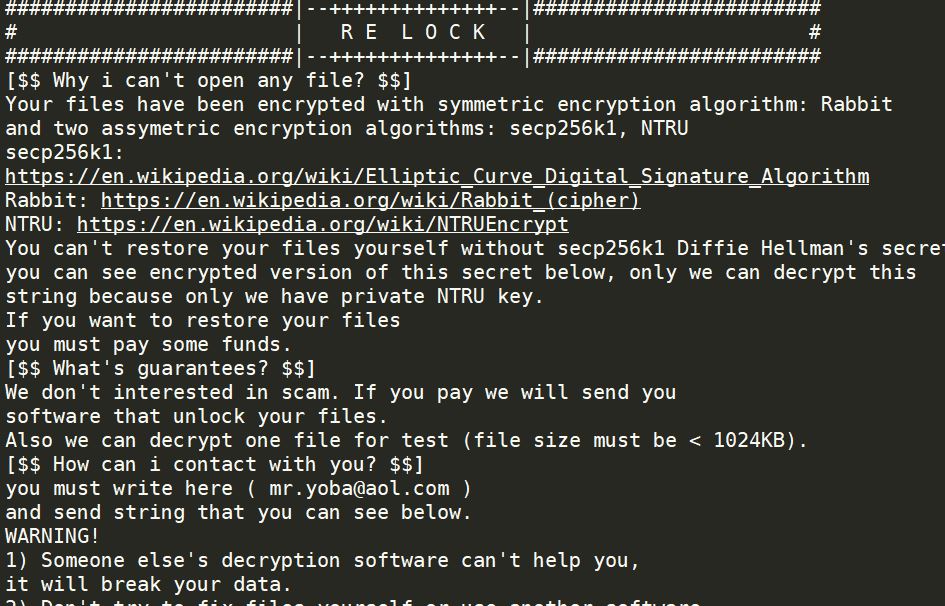

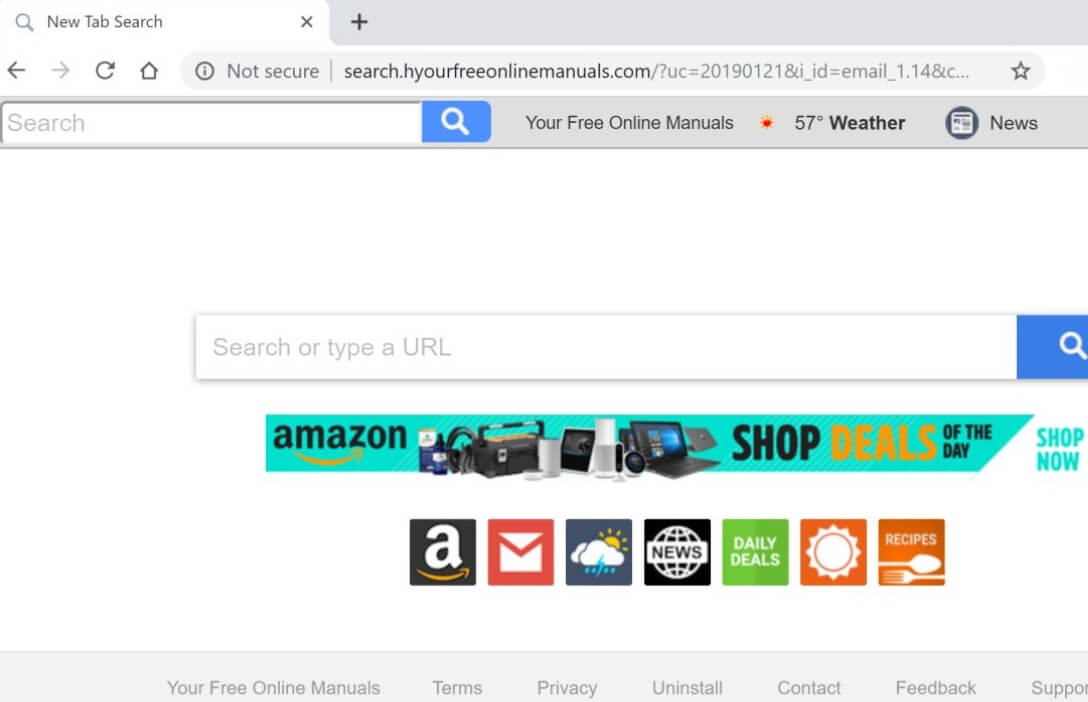

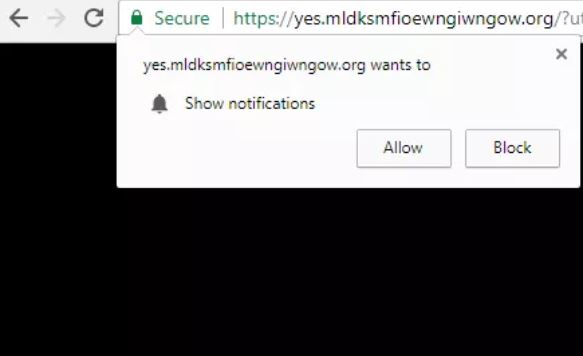

Qu'est-ce que la page Mldksmfioewngiwngow.org? Ce qui provoque le programme réoriente Mldksmfioewngiwngow.org? Comment supprimer le programme indésirable, provoquant Mldksmfioewngiwngow.org réoriente de votre ordinateur? La redirection Mldksmfioewngiwngow.org est un pirate de l'air et un site dangereux navigateur web qui sont actuellement distribués dans une attaque active…