2017 a été une année de menace croissante pour ransomware, sa première année de percée réelle trouvé sur les avant-pages des médias grand public, ainsi que des publications savantes IT. L'ascension rapide de WannaCry, Oeil doré, NotPetya a conduit à l'appréhension et la vigilance accrue des responsables informatiques et les propriétaires d'entreprises à travers la planète.

Son importance soudaine est une proposition alléchante pour les cybercriminels – il a réussi à développer sa propre économie: faible barrière à l'entrée, petit investissement, hautes récompenses, et même son propre modèle économique. Un réseau sophistiqué avec des chaînes d'approvisionnement, créateurs, distributeurs, marchés, kits de bricolage, contrats d'affiliation, annonces et certains pourraient faire valoir sa propre monnaie.

Des études ont montré que ce ransomware a vu 2500% augmenter depuis 2016, avec plus de 6300 marchés et près de 45000 listes de produits. Les estimations de la valeur totale du marché ont totalisé sur presque $1 Milliard.

Ransomware: Le modèle d'affaires

La montée de ransomware est articulé sur des principes d'affaires assez simples; particulièrement, offre répondant à la demande, faible barrière à l'entrée, faible investissement en capital, évolutivité facile, et un grand marché à cibler.

L'environnement du monde était en proie à une menace de cyber comme ransomware; une grande partie de son ascension se résume à faire progresser la technologie et l'occasion pure. Nous vivons maintenant dans un monde de plus en plus en ligne, nos téléphones et ordinateurs portables détiennent certains de nos informations les plus sensibles et personnelles, également, les entreprises ont souvent toute leur entreprise sur des serveurs sans sauvegarde. Tout le monde est maintenant une marque, souvent exacerbé par la sécurité laxiste et une mauvaise formation des employés.

Les jours de ransomware et les virus étant uniquement pour les pirates sophistiqués sont révolus depuis longtemps. Ransomware-as-a-Service a vu à ce; RAAS est une solution clé en main complète permettant à quiconque de participer à ces activités illicites, sans expérience de codage ou de compétences techniques, si vous pouvez naviguer sur le Web sombre, vous pouvez participer à des campagnes ransomware, même avec aucun investissement en capital.

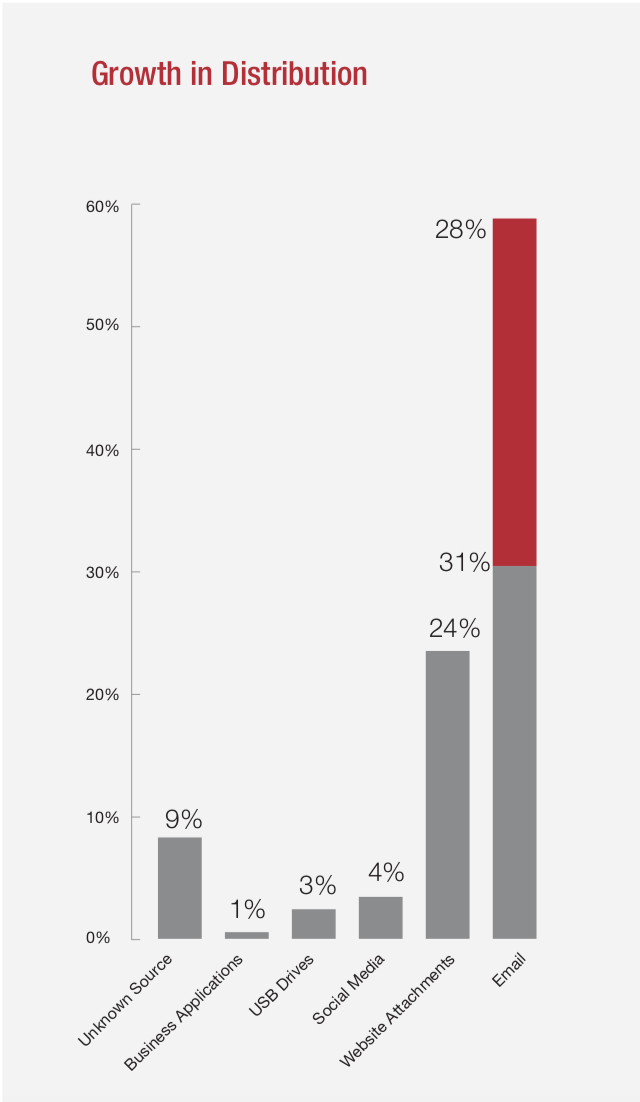

Il peut être envoyé gratuitement: р-mail, qui est toujours le moyen le plus courant d'infection par ransomware a permis aux criminels de distribuer des ransomwares à 100 000 voire à des millions de personnes en une seule explosion. Nous entrons également dans un monde dans lequel non seulement chacun est une marque mais tout: IdO pourrait conduire à tout, des voitures à réfrigérateurs étant rançonnés.

criminels anonymes: criminels Faceless, utilisant le réseau Tor et en tirant parti des paiements peuvent maintenir leur crypto anonymat – si vous êtes une petite entreprise ou individuels les chances de vous attraper le criminel sont minces à aucun.

Selon Carbon Black, le marché des ransomwares est passé de $250,000 terminer $6,000,000 l'année dernière – une grande partie de cette croissance est en baisse Raas. kits de bricolage souvent un menu de ransomware à divers points de prix, ransomware personnalisé construit peut vous coûter jusqu'à $3,000 mais des clones et des kits de bricolage peuvent coûter moins d'un dollar.

La chaîne d'approvisionnement Ransomware

Création: C'est le centre nerveux, où le raffinement et le vrai savoir-faire entrent en jeu. auteur et élaborer des programmes ransomware programmeurs qui peuvent être placés sur les marchés, vendu, ou exploité par le logiciel RaaS.

Distribution: Cela peut être une vente directe ou des lieux sur les plateformes Raas. sur la distribution, auteurs soit prendre une coupe de rançons ou être payés d'avance. Le coût dépend de la façon dont le code est personnalisé, cela est généralement en corrélation avec sa capacité à passer inaperçu par les anti-virus et les filtres anti-spam. Les distributeurs peuvent également acheter “actions” dans une campagne, lorsque le produit est divisé en fonction de l'investissement. Les virus eux-mêmes sont généralement envoyés comme « pulvérisation et prier’ listes de courrier de spam ou spécifiquement hacks ciblées qui exploitent les vulnérabilités.

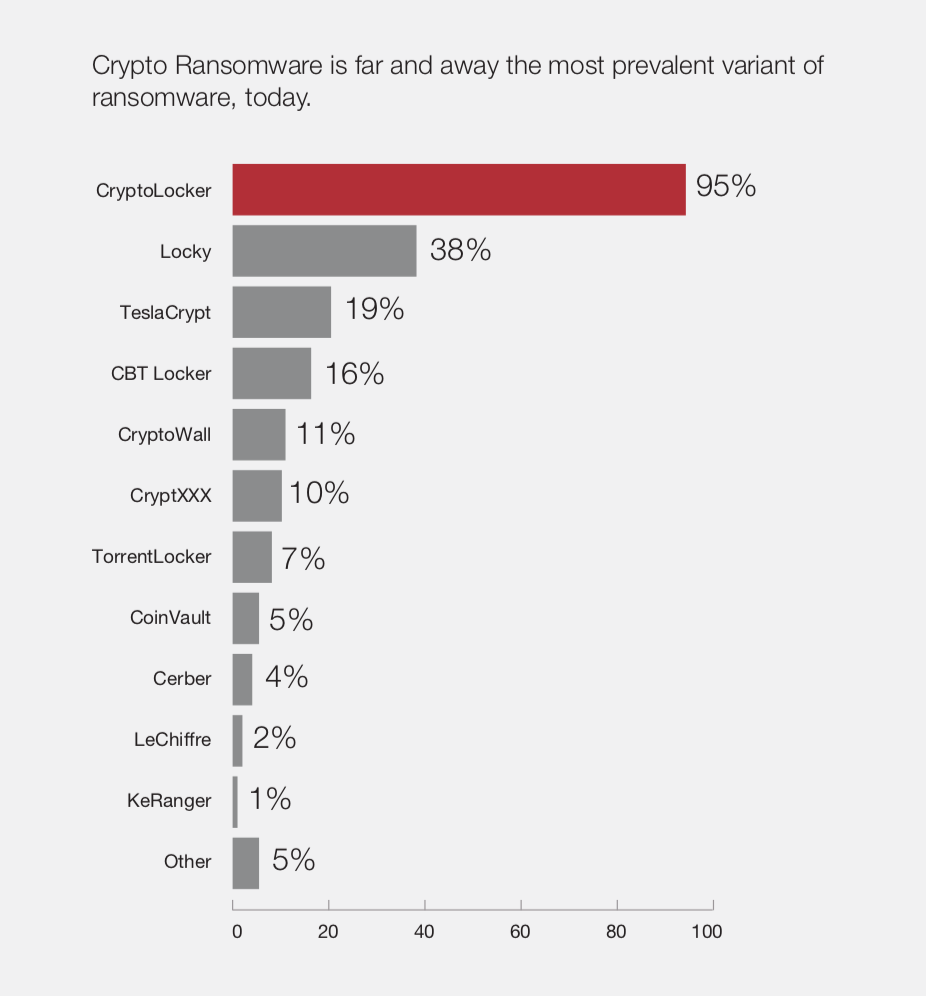

Encryption: Il y a généralement deux types de cryptage ransomware, le premier est le ransomware de casier dite et le second est crypto.

Le casier est la forme la plus ancienne de ransomware, qui arrête l'interaction utilisateur avec un ordinateur habituellement dans le navigateur. Ces pièces ransomware imitent souvent les organismes gouvernementaux, en utilisant des tactiques d'ingénierie sociale pour contraindre l'argent des utilisateurs effrayés.

Crypto ransomware est la variété que nous voyons de plus en plus souvent, cela implique le cryptage des informations précieuses stockées sur les ordinateurs, rendant les données inutilisables à moins qu'il soit non chiffré. WannaCry et NotPetya étaient tous deux ransomware Crypto.

Paiement: La partie la plus importante du casse-tête ransomware et on pourrait penser le plus facile. Généralement, une clé portefeuille Bitcoin est généré ou affiché sur un site Web, un moyen facile pour le paiement anonyme. Cependant, il n'est pas tous les simples instances de navigation clés de portefeuille mal placé ou étant des clés de portefeuille bloqué sont communs. WannaCry qui a développé un moyen de générer des clés Bitcoin uniques (imblocable), avait une assez facile kill-switch qui a arrêté sa propagation.

Décryptage: et hélas!, l'entonnoir est terminé – une fois le paiement reçu le code pour décrypter vos fichiers sont envoyés. En fin de compte cependant en payant la rançon, vous ne fait qu'encourager ce type d'activité à continuer.

2017 a vu une augmentation de Ransomware à l'échelle, plus d'argent, plus de marques, plus d'attaques, et plus de profil. Cependant, un grand nombre des attaques encore fait des erreurs de recrue - ces erreurs, selon toute probabilité être aplanies à l'avenir. L'IoT et la stratification de tout, des téléphones aux réfrigérateurs, verront 20.4 milliards d'appareils connecté à Internet 2020 - de plus en plus que notre sensibilité à l'attaque.

Note de l'éditeur:

De temps en temps, SensorsTechForum propose des articles invités par Cybersécurité et les dirigeants et les amateurs INFOSEC tels que ce poste. Les opinions exprimées dans ces messages des clients, cependant, sont entièrement ceux de l'auteur contribuant, et peuvent ne pas refléter celles de SensorsTechForum.