Cloudflare est-il en panne ?? Derniers rapports de Cloudflare

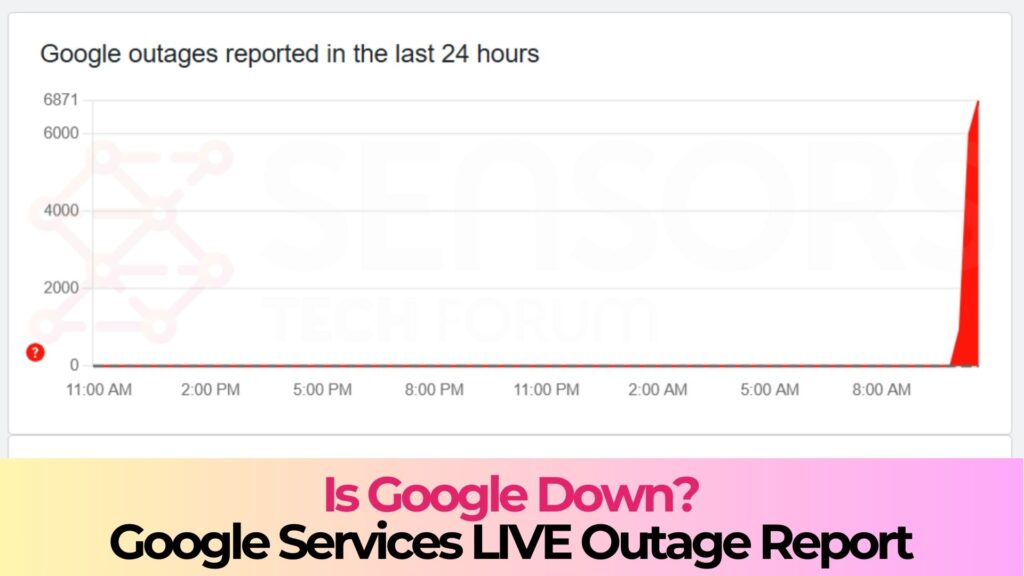

Salle de presse de Sensorstechforum.com – Novembre 18, 2025. Une panne majeure chez le fournisseur d'infrastructure Internet Cloudflare a brièvement perturbé aujourd'hui une grande partie du Web., services de démarchage tels que X (anciennement Twitter), ChatGPT d'OpenAI, Canva and multiple other platforms offline or making them…