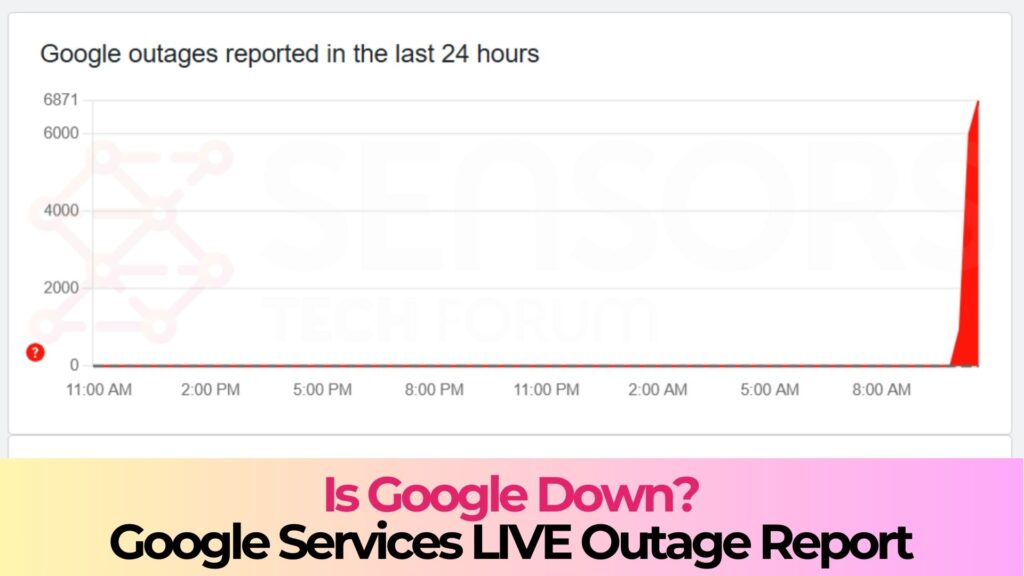

Cloudflare è inattivo?? Ultimi report da Cloudflare

Sensorstechforum.com Newsroom – Novembre 18, 2025. Un'importante interruzione del fornitore di infrastrutture Internet Cloudflare ha interrotto brevemente oggi ampie parti del web, servizi di bussare come X (precedentemente Twitter), ChatGPT di OpenAI, Canva and multiple other platforms offline or making them…