Che cos'è il malware?

Malware, un termine che emerge dalla combinazione di 'dannoso'’ e "software", rappresenta una vasta gamma di minacce informatiche progettate per danneggiare o sfruttare computer e reti.

Data la sua natura, il malware rappresenta una sfida significativa per la sicurezza digitale, che colpiscono sia gli individui che le organizzazioni. Riconoscere il malware significa capire che non è uno ma molti diversi tipi di minacce, ognuno con il proprio metodo di invasione e di inflizione di danni.

Info Veloci

| Nome | Malware |

| Tipo | Malware (Virus informatico, Trojan, Ransomware, Adware) |

| Tempo di rimozione | In giro 15 Minuti per scansionare il sistema e rilevare eventuali minacce |

| Strumento di rimozione |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Tipi di malware moderni

Al giorno d'oggi, il malware rappresenta una delle minacce informatiche più significative. Dai semplici virus della prima era digitale al complessi attacchi ransomware a cui assistiamo oggi, il malware si è evoluto. Ora sfrutta tecniche sofisticate per infiltrarsi nei sistemi, spesso all'insaputa dell'utente. Questa evoluzione è stata guidata dall'espansione dell'era digitale, dove la proliferazione dei dispositivi IoT, cloud computing, e una presenza online in continua crescita hanno fornito terreno fertile ai criminali informatici.

La definizione moderna di malware va oltre il semplice software dannoso. Ora include una varietà di minacce come i virus, vermi, virus Trojan, spyware, adware, e ransomware. Ogni variante ha un metodo di attacco unico. Per esempio, i virus si attaccano ai file puliti dei sistemi corrotti, mentre il ransomware blocca o crittografa i file, chiedendo un riscatto per la loro liberazione. Lo spyware monitora segretamente le azioni dell'utente per raccogliere informazioni sensibili, mostrando la diversità nel modo in cui operano queste minacce.

Nonostante la natura variegata del malware, i suoi obiettivi finali rimangono coerenti: rubare, danneggiare, o per disturbare. I criminali informatici distribuiscono malware tramite metodi astuti come gli allegati e-mail, collegamenti fraudolenti, o attraverso siti Web compromessi. Una volta all'interno di un sistema, il malware può eseguire i suoi processi dannosi, dal furto silenzioso dei dati al dirottamento aperto delle risorse di sistema. La posta in gioco nella lotta contro il malware è alta, poiché il potenziale di danno spazia dal furto di dati personali alla paralisi delle principali organizzazioni’ operazioni.

Combattere questa minaccia richiede molto più della semplice consapevolezza; richiede l'uso di sofisticate soluzioni di sicurezza come SpyHunter. SpyHunter è progettato per offrire protezione contro la pletora di varianti di malware in agguato nell'ombra digitale.

In che modo i diversi tipi di malware possono influire sul computer e sulla privacy

Il malware comprende varie forme di software dannoso progettate per infiltrarsi, danno, o disabilitare computer e sistemi informatici. Il suo impatto sul computer e sulla privacy può variare da leggermente fastidioso a catastroficamente distruttivo. Comprendere questi impatti è fondamentale per riconoscere l’importanza delle misure proattive nella sicurezza informatica.

Gli impatti immediati delle infezioni malware

Nel momento in cui il malware si fa strada sul tuo dispositivo, inizia il suo compito, che potrebbe variare in base alla sua tipologia e alle intenzioni dei suoi creatori. Ecco gli impatti immediati più comuni:

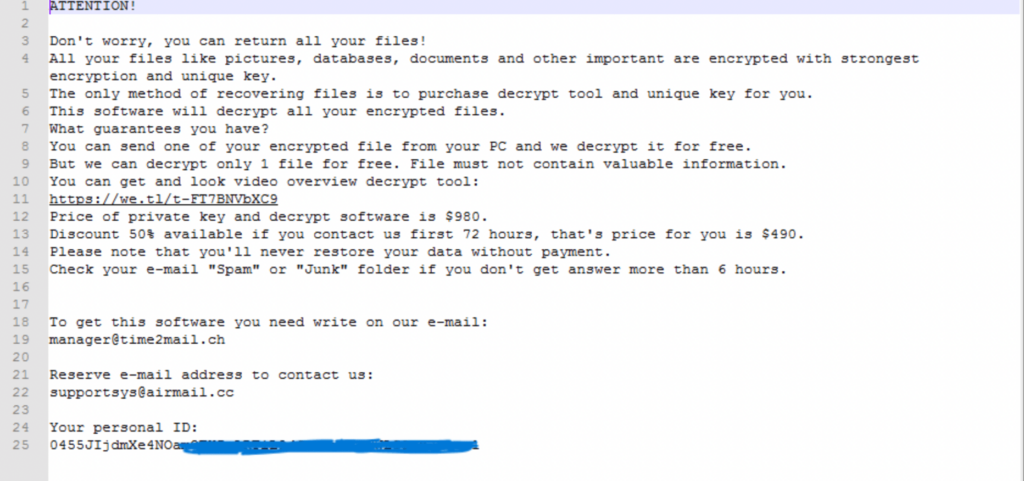

- Perdita di dati: I malware come i ransomware possono impedirti di accedere ai tuoi file o addirittura cancellarli completamente, portando a una significativa perdita di dati.

- Prestazioni ridotte: Molti tipi di malware consumano risorse di sistema, con conseguenti notevoli rallentamenti nelle prestazioni e nella reattività del dispositivo.

- Accesso non autorizzato: Alcune varianti di malware fungono da gateway per i criminali informatici, concedendo loro l'accesso non autorizzato al tuo computer e alle tue informazioni personali.

- Pop-up pubblicitari e reindirizzamenti: L'adware può inondare il tuo computer con pubblicità indesiderate, ostacolando in modo significativo la tua esperienza di navigazione.

Questi impatti immediati non solo interrompono le attività quotidiane ma espongono anche gli utenti a ulteriori rischi per la sicurezza.

Conseguenze a lungo termine dell'ignorare il malware

L’incapacità di affrontare rapidamente le infezioni malware può portare a conseguenze a lungo termine che vanno ben oltre gli inconvenienti iniziali:

- Grave violazione dei dati: Col tempo, il malware può rubare informazioni più sensibili, portando a furti di identità e frodi finanziarie che possono offuscare la tua reputazione e avere ripercussioni finanziarie durature.

- Informazioni personali e professionali compromesse: Il malware può accedere alle e-mail personali, documentazione, e persino informazioni relative al lavoro che potrebbero essere sfruttate per spionaggio o ricatto.

- Instabilità del sistema: La continua attività del malware può portare all'instabilità del sistema, frequenti incidenti, ed eventuale guasto hardware, richiedere costose riparazioni o sostituzioni.

- Diffusione della rete: Alcuni tipi di malware, come vermi, sono progettati per diffondersi attraverso le reti, potenzialmente compromettendo non solo il tuo dispositivo ma anche quelli della tua famiglia, amici, o colleghi.

Le conseguenze a lungo termine sottolineano l’importanza di misure non solo reattive ma anche proattive nella protezione dal malware. L'utilizzo di soluzioni di sicurezza complete come SpyHunter può offrire una protezione significativa. SpyHunter monitora e rimuove attivamente il malware, salvaguardando sia le prestazioni del tuo computer che la tua privacy personale dalla minaccia onnipresente di software dannoso.

Affrontare gli impatti immediati e prevenire le conseguenze a lungo termine delle infezioni malware richiede un mix di vigilanza, educazione, e gli strumenti giusti. Comprendendo i rischi e implementando misure di sicurezza, individui e organizzazioni possono ridurre significativamente la loro esposizione agli effetti dannosi del malware.

Tipi di malware di cui devi essere a conoscenza

Il malware comprende una varietà di minacce informatiche, inclusi i virus, vermi, spyware, e altro ancora. Ogni tipo ha caratteristiche e impatti unici sui dispositivi infetti. Comprendere queste differenze è fondamentale per proteggere il tuo spazio digitale.

Mentre tutti i malware sono progettati per danneggiare e disturbare, il modo in cui si infiltrano e danneggiano i sistemi può variare notevolmente. Esploriamo alcuni dei tipi più comuni e minacciosi.

Virus: La forma più antica di malware

I virus sono famosi per la loro capacità di attaccarsi a programmi legittimi e replicarsi. Si diffondono eseguendo software infetto, spesso corrompendo file o sistemi nel processo. Nonostante i progressi in materia di sicurezza, i virus rimangono una minaccia persistente a causa della loro complessità in evoluzione.

Worms: Minacce autoreplicanti

I worm si diffondono attraverso le reti senza la necessità di un file host, sfruttare le vulnerabilità per infettare i dispositivi. La loro natura autoreplicante consente loro di diffondersi rapidamente, causando danni diffusi a reti e dispositivi. La chiave per combattere i worm è mantenere i sistemi aggiornati e utilizzare software di sicurezza affidabili come SpyHunter per rilevare e rimuovere queste minacce.

Spyware: Monitoraggio silenzioso delle tue attività

Lo spyware opera di nascosto, raccolta di dati all'insaputa dell'utente. Dalle sequenze di tasti alle abitudini di navigazione, può esporre informazioni personali e finanziarie sensibili ai criminali informatici. Scansioni regolari del sistema con soluzioni di sicurezza affidabili sono essenziali per identificare e rimuovere lo spyware.

Ransomware: Il crescente schema di estorsione online

Il ransomware blocca o crittografa le vittime’ file, chiedendo il pagamento per la loro liberazione. È diventata una minaccia significativa per individui e organizzazioni, sottolineando la necessità di solide strategie di backup e l'uso di software di sicurezza come SpyHunter per il rilevamento e la prevenzione tempestivi.

Adware: Fastidio o minaccia?

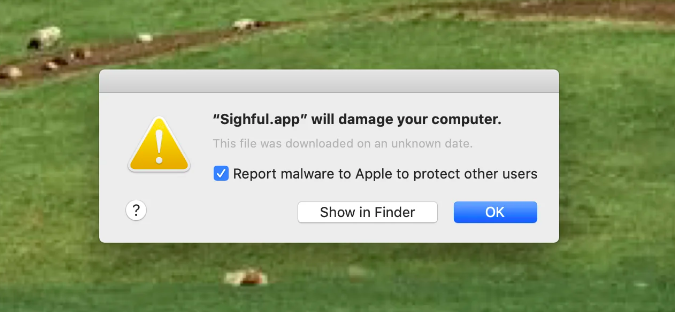

L'adware può sembrare meno dannoso poiché spesso mostra solo pubblicità indesiderate. Tuttavia, può rallentare i sistemi e talvolta fungere da gateway per altro software dannoso. Garantire che le impostazioni di sicurezza del tuo computer siano efficaci può aiutare a mitigare i rischi posti dall'adware.

Trojan: Gli assassini ingannevoli

I trojan si mascherano da software legittimo per infiltrarsi nei dispositivi. Una volta dentro, possono eseguire azioni dannose, dal furto di dati all'installazione di altro malware. La vigilanza nel scaricare software solo da fonti affidabili e l'utilizzo di strumenti di sicurezza completi sono difese fondamentali contro i trojan.

Rootkit: Minacce profonde e nascoste

I rootkit si inseriscono in profondità nel sistema operativo di un computer, dando agli aggressori il controllo sul dispositivo interessato senza essere rilevati. Il rilevamento e la rimozione dei rootkit richiedono strumenti specializzati e una profonda conoscenza del funzionamento del sistema. Utilizzando una soluzione di sicurezza come SpyHunter, noto per le sue capacità di rilevamento dei rootkit, è consigliabile per affrontare queste minacce sofisticate.

Comprendere le caratteristiche e i comportamenti di questi tipi di malware è il primo passo verso la protezione dei tuoi dispositivi. Aggiornamenti regolari, comportamento online prudente, e una soluzione di sicurezza affidabile come SpyHunter rappresentano la tua migliore difesa contro le diverse minacce poste dal malware nell'ambiente digitale di oggi.

Indica che il tuo dispositivo potrebbe essere infetto da malware

Riconoscere i primi segnali di infezione da malware può salvarti da potenziali perdite di dati e invasioni della privacy. Quando il malware si insinua nel tuo dispositivo, può manifestarsi attraverso vari indicatori. Prestare attenzione a questi segnali ti garantisce di poter agire tempestivamente, potenzialmente utilizzando soluzioni come SpyHunter per il rilevamento e la rimozione di malware.

Attività insolite che segnalano un'infezione da malware

Le infezioni malware spesso si rivelano attraverso comportamenti strani o imprevisti del dispositivo. Essere attenti a questi sintomi può essere la prima linea di difesa contro ulteriori danni.

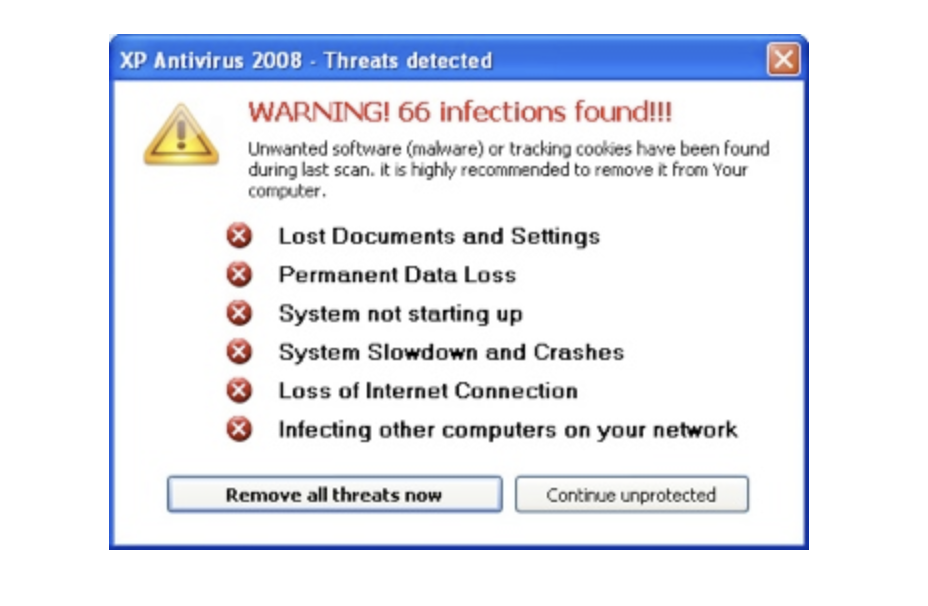

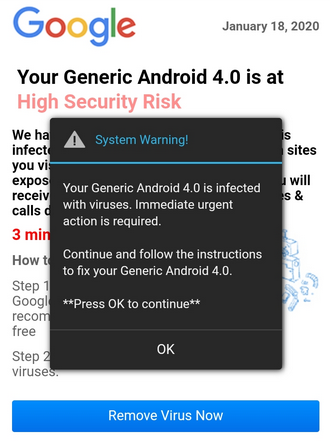

Annunci e pop-up imprevisti

Uno dei segnali più evidenti di un'infezione da malware è la comparsa improvvisa di annunci e finestre pop-up, soprattutto quelli che appaiono senza interagire con un browser web. Queste intrusioni indesiderate non solo possono interrompere la tua esperienza informatica, ma rappresentano anche il rischio di ulteriori infezioni da malware se cliccate. Finestre popup casuali o inappropriate possono indicare adware, un tipo di malware progettato per visualizzare o scaricare contenuti pubblicitari senza il tuo consenso.

Rallentamenti e arresti anomali significativi

Se il tuo computer o dispositivo presenta rallentamenti fuori dall'ordinario, o se le applicazioni si bloccano più frequentemente senza una ragione chiara, potrebbe essere un sintomo di malware. Il malware può consumare le risorse del tuo dispositivo, portando a prestazioni lente e instabilità del sistema. Questo rallentamento è particolarmente evidente se il dispositivo funzionava in precedenza alla velocità ottimale e improvvisamente inizia a rallentare o a bloccarsi durante le normali operazioni. Attività di routine come l'apertura di file, navigando su internet, o l'avvio del dispositivo diventa arduo e richiede molto tempo.

Attività sospetta del disco rigido

Una quantità insolita di attività del disco rigido, come frequente, suoni ronzanti inspiegabili o la spia del disco rigido lampeggia eccessivamente quando il dispositivo non viene utilizzato per attività ad alta intensità di dati, potrebbe suggerire un'infezione da malware. Questo comportamento potrebbe indicare che il malware sta eseguendo attivamente attività in background, modificando, crittografia, o trasmettere dati a tua insaputa. In tali casi, è fondamentale scansionare il tuo sistema con uno strumento di sicurezza affidabile come SpyHunter per identificare ed eliminare la minaccia malware.

Essere vigili su questi segnali e agire immediatamente può prevenire l’escalation delle minacce malware. Utilizzo di strumenti di sicurezza avanzati che offrono protezione in tempo reale, come SpyHunter, è un passo proattivo verso la protezione del tuo dispositivo dai sofisticati tipi di malware prevalenti oggi.

Il viaggio del malware: Come arriva al tuo dispositivo

Ogni giorno, innumerevoli dispositivi sono a rischio di infezione da software dannoso, comunemente noto come malware. Capire come il malware penetra nei sistemi è fondamentale per proteggere la tua vita digitale. Questo viaggio nel tuo dispositivo inizia in genere con interazioni apparentemente benigne che nascondono uno scopo più oscuro.

Tecniche comuni utilizzate dagli hacker per distribuire malware

Per salvaguardare i tuoi dispositivi, è importante conoscere le tecniche comuni utilizzate dagli hacker per distribuire malware. La consapevolezza è il primo passo verso la protezione.

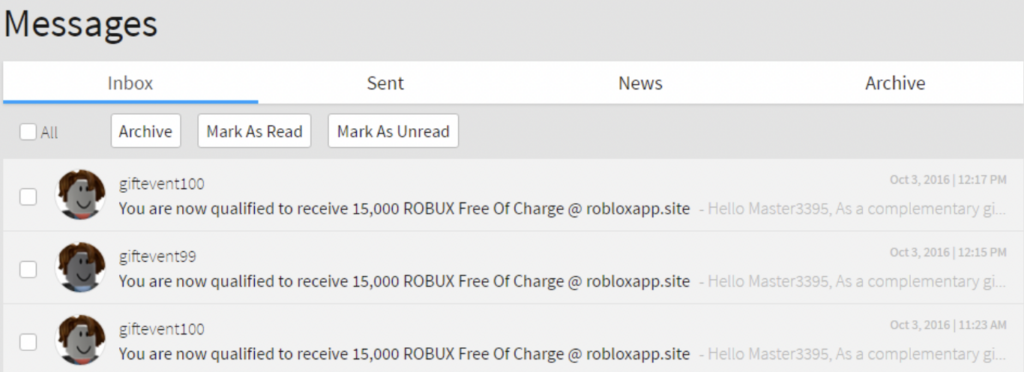

Gli attacchi di phishing: Il richiamo delle e-mail ingannevoli

attacchi di phishing sono un metodo prevalente utilizzato dai criminali informatici per diffondere malware. Queste e-mail ingannevoli si mascherano da corrispondenza legittima di entità attendibili, indurre i destinatari ad aprire allegati dannosi o a fare clic su collegamenti dannosi. La semplicità di questa tattica, abbinato al sofisticato travestimento, lo rende pericolosamente efficace. Per coloro che si chiedono come respingere questi attacchi, la risposta sta nella vigilanza e nell’uso di software di sicurezza affidabili, come SpyHunter, in grado di rilevare e mitigare le minacce nascoste nelle e-mail.

malvertising: Quando gli annunci diventano dannosi

Un altro veicolo inaspettato di malware è malvertising, una miscela di malware e pubblicità. Qui, i trasgressori sfruttano le reti pubblicitarie online per inserire annunci dannosi in siti Web legittimi. Gli utenti ignari che fanno clic su questi annunci potrebbero inavvertitamente scaricare malware sui propri dispositivi. Proteggersi da tali minacce implica mantenere aggiornati il browser e le sue estensioni e utilizzare solide soluzioni di sicurezza in grado di bloccare annunci e siti Web dannosi, mantenendo così la tua navigazione sicura.

Drive-by Download: Carichi indesiderati durante la navigazione

Drive-by download che si verificano quando si visita un sito Web porta al download automatico di malware, senza alcuna interazione da parte dell'utente oltre alla navigazione nella pagina infetta. Gli aggressori sfruttano le debolezze della sicurezza nei browser, plugins, e software per eseguire questi download, rendendo fondamentale mantenere tutto il software con le patch di sicurezza più recenti. Implementare una strategia di difesa a più livelli che includa l’uso di strumenti di sicurezza completi, come SpyHunter, può ridurre significativamente il rischio di tali infezioni nascoste fornendo protezione in tempo reale contro le minacce emergenti.

Strumenti e tecniche per individuare software dannoso

L'identificazione del malware richiede un occhio vigile e gli strumenti giusti a tua disposizione. Le soluzioni anti-malware svolgono un ruolo cruciale nell’individuare e neutralizzare le minacce prima che si intensifichino. Queste soluzioni dovrebbero essere aggiornate regolarmente per riconoscere le firme malware più recenti e utilizzare l’analisi euristica per rilevare nuove minacce. In aggiunta, comprendere gli indicatori comuni di un'infezione da malware – come rallentamenti del sistema, pop-up inattesi, e le modifiche non autorizzate alle impostazioni di sistema possono richiedere un'indagine tempestiva.

- Garantisci scansioni regolari del sistema con un software antimalware aggiornato per individuare tempestivamente le minacce.

- Formare i dipendenti sulle migliori pratiche di sicurezza informatica e sull'importanza di segnalare immediatamente attività sospette.

- Utilizzare strumenti di monitoraggio della rete per rilevare modelli di traffico insoliti o trasferimenti di dati non autorizzati.

- Mantieni aggiornati tutti i software e i sistemi operativi per ridurre al minimo le vulnerabilità che possono essere sfruttate dal malware.

- Implementa controlli di accesso efficaci e utilizza l'autenticazione a più fattori (MFA) per ridurre il rischio di compromissione.

Utilizzo di SpyHunter per la scansione e la rimozione complete di malware

Quando si tratta di rilevamento ed eliminazione completi dei tipi di malware, SpyHunter fornisce una soluzione solida su misura per le complessità del malware moderno. Il suo motore di scansione avanzato è progettato per identificare e rimuovere le infezioni da malware, compresi quelli che sono profondamente radicati nel sistema. Gli aggiornamenti regolari di SpyHunter ne garantiscono l'efficacia contro le minacce attuali ed emergenti.

- SpyHunter offre rilevamento e rimozione semplificati del malware, fornire tranquillità agli utenti a vari livelli di esperienza.

- La sua interfaccia intuitiva consente la navigazione rapida e l'esecuzione di scansioni malware, rendendolo accessibile a tutti.

- Lo Spyware HelpDesk integrato offre assistenza personalizzata, dimostrando un impegno nella risoluzione di problemi complessi legati al malware.

- Tecniche euristiche avanzate consentono a SpyHunter di rilevare nuove varianti di malware in base al comportamento e alle caratteristiche.

Integrando strumenti come SpyHunter nella tua strategia di difesa dal malware, puoi garantire un livello più elevato di protezione contro un panorama delle minacce digitali in continua evoluzione. È essenziale integrare queste soluzioni tecniche con solide politiche di sicurezza informatica e formazione continua per creare una difesa completa contro il malware.

Prevenire gli attacchi malware

Oggi, la minaccia del malware è più diffusa che mai, rendendo fondamentale per gli individui e le organizzazioni rafforzare le proprie difese di sicurezza informatica. Questa guida ti guiderà attraverso passaggi pratici per mitigare il rischio di infezioni da malware, migliorare la tua posizione di sicurezza informatica.

Suggerimenti essenziali per migliorare la tua posizione di sicurezza informatica

Per proteggere efficacemente te stesso e la tua organizzazione dalla miriade di minacce informatiche, è fondamentale adottare una strategia globale di sicurezza informatica. I seguenti suggerimenti costituiscono la base per costruire una solida difesa contro il software dannoso.

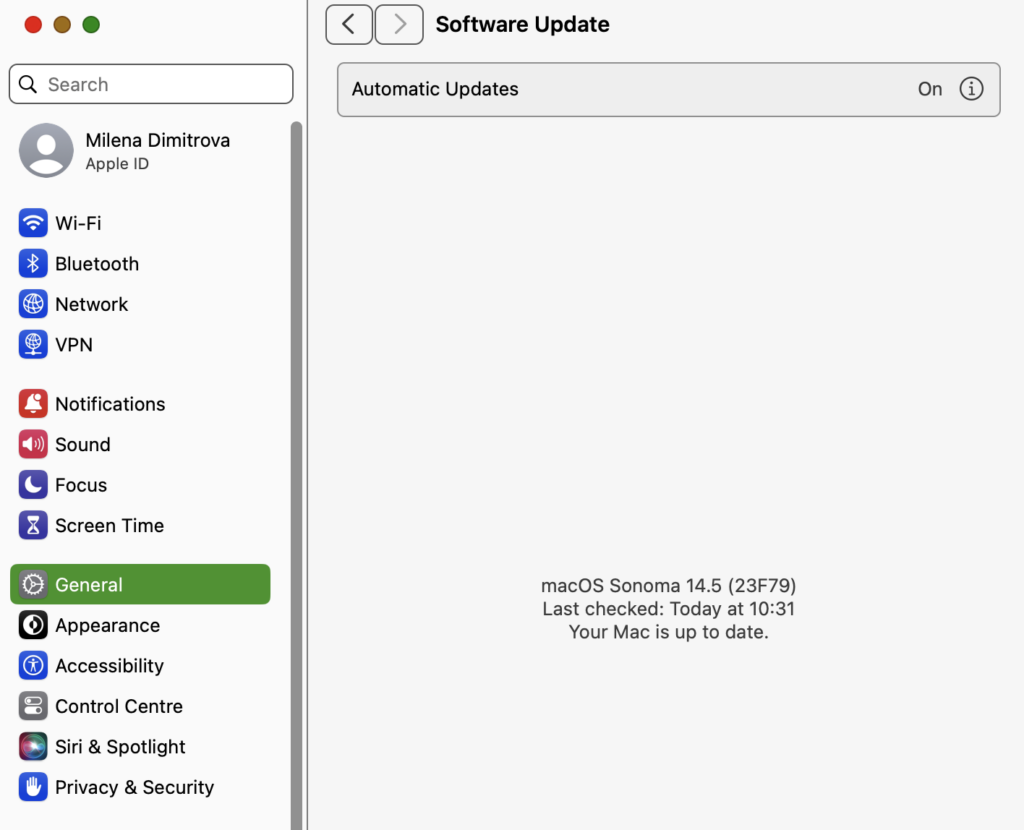

Aggiorna regolarmente: Lo scudo contro le vulnerabilità

Una delle misure più semplici ma allo stesso tempo efficaci per proteggersi dai diversi tipi di malware è mantenere aggiornati tutti i software e i sistemi operativi. Gli sviluppatori di software rilasciano regolarmente aggiornamenti che risolvono bug e vulnerabilità che i criminali informatici sfruttano per lanciare attacchi malware. Assicurati che gli aggiornamenti automatici siano abilitati sui tuoi dispositivi per mantenere il massimo livello di sicurezza senza la necessità di ricordarti di controllare manualmente gli aggiornamenti.

Mettere in pratica le abitudini di navigazione sicura

Le abitudini di navigazione sicure sono la prima linea di difesa nella prevenzione delle infezioni da malware. Evita di visitare siti Web noti per la distribuzione di contenuti piratati o che ti bombardano con annunci pop-up, poiché questi sono spesso pieni di malware. In aggiunta, utilizzare strumenti che bloccano popup e adware, migliorare la tua esperienza di navigazione riducendo il rischio di download accidentali di malware. Ricorda, se un sito web sembra sospetto o offre offerte che sembrano troppo belle per essere vere, è meglio peccare per eccesso di cautela e allontanarsi.

Sicurezza della posta elettronica: Evitare le trappole del phishing

phishing, dove i criminali informatici si spacciano per entità legittime per indurti a divulgare informazioni sensibili o a scaricare malware, sono dilaganti.

Prestare attenzione con le e-mail, soprattutto quelli che sollecitano un'azione immediata o contengono allegati inaspettati. Verifica la legittimità del mittente confrontando il suo indirizzo email con gli indirizzi noti dell'entità che dichiara di rappresentare. In caso di dubbio, contattare direttamente l'entità utilizzando le informazioni di contatto ufficiali anziché i collegamenti o i numeri forniti nell'e-mail sospetta. La funzionalità di scansione della posta elettronica di SpyHunter può fungere da alleato efficace, identificare e isolare potenziali minacce nascoste negli allegati o nei collegamenti e-mail, aggiungendo un ulteriore livello di sicurezza alle tue comunicazioni digitali.

L’implementazione di queste strategie migliorerà in modo significativo la tua posizione di sicurezza informatica, riducendo la probabilità di cadere vittima di attacchi malware. È fondamentale rimanere informati sulle ultime minacce informatiche e continuare a istruire te stesso e il tuo team su pratiche online sicure.

Comprendere l'impatto del malware sui dispositivi mobili

Malware, abbreviazione di software dannoso, rappresenta una minaccia significativa per i dispositivi mobili, compresi sia smartphone che tablet. Con i dispositivi mobili ormai parte integrante della nostra vita quotidiana, sono diventati obiettivi primari per gli hacker che cercano di sfruttare informazioni personali o interrompere le operazioni.

Il malware può colpire i dispositivi in vari modi, dal furto di informazioni sensibili alla visualizzazione di annunci indesiderati. L’impatto del malware va oltre il disagio individuale; pone seri rischi per la sicurezza che possono portare a perdite finanziarie e dati compromessi.

Gli smartphone sono a rischio di attacchi malware?

Sì, gli smartphone sono a rischio di attacchi malware e, in alcuni modi, possono essere più vulnerabili dei computer. I dispositivi mobili sono sempre accesi e spesso connessi a Internet, fornendo un'opportunità costante per gli hacker. dispositivi Android, in particolare, sono un obiettivo popolare a causa della natura aperta del loro sistema operativo e della possibilità di installare app da fonti di terze parti.

Tuttavia, anche iOS i dispositivi non sono immuni, soprattutto se jailbroken, che rimuove le barriere protettive poste dalla Mela.

I segnali che uno smartphone è stato infettato da malware includono un improvviso calo della durata della batteria, maggiore utilizzo dei dati, annunci o popup imprevisti, e attività insolita, come chiamate o messaggi inviati senza il consenso dell'utente. Questi sintomi possono interrompere l'esperienza dell'utente e, in modo più critico, indicare che le informazioni personali sono a rischio.

In definitiva, comprendere la minaccia del malware e adottare misure proattive per proteggere il tuo dispositivo mobile è essenziale nel mondo connesso di oggi. Riconoscendo i segni di un dispositivo compromesso e adottando misure protettive, come usare SpyHunter, gli utenti possono ridurre significativamente il rischio di cadere vittime di attacchi malware.

Evoluzione dei tipi di malware: Uno sguardo alle sue origini e alle tendenze future

Il viaggio dalla comparsa iniziale del malware al suo stato attuale riflette un'evoluzione sofisticata, evidenziando una battaglia continua tra le misure di sicurezza informatica e gli attori delle minacce. L'origine del malware risale agli albori dell'informatica, con istanze come il virus Creeper in 1971, quale, anche se relativamente innocuo, segnò l’inizio di quella che sarebbe diventata una sfida globale.

Da allora, il malware si è diversificato enormemente, con varianti come i virus, vermi, ransomware, e lo spyware diventa parte del lessico della sicurezza informatica. Questa evoluzione è stata in gran parte guidata dall’espansione del panorama digitale, offrendo sia nuove opportunità che vulnerabilità.

La battaglia continua contro le minacce informatiche

Questa battaglia in corso non riguarda solo lo sviluppo di tecnologie difensive più avanzate, ma anche la promozione di una cultura di consapevolezza della sicurezza tra gli utenti. Phishing, uno dei vettori di attacco più comuni, sfrutta le vulnerabilità umane, dimostrando che l’aspetto umano è cruciale da affrontare quanto quello tecnologico.

Il futuro di questa battaglia prevede probabilmente una combinazione di difese automatizzate alimentate dall’intelligenza artificiale e dall’apprendimento automatico, insieme alla formazione continua sulle migliori pratiche di sicurezza informatica per gli utenti. Man mano che il malware diventa più sofisticato, sfruttando tutto, dall'intelligenza artificiale a blocco catena, le risposte a queste minacce devono evolversi in modo simile.

Adottare una mentalità che mette al primo posto la sicurezza, adottando un modello zero trust, e garantire che i sistemi siano regolarmente aggiornati e corretti saranno i principi chiave in questa battaglia in corso. In modo significativo, strumenti in grado di adattarsi e rispondere alle nuove minacce in tempo reale, come SpyHunter, sarà fondamentale per fornire agli utenti e alle organizzazioni i mezzi per proteggersi dall'inarrestabile evoluzione del malware.

In definitiva, mentre guardiamo al futuro, è chiaro che la lotta al malware è una sfida dinamica e persistente. Rimanere informati sulle minacce più recenti e mantenere solide misure di sicurezza sono fondamentali sia per gli individui che per le organizzazioni per mitigare i rischi posti da questo panorama delle minacce in continua evoluzione.

L'importanza di aggiornare regolarmente gli strumenti di protezione antimalware

Nell'era digitale, il panorama delle minacce è in continua evoluzione. I creatori di malware sviluppano regolarmente nuove strategie e tecnologie per violare i sistemi di sicurezza. Questo ritmo incessante significa che anche gli strumenti di protezione dal malware devono evolversi per rimanere efficaci.

L’importanza di mantenere aggiornati questi strumenti non può essere sopravvalutata. Aggiornamenti regolari garantiscono che il tuo software disponga delle difese più recenti contro le minacce più recenti. Proprio come un vaccino deve essere aggiornato per combattere nuovi ceppi di virus, lo stesso vale per la protezione antimalware che deve adattarsi alle minacce più recenti.

Perché rimanere aggiornati è fondamentale per la tua sicurezza digitale

La tua sicurezza digitale dipende dalla forza dei tuoi strumenti di protezione dal malware. Questi aggiornamenti svolgono diverse funzioni critiche per la tua strategia di sicurezza informatica. Primo, risolvono le vulnerabilità del software che gli hacker potrebbero sfruttare.

Ogni giorno, le vulnerabilità si trovano anche nei sistemi più affidabili. L’aggiornamento del software colma queste lacune e rende più difficile per gli aggressori infiltrarsi nei tuoi sistemi. Secondo, gli aggiornamenti migliorano la capacità del software di rilevare e neutralizzare nuovo malware. Il malware si evolve rapidamente, e le difese di ieri potrebbero non riconoscere le minacce di oggi. Infine, rimanere aggiornati può migliorare l'efficienza e la stabilità dei tuoi strumenti di protezione, assicurandoti che funzionino senza problemi e non diventino un ostacolo per le tue attività quotidiane.

Considerando l'importanza di mantenere aggiornato il software, è chiaro il motivo per cui la scelta di una soluzione anti-malware affidabile e affidabile come SpyHunter è fondamentale. SpyHunter aggiorna frequentemente le sue definizioni e algoritmi per stare al passo con le minacce, rendendolo uno strumento potente nell'arsenale contro il malware.

La sua facilità d'uso significa che gli aggiornamenti possono essere gestiti facilmente, assicurandoti di essere sempre protetto con gli ultimi progressi nella difesa dal malware senza la necessità di diventare un esperto di sicurezza informatica. Abbracciare uno strumento così efficace offre tranquillità, sapendo che la tua vita digitale è salvaguardata dalle minacce emergenti.

In definitiva, l’obiettivo è mantenere un ambiente digitale sicuro in cui poter svolgere le proprie attività senza timore di compromessi. Aggiornando regolarmente i tuoi strumenti di protezione dal malware, stai facendo un passo proattivo verso questo obiettivo. È un modo semplice ma estremamente efficace per garantire la tua sicurezza digitale in un panorama delle minacce in continua evoluzione.

Incartare: Rimanere un passo avanti rispetto all'evoluzione dei tipi di malware

Protezione contro il malware non è di esclusiva responsabilità del software di sicurezza – è uno sforzo collaborativo che coinvolge l'educazione, vigilanza, e l’applicazione intelligente della tecnologia.

In primo luogo, la spina dorsale di qualsiasi solida strategia di difesa contro il malware risiede nell’adozione di strumenti di protezione. Soluzioni software come SpyHunter sono fondamentali in questo aspetto. Non solo forniscono protezione in tempo reale contro un'ampia gamma di minacce malware, ma offrono anche funzionalità appositamente progettate per identificare e neutralizzare in modo proattivo le potenziali vulnerabilità prima che possano essere sfruttate da soggetti malintenzionati..

Tuttavia, la tecnologia da sola non può garantire la sicurezza. Le azioni umane svolgono un ruolo significativo nel consentire o prevenire le infezioni da malware. Qui è dove il concetto di vigilanza e istruzione dell'utente diventa indispensabile. Promuovendo un ambiente in cui ogni utente sia consapevole dei segnali del malware, comprende i rischi associati a comportamenti online sconsiderati, e sa come utilizzare il software di protezione in modo efficace, le possibilità di cadere vittima di attacchi malware possono essere notevolmente ridotte.

Per incarnare questa posizione proattiva, le organizzazioni e gli individui dovrebbero concentrarsi sulle seguenti aree:

- Aggiorna regolarmente e applica patch ai sistemi: Assicurarsi che tutto il software, in particolare sistemi operativi e programmi antivirus, sono tenuto aggiornato. Le patch spesso contengono correzioni per vulnerabilità della sicurezza che potrebbero essere sfruttate dal malware.

- Impiega Forte, Password Uniche: Le password semplici o riutilizzate possono essere facilmente violate dagli hacker, concedendo loro l'accesso a informazioni personali o sensibili. Usa complesso, password univoche per account diversi, e considera l'utilizzo di un gestore di password per tenerne traccia.

- Utilizzare la formazione sulla sensibilizzazione alla sicurezza: per le organizzazioni, implementare sessioni di formazione regolari per istruire i dipendenti sulle ultime tecniche di phishing e tattiche di social engineering può rafforzare l’elemento umano della sicurezza informatica.

- Adotta un approccio Zero Trust: Non dare mai per scontato che la tua rete sia completamente sicura. Limita i privilegi di accesso in base agli utenti’ ruoli, verificare rigorosamente le identità, e monitorare le attività di rete per individuare eventuali segnali di comportamenti sospetti.

Insomma, mentre la lotta contro i vari tipi di malware può apparire scoraggiante, dotarsi degli strumenti giusti come SpyHunter, abbinato a un approccio vigile ed educato al comportamento online, può migliorare notevolmente le tue difese. Ricorda, nel panorama della cybersecurity, conoscenza, e la preparazione sono entrambe preziose quanto qualsiasi soluzione software. Restando informati e prudenti, possiamo avere collettivamente maggiori possibilità contro la minaccia in continua evoluzione del malware.

bell'articolo, grazie! posso citarti nel mio giornale scolastico?

In tempi come questi, è estremamente ingiusto che gli utenti di computer siano costantemente bombardati da così tante minacce online! grazie per la lettura educativa!