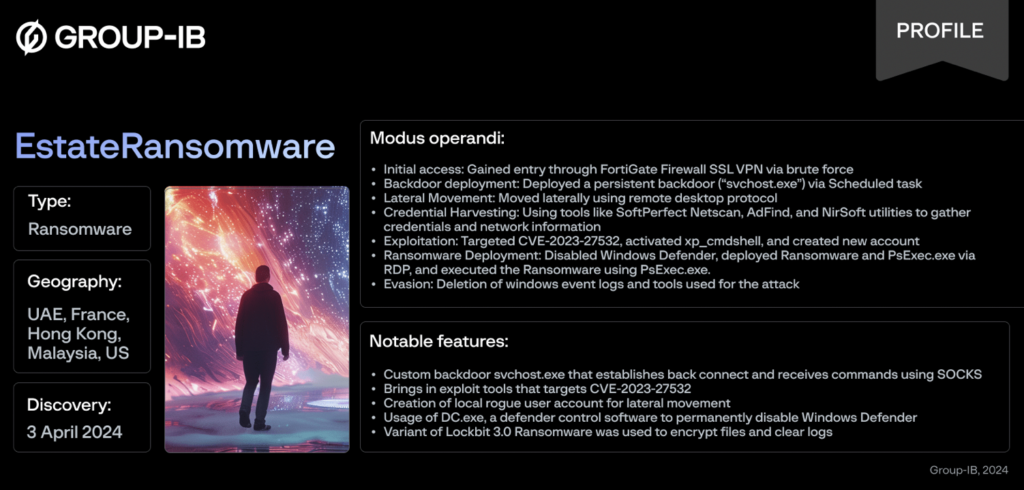

CVE-2023-27532, un difetto significativo identificato in Veeam Backup & Software di replica, espone le organizzazioni a rischi di accesso non autorizzato e mostra la necessità vitale di una vigilanza aggiornata nelle strategie di protezione dei dati. Un nuovo ransomware giocatore, chiamato EstateRansomware, ha recentemente sfruttato la vulnerabilità in attacchi su larga scala.

CVE-2023-27532: Un approfondimento sulla vulnerabilità del backup Veeam

Al centro di recenti discussioni sulla sicurezza dai ricercatori del Gruppo-IB è CVE-2023-27532, una vulnerabilità significativa scoperta all'interno di Veeam Backup & Software di replica. Questa falla ha attirato l'attenzione della comunità della sicurezza informatica a causa del suo impatto critico sulle strategie di protezione dei dati. CVE-2023-27532 è una falla nella sicurezza che consente l'accesso non autorizzato al sistema, rappresentando un grave rischio per le aziende che si affidano a Veeam per le proprie soluzioni di backup. Identificato e successivamente patchato da Veeam a marzo 2023, la vulnerabilità richiede un'azione immediata da parte degli utenti per proteggere i propri sistemi da potenziali exploit.

Perché questo dovrebbe interessarti?? Una violazione dei sistemi di backup dei dati può comportare non solo perdite finanziarie, ma anche un danno significativo alla tua reputazione. La patch rilasciata da Veeam affronta questa vulnerabilità, ma il rischio incombe grande per quei sistemi non ancora aggiornati. Rimanere informati su tali vulnerabilità e agire tempestivamente è essenziale per garantire la sicurezza dei propri dati preziosi.

Cos'è CVE-2023-27532 e perché dovrebbe interessarti?

CVE-2023-27532 riflette un difetto di autenticazione mancante per una funzione critica all'interno di Veeam Backup & Software di replica. Questa vulnerabilità, valutato con un punteggio CVSS di 7.5, indica un livello di gravità elevato che potrebbe consentire agli aggressori di eseguire azioni non autorizzate sul sistema. L’essenza di questa vulnerabilità risiede nel suo potenziale di sfruttamento. Gli aggressori possono sfruttare questa falla per ottenere accesso illimitato al sistema di backup, consentendo loro di manipolare, cancellare, o crittografare i backup dei dati in base ai loro obiettivi dannosi.

La posta in gioco è alta, poiché la salvaguardia dei backup è fondamentale in una solida strategia di recupero dei dati, soprattutto a seguito di attacchi ransomware. Se i tuoi backup dovessero essere compromessi, la capacità di ripristinare i dati critici in modo rapido ed efficiente diminuisce drasticamente, potenzialmente arrestando le operazioni commerciali. Pertanto, Riconoscere e mitigare questa vulnerabilità dovrebbe essere una priorità assoluta per le organizzazioni che mirano a proteggere la propria infrastruttura digitale dalle sofisticate minacce informatiche.

Come EstateRansomware sfrutta vulnerabilità come CVE-2023-27532

L’emergere del gruppo EstateRansomware ha messo in luce un nuovo livello di minaccia per le organizzazioni di tutto il mondo, in particolar modo attraverso lo sfruttamento delle vulnerabilità come CVE-2023-27532. Questo gruppo di ransomware ha mostrato un approccio sofisticato agli attacchi informatici, sfruttando questa specifica vulnerabilità per infiltrarsi e compromettere i sistemi.

Il loro metodo inizia con l'identificazione di Veeam Backup non protetto o senza patch & Server di replica. Una volta identificato un sistema vulnerabile, gli aggressori utilizzano strumenti specializzati per sfruttare CVE-2023-27532, successivamente accedere al sistema. Con il punto d'appoggio iniziale stabilito, EstateRansomware procede alla raccolta di credenziali e informazioni di rete, muoversi lateralmente attraverso la rete per identificare e sfruttare obiettivi aggiuntivi.

La fase finale della loro operazione prevede la distribuzione del carico utile del ransomware attraverso la rete, utilizzando account compromessi. Disattivando i meccanismi di difesa, gli aggressori garantiscono che il loro ransomware possa essere eseguito senza ostacoli, portando alla crittografia di file e dati critici. Questo passaggio è cruciale in quanto consolida gli aggressori’ leva per chiedere un riscatto, sotto la minaccia di perdere definitivamente l’accesso ai dati essenziali.

Proteggere i tuoi sistemi da minacce così sofisticate richiede un approccio proattivo alla sicurezza informatica. L'aggiornamento regolare del software per incorporare le patch più recenti è un passaggio fondamentale. Per una maggiore protezione, considerare soluzioni di sicurezza robuste come SpyHunter può offrire un ulteriore livello di difesa. SpyHunter è progettato per rilevare e rimuovere malware, tra cui ransomware, fornendo protezione in tempo reale contro le minacce attuali ed emergenti. Negli scenari in cui vengono sfruttate vulnerabilità come CVE-2023-27532, disporre di una soluzione di sicurezza avanzata potrebbe fare la differenza tra un ripristino rapido e una significativa interruzione operativa.

L'impatto di EstateRansomware sul software Veeam Backup

L'infiltrazione di EstateRansomware nelle aziende ha sollevato notevoli preoccupazioni sulla sicurezza dei dati sottoposti a backup utilizzando Veeam Backup & Software di replica. Sfruttando la vulnerabilità CVE-2023-27532, gli aggressori sono riusciti a violare la presunta roccaforte della protezione dei dati, minando la fiducia nelle soluzioni di backup come ultima linea di difesa contro la perdita di dati dovuta ad attacchi ransomware. L'impatto reale include non solo la potenziale perdita di dati, ma anche l'effetto psicologico sulle aziende che si rendono conto che i loro dati di backup potrebbero non essere così sicuri come si credeva in precedenza. Ciò ha spinto a rinnovare l’attenzione sulla sicurezza dei sistemi di backup e sull’urgenza di applicare patch per le vulnerabilità note.

Conseguenze dell'attacco EstateRansomware

Le conseguenze dell’attacco EstateRansomware vanno oltre le vulnerabilità teoriche, manifestandosi in interruzioni tangibili delle operazioni aziendali. Le aziende colpite da questo particolare ceppo di ransomware sperimentano non solo la crittografia dei dati critici, ma affrontano anche la reale possibilità che i dati vengano estratti e trattenuti a scopo di riscatto. Le implicazioni di tali attacchi sono molteplici, compresi i tempi di inattività operativa, perdite finanziarie derivanti dal pagamento di un riscatto o da sforzi di recupero, e danno reputazionale. L’interruzione può anche mettere a dura prova le relazioni con i clienti, poiché l'erogazione del servizio potrebbe essere interrotta o gravemente compromessa. Inoltre, la violazione dei dati sensibili pone problemi di privacy e può comportare sanzioni legali, soprattutto per le violazioni che coinvolgono dati personali protetti da normative come GDPR o HIPAA.

Protezione dei tuoi dati da EstateRansomware

In un’era in cui la sicurezza digitale è cruciale, l’avvento di EstateRansomware che sfrutta una vulnerabilità del software Veeam Backup ha reso vulnerabili molte organizzazioni. La protezione dei dati da minacce così sofisticate richiede un approccio proattivo e informato. Comprendendo la natura della minaccia e intraprendendo azioni decisive, puoi mitigare in modo significativo il rischio di cadere vittima di attacchi ransomware.

Passaggi immediati per proteggere le installazioni di Veeam Backup

La scoperta della vulnerabilità CVE-2023-27532 in Veeam Backup & Il software di replica è stato un campanello d'allarme per molti. Ecco i passaggi immediati che puoi eseguire per proteggere le tue installazioni:

- Patch e aggiornamento: Assicurati il tuo backup Veeam & Il software di replica è aggiornato alla versione più recente, poiché conterrà patch per vulnerabilità note, incluso CVE-2023-27532.

- Configurazioni sicure: Esamina le impostazioni di backup e replica per assicurarti che siano configurate in modo sicuro. Limitare i diritti di accesso solo al personale e ai servizi essenziali.

- Pratiche per la password: Cambia regolarmente le password e assicurati che siano forti e univoche. Prendi in considerazione l'utilizzo di un gestore di password per generare e archiviare password complesse.

- Segmentazione della rete: Isola i tuoi sistemi di backup dal resto della tua rete. Ciò può aiutare a prevenire la diffusione del ransomware se la tua rete è compromessa.

- Monitorare attività sospette: Implementa strumenti di monitoraggio per rilevare accessi non autorizzati o attività insolite all'interno dei tuoi ambienti di backup.

Strategie a lungo termine per proteggersi dagli attacchi ransomware

Difendersi dai ransomware come EstateRansomware non è un compito una tantum ma un processo continuo. Ecco le strategie a lungo termine per migliorare la resilienza della tua organizzazione contro tali minacce:

- backup regolari: Mantenere regolare, backup crittografati di tutti i dati critici isolati dalla rete. Testare regolarmente i backup per garantire l'integrità e la recuperabilità dei dati.

- Istruzione e formazione: Conduci regolarmente corsi di sensibilizzazione sulla sicurezza per il tuo personale. Informali sulle ultime tattiche di phishing e incoraggia una cultura della sicurezza all'interno della tua organizzazione.

- Piano di risposta agli incidenti: Sviluppare e mantenere un piano di risposta agli incidenti che includa procedure per gestire le infezioni ransomware. Rivedere e aggiornare regolarmente il piano per riflettere il mutevole panorama delle minacce.

- Protezione dalle minacce avanzate: Investi in soluzioni avanzate di protezione dalle minacce che offrono funzionalità di rilevamento basate sul comportamento per identificare e bloccare i tentativi di ransomware prima che possano crittografare i tuoi dati.

- Utilizza software di sicurezza: Per una protezione completa contro malware e minacce, considera l'utilizzo di una soluzione di sicurezza affidabile come SpyHunter. SpyHunter è specializzato nel rilevamento e nella rimozione di malware, fornendo un ulteriore livello di sicurezza per i vostri sistemi.

Affrontare la minaccia del ransomware richiede un approccio multilivello che combini la tecnologia, processi, e persone. Adottando queste strategie immediate e a lungo termine, puoi rafforzare le tue difese contro EstateRansomware e altre minacce informatiche sofisticate.

In che modo SpyHunter può proteggere i tuoi dati dal ransomware

Attacchi ransomware come EstateRansomware possono paralizzare le organizzazioni, crittografando i dati essenziali e chiedendo un riscatto per il loro rilascio. SpyHunter è una fortezza, offrendo più livelli di protezione per salvaguardare i tuoi dati dal ransomware:

- Monitoraggio in tempo reale: SpyHunter monitora continuamente il tuo sistema per rilevare eventuali minacce, fornendo il rilevamento e la rimozione immediati del ransomware prima che possa bloccare i tuoi dati.

- Rimozione malware: È dotato di funzionalità di rimozione avanzate per eliminare il ransomware, spyware, trojan, e altro malware in modo efficace.

- Aggiornamenti regolari: Mantenere il software aggiornato garantisce la protezione contro le minacce malware più recenti, comprese nuove varianti di ransomware.

- User-Friendly Interface: SpyHunter è progettato per utenti di tutti i livelli tecnici, semplificando la gestione e garantendo la sicurezza del tuo ambiente digitale.

- Correzioni personalizzate: In caso di infezioni malware complesse, SpyHunter offre soluzioni personalizzate per risolvere direttamente problemi unici.

Affidarsi a SpyHunter per le tue esigenze di sicurezza informatica significa investire in tranquillità, sapere che i tuoi dati sono protetti dalla minaccia in continua evoluzione del ransomware.

Configurazione di SpyHunter per una protezione ottimale contro CVE-2023-27532

Per massimizzare l'efficacia di SpyHunter, soprattutto contro minacce sofisticate che sfruttano vulnerabilità come CVE-2023-27532, seguire questi semplici passi:

- Installa SpyHunter: Scarica e installa SpyHunter dal sito Web ufficiale per assicurarti di ottenere il software originale.

- Esegui una scansione completa del sistema: Al momento dell'installazione, eseguire una scansione completa del sistema per rilevare e rimuovere eventuali minacce esistenti, comprese eventuali tracce di ransomware.

- Abilita la protezione in tempo reale: Attiva la protezione in tempo reale per monitorare costantemente il tuo sistema per attività dannose e prevenire infezioni ransomware.

- Mantieni aggiornato SpyHunter: Aggiorna regolarmente SpyHunter per ricevere le definizioni di malware più recenti e garantire protezione contro le nuove minacce.

- Esamina le impostazioni di sicurezza: Modifica le impostazioni di sicurezza di SpyHunter in base alle tue esigenze di protezione su misura.

Configurando correttamente SpyHunter, rafforzi le tue difese contro gli attacchi ransomware che sfruttano CVE-2023-27532 e altre vulnerabilità, garantendo che i tuoi dati rimangano al sicuro e le tue operazioni ininterrotte.

Conclusione: Migliora le tue difese contro EstateRansomware

Di fronte alle sofisticate tattiche di EstateRansomware, è chiaro che fare affidamento su protezioni obsolete o su software senza patch lascia le organizzazioni vulnerabili ad attacchi devastanti. Rafforzare le difese informatiche richiede un approccio proattivo e stratificato alla sicurezza. Ecco i passaggi chiave per proteggere la tua rete e i tuoi dati sensibili da tali minacce ransomware:

- Aggiorna regolarmente e applica patch ai sistemi: Garantire tutto il software, componenti dell'infrastruttura particolarmente critici come Veeam Backup & replicazione, sono aggiornati con le ultime patch. Questa azione, anche se apparentemente semplice, può ridurre significativamente il rischio di sfruttamento.

- Migliora i controlli di sicurezza della rete: Implementa regole firewall efficaci e segmenta la tua rete per contenere potenziali violazioni. Limitare i movimenti laterali all’interno della rete può aiutare a prevenire la diffusione del ransomware.

- Utilizza strumenti avanzati di rilevamento delle minacce: Utilizza strumenti che offrono funzionalità di monitoraggio e rilevamento delle minacce in tempo reale. Ciò include l’impiego di soluzioni di sicurezza in grado di identificare comportamenti di rete insoliti indicativi di una violazione.

- Condurre regolari corsi di formazione sulla sicurezza: Informa i tuoi dipendenti sulle ultime tattiche di phishing e incoraggia pratiche online sicure. L’errore umano può spesso rappresentare l’anello più debole della sicurezza; pertanto, sensibilizzare è essenziale.

- Adotta l'autenticazione a più fattori (MFA): Implementa l'MFA su tutti i punti di accesso, soprattutto per l'accesso remoto, per aggiungere un ulteriore livello di sicurezza in grado di contrastare l'accesso non autorizzato.

- Effettua il backup frequente dei dati critici: Esegui regolarmente il backup e crittografa i tuoi dati critici. Assicurati che i backup siano archiviati fuori sede o in un ambiente cloud sicuro, rendendo più difficile per il ransomware compromettere le tue capacità di ripristino.

- Formulare un piano di risposta: Tenere pronto un piano di risposta agli incidenti che delinei le procedure per l'identificazione, contenente, sradicare, e il recupero da un attacco informatico. Ciò garantisce una risposta rapida e organizzata, minimizzando i danni.

Insomma, mentre la minaccia rappresentata da EstateRansomware e da simili autori di ransomware rimane elevata, l’adozione di un approccio globale e proattivo alla sicurezza informatica può mitigare sostanzialmente questi rischi. Restando informati, aggiornare regolarmente i sistemi, impiegando misure di sicurezza avanzate, e promuovere una cultura della consapevolezza informatica, le organizzazioni possono costruire difese resilienti in grado di proteggere le proprie risorse preziose dal panorama delle minacce in continua evoluzione.