portafogli criptovaluta Jaxx è l'ultima vittima degli hacker. Un sito web spoofing il sito ufficiale del Jaxx è stato recentemente deposto dopo che i ricercatori hanno scoperto Flashpoint diverse infezioni connessi all'operazione. Il falso sito ha avuto un URL simile a quello originale e stava consegnando “un certo numero di ceppi personalizzati e delle materie prime di malware". Lo scopo di questa operazione è stata svuotare i portafogli di utenti Jaxx.

Di più su Jaxx

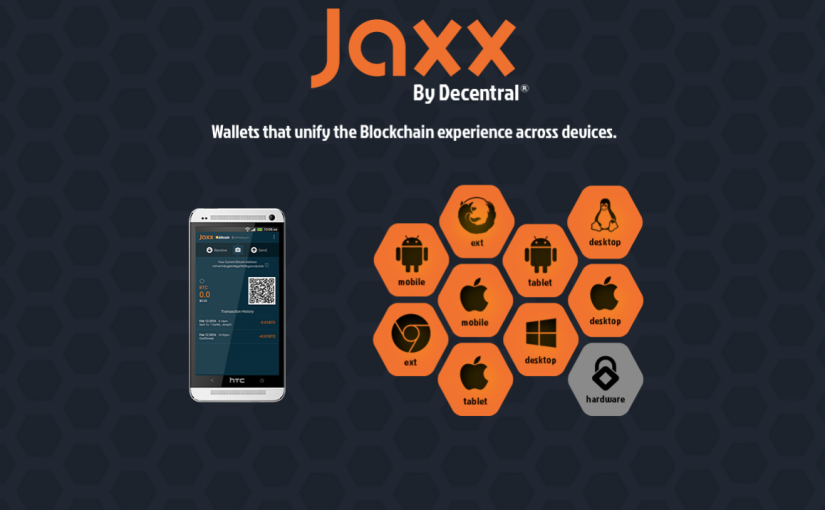

Secondo le statistiche di Jaxx, si tratta di un portafoglio criptovaluta popolare, scaricato oltre 1.2 milioni di volte su entrambi i desktop e mobile. E 'importante notare che Jaxx Liberty, la versione più recente del portafoglio, titolari di Bitcoin, Ethereum, così come molti altri cryptocurrencies. Jaxx è di proprietà di Canadian avvio blockchain Decentral.

Come ha fatto l'attacco a Jaxx Happen?

Primo, i ricercatori sottolineano che l'attacco soprattutto era un trucco di social engineering che significa che non ha comportato l'uso di una vulnerabilità di sicurezza nell'applicazione, sito web, o tutti i domini Decentral.

ricercatori Flashpoint notificato Jaxx e la rete di distribuzione di contenuti Cloudflare. CloudFlare ha reagito rapidamente e rimosso il sito web falsificato che comprendeva modifiche dei link per il download, riorientandoli a un server controllato dagli aggressori.

Sfortunatamente, i ricercatori sono stati in grado di identificare gli aggressori come inganno gli utenti a visitare il sito web contraffatto. In altre parole, Non è noto se gli aggressori avvelenati risultati di ricerca, e-mail utilizzato phishing tecniche o applicazioni di chat truffati, o qualcos'altro.

Sia gli utenti Windows e Mac mirati

Come notato nel rapporto:

La data di inizio di questa campagna cifre da agosto. 19 quando il dominio fraudolento è stato creato. Gli aggressori sono stati di mira Windows e utenti Mac OS X con una varietà di minacce informatiche sviluppato per le piattaforme desktop. Chiunque cliccato sui download di telefonia mobile sono stati reindirizzati al sito web legittimo Jaxx.

È presto detto, gli utenti che hanno finito per sul sito Jaxx spoofing, caduto per la truffa e credevano in realtà visitando il sito ufficiale. Ciò è dovuto al fatto che gli attaccanti fatto lo sforzo realmente di installare il software portafogli legittima sui computer delle vittime, mentre il malware in silenzio installato in background.

Gli utenti di Mac OS X sono stati presentati con un dannoso archivio Java custom-built (VASO) file, considerando che il nesso software fraudolento di Windows scaricato un'applicazione personalizzata scritta .NET.

Il comportamento malevolo eseguito quest'ultimo, exfiltrating tutti i file sul desktop della vittima a un server di comando e controllo, e scaricato anche KPOT Stealer e Clipper. Entrambi i Troiani sembrano essere commercializzati su siti criminalità informatica in lingua russa sotterranee, i ricercatori sottolineato.

Il file JAR di Mac OS è stato programmato in PHP e compilato utilizzando un IDE lingua russa chiamato DevelNext. A giudicare dal marchio Jaxx in tutto il codice, il malware è stato sviluppato esclusivamente per questa campagna.

Questa operazione di malware è una prova che i criminali informatici hanno migliorato le loro tattiche e continuano a indirizzare gli utenti criptovaluta. Le probabilità sono che gli aggressori continueranno a utilizzare i kit di malware merce in vendita nel forum underground con lo scopo di rubare sia credenziali e cryptocurrencies degli utenti.