Bloom.exeとは

Bloom.exeは実行可能ファイルの名前です, 複数の種類のウイルスに関連していることが報告されています, その主なものは主張されている トロイの木馬. これらのマルウェア株は非常に危険であり、ユーザーの同意や知識がなくても、コンピューター内に静かに潜んでいる間、さまざまな悪意のあるアクティビティを実行する可能性があります。. このようなウイルスは、マルウェアをさらにもたらす可能性があり、ファイルやコンピュータシステムに恒久的な損傷を与える可能性があるため、非常に問題になる可能性があります。, これが、それらが高レベルの脅威として分類される理由です。.

Bloom.exeを検出してコンピュータシステムから削除し、完全にクリーンアップする方法を理解するために、この記事をお読みください.

Bloom.exeの概要

| 名前 | Bloom.exe |

| タイプ | トロイの木馬 |

| 簡単な説明 | コンピュータに感染してファイルを盗んだり、オペレーティングシステムに害を及ぼしたりすることを目的としています. |

| 症状 | トロイの木馬は、Windowsタスクマネージャで偽のプロセスを実行する可能性があります。. |

| 配布方法 | 電子メールまたは偽のサイト経由. |

| 検出ツール |

デバイスがBloom.exeの影響を受けているかどうかを確認します

ダウンロード

マルウェア除去ツール

|

ユーザー体験 | フォーラムに参加する Bloom.exeについて話し合う. |

Bloom.exe ウイルス – なぜ私はそれを見るのですか?

Bloom.exe は、主にウイルス対策アプリによって検出されます。 トロイの木馬 うま. これに類似した他のウイルスには、 活力 また Ground.exe. あなたの知らないうちに、または同意なしに厄介なマルウェア感染の罠に陥ったために、それが表示されることがあります.

Bloom.exeトロイの木馬 – どうやって手に入れたの?

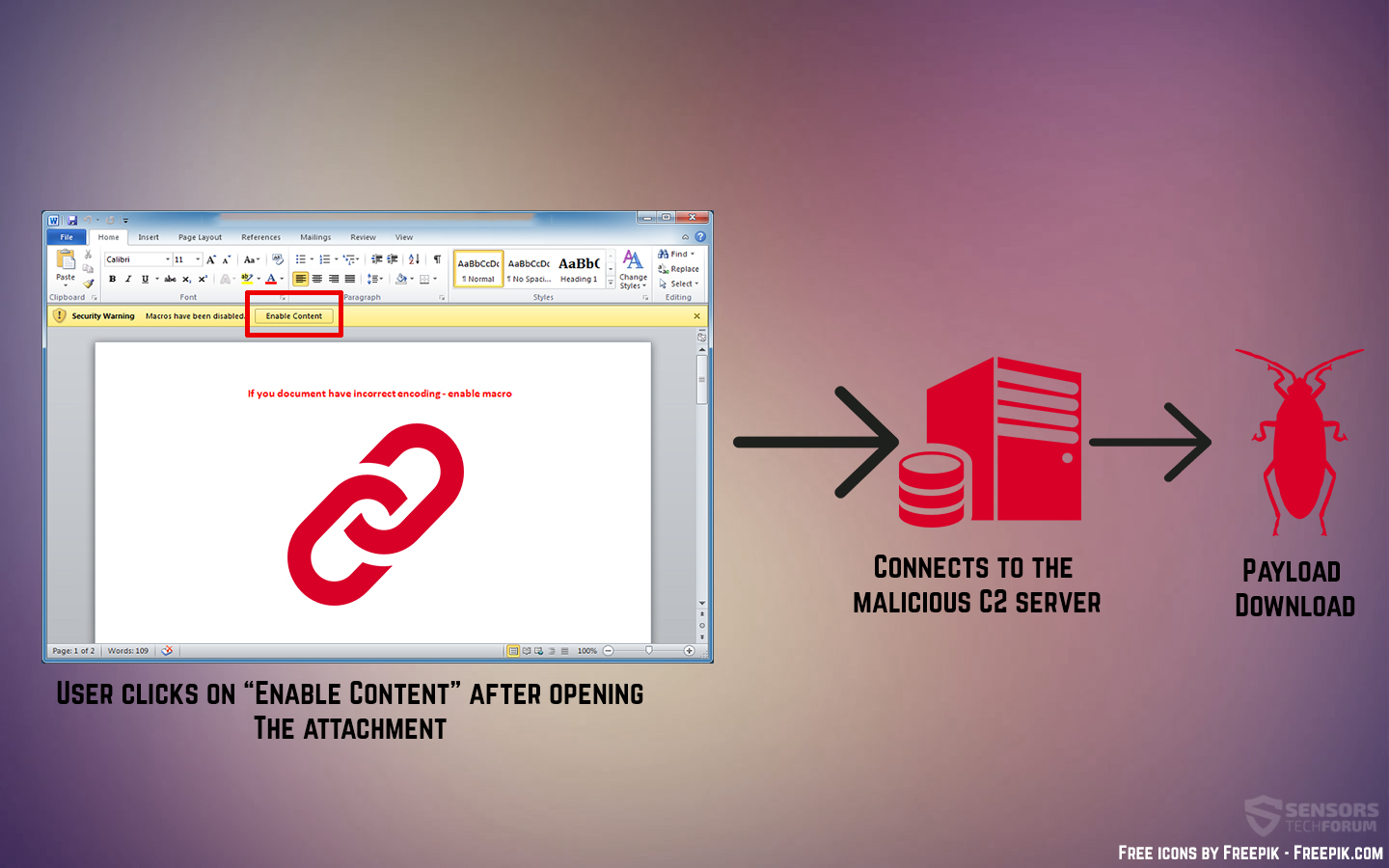

通常, これらのアプリケーションが、添付ファイルまたは外部ダウンロードURLにリンクされたファイルの形式で電子メールを介して送信される正当なファイルのふりをして、検出されずにコンピューターの内部に侵入するために使用する主な方法. このような場合は, 次に、これらのファイルは非常にオープンであり、正当なドキュメントを模倣する傾向があります, たとえば、次の:

- フライトまたは電車のチケットの請求書.

- あなたにとって重要な文書.

- 注文の領収書.

- 覚えていない購入の請求書.

この場合のほとんどの文書は、正当なふりをする可能性があります, しかし実際には、悪意のあるマクロコードが含まれています, 次の感染プロセスを引き起こす可能性があります:

これらのアプリケーションがコンピュータに感染するためによく使用されるもう1つの方法は、被害者がダウンロードするのを待っている間に評判の低いWebサイトに投稿されたある種のダウンロード実行可能ファイルのふりをすることです。, 例えば:

- キージェネレーターまたはkeygens.

- ソフトウェアアクティベーションファイル.

- ゲームまたはソフトウェアのパッチ.

- ソフトウェアの亀裂.

Bloom.exeトロイの木馬 – それは何をするためのものか?

とても危険です. それがあなたのコンピュータシステムに感染したら, このトロイの木馬は、 ペイロードファイル, .exeを含む, コンピュータシステムへの管理者アクセスを想定した後、さまざまなアクティビティを実行する可能性があります. これらは、Windowsのシステムディレクトリでそれを見つけることから私を解雇します, 次のように:

- %ウィンドウズ%

- %システム%

- %システム32%

- %ローカル%

- %アプリデータ%

- %温度%

- %LocalLow%

- %ローミング%

これらのファイルにより、トロイの木馬は自分自身を更新できます, 隠されたままで、コンピュータにさらに多くのマルウェアをインストールする可能性があります. このようなウイルスの主なアイデアは、通常、あなたが何をしているのかをスパイし、あなたが保持している可能性のある財務情報や個人情報、および写真に関する重要な情報を入手することです。, あなたに関するビデオやその他の機密情報.

Bloom.exe ウイルス – マルウェアですか?

はい. Bloom.exeは、トロイの木馬化されたアプリケーションであると報告されているため, あらゆる種類のウイルス活動を実行する可能性があります, その背後にあるサイバー犯罪者が経験した構成に基づいて. このトロイの木馬によって実行される可能性のある悪意のあるアクティビティには、次のものが含まれる可能性があります。:

- OSに損傷を与える.

- ファイルを盗む.

- マイクとカメラからオーディオとビデオを録音する.

- ファイルを削除する.

- コンピュータに他のマルウェアをインストールする.

- 自分自身を更新して、長期間非表示のままにします.

これが、このウイルスが高レベルの脅威として分類され、すぐに駆除する必要がある主な理由です。.

Bloom.exe ウイルス – それは危険ですか?

いつもの, これらのトロイの木馬はどこかのサーバーによって運営されています, それらの背後にあるサイバー犯罪者によって保持されており、それらはあなたのコンピュータ上でこのウイルスに何が起こる可能性があるかを制御しているものです. 彼らが決めるなら, 彼らはあなたが気付かないうちにコンポーネントをダウンロードするようにウイルスを設定することさえでき、このコンポーネントはあなたのオペレーティングシステムを完全に破壊する可能性があります.

このウイルスに遭遇した場合の対処方法?

コンピュータに Bloom.exe ウィルスが表示される場合, 最善の方法は、デバイスをインターネットから切断することです, マルウェア対策プログラムでフル スキャンを実行する, 感染ファイルを削除または隔離する. ウイルスが深刻で、コンピュータがまだ正常に機能していない場合, システムを工場出荷時の設定に復元する必要がある場合があります. また、オペレーティング システムとインストールされているすべてのプログラムを更新して、コンピュータを最新のセキュリティの脅威から確実に保護することも重要です。. さらに, 不審なメールをクリックしないようにする必要があります, リンク, 今後のウイルス感染を防ぐためのウェブサイト.

デバイスからBloom.exeトロイの木馬を削除します

他のトロイの木馬と同じように, Bloom.exeは、コアシステムファイルを削除して削除することもできます. 以下の削除手順は、自分でまたは自動的にそれを行うのに役立つように特別に設計されています. マルウェア除去の経験がない場合, 自動アプローチを採用し、コンピューターのスキャンを実行することを強くお勧めします, プロのマルウェア対策ソフトウェアを使用する. このようなプログラムは、マルウェアがどこにあるかを検出し、完全に削除するために特別に作成されました, 将来の保護も確保しながら.

Preparation before removing Bloom.exe.

実際の除去プロセスを開始する前に, 次の準備手順を実行することをお勧めします.

- これらの指示が常に開いていて、目の前にあることを確認してください.

- すべてのファイルのバックアップを作成します, 破損したとしても. クラウドバックアップソリューションを使用してデータをバックアップし、あらゆる種類の損失に対してファイルを保証する必要があります, 最も深刻な脅威からでも.

- これにはしばらく時間がかかる可能性があるため、しばらくお待ちください.

- マルウェアのスキャン

- レジストリを修正する

- ウイルスファイルを削除する

ステップ 1: Scan for Bloom.exe with SpyHunter Anti-Malware Tool

ステップ 2: レジストリをクリーンアップします, created by Bloom.exe on your computer.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, created by Bloom.exe there. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.ステップ 3: Find virus files created by Bloom.exe on your PC.

1.Windowsの場合 8, 8.1 と 10.

新しいWindowsオペレーティングシステムの場合

1: キーボードで押す + R そして書く explorer.exe の中に 走る テキストボックスをクリックしてから、 Ok ボタン.

2: クリック あなたのPC クイックアクセスバーから. これは通常、モニター付きのアイコンであり、その名前は次のいずれかです。 "私のコンピューター", 「私のPC」 また 「このPC」 またはあなたがそれに名前を付けたものは何でも.

3: PC の画面の右上にある検索ボックスに移動し、次のように入力します。 「fileextension:」 と その後、ファイル拡張子を入力します. 悪意のある実行可能ファイルを探している場合, 例は "fileextension:EXE". それをした後, スペースを残して、マルウェアが作成したと思われるファイル名を入力します. ファイルが見つかった場合の表示方法は次のとおりです:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.WindowsXPの場合, ビスタ, と 7.

古いWindowsオペレーティングシステムの場合

古い Windows OS では、従来のアプローチが有効なはずです:

1: クリックしてください スタートメニュー アイコン (通常は左下にあります) 次に、 探す 好み.

2: 検索ウィンドウが表示された後, 選ぶ より高度なオプション 検索アシスタントボックスから. 別の方法は、をクリックすることです すべてのファイルとフォルダ.

3: その後、探しているファイルの名前を入力し、[検索]ボタンをクリックします. これには時間がかかる場合があり、その後結果が表示されます. 悪意のあるファイルを見つけた場合, あなたはその場所をコピーまたは開くことができます 右クリック その上に.

これで、ハードドライブ上にあり、特別なソフトウェアによって隠されていない限り、Windows上の任意のファイルを検出できるはずです。.

Bloom.exe FAQ

What Does Bloom.exe Trojan Do?

The Bloom.exe トロイの木馬 悪意のあるコンピュータプログラムです 破壊するように設計された, ダメージ, または不正アクセスを取得する コンピュータシステムに. 機密データを盗むために使用できます, システムを支配する, または他の悪意のある活動を開始する.

トロイの木馬はパスワードを盗むことができますか?

はい, トロイの木馬, Bloom.exeのように, パスワードを盗むことができます. これらの悪意のあるプログラム are designed to gain access to a user's computer, 被害者をスパイ 銀行口座の詳細やパスワードなどの機密情報を盗む.

Can Bloom.exe Trojan Hide Itself?

はい, できる. トロイの木馬は、さまざまな手法を使用して自分自身を隠すことができます, ルートキットを含む, 暗号化, と 難読化, セキュリティスキャナーから隠れて検出を回避するため.

トロイの木馬は工場出荷時設定にリセットすることで削除できますか?

はい, トロイの木馬はデバイスを出荷時設定にリセットすることで削除できます. これは、デバイスを元の状態に復元するためです。, インストールされている可能性のある悪意のあるソフトウェアを排除する. 工場出荷時設定にリセットした後でもバックドアを残して再感染する、より洗練されたトロイの木馬があることに留意してください。.

Can Bloom.exe Trojan Infect WiFi?

はい, トロイの木馬が WiFi ネットワークに感染する可能性があります. ユーザーが感染したネットワークに接続したとき, このトロイの木馬は、接続されている他のデバイスに拡散し、ネットワーク上の機密情報にアクセスできます。.

トロイの木馬は削除できますか?

はい, トロイの木馬は削除可能. これは通常、悪意のあるファイルを検出して削除するように設計された強力なウイルス対策プログラムまたはマルウェア対策プログラムを実行することによって行われます。. ある場合には, トロイの木馬を手動で削除する必要がある場合もあります.

トロイの木馬はファイルを盗むことができますか?

はい, トロイの木馬がコンピュータにインストールされている場合、ファイルを盗むことができます. これは、 マルウェア作成者 またはユーザーがコンピュータにアクセスして、そこに保存されているファイルを盗む.

トロイの木馬を削除できるマルウェア対策?

などのマルウェア対策プログラム スパイハンター トロイの木馬をスキャンしてコンピュータから削除することができます. マルウェア対策を最新の状態に保ち、悪意のあるソフトウェアがないかシステムを定期的にスキャンすることが重要です.

トロイの木馬は USB に感染する可能性があります?

はい, トロイの木馬は感染する可能性があります USB デバイス. USB トロイの木馬 通常、悪意のあるファイルをインターネットからダウンロードしたり、電子メールで共有したりすることで拡散します。, allowing the hacker to gain access to a user's confidential data.

About the Bloom.exe Research

SensorsTechForum.comで公開するコンテンツ, this Bloom.exe how-to removal guide included, 広範な研究の結果です, 特定のトロイの木馬の問題を取り除くためのハードワークと私たちのチームの献身.

How did we conduct the research on Bloom.exe?

私たちの調査は独立した調査に基づいていることに注意してください. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そのおかげで、最新のマルウェア定義に関する最新情報を毎日受け取ることができます, さまざまな種類のトロイの木馬を含む (バックドア, ダウンローダー, infostealer, 身代金, 等)

さらに, the research behind the Bloom.exe threat is backed with VirusTotal.

トロイの木馬によってもたらされる脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.