アダルトコンテンツを閲覧しているユーザーに基づくランサムウェアスケアウェアの試みは目新しいものではありませんが、成功することがよくあります。. まったく新しいそのようなキャンペーンは、iOSモバイルSafariブラウザのLookout研究者によって最近検出されました, デバイスでわいせつなコンテンツを閲覧したユーザーから金銭を強要する. 幸運, 攻撃の原因となった脆弱性は、月曜日のiOSパッチでパッチが適用されました.

キャンペーンはどのように実施されましたか?

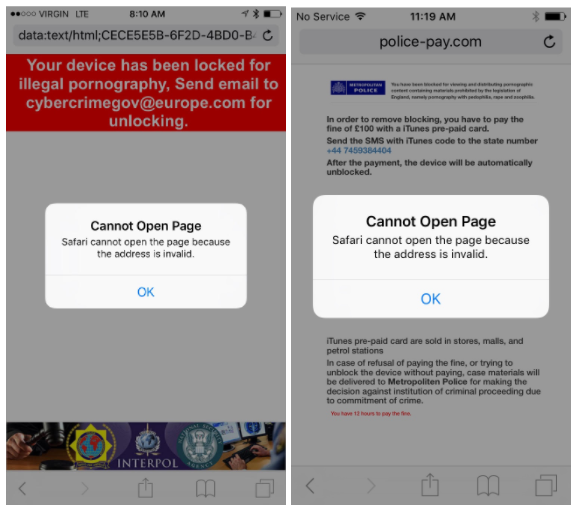

ランサムウェア / スケアウェアキャンペーンは、SafariがJavaScriptポップアップを表示する方法に関連する脆弱性に基づいて構築されました. 攻撃者は、Mobile Safariでこれらのポップアップダイアログの処理を悪用し、ユーザーがブラウザを使用できないようにしました。. その間, 脅迫 (したがって、この戦術のスケアウェア名) 被害者に支払いを強制するためのメッセージが表示されます. 身代金がiTunesギフトカードの形で支払われるまで、被害者はブロックされます.

関連している: iPhoneとiPadでAppleのiOSアクティベーションロックをバイパスする方法

でも, なので 説明 Lookoutによる:

知識のあるユーザーは、iOS設定を介してブラウザのキャッシュをクリアすることでMobile Safariの機能を復元できます。攻撃は実際にはデータを暗号化せず、身代金を保持しません。. その目的は、被害者がデータを回復したりブラウザにアクセスしたりするために身代金を支払う必要がないことに気付く前に、ブラウザのロックを解除するためにお金を払うように被害者を怖がらせることです。.

幸いなことに, 攻撃対象領域はiOSで完全に根絶されました 10.3 パッチ. このパッチにより、MobileSafariがWebサイトのポップアップダイアログを処理する方法が変更されました, 「「アプリ全体を引き継ぐのではなく、タブごとに作成する」.

攻撃は当初、iOSを実行している会社のユーザーの1人によってLookoutのサポートデスクに報告されました 10.2. ユーザーは、ウェブサイトにアクセスした後、ブラウザを制御できなくなったと述べました. 研究者によると、このコードに基づく攻撃は、古いバージョンのiOS向けに開発されたようです。, iOSのように 8. でも, ポップアップダイアログの悪用はiOSまで可能でした 10.3.

加えて, このスケアウェアキャンペーンの背後にいる詐欺師が、露骨なコンテンツを検索している潜在的な被害者を捕まえるために大量のドメインを購入した可能性が非常に高いです。.