Bitdefenderセキュリティ研究者がクリックボットを発見しました, 企業のGoogle広告収入を継続的に悪用しているRedirector.Pacoと呼ばれる. クリスティーナ・ヴァタマヌ, RăzvanBenchea, そしてAlexandruMaximciucは、ボットネットの活動開始が9月にさかのぼることを発見しました。 2014. それ以来, 以上 900,000 コンピューターが影響を受けています. 犠牲者はインドにいます, マレーシア, ギリシャ, とアメリカ.

Bitdefenderセキュリティ研究者がクリックボットを発見しました, 企業のGoogle広告収入を継続的に悪用しているRedirector.Pacoと呼ばれる. クリスティーナ・ヴァタマヌ, RăzvanBenchea, そしてAlexandruMaximciucは、ボットネットの活動開始が9月にさかのぼることを発見しました。 2014. それ以来, 以上 900,000 コンピューターが影響を受けています. 犠牲者はインドにいます, マレーシア, ギリシャ, とアメリカ.

Redirector.Pacoはどのように機能しますか?

このマルウェアの目的は、Googleなどの人気のある検索エンジンを使用しているときに表示されるすべてのトラフィックをリダイレクトすることです。, Yahoo, とBing. クリックボットは、結果をGoogleカスタム検索から取得した結果に置き換えることを目的としています, 詐欺師がAdSenseプラットフォームからお金を稼ぐように.

詳細については 最近のスパムボットネットキャンペーン

Googleの 検索向けAdSenseプログラム カスタム検索エンジンの検索結果ページに広告を配置します, その後、AdSenseパートナーとの広告収入の一部を分割します. 悪意のあるクリックボットは、被害者のマシンのレジストリを微調整することにより、そのトラフィックをリダイレクトします. これがRedirector.Pacoが行うことです:

それは変更します “AutoConfigURL” と “AutoConfigProxy” からの値 “インターネット設定” ユーザーが行うすべての要求に対してレジストリキー, PAC (プロキシ自動設定) ファイルが照会されます. このファイルは、トラフィックを別のアドレスにリダイレクトするようにブラウザに指示します.

不正行為を認識する方法?

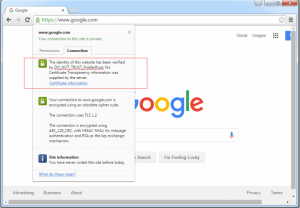

クリックボットはまた、検索結果を信頼できるものにしようとします. でも, 経験豊富な目は、結果の本質を明らかにする可能性のある詳細を見つけることがあります. Bitdefenderのリサーチトリオによって説明されているように, それらの兆候は次のとおりです:

- 「プロキシトンネルを待機しています」や「ブラウザのステータスバーにダウンロードが見つかりました」などのメッセージ;

- Googleページの読み込みに非常に長い時間がかかる場合があります;

- クリックボットは、ページ番号の上に通常の黄色の「o」文字を表示しません.

ユーザーは、Redirector.Pacoが次のような侵害されたソフトウェアバンドルに存在することも知っておく必要があります。 ユーチューブのダウンローダ, WinRARの海賊版, KMSpico, とスタードックスタート. フリーウェアや海賊版ソフトウェアは、マルウェアの侵入に関連していることがよくあります. そうは言っても, マルウェアを回避する最善の方法は、フリーウェアのページを避けることです, 強力なマルウェア対策保護を維持します.

これが完全です 技術概要 Redirector.Pacoの.

スパイハンタースキャナーは脅威のみを検出します. 脅威を自動的に削除したい場合, マルウェア対策ツールのフルバージョンを購入する必要があります.SpyHunterマルウェア対策ツールの詳細をご覧ください / SpyHunterをアンインストールする方法