悪質なTeslaCryptランサムウェアの新しい亜種がWebを巡回しています. 今回, 悪意のある脅威は、.vvvファイル形式でファイルを暗号化することです. システムに影響が出ると, 複数のフォルダ内に何千ものファイルを作成します, 身代金メモが添付されている「how_recover+abc」ファイルと一緒に.

| 名前 | TeslaCrypt |

| タイプ | ランサムウェア, ランサムウェア型トロイの木馬 |

| 簡単な説明 | ユーザーのファイルを暗号化します. 復号化キーはコンピューターに保存されません. |

| 症状 | 拡張子が.vvvのファイルを暗号化します, 復号化.exeを作成します, 復号化.html, ほぼすべてのフォルダにあるdecrypt.txtファイル. how_recover+abc.htmlファイルとhow_recover+abc.txtファイルに新しい身代金メモをドロップします. |

| 配布方法 | メールの添付ファイル, スパムメール, 疑わしいサイト |

| 検出ツール | マルウェア除去ツールをダウンロードする, システムがマルウェアの影響を受けているかどうかを確認する |

| ユーザー体験 | フォーラムに参加して、 TeslaCryptランサムウェア. |

TeslaCryptランサムウェア–どうやって入手したのか?

このランサムウェアファミリーの他のメンバーは、Webですでに見ています。. 詳細については TeslaCrypt と AlphaCrypt.

TeslaCryptなどのランサムウェアは、さまざまな方法でシステムに侵入する可能性があります.

既知の最も一般的な配布方法は、悪意のある電子メールの添付ファイルとスパム電子メールによるものです。. 場合もあります, メール本文自体に悪意のあるコードが含まれている場合、およびメールを開くと, ユーザーは自分のコンピューターに感染します, 中のアタッチメントを開かなくても.

ソーシャルネットワークやファイル共有サービスにもTeslaCryptランサムウェアが含まれている可能性があります, 通常のファイルを装った. TeslaCryptは疑わしいWebサイトにも隠れている可能性があることに注意してください. あなたがそのようなウェブサイトを訪問したら, あなたはそれを知らなくてもあなたのシステムをTeslaCryptに感染させる危険があります.

TeslaCryptランサムウェア–説明

実行されると, 最新のTeslaCryptランサムウェアは、 150 拡張機能, より具体的には次のもの:

→.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .ジップ, .sie, .和, .ibank, .t13, .t12, .qdf, .gdb, .税, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .ゴー, .cas, .svg, .地図, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .シド, .ncf, .メニュー, .レイアウト, .dmp, .ブロブ, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .リム, .w3x, .fsh, .ntl, .arch00, .レベル, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .バー, .upk, .das, .私は、Wi, .litemod, .資産, .フォージ, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .ビック, .epk, .rgss3a, .パック, .大きい, 財布, .wotreplay, .xxx, .説明, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .TXT, .p7c, .p7b, .p12, .pfx, .ペム, .crt, .cer, .der, .x3f, .srw, .ペフ, .ptx, .r3d, .rw2, .rwl, .生, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .ベイ, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .PST, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt

TeslaCrypt脅威がこれらの拡張子を持つファイルを見つけた後, 拡張子「.vvv」. この亜種は、前のもののようなデータファイルを使用しません, また、侵入先のコンピュータに復号化キーに関する情報を保存することもありません。.

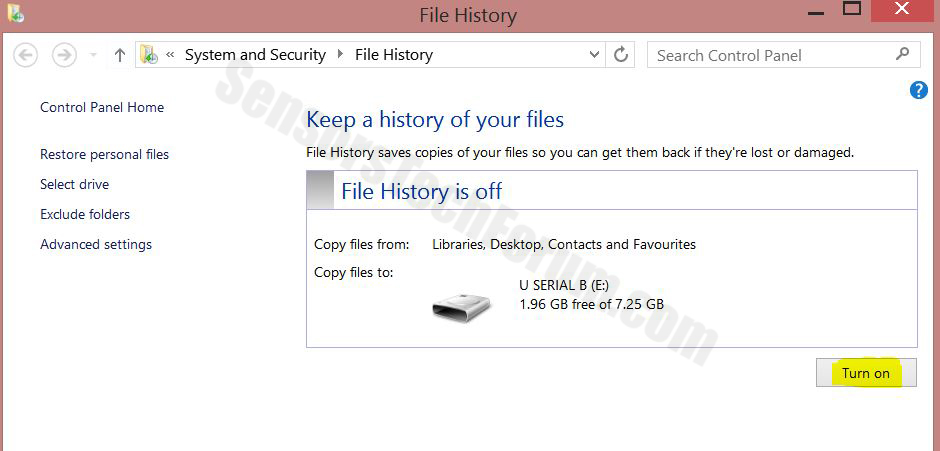

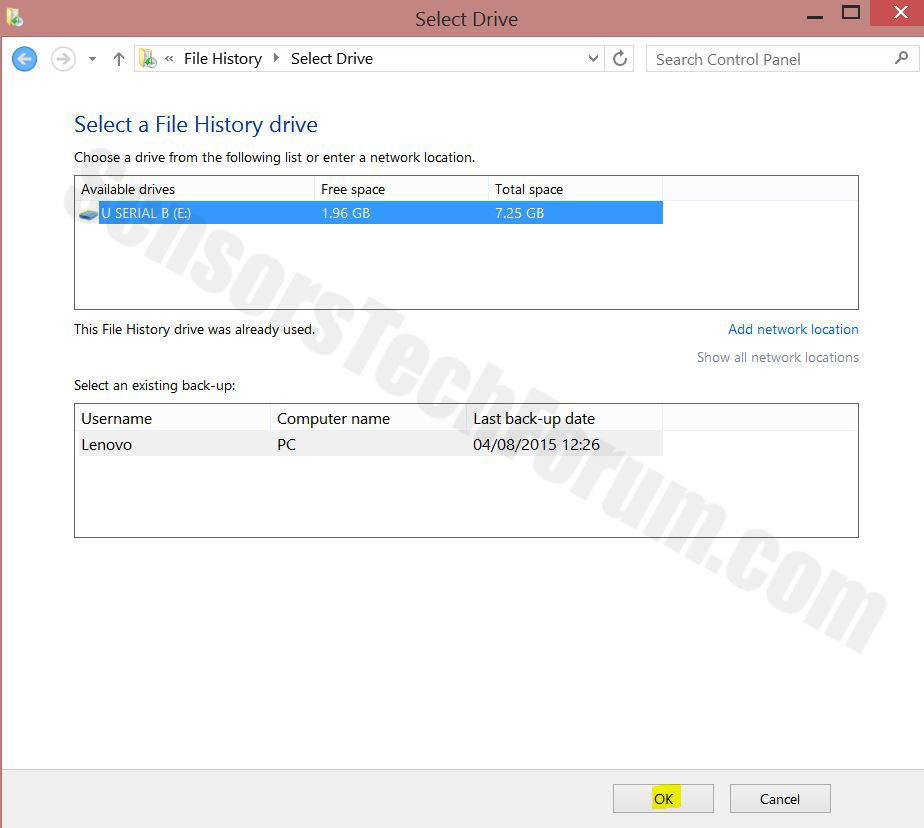

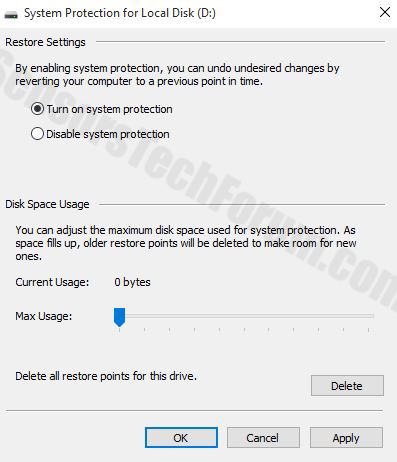

そう, 復号化が可能です, を使用して ネットワークスニファ 暗号化キーを取得するには, システム上でファイルが暗号化されている間. ネットワークスニファは、ネットワーク上を移動するデータを監視するプログラムおよび/またはデバイスです。, インターネットトラフィックやインターネットパケットなど. 攻撃が発生する前にスニファを設定している場合は、復号化キーに関する情報を取得する可能性があります. ファイルを元に戻すもう1つの方法は、外部ストレージデバイスにバックアップがある場合にファイルを復元することです。. 復号化のその他の潜在的な方法は、記事の最後にある手順に含まれています.

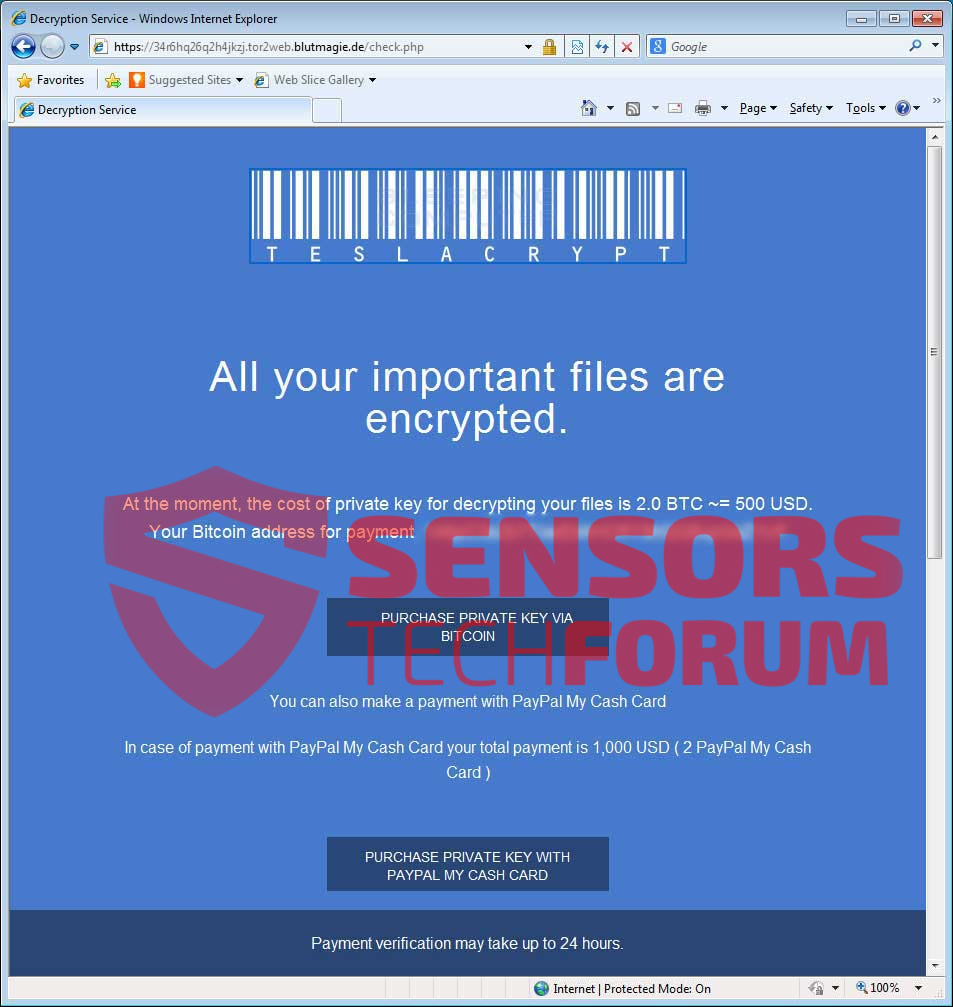

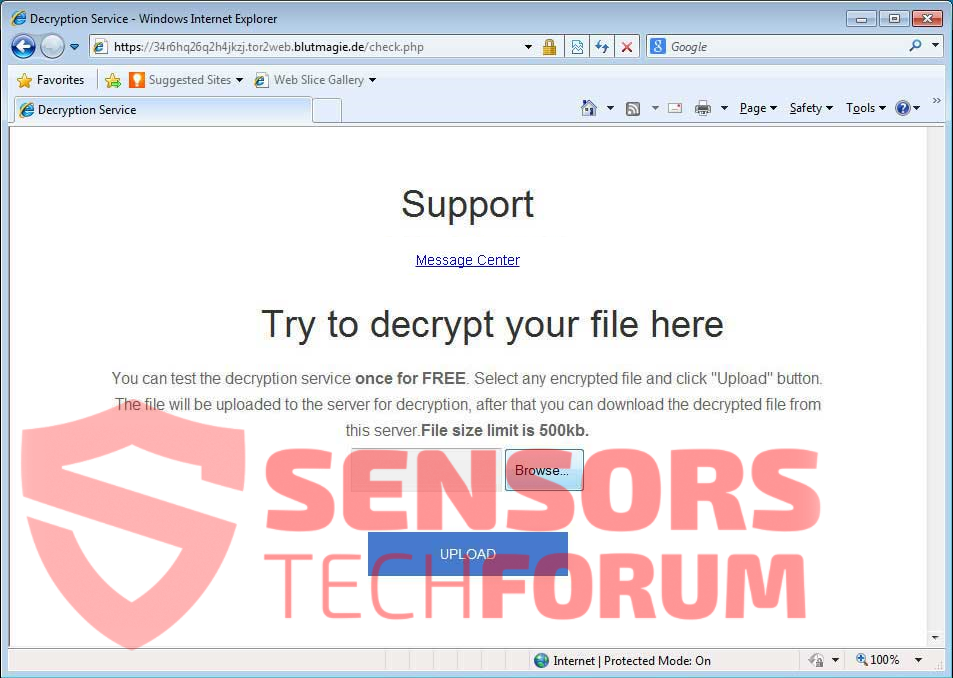

身代金メモには、次のようなさまざまな通貨で身代金を支払う方法が説明されています。, ビットコイン, Ukash, と PayPalマイキャッシュカード. メモの最後に, アップロードフォームがあります, 復号化が機能するかどうかをテストできる場所:

身代金を支払わないことをお勧めします, 復号化キーを取得する保証はありません。, 働くものは言うまでもなく. ランサムウェアは、名前の付いた何千ものファイルを作成できます: 復号化.exe, 復号化.html, と 復号化.txt, 身代金メモファイルと一緒に, how_recover + abc.txt と how_recover + abc.html.

TeslaCryptランサムウェアを完全に削除します

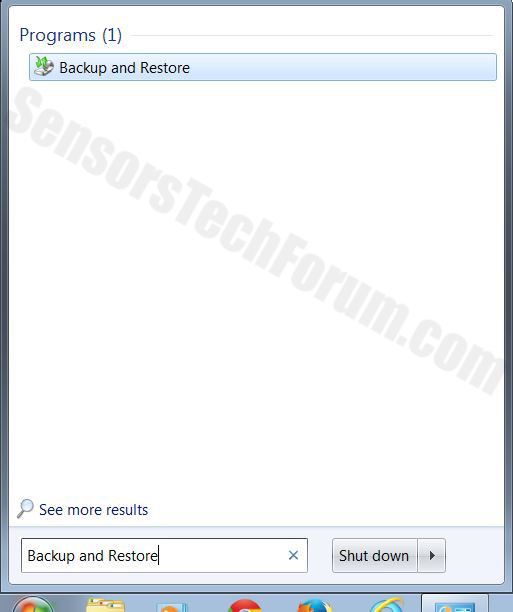

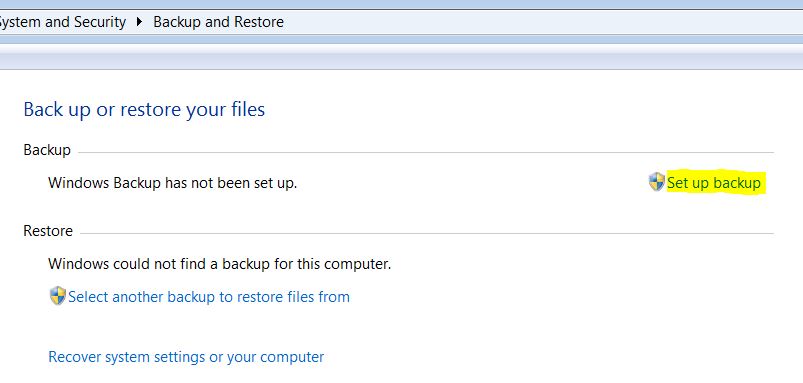

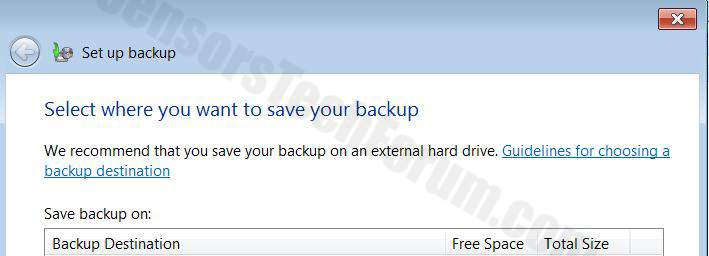

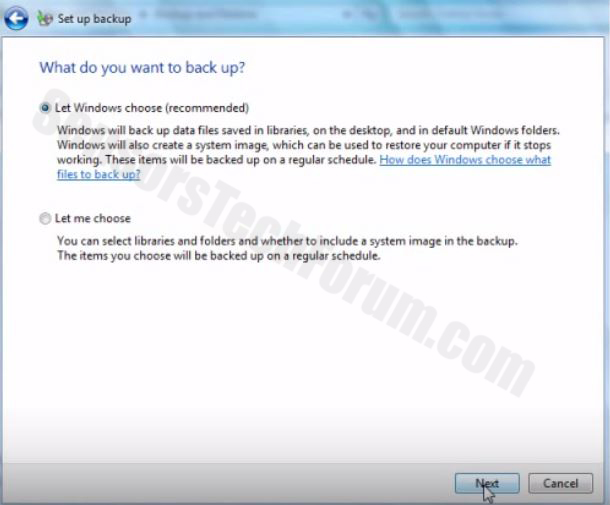

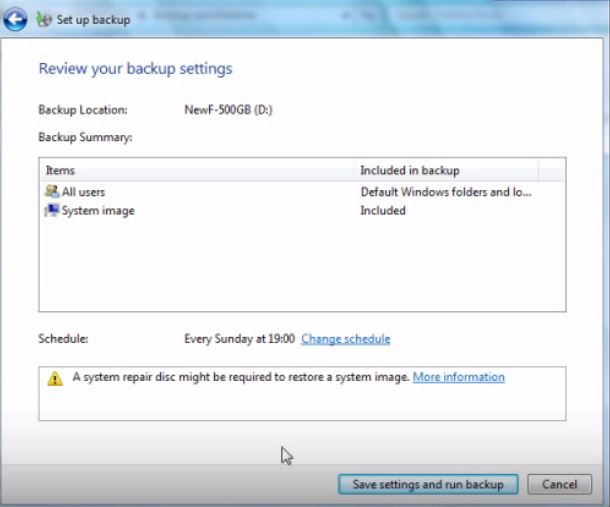

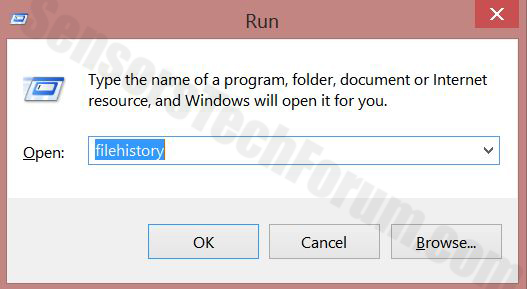

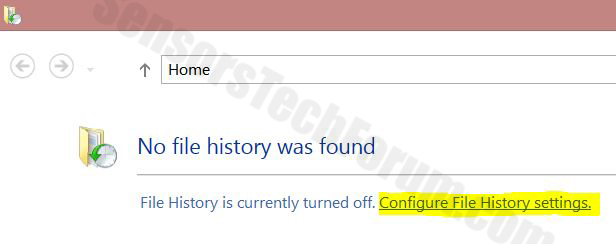

完全に削除するには TeslaCrypt コンピューターから, ウイルスを除去するための基本的な知識が必要です. 最初にシステムファイルをバックアップすることを強くお勧めします. その後, ここに記載されている指示に注意深く従ってください:

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

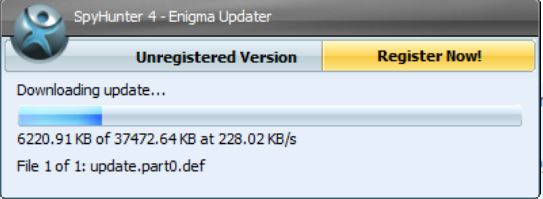

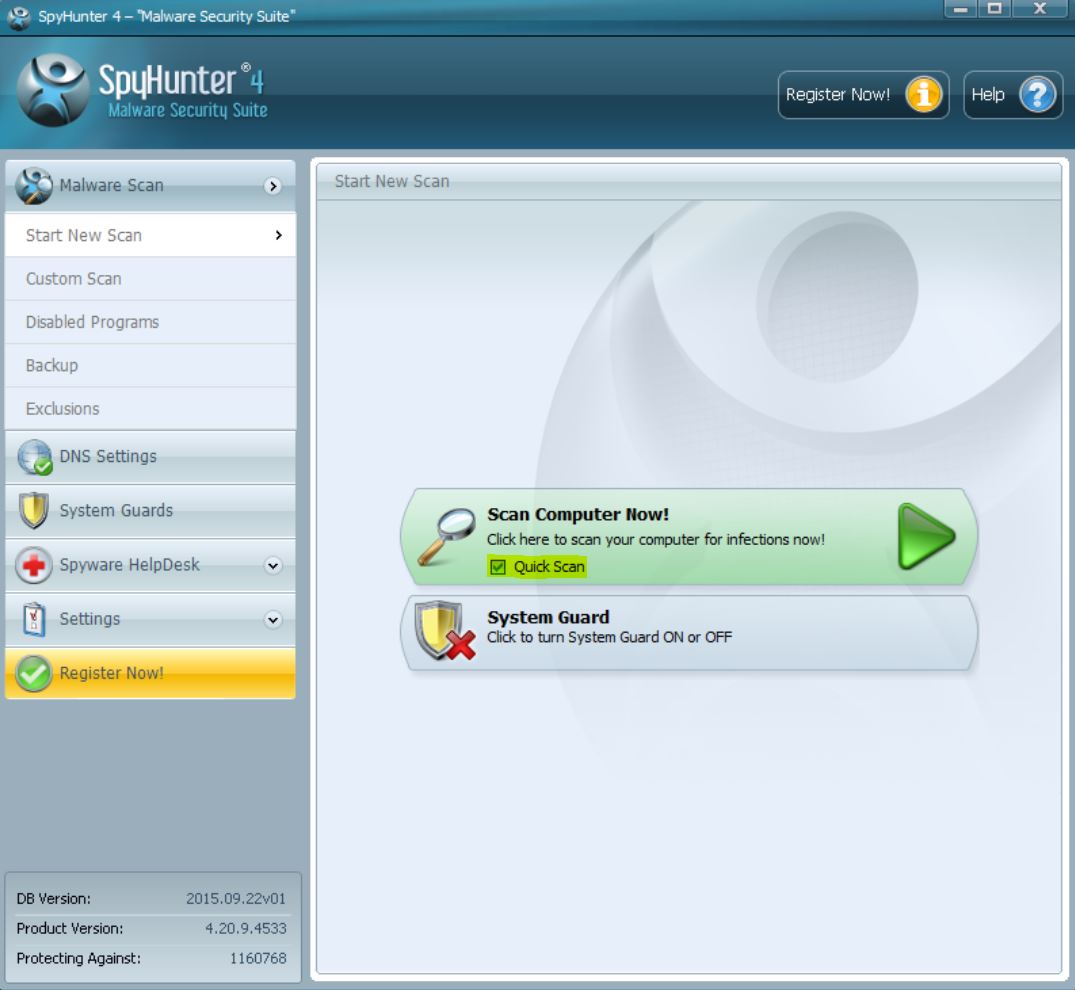

ステップ 1: SpyHunterマルウェア対策ツールを使用してTeslaCryptをスキャンします

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall TeslaCrypt and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

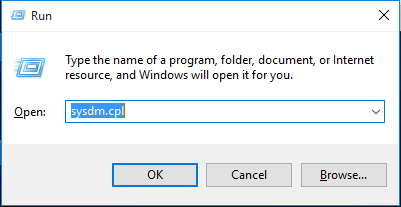

ステップ 3: レジストリをクリーンアップします, コンピューター上でTeslaCryptによって作成されました.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこでTeslaCryptによって作成されました. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

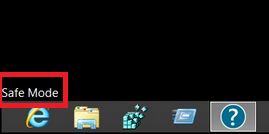

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

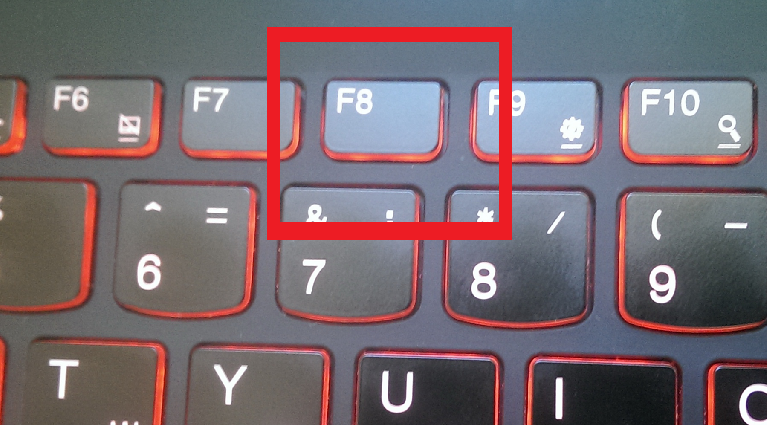

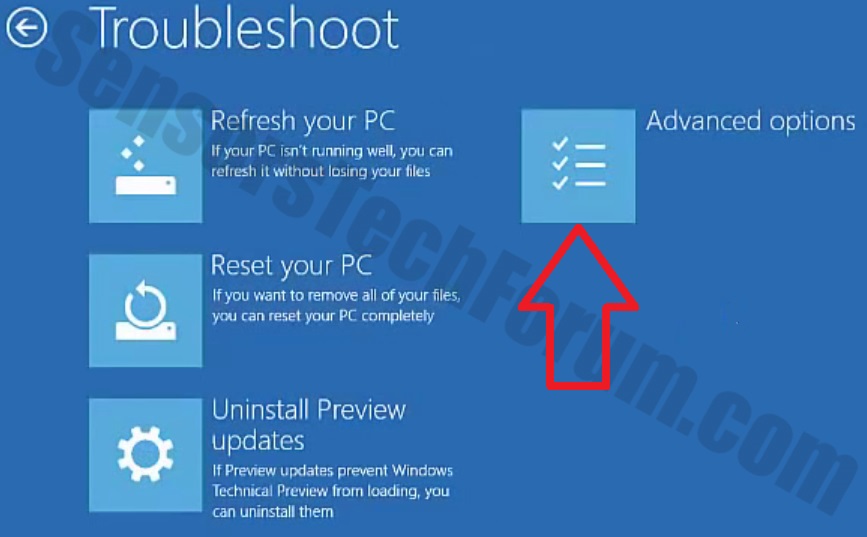

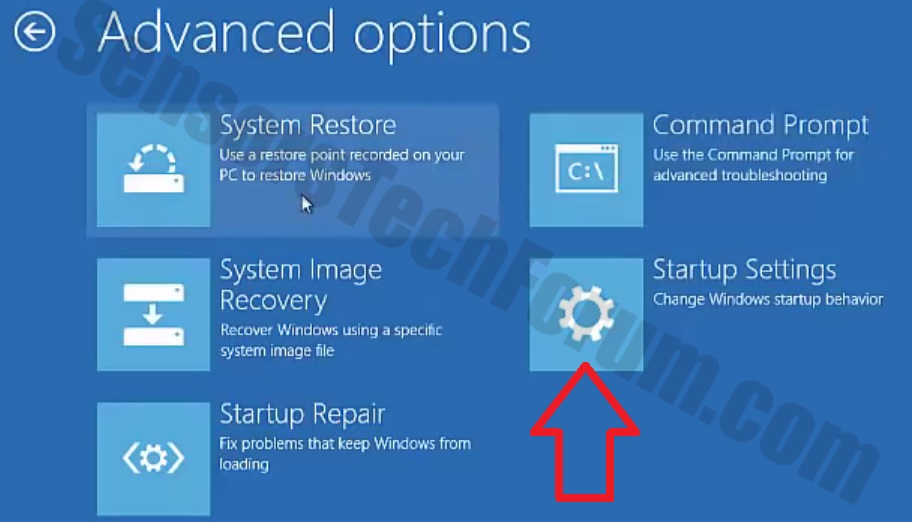

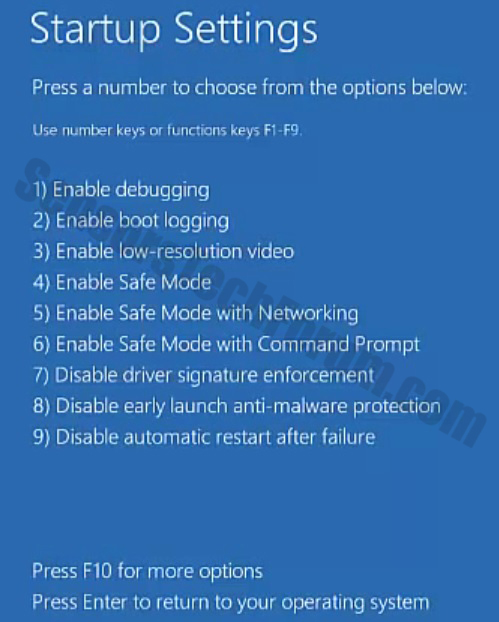

ステップ 4: PCをセーフモードで起動して、TeslaCryptを分離して削除します

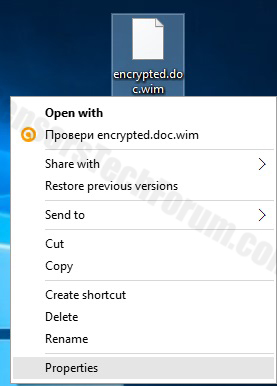

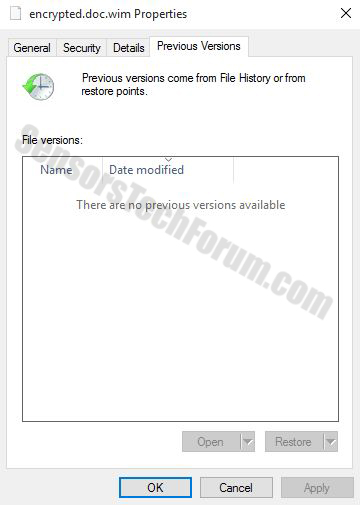

ステップ 5: TeslaCryptによって暗号化されたファイルを復元してみてください.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染とTeslaCryptは、復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目的としています. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

TeslaCrypt-FAQ

What is TeslaCrypt Ransomware?

TeslaCryptは ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does TeslaCrypt Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does TeslaCrypt Infect?

いくつかの方法で。TeslaCryptランサムウェアは、送信されることによってコンピュータに感染します。 フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of TeslaCrypt is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .TeslaCrypt files?

君は can't 復号化ツールなしで. この時点で, the .TeslaCrypt ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .TeslaCrypt ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".TeslaCrypt" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .TeslaCrypt ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of TeslaCrypt Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

TeslaCryptランサムウェアをスキャンして特定し、重要な.TeslaCryptファイルに追加の害を及ぼすことなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can TeslaCrypt Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

TeslaCryptResearchについて

SensorsTechForum.comで公開するコンテンツ, このTeslaCryptハウツー除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, TeslaCryptランサムウェアの脅威の背後にある研究は VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.

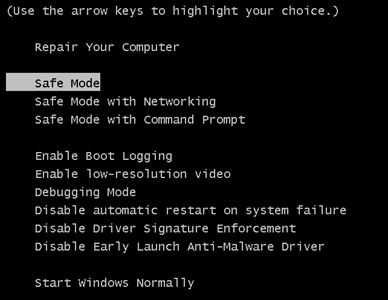

1. Windows 7、XPおよびVistaの場合.

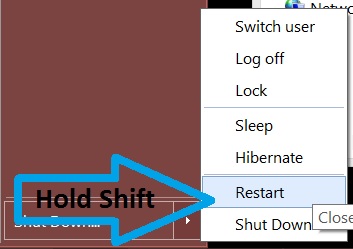

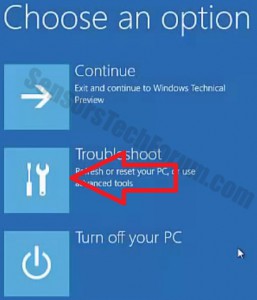

1. Windows 7、XPおよびVistaの場合. 2. Windowsの場合 8, 8.1 と 10.

2. Windowsの場合 8, 8.1 と 10.

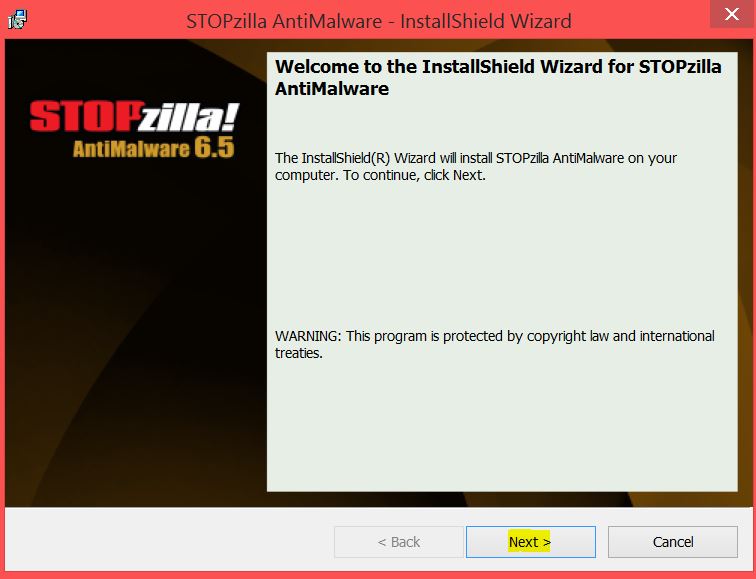

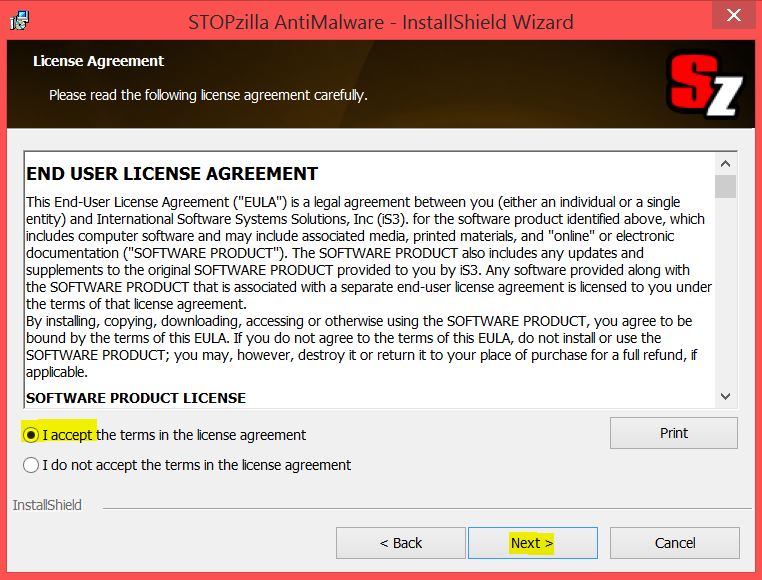

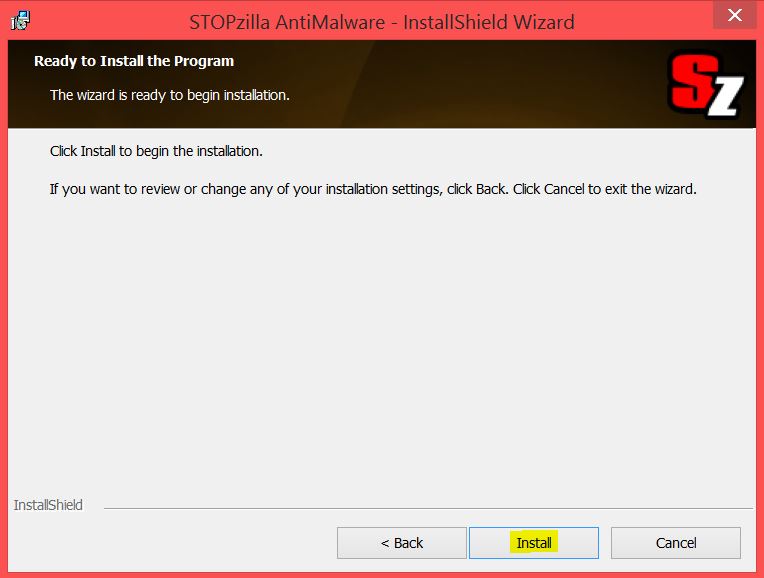

1. SpyHunterをインストールして、TeslaCryptをスキャンして削除します.

1. SpyHunterをインストールして、TeslaCryptをスキャンして削除します.

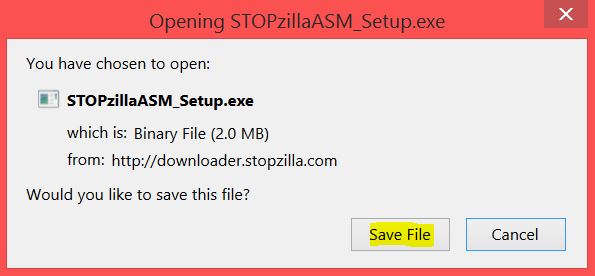

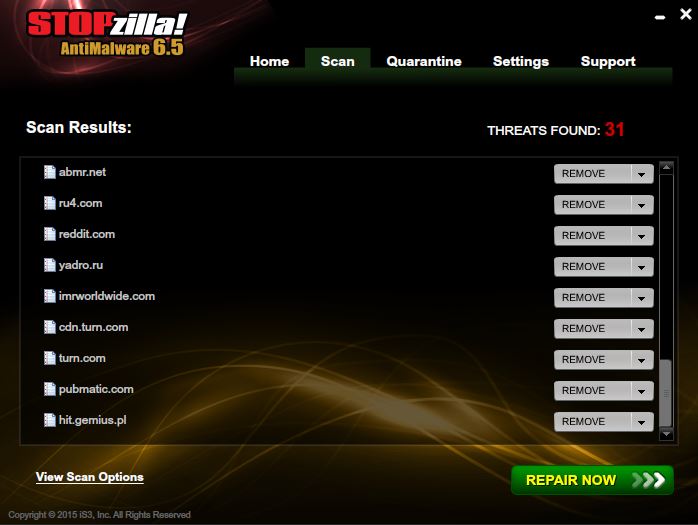

STOPZillaアンチマルウェア

STOPZillaアンチマルウェア

わかりました良い説明 , しかし、ファイルを暗号化する方法はありますか?

こんにちは,

ファイルを暗号化したすべてのユーザーへ.

TeslaCrypt の最新の亜種はまだ分析されていないため、ファイルを復号化できる可能性はほとんどありません.

ただし、次の復号化ツールを試すことはできます, 私たちのフォーラムで言及された:

sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

お願いします, あなたが意識を高めることができるように、それがうまくいったかどうかを他の人に知らせてください.

ありがとう!

ボンジュール

moi aussi piégé par tesla….

avez-vous du nouveau pour décrypter?

メルシー

buenas tardes,

actualmente me encuentro que con este problema en el servidor de la empresa donde trabajo, que tan confiable y seguro son los pasos que sugieren para la solucion a este problema?

bueno quedo en espera de sus コメント, サルド…

グラシアス.

こんにちはオマール,

TeslaCrypt に攻撃されたと聞いて申し訳ありません.

初めに, あなたが今までやってきたことを教えてください. 脅威の分離に成功しましたか?

フォーラムのトピックを参照してください:

sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

ミレーナ ブエノス ディアス,

hasta ahortia estoy recuperando las veriones anteriores de cada carpeta dentro del servidor, a que te refieres que si tengo aislado la amenaza exito?

de que manera me puedes ayudar, debido a que el foro esta en ingles y no lo entiendo muy bien, サルド

con que programa has recuperado las versiones anteriores de las carpetas que mencionas

こんにちはホセ, どのプログラムを使用しましたか?

こんにちはオマール,

私が正しく理解していれば, 以前のバージョンのフォルダを表示できます. 他のことをする前に, マルウェア対策ツールを使用して TeslaCrypt を削除する必要があります. それがどうなるか教えて. また, idunn0 @ abv.bg にメールを送っていただけると助かります。 3 また 4 暗号化されたファイルとウイルスの一部のファイル (.tmp, .置き場, .exe または .dll).

事前に感謝し、返信をお待ちしております.

Tengo todo encriptados en .vvv y no me funciono shadow explorer y trate con recuba y al recuperar sale como que nada se ha eliminado y me muestra los mismos archivos encriptados que podría hacer

グラシアス

こんにちはホルヘ, ファイルの復元を試みることができる復号化ツールがいくつかあります. でも, Teslacrypt のすべてのバージョンは、ファイル暗号化技術の異なる組み合わせを使用します.

TeslaCrypt を削除する方法は次のとおりです。: sensortechforum.com/forums/malware-removal-questions-and-guides/remove-malware-from-your-pc-completely/

解読者: BloodDolly による TeslaDecoder, Talos TeslaCrypt 復号化ツール, EaseUS データ復旧ウィザード 無料. 詳細はこちら: sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

何が起こるか教えてください.

よろしく,

ミレーナ

親愛なるミレーナ,

まず、感染ユーザーにとって有益なコメントをいただき、誠にありがとうございます。, 上記のコメントと他の参照ページもすべて読みました, どうやって試すことができるかを知る必要があります “ネットワークスニファ” このページに書いた, どのソフトウェアで ? 前もって感謝します.

ホラ・ア・トドス, mi Equipo con windows xp tambíen ha sido infectado y ahora todos los archivos están con extension .vvv, habría alguna forma de desencriptar dichos archivos? he leido por ahí en muchas páginas que por el momento es completamente imposible…

He probado varios programas de recuperación de archivos y no hay manera, ojala alguien pueda dar con alguna solucíon. Por el momento creo que he quitado el virus con Malwarebytes

こんにちはデビッド,

すぐにお知らせします, 解決策が見つかった場合…

はい、ミレーナ, tengo el mismo problema que comentan los demás me paso lo mismo, los unicos archivos que no se infectaron fue unas fotos que había recuperado con el programa recovery my file, el resto de fotos que estaban con extension jpg aun no logro recuperar, si tienes algún software para corregir el cifrado se agradece.

こんにちはオスカー, ここでデクリプタに関する情報を見つけることができます: sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

je suis infecté par teslacrypt extension .vvv j'ai le script qui a posé pb est ce que de ce script je peux trouver la clé ?

j'ai également le fichier d'origine et le fichier infecté en word et excel. je n'ai malheureusement pas trouver le fichier key.dat puis-je espérer décrypter mes fichiers svp ?

merci par avance

サミー

ボンジョルノ・ア・トゥッティ, quindi un modo per provare a recuperare i file crattati c'è o no ?? con cosa si può provare? io ho provato solo a rinominare il file ma non funziona.

Bonjour tous le monde

Mon pc est impacté par un virus ou je sais pas quoi, tous me fichiers Word, PDF, et image ainsi que les xl sont devenu .vvv

Veuillez m'informer sur une ソリューション SVP

心のこもった

ワアシック

J'ai exactement le même problème depuis ce matin,

avez-vous une réponse ?

メルシー

Même は pour moi を選びました … Infecter depuis ce matin … Tout me fichier, トン・ド・フォト・ド・ファミーユ / voyage etc est rendu avec l'extension .VVV …. エステテスラクリプト, Cryptowall,Cryptolocker….. bref je suis legerement paniquer en ce moment. Je suis presentement en train de scanner mon PC avec SpyHunter 4 …. est-ce la bonne marche a suivre ?

Est-ce que Spyhunter seras en mesure de suprimer ce virus ?

Il ya t'il espoir de reussir a tout decrypter ou ma seule alternative serais de payer la foutu rencon ?

メルシー・ア・ラヴァンス … d'un père de famille bien désespérer … マカフィー アンチウイルス … グロスゼロ !!!

こんにちはエリックとステフ, ウイルス対策プログラムは、ランサムウェアの残り物を削除する必要があります. でも, 暗号化されたファイルを復号化することはできません. すべての感染症は独特であることを心に留めておいてください, 同じランサムウェアの亜種がさらに存在する可能性があること.

ここでデクリプタに関する情報を見つけることができます: sensortechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/

ハロー, leider funktioniert keiner der Links zum フォーラム?!

“Nichts gefunden

> 404

Entschuldigen Sie bitte, aber keine Ergebnisse wurden für Ihre Anfrage gefunden. Vielleicht suchen helfen Sie zu finden verwandten Inhalten.”

Ich habe den Tesla Crypt eliminiert mit Spy Hunter.

Was bleibt sind .vvv Dateianhänge an Dateien wie .pdf .docx .doc .xls .bmp .png .pst // 電気ショック療法.

Mit welchen Programmen kann ich testen zum Encrypten der Dateien??

こんにちはペドロ,

このリンクをたどってフォーラムを開きますsensorstechforum.com/forums/malware-removal-questions-and-guides/restore-vvv-files-encrypted-by-teslacrypt-ransomware/. そこに解読者に関する情報を提供しました – BloodDolly による TeslaDecoder, Talos TeslaCrypt 復号化ツール, EaseUS データ復旧ウィザード 無料.

このバージョンが特定の場所にファイルをドロップするかどうかは誰にもわかりません? または、レジストリにその存在の手がかりを残します, 等?

また, これに関与するトロイの木馬はありますか? もしそうなら, その場所はどこでしょうか?

ヘイ・ルーク!

TeslaCrypt はトロイの木馬ランサムウェアです. これは、それ自体がトロイの木馬であることを意味します, 他のマルウェアと一緒に拡散された.

これらの場所にランサムウェアと共に投下された実行可能ファイルがありました:

%温度%

%アプリデータ%

%LocalAppData%

%プログラムデータ%

%WinDir%

またはCでランダムに: ドライブ.

しかし、このバリアントではキーのデータはドロップされませんでした, また、Windows レジストリも改ざんされていません。.

幸運, このランサムウェアのケースはすでに解決されています : sensortechforum.com/teslacrypt-master-decryption-key-available

乞うご期待!

STForum

やあ,

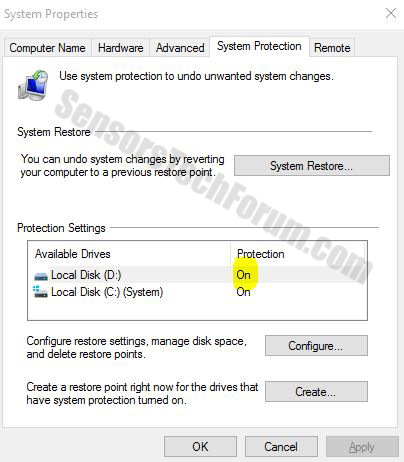

Windows のシャドウ コピーを使用して、攻撃前の以前のバージョンを復元できます。. これが一番安全な方法です. ShadowExplorer のような他のツールを使用できます-0.9-以前の正常なバージョンを回復するのに役立つポータブル.

よろしく

ザフル

いいえ ser como solucionar ロ デル カニ, e restaurado in nada

Grüß euch alle!

Nach uber 10 Jahren habe ich es wiede mal geschafft meinen PC zu infizieren. Ärgerlich das dies nur durch meine unvorsichtigkeit auf einem zweiten System passiert ist und von diesem dann alles verschlüsselt wurde.

Da ich mit einigen Antiviren usw. (bitDefender は私の経験を生かしました! 台 15.05.2018) drüber gefahren bin ist das System sauber aber ich kann leider nicht mehr sagen welches genau den PC befallen hat.

ミレーナ・ディミトロワ

Alle dateien enden mit .2226499124.ransomed@india.com und beim ausführen wird angezeigt das es eine MS-Dos anwendung sei.

日付タイプ: MS-DOS-Anwendung (.com)

2226499124 wäre ja meine ID bei den Spasten!

ransomedia@india.com wird sicher nicht die Dateienendung sein.

Können Sie mir behilflich sein?

Kann ich noch etwas tun um Ihnen mehr Informationen zu geben?

Bendake mich schon mal im Voraus

アシス