緊急治療室で忙しい夜を想像してみてください. 関係するいくつかの車両が事故に巻き込まれました, 失血した少女が救急車で運ばれました. 当然, 輸血はERでよくあることです, ですから、スタッフ全員が準備をしている間、看護師は血液銀行に駆け寄って数ユニットをつかみます.

でも, 彼女がそこに着いたとき, 彼女はいくつかの非常に悪いニュースを受け取ります. 血液銀行の冷凍システムが突然一気に誤動作しました, 保存されているすべての血液ユニットを使用できなくする. 何が悪かったのか誰にもわからない. 看護師が手ぶらでERに戻ると, その少女の命を救う医師のチャンスはちょうど大幅に減少しました.

これはグレイズ・アナトミーのエピソードのように聞こえるかもしれません, しかし、イスラエルのハッカーや活動家であるNoamRotemとRanLによって発見されたように、それは私たちの誰にとっても非常に簡単に現実になる可能性があります。, と緊密に協力する人 安全探偵 研究所.

重大なセキュリティ違反が原因, ほぼすべての人が病院の冷凍および温度制御システムにアクセスできます, 主要なスーパーマーケットチェーン, 世界中の製薬会社やその他の施設. これは、私たちのほとんどがおそらく想像もしていなかった方法で私たち全員を危険にさらします.

モノのインターネットは私たち全員を危険にさらしていますか?

リソースデータ管理, 制御およびリモート監視ソリューションを製造するスコットランドの会社, その温度制御システムを世界中の国々の施設に販売しています. ユーザーはダッシュボードを介して冷凍システム内のすべてのデバイスを制御できます, 温度調節を含む, 霜取り, もっと.

それが判明したとして, これらのオンラインシステムのハッキングは、1、2、3、または1、2、3、4と同じくらい簡単です。, 正確には. それらはすべてデフォルトのユーザー名とデフォルトのパスワードとして「1234」が付属しています. システム管理者がこれらの資格情報を変更することはめったにありません.

これらのダッシュボードには、任意のブラウザからアクセスできます, 保護されていないHTTPプロトコルと 9000 ポート (または時々 8080, 8100, または単に 80). 病院の冷凍システムを台無しにしようとしているテロリストは、特に洗練された、または経験豊富なハッカーである必要はありません。. インターネットに接続し、適切なURLを使用しているほとんどの人が、データとレポートを表示できます。, 設定と構成を変更する, 冷蔵庫と冷凍庫の温度を変更する, またはボタンをクリックして完全に解凍します.

非常に簡単, 実際には, オンラインでシステムを見つける方法をオフィスの秘書に指示したとき, 彼女はすぐにドイツの冷却施設と英国の病院で接続されたデバイスを見つけることができました, Googleを単独で使用する.

今, 私たちの秘書がハエを傷つけることは決してありませんが, 潜在的なテロリストまたは攻撃者はShodanを簡単に使用できます, の検索エンジン インターネットに接続されたデバイス, 何千ものデバイスを識別するため.

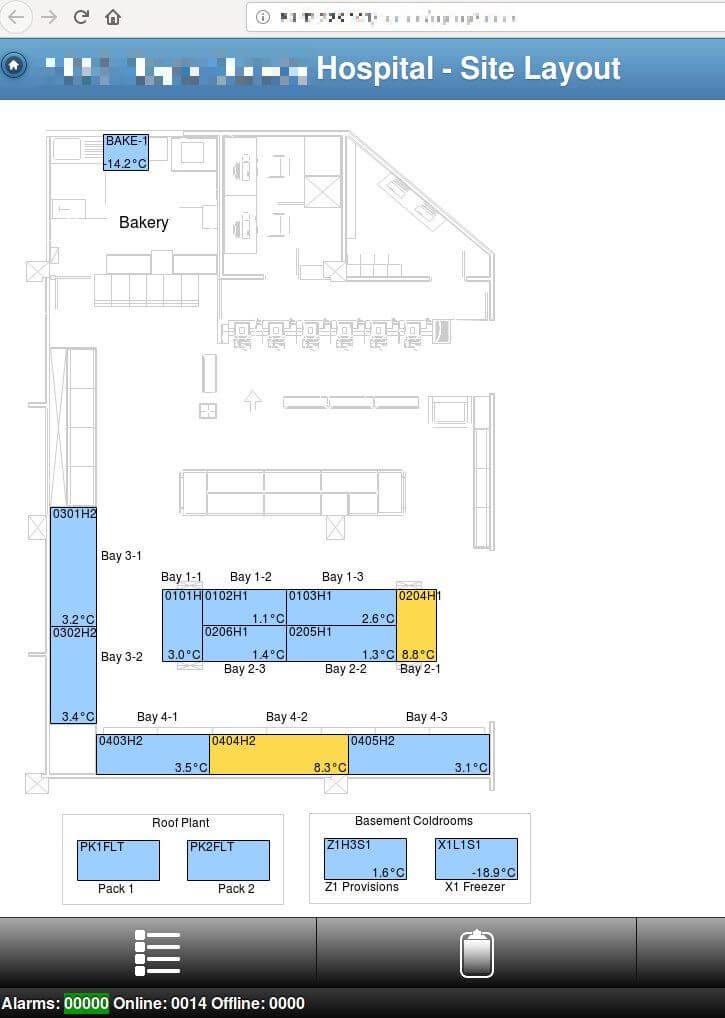

この英国に本拠を置く病院のサイトレイアウト, 例えば, 簡単にアクセスできます. 誰でもこれらの冷却装置の温度を変更できます. 中に何が保存されているのか想像するしかありません. 血液ユニット? 温度に敏感な医薬品?

それは生と死の問題であり、公衆衛生です

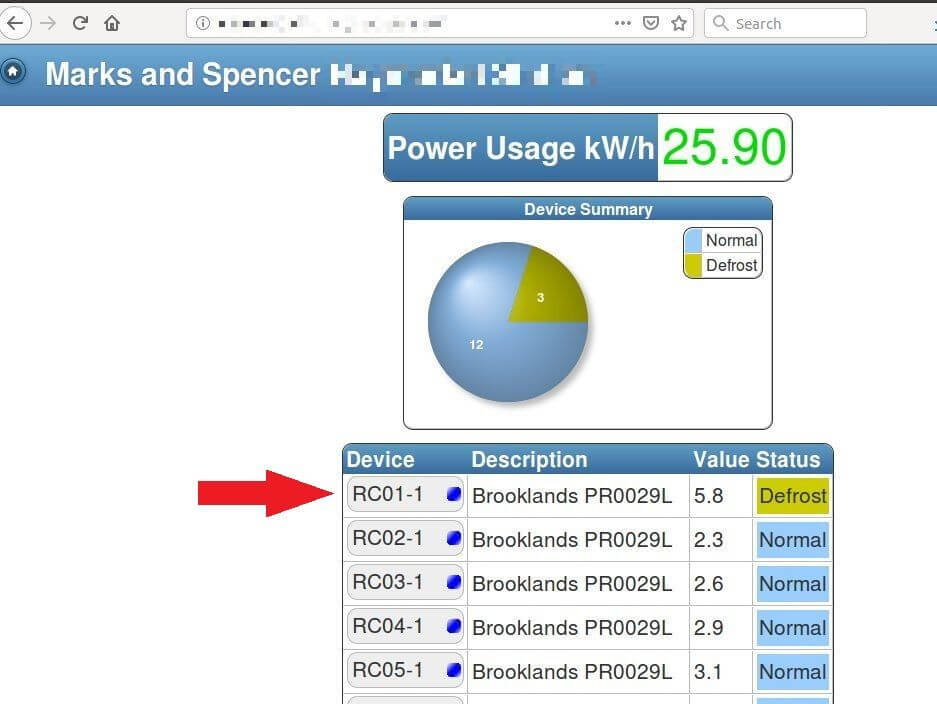

危険にさらされているのは病院だけではありません. これらの制御システムは、世界中の主要なスーパーマーケットチェーンで使用されています, マークを含む & スペンサー, オカド, ウェイオン, と他の多く.

基本的なスキャンにより、英国の何百ものインストールが明らかになります, オーストラリア, イスラエル, ドイツ, オランダ, マレーシア, アイスランド, および他の多くの国. 各インストールには数十台のマシンがあります, 何千もの脆弱なマシンを見ています. それらのいくつかは、お気に入りの食料品店で簡単に見つけることができます.

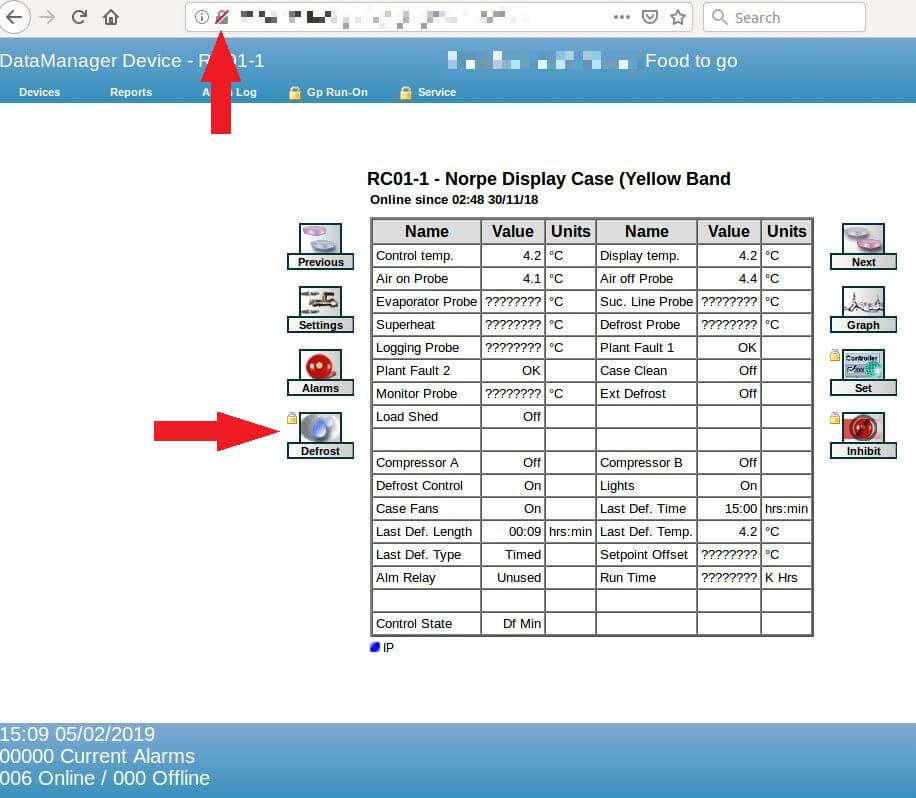

ここでは、それらのマシンの1つである大型スーパーマーケットの陳列ケースに関する詳細なデータを確認できます。. セキュリティで保護されていないURLからアクセスできることに注意してください. この機械を解凍するには, ボタンをクリックして、デフォルトのユーザー名とパスワードを入力するだけです。.

今, 最大の競合他社の評判を破壊しようとしているスーパーマーケットチェーンを想像してみてください. 基本的な技術知識を持っている人なら誰でも、競合他社の冷凍システムに簡単に侵入する可能性があります, 冷凍食品を解凍し、何度も再冷凍します.

マークス&スペンサーのこのブランチのマシンをいじくりまわす, 例えば, あなたがする必要があるのは、リストにあるデバイスを選択することだけです. あなたがそれらの中に何が入っているのかわからないと仮定して, あなたもそれらすべてで遊ぶことができます. このオンラインシステムは確かにあなたを止めるつもりはありません.

もちろん, リスクにさらされているのは競合他社の評判だけではありません–それは公衆衛生です. 私たちの健康. 不吉な意図を持った個人や団体は、マウスを数回クリックするだけで食中毒の大流行を引き起こす可能性があります.

私たちは多くの人がこれを低くかがむことをいとわないだろうと信じたいのですが, 私たちは皆、ビジネスの世界が得ることができることを知っています…よく, 汚れた. そして、冷蔵庫の中のすべての食べ物がそこに着く前に適切な状態に保たれていることを知っているので、夜はよく眠れます.

このシステムでは、ユーザーデータにアクセスして変更することもできます, 警報システム, もっと:

落ち着け

モノのインターネットのこの時代に, システム管理者は、リモートシステムを保護するために特別な注意を払う必要があります, メーカーのデフォルトに依存することはありません. これは、文字通り生と死の問題である場合に特に当てはまります, これらの例で見たように.

でも正直に言うと, このようなシステムのメーカーは、より多くの責任を負うことを期待しています, そして、すべての顧客がセキュリティリスクとそれらを防ぐ方法を認識していることを確認します. 特に彼らの顧客が私たちがすべての食べ物を買う店であり、私たちが知っている病院が緊急時に私たちの世話をするとき.

著者について: カトリーナ・スベンソン

Katrinaは、SafetyDetectiveResearchLabのセキュリティ研究者およびWeb開発者です。.