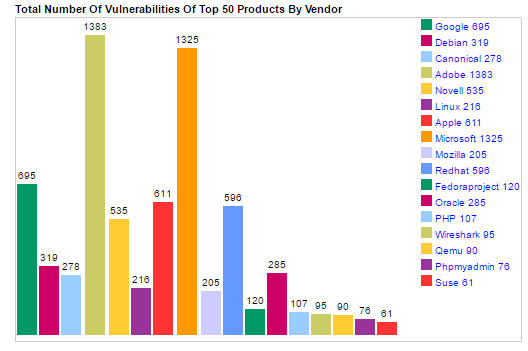

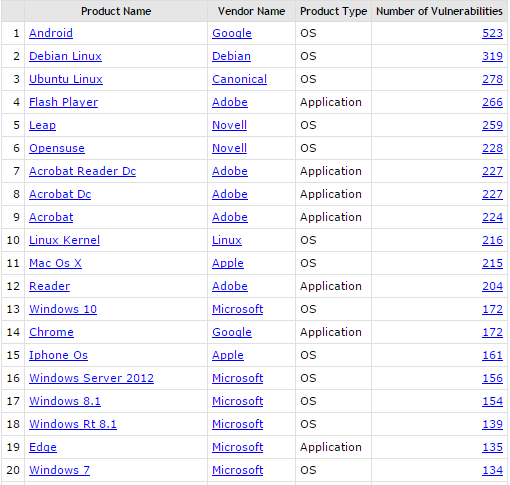

CVE Details heeft een gedetailleerde lijst van de top vrijgegeven 50 producten en leveranciers vooral getroffen door beveiligingslekken in 2016. In termen van producten, de compilatie wordt geleid door Google's Android, die in totaal gerapporteerde 523 kwetsbaarheden. Echter, als het gaat om leveranciers, Adobe is op de top van de lijst met 1383 gerapporteerde gebreken.

Verwant: CVE-2016-7855 Flash Bug Exploited in Limited Attacks

De analyse is gebaseerd op gebreken die door MITRE Common Vulnerabilities and Exposures databank. Het is inderdaad een vrij nauwkeurige dataset - de cijfers blijkt dat in totaal 10,098 kwetsbaarheden werden bekendgemaakt en toegewezen nummers in heel 2016. Het nummer kan alleen groter zijn als de statistieken van andere databases zijn opgenomen.

Android wordt gevolgd door de Debian Linux-besturingssysteem met 319. Volgende op de lijst is Canonical's Ubuntu Linux met 217. Adobe Flash Player is de vierde, met 266 gerapporteerde bugs. Tot onze eigen verbazing, dit jaar Apple's Mac OS X heeft een patch belasting groter dan Microsoft's Windows 10. Mac OS X heeft een vaste 215 gebreken, terwijl Windows 10 heeft gepatcht 172 kwetsbaarheden. Microsoft Edge, die is aangeprezen als de meest veilige browser, is op de 19e positie, met 135 kwesties.

Verwant: CVE-2016-5195, Tal van gebreken vast in Android's december Bulletin

Hier is de exacte top 20 lijst, de rest kunt u controleren CVE Details's pagina:

Meer over CVE's

In principe, een CVE kan worden aangeduid als een catalogus van bekende bedreigingen van de veiligheid. Zoals zichtbaar door de naam, de bedreigingen zijn meestal verdeeld in twee grote subcategorieën:

Kwetsbaarheden.

In principe, kwetsbaarheid is niets anders dan een software fout die een slechte acteur in staat stelt om een systeem of netwerk aan te vallen door het direct toegang tot deze. Kwetsbaarheden kan een aanvaller op te treden als een super-user of zelfs een systeembeheerder en waarbij hem volledige toegang privileges toe te staan.

blootstellingen.

Exposure is een beetje anders. Het voorziet in een kwaadaardige acteur met indirecte toegang tot een systeem of een netwerk. Een blootstelling kan een hacker in staat stellen om gevoelige informatie te oogsten in een geheime manier.

CVE's dienen aan de manier waarop gemaakte beveiligingslekken en blootstellingen worden geïdentificeerd standaardiseren; een proces dat is heel belangrijk beveiligingsbeheerders. Dankzij de standaardisatie, ze konden toegang tot specifieke technische details over actieve bedreigingen door de CVE informatiebronnen.

De CVE-database wordt gesponsord door het Amerikaanse Department of Homeland Security en de US-CERT. De not-for-profit organisatie MITRE CVE handhaaft de catalogus en de website die beschikbaar is voor het publiek. MITRE beheert ook de CVE Compatibility Program dat het gebruik van standaard CVE-id's bevordert door geautoriseerde CVE Numbering Authorities.