Wat is blanco ransomware?

Dit artikel is gemaakt om u te helpen door uit te leggen hoe te verwijderen Blank Ransomware virus van uw computer systeem en hoe te herstellen .blanco versleutelde bestanden.

De Blank ransomware is een nieuw ontdekte virus dat lijkt op een originele bedreiging gemaakt door een onbekende persoon of groep. Het voegt de .blank uitbreiding van de betreffende bestanden en kan essentiële systeeminstellingen wijzigen.

bedreiging Samenvatting

| Naam | Blanco |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | Het belangrijkste doel van de Blank Ransomware is om gevoelige gebruiker bestanden te coderen en af te persen van de slachtoffers voor een losgeld betaling van het recht. |

| Symptomen | De LockMe ransomware component verwerkt doelbestanden en hernoemt ze met de .blank extensie. |

| Verwijderingstijd | Ongeveer 15 notulen (voor een volledige systeemscan) |

| Removal Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

Lege Ransomware - infectieproces

De Blank ransomware kan worden gedistribueerd met behulp van verschillende strategieën. Afhankelijk van de specifieke aanval campagne van de hackers gebruik kunnen maken van verschillende mechanismen die met het oog op de infectie verhouding te maximaliseren kan worden aangepast. Meestal zijn de meest populaire manier is om te coördineren e-mail spam-berichten dat social engineering-elementen omvatten. De hackers verdelen deze berichten om de gebruikers ertoe in interactie met een kwaadaardige element die leidt naar het virus Blank ransomware infectie.

De e-mails zelf kan bevatten bestandsbijlagen die leiden tot de infecties zodra ze worden uitgevoerd. In bepaalde situaties kunnen zij in archieven met een wachtwoord beveiligd worden geplaatst, de vereiste strings kan de inhoud lichaam geplaatst. De hackers kunt dit ook combineren met hyperlinks die verwijzen naar gehoste instances offsite. In de afgelopen jaren hebben twee specifieke mechanismen populair geworden.

De eerste betreft de verdeling van malware software installateurs dat-hacker gewijzigde exemplaren van populaire software vertegenwoordigen. Ze kunnen het proces of gratis versies die bekend bij de meeste computergebruikers zijn. De criminelen downloaden van de legitieme bestanden van de officiële verkoopsites die vervolgens worden aangepast aan de malware code bevatten. Vervolgens worden ze bevestigd of gekoppeld in de e-mailberichten. Een ander virus distributie mechanisme is gebaseerd op geïnfecteerde documenten dat kan gemaakt in verschillende types: rich tekstdocumenten, spreadsheets en presentaties. Zodra ze worden geopend een melding prompt verschijnt waarin de gebruiker wordt gevraagd om de ingebouwde scripts in te schakelen. Als dit wordt gedaan de malware infectie wordt gelanceerd.

browser hijackers kan de lege ransomware leveren als onderdeel van de gedragspatronen. Zij vertegenwoordigen malware browser plugins die tot doel hebben de gebruikers om te leiden naar een hacker gestuurde website. Dit wordt gedaan door het veranderen van belangrijke instellingen van de meest populaire webbrowsers. Doorgaans worden dergelijke bedreigingen worden compatibel gemaakt met Mozilla Firefox, Google Chrome, Internet Explorer, Safari, Opera en Microsoft Edge. Malware ladingen kunnen worden verdeeld over -Hacker gecontroleerde locaties en file sharing netwerken zoals BitTorrent.

Lege Ransomware - Analyse en Activity

Een zekerheid analyse werd gemaakt op de vastgelegde Blank ransomware monsters. Volgens de resultaten is dit een originele dreiging die niet overeenkomt met een van de beroemde malware families. Er is geen informatie beschikbaar over de hackers achter het zo goed - het kan een enkele strafrechtelijke of een hacker collectief zijn.

Zodra de infectie zijn ingezet de Blank ransomware malware motor wordt gestart. De analisten ontdekten dat een informatie verzamelen module wordt gestart die begint om gevoelige gegevens te extraheren over de computer-gebruikers en de besmette systeem. De security experts meestal classificeren van de data in twee hoofdcategorieën:

- Persoonlijk identificeerbare gegevens - De computercriminelen kan het geoogste gegevens gebruiken om slachtoffers identiteit direct bloot. Dit omvat gegevens zoals namen, adressen, telefoonnummers, voorkeuren, accountgegevens en wachtwoorden.

- anonieme gegevens - Deze informatie bestaat voornamelijk uit gegevens met betrekking tot het besturingssysteem: versie informatie, beschikbare hardware componenten en etc.

De Blank ransomware Gebleken is vooral geïnteresseerd in de regionale instellingen die door de slachtoffers te zijn. Dit wordt gebruikt om een juiste versie van de ransomware noot te selecteren. Geavanceerde ransomware stammen zijn gevonden om notities in verschillende talen bevatten. Door de herziening van de gekozen taal en regio het virus kan automatiaclly selecteren van de meest approprite één.

Zodra de module met succes de Blanco ransomware opbrengst met heeft uitgevoerd systeemveranderingen. Ze kunnen wijzigen van de Windows-register teneinde een cauese hardnekkig stand van uitvoering. Als gevolg hiervan zullen de gebruikers vinden het onmogelijk om het virus infectie te verwijderen als de motor automatisch hun veranderingen zullen terugkeren. Registry wijzigingen kunnen leiden tot bepaalde toepassingen te mislukken, evenals systeemdiensten. Het besturingssysteem bootloader configuratiebestanden kunnen worden gewijzigd met het oog op het herstel opties uit te schakelen.

Om data recovery moeilijk maken de code kan de gevonden Shadow Volume Kopieën verwijderen. In dergelijke gevallen kan alleen het gebruik van een professionele data recovery utility de getroffen gegevens te herstellen.

Het virus is gevonden om een modulaire structuur die kan worden bijgewerkt met extra componenten te gebruiken. Een populaire examle is de toevoeging van een Trojaans module die kan zorgen dat de hacker operators te bespioneren de slachtoffers activiteiten in real time, evenals nemen de controle over hun machines.

Blank Ransomware – encryptie Proces

Zodra alle onderdelen correct exexcuted de ransomware component wordt gelanceerd. Het maakt gebruik van een ingebouwde lijst van gerichte bestandsextensies. De gemaakte monsters zijn effectief tegen de volgende:

.cfr .ytd .sngw .tst .skudef .clem .sims3pack .hbr .hkx .rgt .ggpk .ttarch2 .hogg .spv .bm2 .lua

.DFF .save .rgssad .scm .aud .rxdata .mcmeta bin .mpqe .rez .xbe .grle .bf .iwd .vpp_pc .scb .naz

.m2 .xpk .sabs .nfs13save .gro .emi .wad .15 .vfs .drs .taf .m4s .player .umv .sgm .ntl .esm .qvm

.arch00 .tir .bk .sabl Bin .opk .vfs0 .xp3 .tobj .rcf .sga .esf .rpack .DayD,rofiel .qsv .gam .bndl

.u2car .psk .gob .1rf .1t, .IQM .i3c1 .acm .SC2Replay .xfbin .db0 .fsh .dsb .cry .osr .gcv .blk .4

.1zc .umod .w3x .mwm .crf .tad .pbn .14 .pp e .ydc .fmf .swe .nfsllsave .tgx .trf .atlas .20 .spel

.rw .rvproj2 .sc1 .1sd .pkz .rim .bff .gct .9 .FPK .pk3 .osf .bns .cas .1f1 .rbz .Sex .mrm .mca .hsv

.vpt .pff .i3chr .tor .01 .UTX .kf .dzip .fxcb .modpak .ydr .frd .bmd .vpp .gcm .frw .baf .edf .w3g

.mtf .tf c .1pr .pk2 .cs2 .fps .osz .1nc .jpz .tinyid .ebm .i3exec .ert .sv4 .cbf .oppc .enc .rmv

.mta .otd .pk7 .gm .cdp .cmg .ubi .hpk .plr . mis .ids .replay_last_battle .z2f .map .ut4mod .dm_l

.P3D .tre .package .streamed .12r .xbf .wep .evd .dxt .bba, .profiel .vmt .rpf .0 cs .lab .cow .ibf

.tew .bix .uhtm .txd .jam .ugd .13 .DC6 .vdk .bar .cvm .wso .xxx .zar .anm .6 .mier .ctp .sv5 .dnf

.he0 .mve .emz .e4 mod .gxt .bag .arz .tbi .itp .i3animpack .vtf .afl .ncs .gaf .ccw .tsr .bank .lec

.pk4 .psv .los .civ5save .r1v .nh .sco ims .epc .rg m .res .wld .sve .db1 .dazip .vcm .rvm .eur

.me2headmorph .azp .ags .12 .slh .cha .wowsreplay .dor .ibi .bnd .zse .ddsx .mcworld .intr .vdf .mtr

.addr .blp .mlx .d2i .21 .TLK .gml .n2pk .ekx .tas .rav .ttg .spawn .osu .oac .bod .dcz .MGX .wowpreplay

.overlay .kto .fda .vo b .ahc .rrs .De .mao .udk .jit .25 .swar .nav .bot .jdf .32 .mul .sz.s .gax .xmg .udm

.ZDK .dcc .blb .wxd .isb .pt2 .utc .card .lug .3 Q3SaveGame .osk .nut .unity .cme .elu .db7 .hlk .ds1 .wx

.BSM .13z .itm .clz .zfs .3do PAC .dbi .alo .gla .yrm .fomod .ees .erp .d1 . BMD .pud, .ibt .24 .wai .slaw

.OPQ, .GTF .bnt .ngn .tit .wf .bnk .ttz .nif .ghb .1a0 .bun .11 .icd .z3 .djs .mog .2da .imc .sgh .db9 .4 2

.vis .whd .pcc .43 .1dw .age3yrec .pcpack .ddt .cok .xcr .bsp .yaf .swd .tfil .1sd .blorb .unr .mob .fos

.CEM Materiaal .1fd .hmi .m d4 .dog .256 .as .00b .cpx .cdata .hak .phz .stormreplay .1rn .spidersolitairesave-ms

.ANM .til .1ta .sims2pack .md2 .pkx .sns .pat .tcif .cm .mine .rbn .uc .asg .raf .myp .mys .tex .cpn .model .sfar .fbrb

.sav2 .1mg .tbc .xpd .bundledmesh .bmg .18, .gsc .shader_bundle .dr1 .world .rwd .rwv .rda .3g2 .3gp- ASF .asx .avi .flv

.ai .m2ts .mkv .mo v .mp4 .mpg .mpeg .mpeg4 .rm .swf .vob .wmv .doc .docx .pdf .rar .jpg .jpeg .png .tiff .zip .7z .dif.z

.tar.gz tar .mp3 .sh .c .cpp . h .mov .gif .txt .py .pyc .jar .csv .psd, .wav .ogg .wma .aif .mpa .wp1 .arj .deb .pkg .db

.dbf .sav .xml .html .aiml APK .bat .bin . cgi .pl .com .wsf .bmp .bmp .gif .tif .tiff htm Js .jsp, .php .xhtml .cfm .rss

.key .odp .pps .ppt .pptx .class .cd .java .swift .vb .ods .x1r .xls .xlsx .dot .docm .dotx .dotm .wpd .wps .rtf .sdw .sgl

.vor .uot .uof .jtd .jtt .hwp .602 .pdb .psw .xlw .xlt .xlsm .xl tx .xltm .xlsb WK1- .wks .123 .sdc .slk .px1 .wb2 .pot .pptm

.potx .potm .sda .sdd .sdp .cgm .wotreplay .rofl .pak .big .bik .xtbl .un ity3d .capx .ttarch .iwi .rgss3a .gblorb .xwm .j2e .mpk

.xex .tiger .1bf .cab .rx3 .epk .vol .asset .forge .1ng .sii .litemod .vef .da t .papa .psark .ydk .mpq .wtf .bsa .re4 Ads .ff

.YRP .pck .t3 .1tx .uasset .bikey .patch .upk .uax .mdl .1v1 .qst .ddv .pta

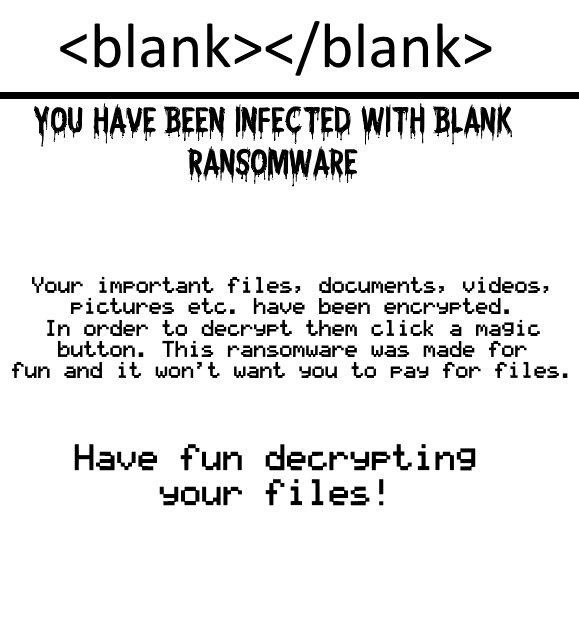

Alle verwerkte bestanden worden hernoemd met de .blanco verlenging. Een ransomware opmerking wordt gemaakt in een image-bestand dat de volgende leest:

U besmet MET LEGE ransomware

Uw belangrijke bestanden, documenten, video, foto's etc. versleuteld. Om te ontcijferen hen op een magische knop. Dit ransomware werd gemaakt voor de lol en het zal niet willen dat je om te betalen voor files.

Veel plezier met het decoderen van uw bestanden!

Hoe te verwijderen Blank Ransomware en terugzetten .blank gecodeerde bestanden

Om ervoor te zorgen dat deze malware is definitief weg uit je computer, moet je beneden volg de handmatige of automatische instructies voor het verwijderen. Als je de ervaring in ransomware het handmatig verwijderen, adviseren wij u om zich te concentreren op de eerste 2 een steenworp afstand van het handmatig verwijderen en te zoeken naar het register bestanden die we in de analyse deel hebben uitgelegd boven. Anders, als je een meer automatische en snellere oplossing en missen de expertise in het verwijderen van malware, Wij verzoeken u dringend om een geavanceerde anti-malware programma te downloaden, die tot doel heeft om de verwijdering werking van Blank ransomware automatisch uit te voeren en beveiligt uw computer tegen toekomstige infecties in real-time.

Wilt u bestanden die zijn gecodeerd met deze ransomware infectie herstellen, adviseren wij u om uit te proberen de alternatieve instrumenten voor file recovery beneden in stap “2. bestanden versleuteld door .blank Files Virus herstellen”. Zij mogen niet volledig garanderen dat u alle bestanden zal herstellen, maar als je dat nog niet hebt geïnstalleerd uw OS, er is een goede kans dat je ze gewoon zou kunnen herstellen.

Voorbereiding voor het verwijderen Blank.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Spatie met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door Spatie op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door Blank er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Blank on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Lege veelgestelde vragen

What Does Blank Trojan Do?

The Blank Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, like Blank, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Blank Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Blank Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het blanco onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze lege handleiding voor het verwijderen inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

How did we conduct the research on Blank?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Blank threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.