Was ist Blank Ransomware??

Dieser Artikel wurde erstellt, um Ihnen zu helfen, indem sie erklären, wie zu entfernen blank Ransomware Virus von Ihrem Computer-System und wie wiederherstellen .blank verschlüsselten Dateien.

Die Blank Ransomware ist ein neu-Virus entdeckt, die eine ursprüngliche Bedrohung durch eine unbekannte Person oder Gruppe erstellt zu sein scheinen. Es fügt die .blank Erweiterung auf die betroffenen Dateien und können wesentliche Systemeinstellungen ändern.

Threat Zusammenfassung

| Name | Leer |

| Art | Ransomware, Cryptovirus |

| kurze Beschreibung | Das Hauptziel der Blank Ransomware ist empfindlich Benutzerdateien zu verschlüsseln und die Opfer für Lösegeld erpressen Gebührenzahlung. |

| Symptome | Die LockMe Ransomware-Komponente verarbeitet Zieldateien und benennt sie mit der .blank Erweiterung. |

| Entfernungszeit | Ca. 15 Minuten (für einen vollständigen Systemscan) |

| Removal Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

Blank Ransomware - Infektionsprozess

Die Blank Ransomware kann mit verschiedenen Strategien verteilt werden. Abhängig von der spezifischen Angriff Kampagne kann der Hacker verschiedene Mechanismen verwenden, die um individuell angepasst werden können die Infektion Verhältnis zu maximieren. Normalerweise ist die beliebteste Art und Weise zu koordinieren E-Mail-Spam-Nachrichten die gehören Social-Engineering-Elemente. Der Hacker verteilt diese Nachrichten, um die Benutzer in Interaktion mit einem bösartigen Elemente zu überzeugen, dass mit dem Virus Blank Ransomware-Infektion führt.

Die E-Mails können sich enthalten werden Dateianlagen dass führen zu den Infektionen, wenn sie ausgeführt werden,. In bestimmten Situationen können sie in Archiven durch Passwörter geschützt werden platziert, die erforderlichen Zeichenfolgen in den Körper Inhalt platziert werden. Der Hacker kann auch dieses kombiniert mit Hyperlinks , die auf Offsite gehostete Instanzen. In den letzten Jahren zwei spezifische Umsetzungsmechanismen populär geworden.

Die erste beinhaltet die Verteilung von Malware-Software-Installer die darstellen, Hacker-modifizierte Instanzen der populären Software. Sie können Testversion oder kostenlose Versionen sein, die meisten Computer-Anwender vertraut sind. Die Kriminellen laden Sie die legitimen Dateien von den offiziellen Anbieter-Site, die dann geändert werden, um den Malware-Code enthalten. Sie werden dann in den E-Mail-Nachrichten angehängt oder damit verbundene. Ein weiterer Virus Verteilungsmechanismus beruht auf infizierte Dokumente das kann in verschiedenen Arten gemacht: Rich-Text-Dokumente, Tabellen und Präsentationen. Sobald sie eine Benachrichtigung Aufforderung geöffnet wird, die die Nutzer fragt das integrierte in Skripten zu ermöglichen. Wenn dies die Malware-Infektion durchgeführt wird, wird ins Leben gerufen.

Browser-Hijacker Blank Ransomware im Rahmen ihres Verhaltensmusters liefern. Sie stellen Malware-Browser-Plugins, die die Benutzer an einen Hacker gesteuerten Site zu umleiten suchen. Dies wird durch die Änderung wichtige Einstellungen des beliebtestenen Web-Browser getan. Normalerweise sind solche Bedrohungen kompatibel gemacht Mozilla Firefox, Google Chrome, Internet Explorer, Safari, Opera und Microsoft Edge. Malware Nutzlasten können auch verteilt auf sein Hacker-kontrollierten Websites und File-Sharing-Netzwerke wie BitTorrent.

Blank Ransomware - Analyse und Aktivität

Eine Sicherheitsanalyse wurde auf den erfassten Blank Ransomware Proben gemacht. Nach den Ergebnissen ist dies eine ursprüngliche Bedrohung, die zu einem der bekanntesten Malware-Familien nicht entsprechen. Keine Informationen über den Hacker dahinter ebenfalls zur Verfügung - es kann ein einzelner Verbrecher oder ein Hacker kollektiv.

Sobald die Infektion haben die Blank Ransomware Malware-Engine bereitgestellt wurde gestartet. Die Analysten entdeckt, dass ein Informationsbeschaffung Modul gestartet, die sensiblen Daten über die Computer-Nutzer und dem angegriffenen Systems zu extrahieren beginnt. Die Sicherheitsexperten in der Regel die Daten in zwei Hauptkategorien einordnen:

- Persönlich identifizierbare Daten - Die Computer-Kriminelle können die geernteten Daten verwenden, um direkt auf die Opfer Identität aussetzen. Dazu gehören Daten wie Namen, Adressen, Telefonnummern, Vorlieben, Kontoinformationen und Passwörter.

- anonyme Daten - Diese Information besteht hauptsächlich aus Daten an das Betriebssystem im Zusammenhang: Versionsinformation, vorhandene Hardwarekomponenten und etc.

Die Blank Ransomware wurde in den regionalen Einstellungen definiert durch die Opfer erwiesen besonders interessiert. Dies wird verwendet, um eine entsprechende Version der Ransomware Notiz auswählen. Erweiterte Ransomware Stämme wurden Hinweise enthalten in verschiedenen Sprachen gefunden. Durch die Überprüfung kann die ausgewählte Sprache und Region das Virus automatiaclly wählen Sie die approprite ein.

Sobald das Modul erfolgreich den Blank Ransomware Erlös ausgeführt mit Systemänderungen. Sie können das ändern Windows-Registrierung Um eine cauese persistenter Zustand der Ausführung. Als Folge finden die Benutzer es unmöglich, die Virus-Infektion zu entfernen, da der Motor die Änderungen automatisch zufällt. Registrierungsänderungen können bestimmte Anwendungen fehlschlagen, sowie Systemdienste. Die Betriebssystem-Bootloader-Konfigurationsdateien können geändert werden, um die Wiederherstellungsoptionen zu deaktivieren.

Um die Datenwiederherstellung schwierig, den Code zu machen, die gefundenen Schatten Volume-Kopien entfernen. In solchen Fällen nur die Verwendung eines professionellen Datenrettungs-Dienstprogramm kann die betroffenen Daten wiederherstellen.

Das Virus wurde ein modulares Framework verwenden gefunden, die mit zusätzlichen Komponenten aktualisiert werden können. Eine beliebte examle ist die Zugabe von einem Trojan Modul, das die Hacker-Betreiber auszuspionieren auf die Opfer Aktivitäten in Echtzeit sowie übernehmen die Kontrolle über ihre Maschinen ermöglichen können.

blank Ransomware – Verschlüsselungsprozess

Nachdem alle Komponenten exexcuted richtig die Ransomware-Komponente wird gestartet. Es verwendet eine eingebaute Liste von Zieldateierweiterungen. Die aufgenommenen Proben sind wirksam gegen die folgenden:

.cfr .ytd .sngw .tst .skudef .clem .sims3pack .hbr .hkx .rgt .ggpk .ttarch2 .hogg .spv .bm2 .lua

.dff .save .rgssad .scm .aud .rxdata .mcmeta bin .mpqe .rez .xbe .grle .bf .iwd .vpp_pc .scb .naz

.m2 .xpk .sabs .nfs13save .gro .EMI .wad .15 .VFS .drs .TAF .m4s .Player .umv .sgm .ntl .esm .qvm

.arch00 .tir .bk .sabl .bin .opk .vfs0 .xp3 .tobj .rcf .sga .esf .rpack .DayD,rofil .qsv .gam .bndl

.u2car .psk .gob .1rf .1t, .IQM .i3c1 .acm .SC2Replay .xfbin .db0 .FSH .dsb .cry .osr .gcv .blk .4

.1zc .umod .w3x .mwm .CRF .tad .pbn .14 .pp e .ydc .fmf .swe .nfsllsave .tgx .trf .atlas .20 .Spiel

.rw .rvproj2 .sc1 .1sd .pkz .rim .BFF .gct .9 .fpk .pk3 .osf .bns .cas .1f1 .rbz .sex .mrm .mca .hsv

.vpt .pff .i3chr .tor .01 .utx .kf .dzip .fxcb .modpak .ydr .frd .bmd .vpp .gcm .frw .baf .edf .w3g

.MÜF .tf c .1pr .pk2 .cs2 .fps .osz .1nc .jpz .tinyid .ebm .i3exec .ert .sv4 .cbf .oppc .enc .rmv

.mta .otd .pk7 .gm .cdp .cmg .ubi .hpk .plr . mis .ids .replay_last_battle .z2f .map .ut4mod .dm_l

.p3d .tre .package .streamed .12r .xbf .wep .evd .dxt .bba, .Profil .vmt .RPF .0 cs .lab .cow .ibf

.tew .bix .uhtm .txd .jam .ugd .13 .DC6 .vdk .bar .cvm .wso .xxx .zar .anm .6 .Ameise .ctp .sv5 .dnf

.he0 .mve .emz .e4 mod .gxt .bag .ARZ .tbi .itp .i3animpack .vtf .afl .ncs .gaf .ccw .tsr .bank .lec

.PK4 .psv .los .civ5save .r1v .nH .sco .ims .epc .RG m .res .wld .sve .db1 .dazip .vcm .rvm .eur

.me2headmorph .azp .ags .12 .SLH .cha .wowsreplay .dor .ibi .bnd .zse .ddsx .mcworld .intr .vdf .mtr

.Adr .blp .mlx .d2i .21 .tlk .gml .n2pk .ekx .tas .rav .ttg .spawn .osu .oac .bod .dcz .mgx .wowpreplay

.Overlay .kto .fda .vo b .ahc .rrs .Der .mao .udk .jit .25 .swar .nav .BOT .jdf .32 .mul .sz.s .gax .xmg .udm

.zdk .dcc .blb .wxd .isb .pt2 .utc .card .lug .3 Q3SaveGame .osk .nut .unity .cme .elu .db7 .hlk .ds1 .wx

.bsm .13z .itm .clz .zfs .3do .pac .dbi .alo .gla .yrm .fomod .ees .erp .d1 . bmd .pud, .ibt .24 .wai .slaw

.opq, .gtf .bnt .ngn .tit .wf .bnk .ttz .nif .ghb .1a0 .bun .11 .icd .z3 .djs .mog .2da .imc .sgh .db9 .4 2

.vis .whd .pcc .43 .1dw .age3yrec .pcpack .ddt .cok .xcr .bsp .yaf .swd .tfil .1sd .blorb .unr .mob .fos

.CEM .material .1fd .hmi .m d4 .dog .256 .Achse .00b .cpx .cdata .hak .phz .stormreplay .1rn .spidersolitairesave-MS

.anm .til .1ta .sims2pack .md2 .pkx .sns .pat .tcif .cm .mine .rbn .uc .asg .raf .myp .mys .tex .cpn .model- .sfar .fbrb

.sav2 .1mg .tbc .xpd .bundledmesh .bmg .18, .gsc .shader_bundle .dr1 .world .rwd .rwv .rda .3g2 .3gp asf ASX .avi .flv

.ai .m2ts .mkv .mo v .mp4 .mpg .mpeg .mpeg4 .rm .swf .vob .wmv .doc .docx .pdf .rar .jpg .jpeg .png .tiff .zip .7z .dif.z

.tar.gz TAR .mp3 .sh .c CPP . h .mov .gif .txt Py .pyc .jar CSV .psd, .wav ogg wma .aif .mpa .wp1 .arj .deb .pkg Db

.dbf .sav .xml .html .aiml APK .bat .bin . cgi .pl .com .wsf .bmp .bmp .gif .tif Tiff HTM Js .jsp, .php .xhtml .cfm .rss

.Schlüssel .odp .pps .ppt .pptx .class- .cd .java- .swift .vb .ods .x1r .xls .xlsx .dot .docm .dotx .dotm .wpd .wps .rtf .sdw .sgl

.vor .uot .uof .jtd .jtt .hwp .602 .pdb .psw .xlw .xlt XLSM .xl tx .xltm .xlsb .wk1 .wks .123 .SDC .slk .px1 .wb2 POT .pptm

.POTX .potm .sda .sdd .sdp .cgm .wotreplay .rofl .pak .big .bik .xtbl .un ity3d .capx .ttarch .iwi .rgss3a .gblorb .xwm .j2e .mpk

.xex .tiger .1bf .cab .rx3 .epk .VOL .asset .forge .1ng .sii .litemod .vef .da t .papa .psark .ydk .mpq .wtf .bsa .re4 Anzeigen Ff

.YRP .pck .T3 .1tx .uasset .bikey .patch .upk .uax .mdl .1v1 .qst .ddv .pta

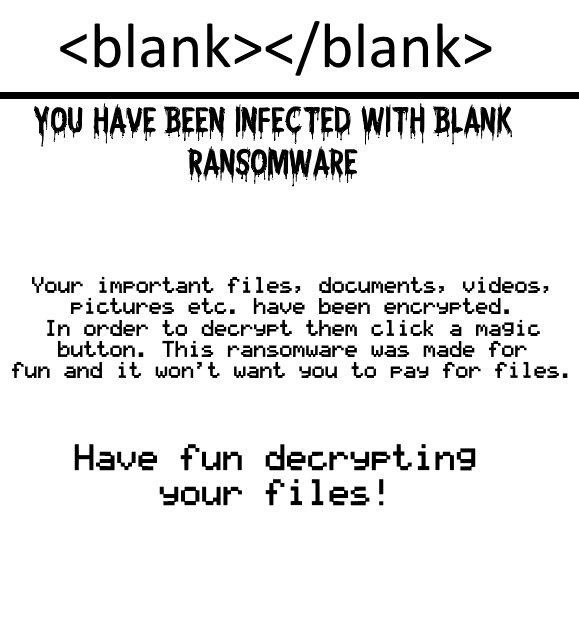

Alle bearbeiteten Dateien werden mit der umbenannten .blank Verlängerung. Eine Erpresser-Notiz wird in einer Bilddatei erstellt, die die folgenden lesen:

SIE WURDEN MIT BLANK Ransomware INFECTED

Ihre wichtigen Dateien, Unterlagen, Videos, Bilder usw.. wurden verschlüsselt. Um sie klicken, um einen magischen Knopf zu entschlüsseln. Diese Ransomware wurde für Spaß gemacht und es wird Sie nicht wollen, für Dateien zahlen.

Viel Spaß beim Entschlüsseln von Dateien!

Wie Blank Ransomware entfernen und Wiederherstellen .blank verschlüsselte Dateien

Um sicher zu stellen, dass diese Malware dauerhaft von Ihrem Computer weg, Sie sollten die manuellen oder automatische Entfernungsanweisungen folgen unten. Wenn Sie die Erfahrung Ransomware manuell zu entfernen, Wir beraten Sie bei der ersten konzentrieren 2 Schritte von der manuellen Entfernung und für die Registry-Dateien zu suchen, die wir in dem Analyseteil erläutert werden oben. Sonst, wenn Sie wollen eine automatische und schnellere Lösung und es fehlt ihnen das Know-how in der Entfernung von Malware, bitten wir Sie, eine erweiterte Anti-Malware-Programm zum Download, die darauf abzielt, um automatisch den Entfernungsvorgang von Blank Ransomware ausführen und sichert Ihren Computer vor zukünftigen Infektionen in Echtzeit.

Wenn Sie Dateien wiederherstellen, die von dieser Ransomware Infektion verschlüsselt wurden, wir beraten Sie unten die alternativen Tools für die Wiederherstellung von Dateien zu versuchen, in Schritt „2. Wiederherstellen von Dateien verschlüsselt durch .blank Dateien Virus“. Sie garantieren nicht vollständig, dass Sie alle Dateien erholen, aber wenn Sie Ihr Betriebssystem bereits nicht neu installiert, gibt es eine gute Chance, dass Sie sie nur wiederherstellen könnte.

Vorbereitung vor der Blank Entfernen.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan for Blank mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von Blank auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von Blank dort erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by Blank on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

Leere FAQ

What Does Blank Trojan Do?

The Blank Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like Blank, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can Blank Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can Blank Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über die Blankforschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese leere Anleitung zum Entfernen ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on Blank?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the Blank threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.