Een nieuwe DDoS-aanvallen trend is waargenomen door security experts. De nieuwe methode is gebaseerd op een Domain Name System (DNS) versterking die tekst records gebruikt om de aanval efficiënter te maken. Cybercriminelen zijn met behulp van delen van het Witte Huis persberichten in hun campagnes.

Deze aanpak is niet nieuw, maar de Prolexic Veiligheid Engineering and Research Team waargenomen een toenemend aantal incidenten in de afgelopen maand.

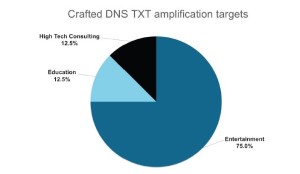

Meest doelsectoren

TXT records zijn in het verleden gebruikt in aanvallen op websites van de overheid. Het nieuwe doel van de cybercriminelen is om een grote respons grootte bieden, dat garandeert een grote invloed.

In een typisch DDoS-aanval, de beoogde server wordt omlaag gebracht door het leveren van een groot aantal verzoeken om het. Op deze manier kan de informatie niet worden verwerkt.

Het onderzoeksteam meldt dat dit de meest gerichte sectoren:

- High tech consulting - 12.5%

- Onderwijs - 12.5%

- Entertainment - 75%

De delen van de oorspronkelijke tekst zijn afkomstig uit de guessinfosys.com domein. Ze werden gebruikt in een DDoS-aanval gereflecteerd. Deze methode houdt in intermediaire slachtoffers die het kwaadaardige verkeer naar doelen van de hacker te weerspiegelen.

Een vijftien uur durende aanval

Het inspecteren van de incidenten, de deskundigen bleek dat DDoS-aanvallen met behulp van de DNS TXT amplificatiewerkwijze was een onderdeel van langere campagnes, de langste één onder die duurde meer dan vijftien uur.

De analyse toont aan dat de hackers gebruikt bronhaven 53 de aanslagen. Datgene waarvoor ze zijn gericht was 80.

In een DNS versterkt DDoS-aanval, de oplichters sturen een verzoek naar de server met behulp van het IP-adres van het slachtoffer. Zo, de server een respons groter dan de aanvraag, de pakketten worden aan de gecompromitteerde machine en leiden naar een denial-of-service-state. PLXsert meldde een piek bandbreedte 4.3Gbps.

Experts raden het gebruik van een ACL (de toegang van de controle lijst) als een vorm van verdediging. Dit zou alleen werken als de bandbreedte is meer dan de aanval kan produceren.