Ransomware scareware pogingen gebaseerd op gebruikers die inhoud voor volwassenen is niet iets nieuws, maar ze blijken vaak om succesvol te zijn. Een gloednieuwe dergelijke campagne werd onlangs ontdekt door Lookout onderzoekers op iOS Mobile Safari-browser, afpersing van gebruikers die obscene inhoud op hun apparaten bekeken. Gelukkig, de kwetsbaarheid die leidde tot de aanslagen werd opgelapt in maandag iOS patch.

Hoe werd de campagne uitgevoerd?

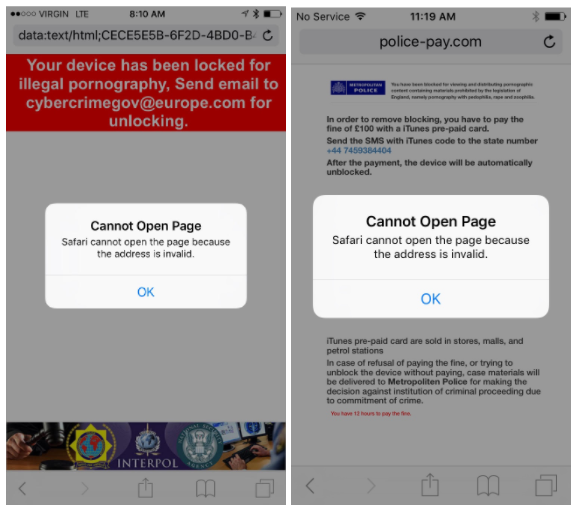

de ransomware / scareware campagne werd gebouwd op een kwetsbaarheid die de weg betrokken Safari weergegeven JavaScript pop-ups. De aanvallers gebruik gemaakt van de behandeling van deze pop-up dialogen in Mobile Safari wat resulteert in het voorkomen van de gebruiker het gebruik van de browser. Gedurende die tijd, een dreigende (vandaar de scareware naam van deze tactiek) boodschap zou worden weergegeven om het slachtoffer te dwingen tot het betalen. Het slachtoffer zou worden geblokkeerd totdat het losgeld in de vorm van een iTunes Gift Card is betaald.

Verwant: Hoe te omzeilen Apple's iOS Activation Lock op de iPhone en iPad

Echter, als toegelicht door Lookout:

Een goed geïnformeerde gebruiker kan de functionaliteit van Mobile Safari te herstellen door het cachegeheugen van de browser via de iOS-instellingen - de aanval niet daadwerkelijk alle gegevens te versleutelen en houd het losgeld. Het doel is om het slachtoffer in het betalen om de browser te ontgrendelen voordat hij beseft dat hij niet hoeft te het losgeld te betalen om gegevens te herstellen of toegang tot de browser af te schrikken.

Gelukkig, de aanval oppervlak werd volkomen uitgeroeid met het iOS 10.3 patch. De patch veranderde de manier waarop Mobile Safari omgaat website pop-upvensters, "waardoor ze per-tab in plaats van het overnemen van de gehele app".

De aanval werd oorspronkelijk gemeld aan Lookout's helpdesk door één van de gebruikers van het bedrijf met iOS 10.2. De gebruiker zei dat hij verloor de controle had over zijn browser nadat hij een website bezocht. Onderzoekers zeggen dat de aanvallen op basis van deze code lijkt te zijn ontwikkeld voor oudere versies van iOS, zoals iOS 8. Echter, het exploiteren van de pop-up dialogen nog mogelijk tot iOS 10.3.

Bovendien, het is zeer waarschijnlijk dat de oplichters achter deze scareware campagne een grote hoeveelheid domeinen gekocht in een poging om potentiële slachtoffers op te vangen op zoek naar expliciete inhoud.