Wat is de veiligste manier om uw wachtwoorden te bewaren??

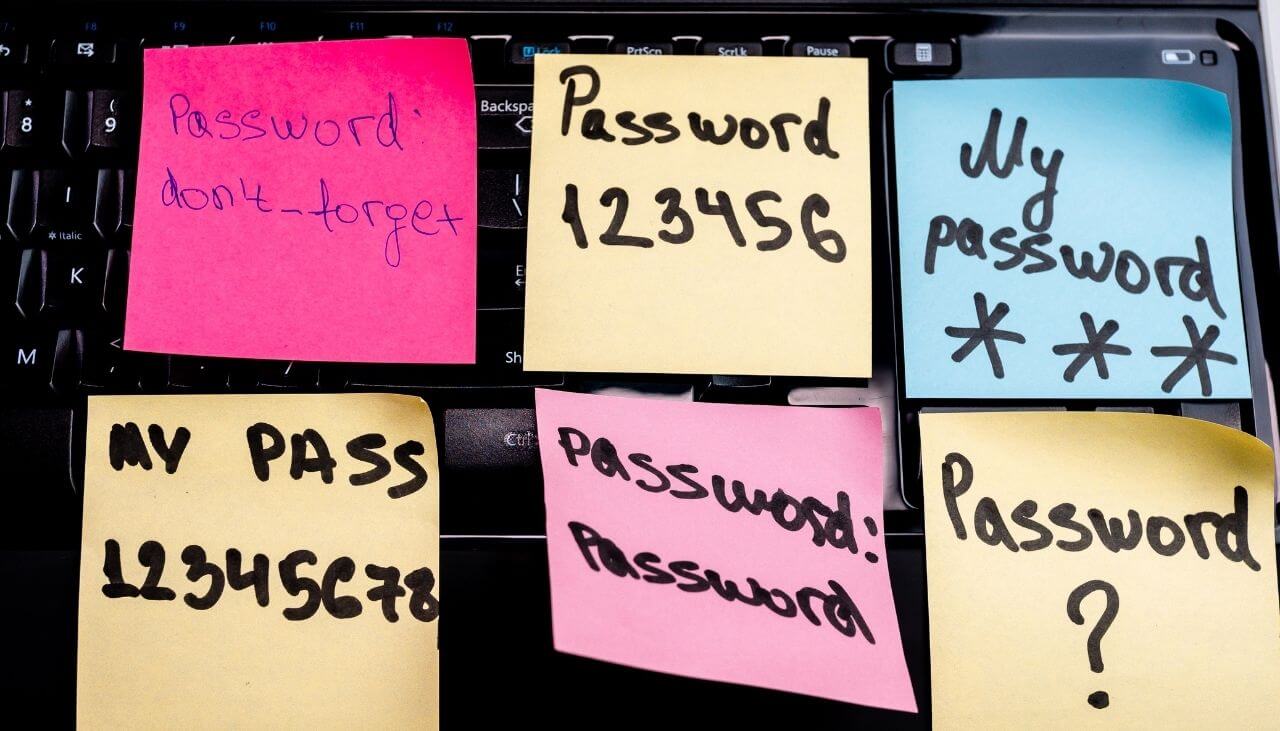

Misschien wordt het gebruik van een wachtwoordbeheerder beschouwd als een van de betere manieren om uw wachtwoorden te beheren, vooral in een werkomgeving. Helaas, ondanks de beschikbare technologieën, nieuwe Keeper Security-studie toont aan dat meer dan 50% van de Amerikaanse werknemers gebruikt plaknotities om hun wachtwoorden te onthouden. Vanzelfsprekend, deze gewoonte van plaknotities brengt verschillende veiligheidsrisico's met zich mee.

Dus, wat zeggen de resultaten nog meer?

De gewoonte om wachtwoorden op plaknotities of notitieboekjes te bewaren, blijft trendy in het tijdperk van werken op afstand. 66% van de werknemers zegt eerder werkgerelateerde wachtwoorden op te schrijven als ze thuis werken. 62% van de ondervraagde werknemers vertelde dat ze een notitieboekje gebruiken om hun inloggegevens te bewaren. De meeste van deze mensen houden hun notebooks ook dicht bij hun werkapparatuur, wat een veiligheidsrisico met zich meebrengt. 51% van de deelnemers aan het onderzoek zei dat ze hun wachtwoorden bewaren in een document op het bureaublad van hun computer.

Een andere lastige trend is dat 62% een werkgerelateerd wachtwoord hebben gedeeld via sms of e-mail, waardoor bedreigingsactoren de communicatie kunnen onderscheppen en de wachtwoorden kunnen verzamelen. Verrassend, 46% zeiden dat hun werkgevers hen aanmoedigden om wachtwoorden te delen voor accounts die door meer mensen worden gebruikt.

Samengevat:

- 57% wachtwoorden opslaan op plaknotities

- 49% wachtwoorden opslaan in onbeschermde, platte-tekstdocumenten

- 62% deel wachtwoorden via sms en e-mail

Meer details zijn beschikbaar in het oorspronkelijke rapport.

De zogenaamde PyXie-malware is een voorbeeld van een trojan voor externe toegang die tegen verschillende industrieën wordt gebruikt om wachtwoorden en andere gevoelige details te stelen. De malware is ingezet in combinatie met Cobalt Strike en een downloader vergelijkbaar met Shifu.

De mogelijkheden van PyXie RAT omvatten man-in-the-middle-onderschepping, web injecties, keylogging functionaliteiten, credential oogsten, netwerkscannen, diefstal koekje, clearing logs, video-opname, running willekeurige payloads, het bewaken van USB-drives en exfiltrating data, onder andere.