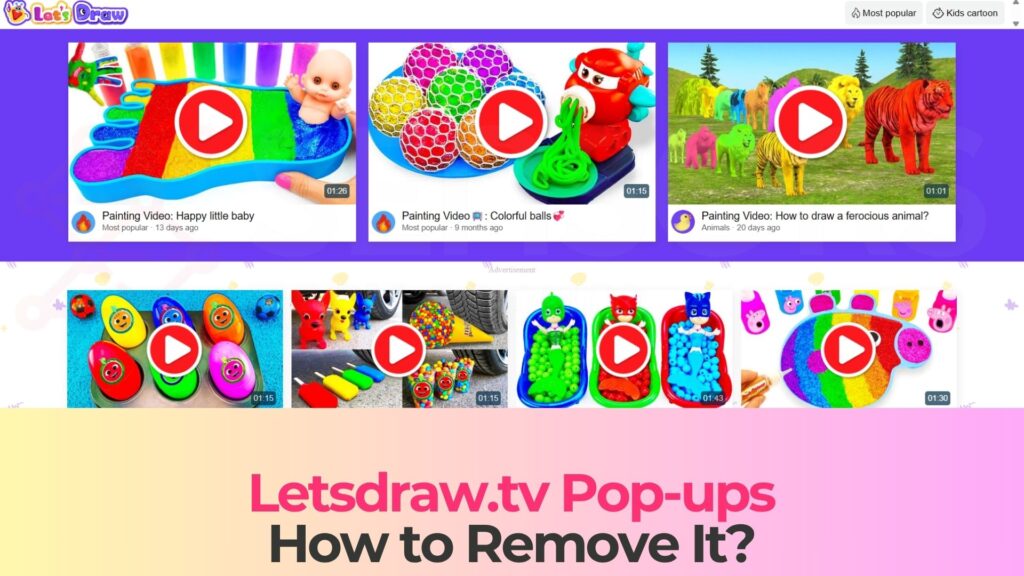

Vírus de pop-ups do Letsdraw.tv – Como removê-lo [Consertar]

A internet está repleta de sites enganosos criados para prejudicar sua experiência de navegação e expor seu sistema a ameaças graves.. Um exemplo disso é o vírus de pop-ups do Letsdraw.tv., um site fraudulento associado a publicidade agressiva e redirecionamentos. Se você tem…

![Jackragame.comde É seguro Jackragame.com - Is It Safe [Scam Check]](https://cdn.sensorstechforum.com/wp-content/uploads/2026/03/Jackragame.com-Is-It-Safe-Scam-Check-1024x576.jpg)