O que é malware?

Malware, um termo que surge da combinação de 'malicioso’ e 'software', representa uma ampla gama de ameaças cibernéticas projetadas para danificar ou explorar computadores e redes.

Dada a sua natureza, malwares representa um desafio significativo para a segurança digital, afetando indivíduos e organizações. Reconhecer malware significa compreender que não é um, mas muitos tipos diferentes de ameaças, cada um com seu próprio método de invasão e inflição de danos.

Detalhes rápidos

| Nome | Malware |

| Tipo | Malware (vírus de computador, troiano, ransomware, adware) |

| Tempo de remoção | Por aí 15 Minutos para verificar o sistema e detectar quaisquer ameaças |

| Ferramenta de remoção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Tipos modernos de malware

Hoje em dia, o malware incorpora uma das ameaças cibernéticas mais significativas. Desde os simples vírus do início da era digital até os ataques complexos de ransomware que vemos hoje, o malware evoluiu. Agora utiliza técnicas sofisticadas para se infiltrar em sistemas, muitas vezes sem o conhecimento do usuário. Esta evolução foi impulsionada pela expansão da era digital, onde a proliferação de dispositivos IoT, computação em nuvem, e uma presença on-line cada vez maior proporcionaram um terreno fértil para os cibercriminosos.

A definição moderna de malware vai além de um simples software malicioso. Agora inclui uma variedade de ameaças, como vírus, vermes, vírus Trojan, spyware, adware, e ransomware. Cada variante possui um método único de ataque. Por exemplo, os vírus se anexam para limpar arquivos em sistemas corrompidos, enquanto o ransomware bloqueia ou criptografa arquivos, exigindo um resgate pela sua libertação. O spyware monitora secretamente as ações do usuário para coletar informações confidenciais, mostrando a diversidade na forma como essas ameaças operam.

Apesar da natureza variada do malware, seus objetivos finais permanecem consistentes: roubar, danificar, ou para atrapalhar. Os cibercriminosos implantam malware por meio de métodos astutos, como anexos de e-mail, links fraudulentos, ou através de sites comprometidos. Uma vez dentro de um sistema, malware pode executar seus processos maliciosos, desde roubar dados silenciosamente até sequestrar abertamente recursos do sistema. As apostas são altas na luta contra o malware, já que o potencial de danos abrange desde o roubo de dados pessoais até a paralisação de grandes organizações’ operações.

Combater esta ameaça requer mais do que apenas consciência; requer o uso de soluções de segurança sofisticadas como o SpyHunter. O SpyHunter foi projetado para oferecer proteção contra a infinidade de variantes de malware que se escondem nas sombras digitais.

Como os diferentes tipos de malware podem afetar seu computador e sua privacidade

O malware abrange várias formas de software prejudicial projetado para se infiltrar, danificar, ou desativar computadores e sistemas de computador. Seu impacto no seu computador e na privacidade pode variar de levemente irritante a catastroficamente destrutivo. Compreender estes impactos é crucial para reconhecer a importância de medidas proativas na segurança cibernética.

Os impactos imediatos das infecções por malware

No momento em que o malware chega ao seu dispositivo, ele começa sua tarefa, que pode variar de acordo com seu tipo e as intenções de seus criadores. Aqui estão os impactos imediatos comuns:

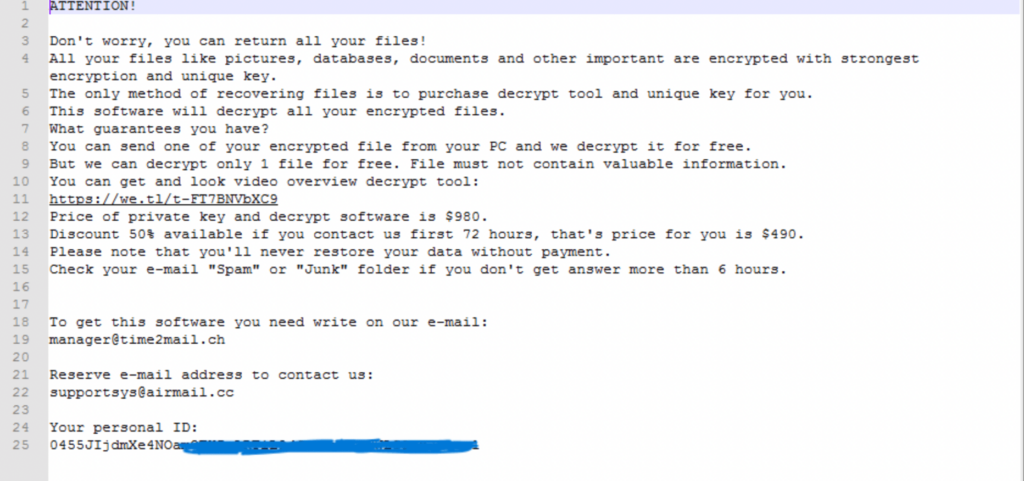

- Perda de dados: Malwares como ransomware podem bloquear seus próprios arquivos ou até mesmo apagá-los completamente, levando a perda significativa de dados.

- Desempenho diminuído: Muitos tipos de malware consomem recursos do sistema, resultando em lentidão perceptível no desempenho e na capacidade de resposta do seu dispositivo.

- Acesso não autorizado: Algumas variantes de malware funcionam como porta de entrada para cibercriminosos, concedendo-lhes acesso não autorizado ao seu computador e às suas informações pessoais.

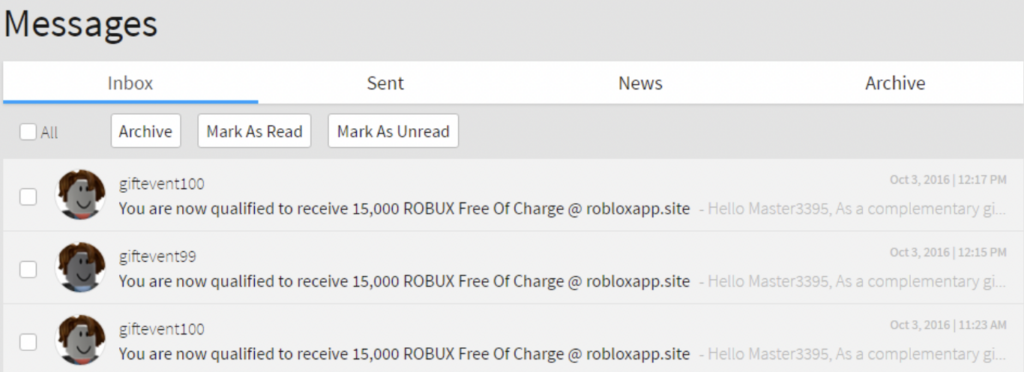

- Pop-ups e redirecionamentos de anúncios: Adware pode inundar seu computador com anúncios indesejados, prejudicando significativamente sua experiência de navegação.

Estes impactos imediatos não só perturbam as atividades diárias, mas também expõem os utilizadores a riscos de segurança adicionais..

Consequências a longo prazo de ignorar o malware

A falha em resolver rapidamente as infecções por malware pode levar a consequências de longo prazo que vão muito além dos inconvenientes iniciais:

- Violação grave de dados: Hora extra, malware pode roubar informações mais confidenciais, levando ao roubo de identidade e fraude financeira que pode manchar sua reputação e ter repercussões financeiras duradouras.

- Informações pessoais e profissionais comprometidas: Malware pode obter acesso a e-mails pessoais, documentos, e até mesmo informações relacionadas ao trabalho que poderiam ser exploradas para espionagem ou chantagem.

- Instabilidade do sistema: A atividade contínua de malware pode levar à instabilidade do sistema, falhas frequentes, e eventual falha de hardware, exigindo reparos ou substituições dispendiosas.

- Propagação de rede: Certos tipos de malware, como vermes, são projetados para se espalhar pelas redes, potencialmente comprometendo não apenas o seu próprio dispositivo, mas também os da sua família, amigos, ou colegas.

As consequências a longo prazo sublinham a importância não apenas de medidas reativas, mas também proativas na proteção contra malware. A utilização de soluções de segurança abrangentes como o SpyHunter pode oferecer proteção significativa. O SpyHunter monitora e remove malware ativamente, protegendo o desempenho do seu computador e a sua privacidade pessoal contra a ameaça onipresente de software malicioso.

Enfrentar os impactos imediatos e prevenir as consequências a longo prazo das infecções por malware exige uma combinação de vigilância, Educação, e as ferramentas certas. Ao compreender os riscos e implementar medidas de segurança, indivíduos e organizações podem reduzir significativamente a sua exposição aos efeitos nocivos do malware.

Tipos de malware que você precisa conhecer

O malware abrange uma variedade de ameaças cibernéticas, incluindo vírus, vermes, spyware, e mais. Cada tipo tem características e impactos únicos nos dispositivos infectados. Compreender essas diferenças é crucial para proteger seu espaço digital.

Embora todo malware seja projetado para prejudicar e perturbar, a maneira como eles se infiltram e danificam os sistemas pode variar muito. Vamos explorar alguns dos tipos mais comuns e ameaçadores.

vírus: A forma mais antiga de malware

Os vírus são famosos por sua capacidade de se anexar a programas legítimos e replicar. Eles se espalham executando software infectado, muitas vezes corrompendo arquivos ou sistemas no processo. Apesar dos avanços na segurança, os vírus continuam a ser uma ameaça persistente devido à sua crescente complexidade.

worms: Ameaças auto-replicáveis

Worms se espalham pelas redes sem a necessidade de um arquivo host, explorando vulnerabilidades para infectar dispositivos. A sua natureza auto-replicante permite-lhes espalhar-se rapidamente, causando danos generalizados a redes e dispositivos. A chave para combater worms é manter sistemas atualizados e utilizar software de segurança confiável como o SpyHunter para detectar e remover essas ameaças.

spyware: Monitorando silenciosamente suas atividades

Spyware opera secretamente, coletar dados sem o conhecimento do usuário. Das teclas digitadas aos hábitos de navegação, pode expor informações pessoais e financeiras confidenciais a cibercriminosos. Verificações regulares do sistema com soluções de segurança confiáveis são essenciais para identificar e remover spyware.

ransomware: O crescente esquema de extorsão online

Ransomware bloqueia ou criptografa vítimas’ arquivos, exigindo pagamento pela sua libertação. Tornou-se uma ameaça significativa para indivíduos e organizações, enfatizando a necessidade de estratégias robustas de backup e o uso de software de segurança como o SpyHunter para detecção e prevenção precoces.

adware: Aborrecimento ou ameaça?

O adware pode parecer menos prejudicial, pois muitas vezes apenas exibe anúncios indesejados. Contudo, pode tornar os sistemas mais lentos e, às vezes, servir como porta de entrada para mais softwares maliciosos. Garantir que as configurações de segurança do seu computador sejam fortes pode ajudar a mitigar os riscos representados pelo adware.

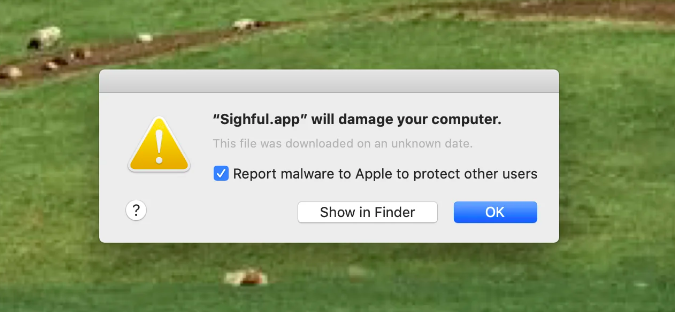

Trojans: Os assassinos enganosos

Trojans se disfarçam de software legítimo para se infiltrar em dispositivos. Uma vez dentro, eles podem executar ações maliciosas, desde o roubo de dados até a instalação de outros malwares. A vigilância no download de software apenas de fontes confiáveis e o emprego de ferramentas de segurança abrangentes são defesas críticas contra cavalos de Troia..

rootkits: Ameaças ocultas profundas

Os rootkits se incorporam profundamente ao sistema operacional de um computador, dando aos invasores controle sobre o dispositivo afetado sem detecção. A detecção e remoção de rootkits requerem ferramentas especializadas e um conhecimento profundo do funcionamento do sistema. Utilizando uma solução de segurança como SpyHunter, conhecido por seus recursos de detecção de rootkit, é aconselhável para lidar com essas ameaças sofisticadas.

Compreender as características e comportamentos destes tipos de malware é o primeiro passo para proteger os seus dispositivos. Atualizações regulares, comportamento on-line cauteloso, e uma solução de segurança confiável como o SpyHunter são sua melhor defesa contra as diversas ameaças representadas por malware no ambiente digital atual.

Sinais de que seu dispositivo pode estar infectado com malware

Reconhecer os primeiros sinais de infecção por malware pode evitar possíveis perdas de dados e invasões de privacidade. Quando um malware invade seu dispositivo, pode se manifestar através de vários indicadores. Prestar atenção a esses sinais garante que você possa tomar medidas oportunas, potencialmente empregando soluções como SpyHunter para detecção e remoção de malware.

Atividades incomuns que sinalizam uma infecção por malware

As infecções por malware geralmente se revelam por meio de comportamento estranho ou inesperado do dispositivo. Estar alerta a esses sintomas pode ser sua primeira linha de defesa contra danos maiores.

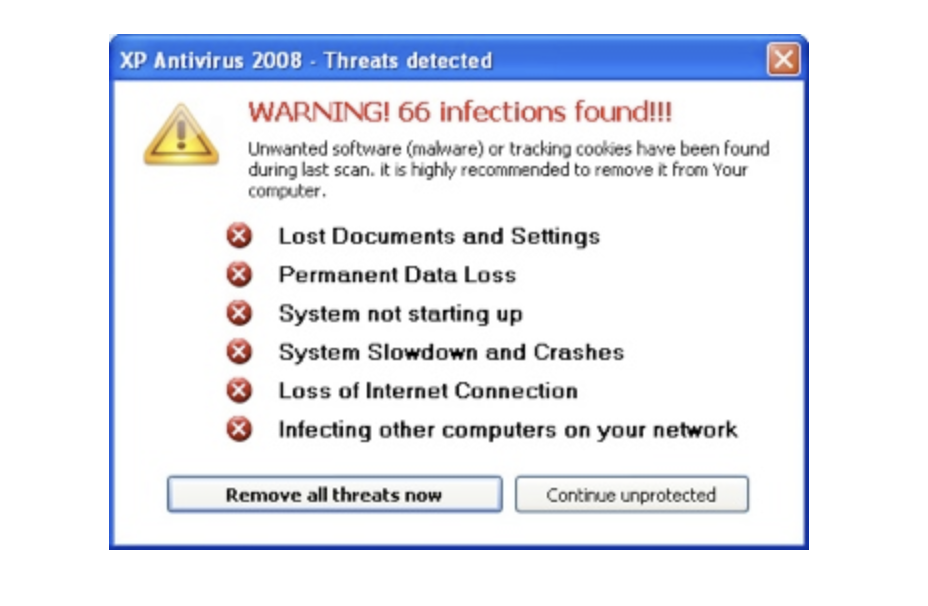

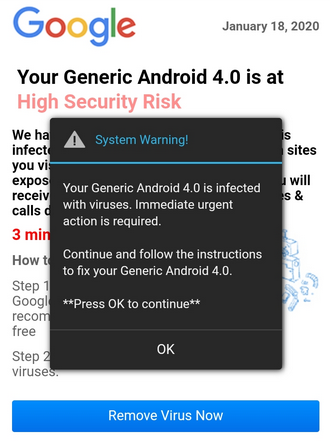

Anúncios e pop-ups inesperados

Um dos sinais mais evidentes de infecção por malware é o aparecimento repentino de anúncios e janelas pop-up, especialmente aqueles que aparecem sem interagir com um navegador da web. Essas invasões indesejadas podem não apenas atrapalhar sua experiência de computação, mas também representar um risco de novas infecções por malware se clicadas. Janelas pop-up aleatórias ou inadequadas podem indicar adware, um tipo de malware projetado para exibir ou baixar conteúdo publicitário sem o seu consentimento.

Lentidão e falhas significativas

Se o seu computador ou dispositivo estiver apresentando lentidão fora do comum, ou se os aplicativos travarem com mais frequência sem um motivo claro, pode ser um sintoma de malware. O malware pode consumir os recursos do seu dispositivo, levando a desempenho lento e instabilidade do sistema. Essa desaceleração é especialmente perceptível se o dispositivo estava operando anteriormente na velocidade ideal e de repente começa a ficar lento ou travar durante as operações regulares.. Tarefas rotineiras, como abrir arquivos, navegando na internet, ou inicializar seu dispositivo torna-se árduo e demorado.

Atividade suspeita no disco rígido

Uma quantidade incomum de atividade no disco rígido, como frequente, sons de zumbido inexplicáveis ou a luz do disco rígido piscando excessivamente quando o dispositivo não está sendo usado para tarefas com uso intensivo de dados, pode sugerir uma infecção por malware. Este comportamento pode indicar que o malware está executando tarefas ativamente em segundo plano, modificando, encriptação, ou transmitir dados sem o seu conhecimento. Em tais casos, é vital verificar o seu sistema com uma ferramenta de segurança confiável como o SpyHunter para identificar e eliminar a ameaça de malware.

Estar atento a esses sinais e tomar medidas imediatas pode evitar o aumento das ameaças de malware. Empregando ferramentas de segurança avançadas que oferecem proteção em tempo real, como SpyHunter, é um passo proativo para proteger seu dispositivo contra os tipos de malware sofisticados predominantes atualmente.

A jornada do malware: Como ele chega ao seu dispositivo

todo dia, inúmeros dispositivos correm risco de infecção por software malicioso, comumente conhecido como malware. Compreender como o malware penetra nos sistemas é crucial para proteger a sua vida digital. Essa jornada até o seu dispositivo normalmente começa com interações aparentemente benignas que escondem um propósito mais sombrio.

Técnicas comuns que os hackers usam para implantar malware

Para proteger seus dispositivos, é importante conhecer as técnicas comuns que os hackers usam para implantar malware. Conscientização é o primeiro passo para a proteção.

Ataques de phishing: A atração dos e-mails enganosos

Os ataques de phishing são um método predominante que os criminosos cibernéticos usam para espalhar malware. Esses e-mails enganosos se disfarçam como correspondências legítimas de entidades confiáveis, enganar os destinatários para que abram anexos prejudiciais ou cliquem em links maliciosos. A simplicidade desta tática, combinado com o disfarce sofisticado, torna perigosamente eficaz. Para aqueles que estão se perguntando como se defender desses ataques, a resposta está na vigilância e no uso de software de segurança confiável, como SpyHunter, que pode detectar e mitigar ameaças escondidas em e-mails.

malvertising: Quando os anúncios se tornam maliciosos

Outro veículo inesperado para malware é malvertising, uma mistura de malware e publicidade. Aqui, infratores da lei exploram redes de anúncios on-line para injetar anúncios maliciosos em sites legítimos. Usuários desavisados que clicam nesses anúncios podem baixar inadvertidamente malware em seus dispositivos. Proteger-se contra tais ameaças envolve manter seu navegador e suas extensões atualizados e empregar soluções de segurança robustas que podem bloquear anúncios e sites maliciosos., mantendo assim sua navegação segura.

Downloads drive-by: Cargas indesejadas durante a navegação

Drive-by downloads ocorrem quando a visita a um site leva ao download automático de malware, sem qualquer interação do usuário além de navegar até a página infectada. Os invasores exploram falhas de segurança nos navegadores, plugins, e software para executar esses downloads, tornando fundamental manter todos os softwares com os patches de segurança mais recentes. Implementar uma estratégia de defesa multicamadas que inclua o uso de ferramentas de segurança abrangentes, como SpyHunter, pode reduzir significativamente o risco dessas infecções furtivas, fornecendo proteção em tempo real contra ameaças emergentes.

Ferramentas e técnicas para detectar software malicioso

Identificar malware requer um olhar atento e as ferramentas certas à sua disposição. As soluções antimalware desempenham um papel crucial na detecção e neutralização de ameaças antes que elas aumentem. Essas soluções devem ser atualizadas regularmente para reconhecer as assinaturas de malware mais recentes e utilizar análise heurística para detectar novas ameaças. além do que, além do mais, compreender os indicadores comuns de uma infecção por malware – como lentidão do sistema, pop-ups inesperados, e alterações não autorizadas nas configurações do sistema podem levar a uma investigação oportuna.

- Garanta verificações regulares do sistema com software antimalware atualizado para detectar ameaças antecipadamente.

- Treine os funcionários sobre as melhores práticas de segurança cibernética e a importância de denunciar imediatamente atividades suspeitas.

- Empregue ferramentas de monitoramento de rede para detectar padrões de tráfego incomuns ou transferências de dados não autorizadas.

- Mantenha todos os softwares e sistemas operacionais atualizados para minimizar vulnerabilidades que podem ser exploradas por malware.

- Implemente controles de acesso fortes e use autenticação multifator (MFA) para reduzir o risco de comprometimento.

Usando o SpyHunter para verificação e remoção abrangente de malware

Quando se trata de detecção e erradicação abrangente de tipos de malware, O SpyHunter fornece uma solução robusta adaptada às complexidades do malware moderno. Seu mecanismo de verificação avançado foi projetado para identificar e remover infecções por malware, incluindo aqueles que estão profundamente enraizados no sistema. As atualizações regulares do SpyHunter garantem sua eficácia contra ameaças atuais e emergentes.

- SpyHunter oferece detecção e remoção simplificadas de malware, proporcionando tranquilidade aos usuários em vários níveis de experiência.

- Sua interface amigável permite navegação rápida e execução de verificações de malware, tornando-o acessível a todos.

- O Spyware HelpDesk integrado oferece assistência personalizada, demonstrando um compromisso em resolver problemas complexos de malware.

- Técnicas heurísticas avançadas permitem que o SpyHunter detecte novas variantes de malware com base no comportamento e nas características.

Integrando ferramentas como o SpyHunter em sua estratégia de defesa contra malware, você pode garantir um nível mais alto de proteção contra um cenário de ameaças digitais em constante evolução. É essencial complementar estas soluções técnicas com políticas fortes de segurança cibernética e educação contínua para criar uma defesa abrangente contra malware.

Prevenção de ataques de malware

Hoje, a ameaça de malware é mais prevalente do que nunca, tornando crucial que indivíduos e organizações reforcem suas defesas de segurança cibernética. Este guia orientará você nas etapas práticas para mitigar o risco de infecções por malware, melhorando sua postura de segurança cibernética.

Dicas essenciais para melhorar sua postura de segurança cibernética

Para proteger efetivamente você e sua organização contra uma infinidade de ameaças cibernéticas, é vital adotar uma estratégia abrangente de segurança cibernética. As dicas a seguir servem como base para a construção de uma defesa robusta contra software malicioso.

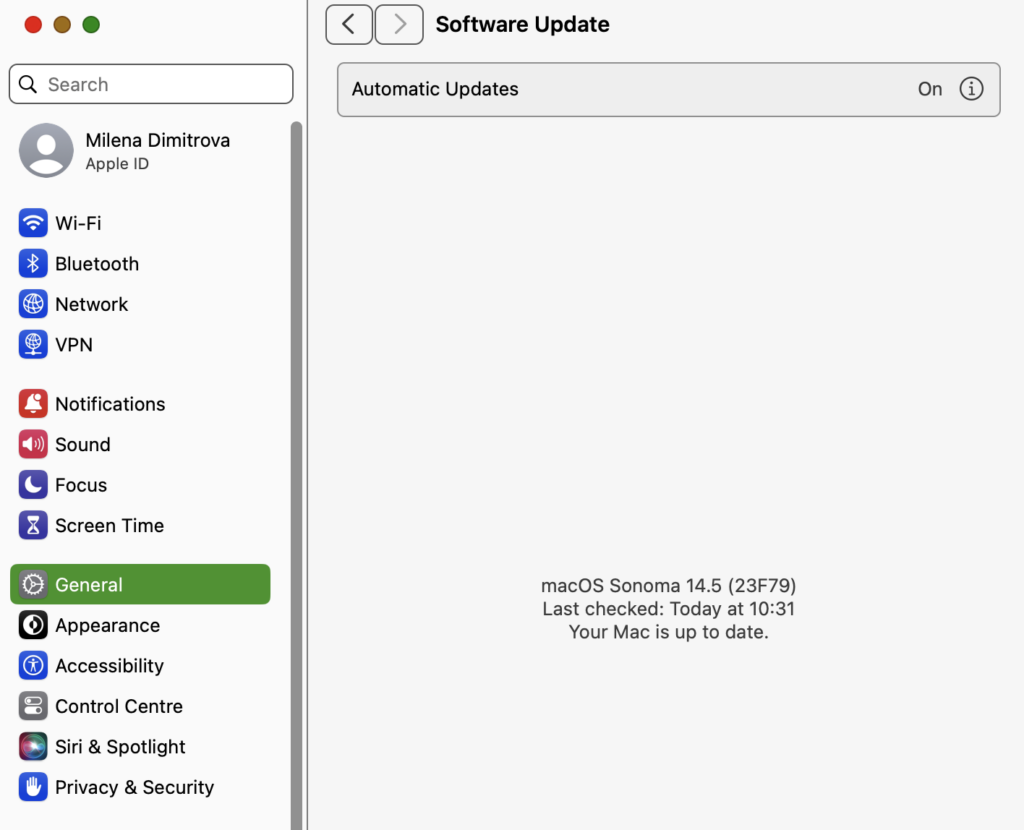

Atualize Regularmente: O escudo contra vulnerabilidades

Uma das medidas mais simples e eficazes para se proteger contra os diferentes tipos de malware é manter todos os softwares e sistemas operacionais atualizados.. Os desenvolvedores de software lançam regularmente atualizações que corrigem bugs e vulnerabilidades que os cibercriminosos exploram para lançar ataques de malware. Certifique-se de que as atualizações automáticas estejam habilitadas em seus dispositivos para manter o mais alto nível de segurança sem a necessidade de se lembrar de verificar manualmente se há atualizações.

Praticando hábitos de navegação segura

Hábitos de navegação seguros são sua primeira linha de defesa na prevenção de infecções por malware. Evite visitar sites conhecidos por distribuir conteúdo pirata ou que bombardeiem você com anúncios pop-up, já que muitas vezes estão associados a malware. além do que, além do mais, empregar ferramentas que bloqueiam pop-ups e adware, melhorando sua experiência de navegação e reduzindo o risco de downloads acidentais de malware. Lembrar, se um site parecer suspeito ou oferecer ofertas que parecem boas demais para ser verdade, é melhor errar por excesso de cautela e navegar para longe.

Segurança de e-mail: Evitando armadilhas de phishing

phishing scams, onde os cibercriminosos se fazem passar por entidades legítimas para induzi-lo a divulgar informações confidenciais ou baixar malware, são desenfreados.

Tenha cuidado com e-mails, especialmente aqueles que exigem ação imediata ou contêm anexos inesperados. Verifique a legitimidade do remetente comparando seu endereço de e-mail com endereços conhecidos da entidade que ele afirma representar. Quando em dúvida, entrar em contato diretamente com a entidade usando informações de contato oficiais em vez de links ou números fornecidos no e-mail suspeito. O recurso de verificação de e-mail do SpyHunter pode servir como um aliado eficaz, identificar e isolar ameaças potenciais escondidas em anexos ou links de e-mail, adicionando uma camada extra de segurança às suas comunicações digitais.

A implementação dessas estratégias melhorará significativamente sua postura de segurança cibernética, reduzindo a probabilidade de ser vítima de ataques de malware. É crucial manter-se informado sobre as ameaças cibernéticas mais recentes e continuar educando você e sua equipe sobre práticas online seguras.

Compreendendo o impacto do malware em dispositivos móveis

Malware, abreviação de software malicioso, representa uma ameaça significativa para dispositivos móveis, incluindo smartphones e tablets. Com os dispositivos móveis agora parte integrante de nossas vidas diárias, eles se tornaram os principais alvos de hackers que buscam explorar informações pessoais ou interromper operações.

O malware pode afetar dispositivos de várias maneiras, desde o roubo de informações confidenciais até a exibição de anúncios indesejados. O impacto do malware vai além da inconveniência individual; representa sérios riscos de segurança que podem levar a perdas financeiras e comprometimento de dados.

Os smartphones correm risco de ataques de malware?

sim, smartphones correm risco de ataques de malware e, em algumas formas, pode ser mais vulnerável que computadores. Os dispositivos móveis estão sempre ligados e frequentemente conectados à Internet, proporcionando uma oportunidade constante para hackers. dispositivos Android, em particular, são um alvo popular devido à natureza aberta de seu sistema operacional e à capacidade de instalar aplicativos de fontes de terceiros.

Contudo, até iOS dispositivos não estão imunes, especialmente quando desbloqueado, que remove as barreiras protetoras estabelecidas por maçã.

Os sinais de que um smartphone foi infectado por malware incluem uma queda repentina na vida útil da bateria, aumento do uso de dados, anúncios ou pop-ups inesperados, e atividade incomum, como chamadas ou mensagens enviadas sem o consentimento do usuário. Esses sintomas podem atrapalhar a experiência do usuário e, mais criticamente, indicar que informações pessoais estão em risco.

em última análise, compreender a ameaça do malware e tomar medidas proativas para proteger seu dispositivo móvel é essencial no mundo conectado de hoje. Ao reconhecer os sinais de um dispositivo comprometido e ao empregar medidas de proteção, como usar o SpyHunter, os usuários podem reduzir significativamente o risco de serem vítimas de ataques de malware.

Evolução dos tipos de malware: Uma olhada em suas origens e tendências futuras

A jornada desde o aparecimento inicial do malware até o seu estado atual reflete uma evolução sofisticada, destacando uma batalha contínua entre medidas de segurança cibernética e atores de ameaças. A origem do malware remonta aos primórdios da computação, com instâncias como o vírus Creeper em 1971, qual, embora relativamente inofensivo, marcou o início do que se tornaria um desafio global.

Desde então, o malware se diversificou imensamente, com variantes como vírus, vermes, ransomware, e spyware se tornando parte do léxico da segurança cibernética. Esta evolução foi em grande parte impulsionada pelo cenário digital em expansão, oferecendo novas oportunidades e vulnerabilidades.

A batalha contínua contra ameaças cibernéticas

Esta batalha contínua não consiste apenas no desenvolvimento de tecnologias defensivas mais avançadas, mas também na promoção de uma cultura de sensibilização para a segurança entre os utilizadores.. phishing, um dos vetores de ataque mais comuns, explora vulnerabilidades humanas, ilustrando que o aspecto humano é tão crucial para abordar quanto o tecnológico.

O futuro desta batalha provavelmente envolve uma combinação de defesas automatizadas alimentadas por IA e aprendizado de máquina, juntamente com a educação contínua sobre as melhores práticas de segurança cibernética para os usuários. À medida que o malware se torna mais sofisticado, aproveitando tudo, desde inteligência artificial até blockchain, as respostas a estas ameaças devem evoluir de forma semelhante.

Empregando uma mentalidade de segurança em primeiro lugar, adotando um modelo de confiança zero, e garantir que os sistemas sejam atualizados e corrigidos regularmente serão princípios fundamentais nesta batalha contínua. Significativamente, ferramentas que podem se adaptar e responder a novas ameaças em tempo real, como SpyHunter, será vital para fornecer aos usuários e organizações os meios de proteção contra a evolução implacável do malware.

em última análise, enquanto olhamos para o futuro, está claro que a luta contra o malware é um desafio dinâmico e persistente. Manter-se informado sobre as ameaças mais recentes e manter medidas de segurança robustas é fundamental para que indivíduos e organizações possam mitigar os riscos representados por este cenário de ameaças em constante mudança..

A importância de atualizar regularmente suas ferramentas de proteção contra malware

Na era digital, o cenário de ameaças está em constante evolução. Os criadores de malware desenvolvem regularmente novas estratégias e tecnologias para violar sistemas de segurança. Este ritmo incessante significa que as ferramentas de proteção contra malware também devem evoluir para permanecerem eficazes.

A importância de manter essas ferramentas atualizadas não pode ser exagerada. Atualizações regulares garantem que seu software tenha as defesas mais recentes contra as ameaças mais recentes. Assim como uma vacina precisa ser atualizada para combater novas cepas de um vírus, o mesmo acontece com a sua proteção contra malware que precisa se adaptar às ameaças mais recentes.

Por que manter-se atualizado é crucial para sua segurança digital

Sua segurança digital depende da força de suas ferramentas de proteção contra malware. Essas atualizações desempenham diversas funções críticas para sua estratégia de segurança cibernética. Primeiro, eles corrigem vulnerabilidades no software que os hackers podem explorar.

todo dia, vulnerabilidades são encontradas até mesmo nos sistemas mais confiáveis. Atualizar seu software fecha essas lacunas e dificulta a infiltração de invasores em seus sistemas. Segundo, as atualizações melhoram a capacidade do software de detectar e neutralizar novos malwares. O malware evolui rapidamente, e as defesas de ontem podem não reconhecer as ameaças de hoje. por fim, manter-se atualizado pode melhorar a eficiência e a estabilidade de suas ferramentas de proteção, garantindo que eles funcionem sem problemas e não se tornem um obstáculo para suas atividades diárias.

Considerando a importância de manter seu software atualizado, está claro por que escolher uma solução antimalware confiável como o SpyHunter é fundamental. O SpyHunter atualiza frequentemente suas definições e algoritmos para ficar à frente das ameaças, tornando-se uma ferramenta poderosa no arsenal contra malware.

Sua facilidade de uso significa que as atualizações podem ser gerenciadas facilmente, garantindo que você esteja sempre protegido com os mais recentes avanços em defesa contra malware, sem a necessidade de se tornar um especialista em segurança cibernética. Adotar uma ferramenta tão eficaz oferece tranquilidade, saber que sua vida digital está protegida contra ameaças emergentes.

em última análise, o objetivo é manter um ambiente digital seguro onde você possa conduzir suas atividades sem medo de comprometimento. Atualizando regularmente suas ferramentas de proteção contra malware, você está dando um passo proativo em direção a esse objetivo. É uma maneira simples, mas profundamente eficaz, de garantir sua segurança digital em um cenário de ameaças em constante evolução.

Embrulhar: Ficar um passo à frente dos tipos de malware em evolução

Proteção contra malware não é responsabilidade exclusiva do software de segurança – é um esforço colaborativo que envolve educação, vigilância, e a aplicação inteligente da tecnologia.

primeiramente, a espinha dorsal de qualquer estratégia robusta de defesa contra malware reside na adoção de ferramentas de proteção. Soluções de software como o SpyHunter são fundamentais neste aspecto. Eles não apenas fornecem proteção em tempo real contra uma ampla gama de ameaças de malware, mas também oferecem recursos projetados especificamente para identificar e neutralizar proativamente vulnerabilidades potenciais antes que possam ser exploradas por agentes mal-intencionados..

Contudo, a tecnologia por si só não pode garantir a segurança. As ações humanas desempenham um papel significativo na ativação ou prevenção de infecções por malware. Aqui é onde o conceito de vigilância e educação do usuário torna-se indispensável. Promovendo um ambiente onde cada usuário esteja ciente dos sinais de malware, compreende os riscos associados ao comportamento online imprudente, e sabe como usar software de proteção de forma eficaz, as chances de ser vítima de ataques de malware podem ser significativamente reduzidas.

Para incorporar esta postura proativa, organizações e indivíduos devem se concentrar nas seguintes áreas:

- Atualizar e corrigir sistemas regularmente: Certifique-se de que todo o software, especialmente sistemas operacionais e programas antivírus, estão mantido atualizado. Os patches geralmente contêm correções para vulnerabilidades de segurança que podem ser exploradas por malware.

- Empregue forte, Senhas Únicas: Senhas simples ou reutilizadas podem ser facilmente quebradas por hackers, concedendo-lhes acesso a informações pessoais ou confidenciais. Usar complexo, senhas exclusivas para contas diferentes, e considere usar um gerenciador de senhas para controlá-los.

- Utilize o treinamento de conscientização sobre segurança: Para organizações, implementação de sessões regulares de treinamento para educar os funcionários sobre as mais recentes técnicas de phishing e táticas de engenharia social, pode fortalecer o elemento humano da segurança cibernética.

- Adote uma abordagem de confiança zero: Nunca presuma que sua rede é totalmente segura. Limite os privilégios de acesso com base nos usuários’ papéis, verificar identidades rigorosamente, e monitorar atividades de rede em busca de quaisquer sinais de comportamento suspeito.

Em conclusão, embora a luta contra os vários tipos de malware possa parecer assustadora, equipando-se com as ferramentas certas como SpyHunter, juntamente com uma abordagem vigilante e educada ao comportamento online, pode melhorar enormemente suas defesas. Lembrar, no cenário da segurança cibernética, conhecimento, e a preparação são tão valiosas quanto qualquer solução de software. Mantendo-se informado e cauteloso, podemos coletivamente ter mais chances contra a ameaça em constante evolução do malware.

bom artigo, obrigado! posso citar você no meu jornal da escola?

Em tempos como estes, parece extremamente injusto que os usuários de computador sejam constantemente bombardeados com tantas ameaças online! obrigado pela leitura educativa!