vírus Skynet (.Arquivo skynet) - Como remover do seu computador

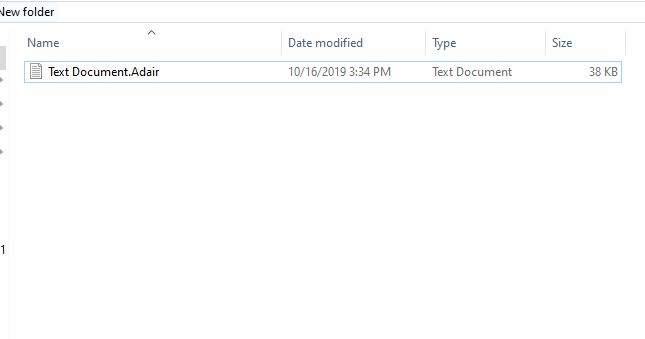

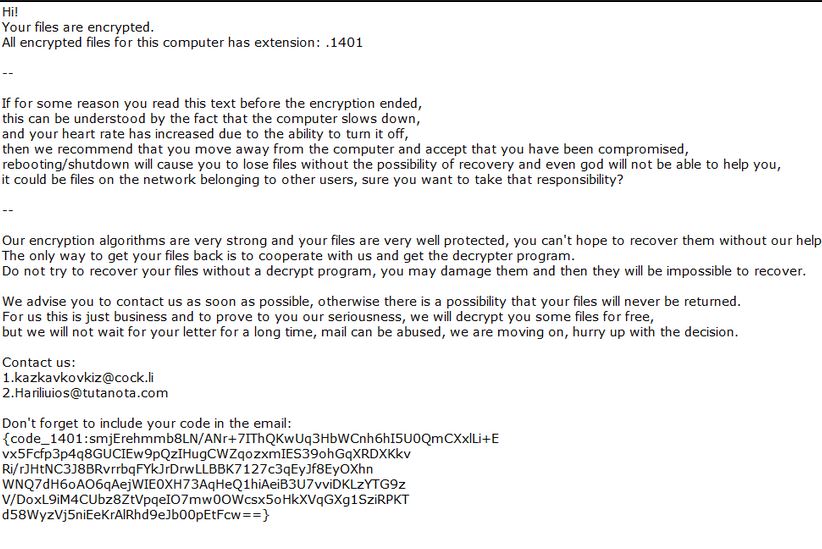

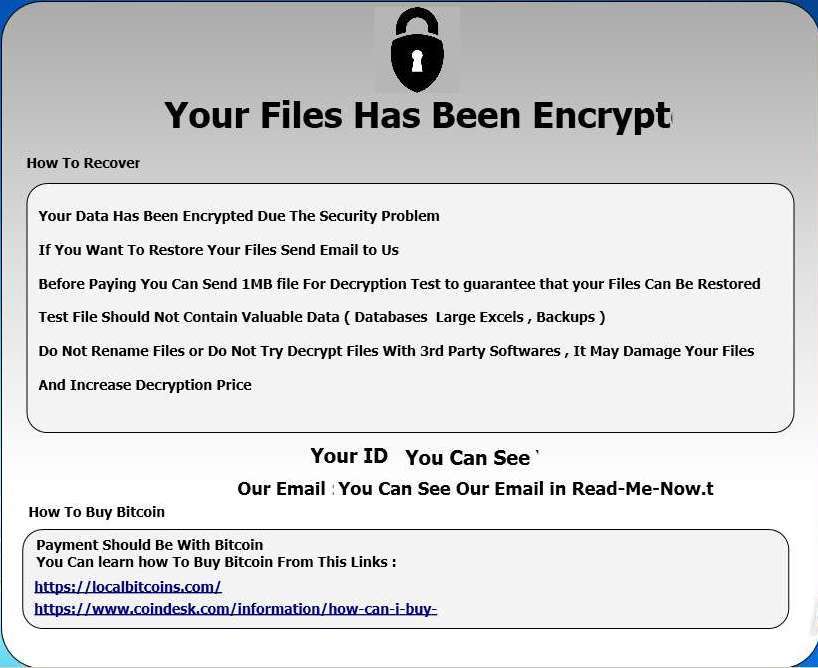

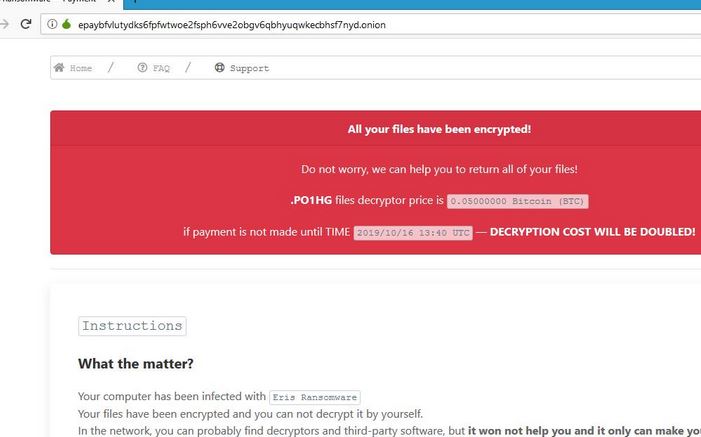

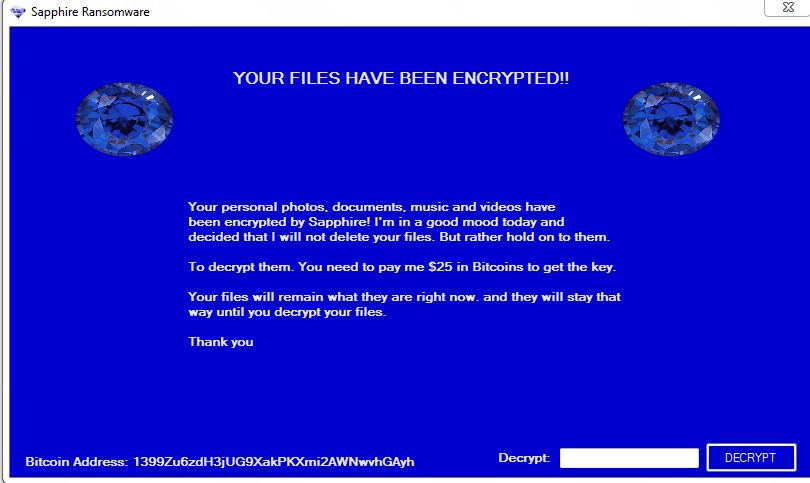

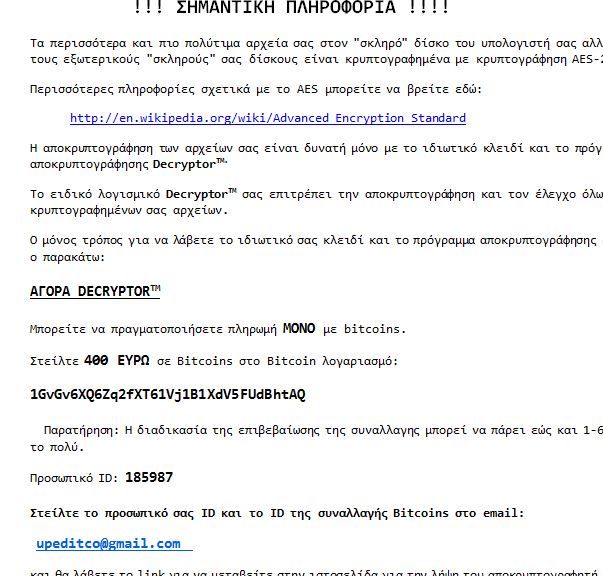

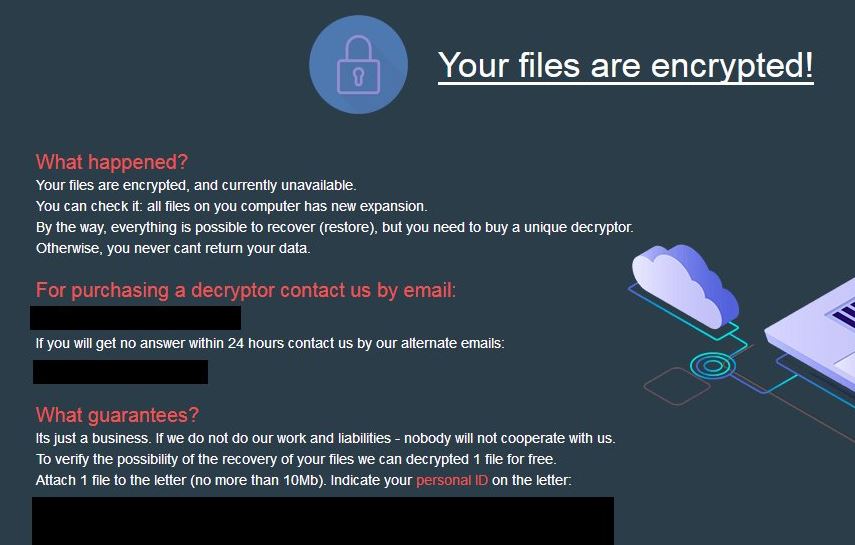

O vírus .skynet é um ransomware que está definido contra os usuários finais alvo em uma escala global. Não há informações disponíveis sobre o grupo de hackers por trás dele. Acredita-se ser uma nova iteração da famosa…