Ransomware ataque acertar Pitney Bowes em Tempo de IRS Recheios

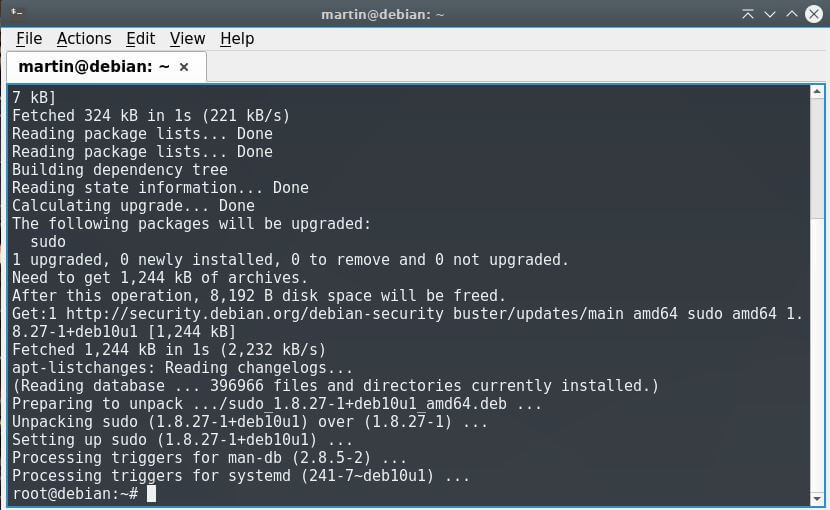

Pitney Bowes, uma empresa de equipamentos e serviços de correio baseada em Stamford, Connecticut, foi atingida por ransomware. A empresa diz que nenhum dado de cliente foi comprometido no ataque. De acordo com a declaração oficial, a empresa experimentou um “interrupção”…