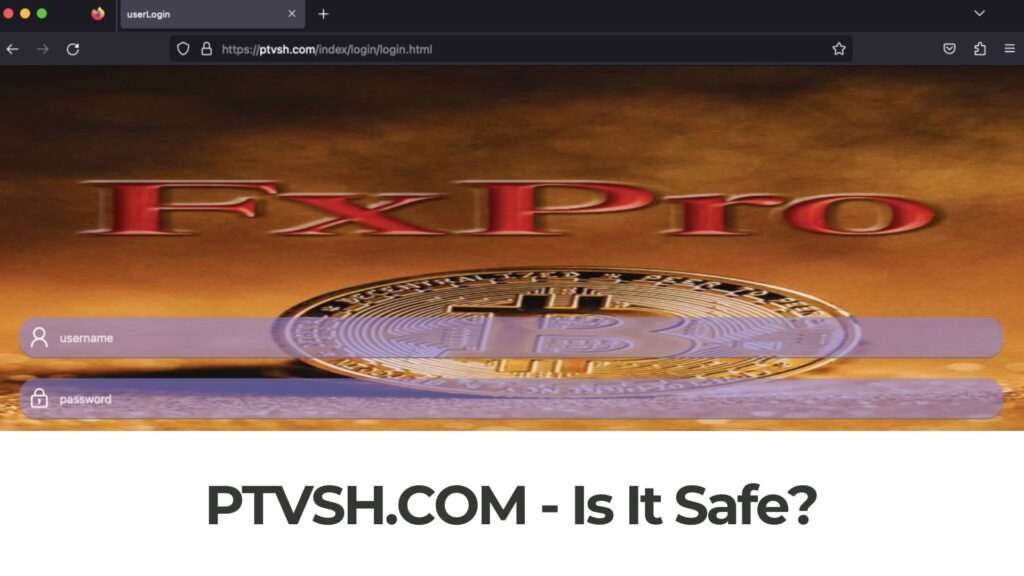

Ptvsh. com – É seguro? [Verificação de vírus]

Ptvsh.com Você já experimentou redirecionamentos indesejados para Ptvsh.com? Tomar medidas rápidas é crucial. Neste guia, nós o ajudaremos a entender como aumentar a segurança do seu dispositivo e proteger seus dados valiosos. O que é Ptvsh.com Ptvsh.com pode parecer inofensivo,…

![TeslaBtx. como dÉ seguro TeslaBtx.com - Is It Safe? [Scam Check]](https://cdn.sensorstechforum.com/wp-content/uploads/2023/10/teslabtx-com-ads-1024x576.jpg)

![Remoção de vírus de anúncios Notmynextads.azurewebsites.net Notmynextads.azurewebsites.net Ads Virus Removal [Fix]](https://cdn.sensorstechforum.com/wp-content/uploads/2023/10/Notmynextads.azurewebsites.netpads-1024x576.jpg)

![Tamilblasters.alugarãoÉ seguro Tamilblasters.rent - Is it Safe? [Virus Check Guide]](https://cdn.sensorstechforum.com/wp-content/uploads/2023/10/Tamilblasters.rent-Is-it-Safe-Virus-Check-Guide-1024x585.jpeg)

![Notaloneathome. comsÉ seguro Notaloneathome.com - Is It Safe? [Virus Removal]](https://cdn.sensorstechforum.com/wp-content/uploads/2023/10/Notaloneathome.com-remvoe-1024x576.jpg)