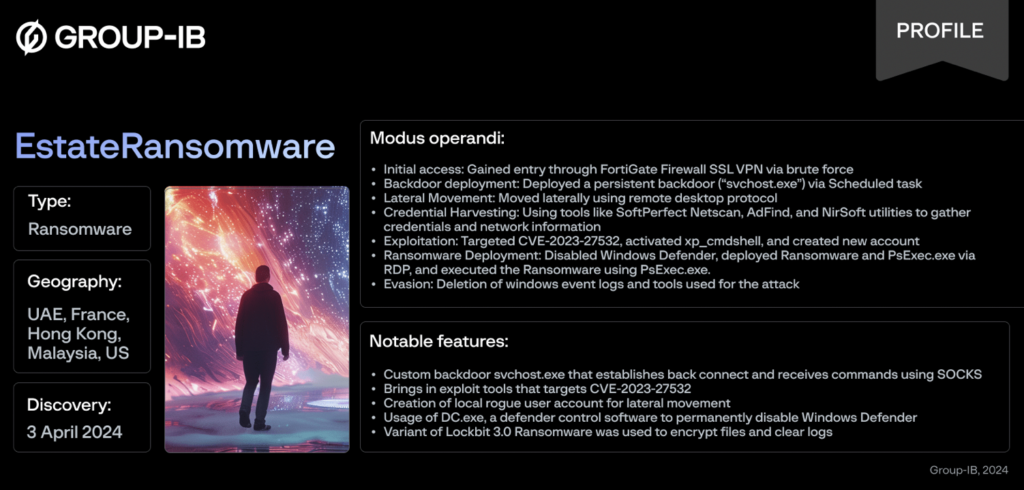

CVE-2023-27532, uma falha significativa identificada no Veeam Backup & Software de replicação, expõe as organizações a riscos de acesso não autorizado e mostra a necessidade vital de vigilância atualizada ao minuto nas estratégias de proteção de dados. Uma nova ransomware jogador, chamado EstateRansomware, explorou recentemente a vulnerabilidade em ataques em grande escala.

CVE-2023-27532: Um mergulho profundo na vulnerabilidade do Veeam Backup

No centro de discussões recentes sobre segurança por pesquisadores do Grupo-IB é CVE-2023-27532, uma vulnerabilidade significativa descoberta no Veeam Backup & Software de replicação. Esta falha chamou a atenção da comunidade de cibersegurança devido ao seu impacto crítico nas estratégias de proteção de dados. CVE-2023-27532 é uma brecha de segurança que permite acesso não autorizado ao sistema, representando um grave risco para empresas que dependem da Veeam para suas soluções de backup. Identificado e posteriormente corrigido pela Veeam em março 2023, a vulnerabilidade exige ação imediata dos usuários para proteger seus sistemas contra possíveis explorações.

Por que isso deveria preocupar você? Uma violação em seus sistemas de backup de dados pode levar não apenas a perdas financeiras, mas também a uma redução significativa em sua reputação. O patch lançado por Veeam aborda esta vulnerabilidade, mas o risco é grande para os sistemas ainda não atualizados. Manter-se informado sobre essas vulnerabilidades e tomar medidas imediatas é essencial para garantir a segurança dos seus dados valiosos..

O que é CVE-2023-27532 e por que você deveria se importar?

CVE-2023-27532 reflete uma falha de autenticação ausente para uma função crítica no Veeam Backup & Software de replicação. Esta vulnerabilidade, classificado com uma pontuação CVSS de 7.5, indica um alto nível de severidade que pode permitir que invasores executem ações não autorizadas no sistema. A essência desta vulnerabilidade reside no seu potencial de exploração. Os invasores podem aproveitar essa falha para obter acesso irrestrito ao sistema de backup, permitindo-lhes manipular, excluir, ou criptografar backups de dados de acordo com seus objetivos maliciosos.

As apostas são altas, já que a salvaguarda de backups é fundamental em uma forte estratégia de recuperação de dados, especialmente após ataques de ransomware. Seus backups devem ser comprometidos, a capacidade de restaurar dados críticos de forma rápida e eficiente diminui drasticamente, potencialmente interrompendo as operações comerciais. Portanto, reconhecer e mitigar esta vulnerabilidade deve ser uma prioridade máxima para as organizações que pretendem proteger a sua infraestrutura digital contra ameaças cibernéticas sofisticadas.

Como o EstateRansomware explora vulnerabilidades como CVE-2023-27532

O surgimento do grupo EstateRansomware apresentou um novo nível de ameaça para organizações em todo o mundo, particularmente através da exploração de vulnerabilidades como CVE-2023-27532. Este grupo de ransomware exibiu uma abordagem sofisticada para ataques cibernéticos, aproveitando esta vulnerabilidade específica para se infiltrar e comprometer sistemas.

Seu método começa com a identificação do Veeam Backup desprotegido ou sem patch & Servidores de replicação. Uma vez identificado um sistema vulnerável, os invasores implantam ferramentas especializadas para explorar CVE-2023-27532, posteriormente obtendo acesso ao sistema. Com a posição inicial estabelecida, EstateRansomware coleta credenciais e informações de rede, movendo-se lateralmente pela rede para identificar e explorar alvos adicionais.

A fase final de sua operação envolve a implantação da carga útil do ransomware na rede, utilizando contas comprometidas. Ao desativar mecanismos de defesa, os invasores garantem que seu ransomware possa ser executado sem impedimentos, levando à criptografia de arquivos e dados críticos. Esta etapa é crucial porque solidifica os invasores’ alavancagem para exigir um resgate, sob a ameaça de perder permanentemente o acesso a dados essenciais.

Proteger seus sistemas contra ameaças tão sofisticadas requer uma abordagem proativa à segurança cibernética. Atualizar regularmente seu software para incorporar os patches mais recentes é uma etapa fundamental. Para maior proteção, considerar soluções de segurança robustas como o SpyHunter pode oferecer uma camada adicional de defesa. SpyHunter foi projetado para detectar e remover malware, incluindo ransomware, fornecendo proteção em tempo real contra ameaças atuais e emergentes. Em cenários onde vulnerabilidades como CVE-2023-27532 são exploradas, ter uma solução de segurança avançada implementada pode significar a diferença entre uma recuperação rápida e uma interrupção operacional significativa.

O impacto do EstateRansomware no software de backup Veeam

A infiltração do EstateRansomware nas empresas levantou preocupações significativas sobre a segurança dos dados armazenados em backup usando o Veeam Backup & Software de replicação. Explorando a vulnerabilidade CVE-2023-27532, os invasores conseguiram violar o suposto reduto de proteção de dados, minando a confiança nas soluções de backup como a última linha de defesa contra a perda de dados devido a ataques de ransomware. O impacto real inclui não apenas a potencial perda de dados, mas também o efeito psicológico nas empresas, ao perceberem que os seus dados de backup podem não ser tão seguros como se acreditava anteriormente.. Isto levou a um foco renovado na segurança dos sistemas de backup e na urgência de aplicar patches para vulnerabilidades conhecidas..

Consequências do ataque EstateRansomware

As consequências do ataque EstateRansomware vão além das vulnerabilidades teóricas, manifestando-se em interrupções tangíveis nas operações de negócios. As empresas afetadas por esta variedade específica de ransomware experimentam não apenas a criptografia de dados críticos, mas também enfrentam a possibilidade real de os dados serem extraídos e retidos para resgate.. As implicações de tais ataques são multifacetadas, incluindo tempo de inatividade operacional, perda financeira de pagamentos de resgate ou esforços de recuperação, e danos à reputação. A interrupção também pode prejudicar as relações com os clientes, já que a prestação de serviços pode ser interrompida ou gravemente comprometida. Além disso, a violação de dados confidenciais levanta preocupações de privacidade e pode resultar em penalidades legais, especialmente para violações envolvendo dados pessoais protegidos por regulamentações como GDPR ou HIPAA.

Protegendo seus dados contra EstateRansomware

Numa era em que a segurança digital é crucial, o advento do EstateRansomware explorando uma vulnerabilidade do software Veeam Backup deixou muitas organizações vulneráveis. Proteger os seus dados contra ameaças tão sofisticadas requer uma abordagem proativa e informada. Ao compreender a natureza da ameaça e tomar medidas decisivas, você pode mitigar significativamente o risco de ser vítima de ataques de ransomware.

Etapas imediatas para proteger instalações de backup da Veeam

A descoberta da vulnerabilidade CVE-2023-27532 no Veeam Backup & O software de replicação tem sido um alerta para muitos. Aqui estão as etapas imediatas que você pode seguir para proteger suas instalações:

- Patch e atualização: Garanta seu Backup Veeam & O software de replicação é atualizado para a versão mais recente, pois conterá patches para vulnerabilidades conhecidas, incluindo CVE-2023-27532.

- Configurações seguras: Revise suas configurações de backup e replicação para garantir que estejam configuradas com segurança. Limitar os direitos de acesso apenas a pessoal e serviços essenciais.

- Práticas de senha: Altere as senhas regularmente e certifique-se de que sejam fortes e exclusivas. Considere usar um gerenciador de senhas para gerar e armazenar senhas complexas.

- Segmentação de Rede: Isole seus sistemas de backup do resto da sua rede. Isso pode ajudar a prevenir a propagação de ransomware se sua rede estiver comprometida.

- Monitore atividades suspeitas: Implemente ferramentas de monitoramento para detectar acesso não autorizado ou atividades incomuns em seus ambientes de backup.

Estratégias de longo prazo para proteção contra ataques de ransomware

A defesa contra ransomware como o EstateRansomware não é uma tarefa única, mas um processo contínuo. Aqui estão estratégias de longo prazo para aumentar a resiliência da sua organização contra essas ameaças:

- Backups regulares: Manter regular, backups criptografados de todos os dados críticos isolados da sua rede. Teste backups rotineiramente para garantir a integridade e a capacidade de recuperação dos dados.

- Educação e treinamento: Realize treinamentos regulares de conscientização sobre segurança para sua equipe. Eduque-os sobre as mais recentes táticas de phishing e incentive uma cultura de segurança em sua organização.

- Plano de Resposta a Incidentes: Desenvolver e manter um plano de resposta a incidentes que inclua procedimentos para lidar com infecções de ransomware. Revise e atualize regularmente o plano para refletir as mudanças no cenário de ameaças.

- Proteção avançada contra ameaças: Invista em soluções avançadas de proteção contra ameaças que oferecem recursos de detecção baseados em comportamento para identificar e bloquear tentativas de ransomware antes que elas possam criptografar seus dados.

- Utilize software de segurança: Para proteção abrangente contra malware e ameaças, considere usar uma solução de segurança confiável como o SpyHunter. SpyHunter é especializado em detectar e remover malware, fornecendo uma camada adicional de segurança para seus sistemas.

Enfrentar a ameaça do ransomware requer uma abordagem em várias camadas que combine tecnologia, processos, e pessoas. Ao adotar essas estratégias imediatas e de longo prazo, você pode reforçar suas defesas contra EstateRansomware e outras ameaças cibernéticas sofisticadas.

Como o SpyHunter pode proteger seus dados contra ransomware

Ataques de ransomware como o EstateRansomware podem paralisar as organizações, criptografando dados essenciais e exigindo resgate por sua liberação. SpyHunter é uma fortaleza, oferecendo múltiplas camadas de proteção para proteger seus dados contra ransomware:

- Monitoramento em tempo real: O SpyHunter monitora continuamente o seu sistema em busca de ameaças, fornecendo detecção e remoção imediata de ransomware antes que ele bloqueie seus dados.

- Remoção de malware: Está equipado com recursos avançados de remoção para eliminar ransomware, spyware, trojans, e outros malwares de forma eficaz.

- Atualizações regulares: Manter o software atualizado garante proteção contra as ameaças de malware mais recentes, incluindo novas variantes de ransomware.

- Interface amigável: SpyHunter foi projetado para usuários de todos os níveis técnicos, facilitando o gerenciamento e garantindo que seu ambiente digital seja seguro.

- Correções personalizadas: Em caso de infecções complexas por malware, O SpyHunter oferece correções personalizadas para resolver problemas exclusivos diretamente.

Confiar no SpyHunter para suas necessidades de segurança cibernética significa investir em tranquilidade, sabendo que seus dados estão protegidos contra a ameaça crescente de ransomware.

Configurando o SpyHunter para proteção ideal contra CVE-2023-27532

Para maximizar a eficácia do SpyHunter, especialmente contra ameaças sofisticadas que exploram vulnerabilidades como CVE-2023-27532, siga estes passos simples:

- Instale SpyHunter: Baixe e instale o SpyHunter do site oficial para garantir que você está obtendo o software original.

- Execute uma verificação completa do sistema: Após a instalação, execute uma verificação completa do sistema para detectar e remover quaisquer ameaças existentes, incluindo quaisquer vestígios de ransomware.

- Habilite a proteção em tempo real: Ative a proteção em tempo real para monitorar constantemente seu sistema em busca de atividades maliciosas e evitar infecções por ransomware.

- Mantenha o SpyHunter atualizado: Atualize regularmente o SpyHunter para receber as definições de malware mais recentes e garantir proteção contra novas ameaças.

- Revise as configurações de segurança: Ajuste as configurações de segurança do SpyHunter de acordo com suas necessidades para proteção personalizada.

Configurando o SpyHunter corretamente, você reforça suas defesas contra ataques de ransomware que exploram CVE-2023-27532 e outras vulnerabilidades, garantindo que seus dados permaneçam seguros e suas operações ininterruptas.

Conclusão: Melhore suas defesas contra EstateRansomware

Ao enfrentar as táticas sofisticadas do EstateRansomware, está claro que depender de proteções desatualizadas ou de software sem correção deixa as organizações vulneráveis a ataques devastadores. Fortalecer suas defesas cibernéticas requer uma abordagem proativa e em camadas para a segurança. Aqui estão as principais etapas para proteger sua rede e dados confidenciais contra essas ameaças de ransomware:

- Atualizar e corrigir sistemas regularmente: Garanta que todo o software, componentes de infraestrutura especialmente críticos, como Veeam Backup & Replicação, estão atualizados com os patches mais recentes. Esta acção, embora aparentemente simples, pode reduzir significativamente o risco de exploração.

- Aprimore os controles de segurança de rede: Implemente regras de firewall fortes e segmente sua rede para conter possíveis violações. Limitar o movimento lateral dentro da rede pode ajudar a impedir a propagação de ransomware.

- Empregue ferramentas avançadas de detecção de ameaças: Utilize ferramentas que oferecem recursos de monitoramento e detecção de ameaças em tempo real. Isso inclui o emprego de soluções de segurança que possam identificar comportamentos incomuns na rede, indicativos de uma violação..

- Conduza treinamento regular de segurança: Eduque seus funcionários sobre as mais recentes táticas de phishing e incentive práticas online seguras. O erro humano muitas vezes pode ser o elo mais fraco na segurança; Portanto, conscientizar é essencial.

- Adote a autenticação multifator (MFA): Implemente MFA em todos os pontos de acesso, especialmente para acesso remoto, para adicionar uma camada de segurança adicional que pode impedir o acesso não autorizado.

- Faça backup de dados críticos com frequência: Faça backup e criptografe regularmente seus dados críticos. Garanta que os backups sejam armazenados externamente ou em um ambiente de nuvem seguro, tornando mais difícil para o ransomware comprometer seus recursos de recuperação.

- Formule um plano de resposta: Tenha um plano de resposta a incidentes pronto que descreva os procedimentos para identificar, contendo, erradicando, e se recuperando de um ataque cibernético. Isso garante uma resposta rápida e organizada, minimizando danos.

Em conclusão, enquanto a ameaça representada pelo EstateRansomware e agentes de ransomware semelhantes permanece alta, a adoção de uma abordagem abrangente e proativa à segurança cibernética pode mitigar substancialmente esses riscos. Mantendo-se informado, atualizando regularmente os sistemas, empregando medidas de segurança avançadas, e promover uma cultura de consciência cibernética, as organizações podem construir defesas resilientes, capazes de proteger seus valiosos ativos contra o cenário de ameaças em constante evolução.